Un trojan Android, scoperto da Doctor Web, può acquistare in autonomo software su Google Play

Minacce attuali di virus | Notizie "calde" | Sulle minacce mobile | Tutte le notizie | Sui virus

4 agosto 2016

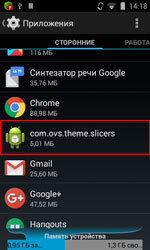

Il trojan, aggiunto ai database dei virus Dr.Web sotto il nome Android.Slicer.1.origin, viene installato sui dispositivi mobili da altre applicazioni malevole. Possiede le funzioni peculiari delle utility di servizio e dei software di ottimizzazione popolari. In particolare, Android.Slicer.1.origin può mostrare informazioni sul consumo della memoria operativa e "ripulirla", terminando processi attivi, e inoltre consente di attivare e disattivare moduli wireless Wi-Fi e Bluetooth. Quest'applicazione non ha scorciatoia nella shell grafica del sistema operativo, e l'utente non può avviarla.

Nonostante alcune funzioni relativamente utili dell'app, il suo scopo principale è mostrare pubblicità invadenti. Qualche tempo dopo il suo avvio, e inoltre quando si attiva o disattiva lo schermo e il modulo Wi-Fi, il trojan Android.Slicer.1.origin trasmette sul suo server di gestione le informazioni circa l'identificatore IMEI dello smartphone o del tablet compromesso, l'indirizzo MAC dell'adattatore Wi-Fi, il nome del produttore del dispositivo mobile e la versione del sistema operativo. Come la risposta, l'applicazione malevola riceve task necessari per la visualizzazione di annunci, cioè:

- aggiungi scorciatoia sulla schermata principale di SO;

- visualizza banner di pubblicità;

- apri link nel browser o su Google Play.

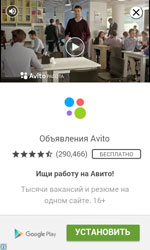

In determinati casi Android.Slicer.1.origin è capace non soltanto di aprire semplicemente le sezioni impostate di Google Play per pubblicizzare software, ma anche di installare in automatico le relative applicazioni, comprese quelle a pagamento. In questo "lavoro" "è aiutato" da un altro trojan, analogo a un'utility di gestione di privilegi di root, rilevato da Dr.Web come Android.Rootkit.40. Se questo programma malevolo è presente nella sezione di sistema /system/bin, il trojan Android.Slicer.1.origin può acquistare in automatico e scaricare software da Google Play.

A tale scopo Android.Slicer.1.origin apre la sezione di un'app su Google Play e con l'utilizzo di Android.Rootkit.40 a nome di root avvia l'utility di sistema standard uiautomator. Attraverso l'utility il trojan ottiene le informazioni su tutte le schermate e gli elementi di gestione, al momento visibili sullo schermo. Quindi Android.Slicer.1.origin cerca le informazioni sui pulsanti con l'identificatore com.android.vending:id/buy_button (i pulsanti "Acquista" e "Installa") e com.android.vending:id/continue_button (il pulsante "Continua"), trova le coordinate del centro dei pulsanti e ci fa clic finché gli elementi di gestione con gli identificatori richiesti sono presenti sullo schermo. Così Android.Slicer.1.origin può acquistare le applicazioni impostate dai malintenzionati e scaricare le versioni gratuite in automatico senza la conoscenza dell'utente.

Tuttavia, le possibilità del trojan di acquistare e installare di nascosto software da Google Play sono limitate. Primo, gli identificatori dei pulsanti utilizzati da Android.Slicer.1.origin, sono disponibili in SO Android versione 4.3 e superiori. Secondo, il malware Android.Rootkit.40 utilizzato dal trojan non può funzionare sui dispositivi con SELinux attivo, cioè in SO Android versione 4.4 e superiori. Dunque, Android.Slicer.1.origin può acquistare e installare in autonomo programmi da Google Play soltanto sui dispositivi Android 4.3.

Il trojan Android.Slicer.1.origin viene rilevato e rimosso con successo dai prodotti antivirus Dr.Web per Android, quindi non è pericoloso per i nostri utenti.