31 gennaio 2017

Nel primo mese del 2017 gli specialisti Doctor Web hanno scoperto un trojan Android che si integrava in un processo attivo del programma Play Store e scaricava in modo impercettibile applicazioni da Google Play. In seguito gli analisti dei virus hanno studiato un trojan bancario, di cui il codice sorgente era stato pubblicato in Internet dagli autori dei virus. Inoltre, a gennaio è stato rilevato un altro trojan-banker che veniva distribuito con il pretesto del gioco Super Mario Run, ancora non disponibile per dispositivi Android. Oltre a ciò, il mese scorso nella directory Google Play è stato trovato un trojan-ransomware che bloccava lo schermo degli smartphone e dei tablet Android.

Le principali tendenze di gennaio

- La scoperta di un trojan Android che si integra in un processo attivo del programma Play Store e scarica in modo impercettibile applicazioni da Google Play

- La diffusione di nuovi trojan-banker

- La scoperta di un trojan-ransomware su Google Play

La minaccia mobile del mese

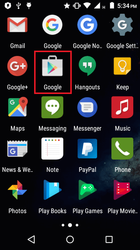

All'inizio di gennaio gli analisti Doctor Web hanno rilevato il trojan Android.Skyfin.1.origin che si integrava in un processo Play Store attivo, rubava informazioni confidenziali e scaricava impercettibilmente applicazioni dalla directory Google Play, aumentando artificialmente la popolarità di queste applicazioni. Caratteristiche di Android.Skyfin.1.origin:

- viene distribuito da altri programmi malevoli che cercano di ottenere i privilegi di root e installano il trojan nella directory di sistema;

- ruba dati di autenticazione e altre informazioni confidenziali dall'applicazione Play Store, ne simula il funzionamento e in un modo impercettibile per l'utente scarica software dalla directory Google Play;

- dopo aver scaricato delle applicazioni, le salva sulla scheda di memoria, ma non le installa per non suscitare sospetti al proprietario del dispositivo mobile infetto;

- lascia su Google Play false recensioni circa i programmi indicati dai malfattori.

Per saperne di più su questo trojan, leggete questa pubblicazione sul sito Doctor Web.

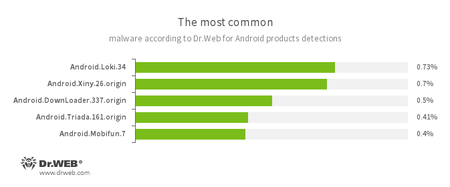

Secondo i dati dei prodotti antivirus Dr.Web per Android

- Android.Loki.34

Un programma malevolo progettato per lo scaricamento di altri trojan. - Android.Xiny.26.origin

Un trojan che scarica e installa diversi software, nonché visualizza pubblicità indesiderata. - Android.DownLoader.337.origin

Un trojan progettato per lo scaricamento di altre applicazioni malevole. - Android.Triada.161.origin

Uno dei trojan multifunzionali che eseguono una serie di azioni malevole. - Android.Mobifun.7

Un trojan progettato per lo scaricamento di altre applicazioni Android.

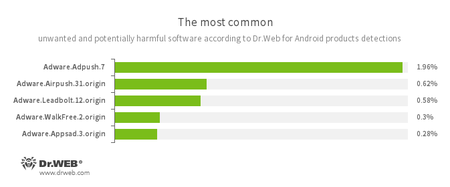

- Adware.Adpush.7

- Adware.Airpush.31.origin

- Adware.Leadbolt.12.origin

- Adware.WalkFree.2.origin

- Adware.Appsad.3.origin

Moduli software indesiderati che vengono incorporati in applicazioni Android e sono studiati per mostrare fastidiosa pubblicità sui dispositivi mobili.

I banker Android

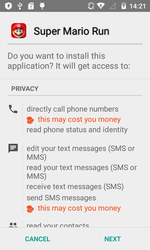

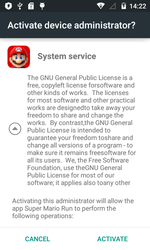

A gennaio un rischio per la sicurezza dei proprietari di smartphone e tablet Android rappresentava il trojan bancario Android.BankBot.140.origin che veniva distribuito dai malintenzionati con il pretesto del gioco Super Mario Run. Al momento questo gioco è disponibile soltanto per dispositivi iOS, perciò con tale frode i criminali informatici aumentavano le chance che il programma malevolo verrà installato dagli utenti interessati.

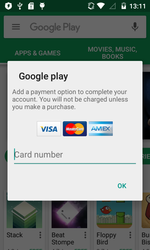

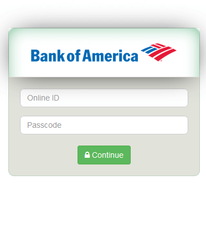

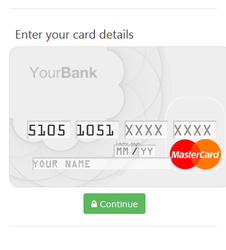

Android.BankBot.140.origin rintracciava l'avvio delle applicazioni bancarie e visualizzava sopra le loro finestre un modulo di phishing per l'immissione delle credenziali di accesso all'account dell'utente. Inoltre, quando si apriva il programma Play Store, il trojan cercava di rubare informazioni circa la carta di credito, visualizzando una falsa finestra di configurazione del servizio di pagamento di Google Play.

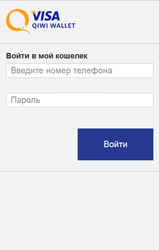

A metà del mese gli analisti dei virus Doctor Web hanno rilevato il trojan bancario Android.BankBot.149.origin, di cui il codice sorgente era stato pubblicato in Internet dagli autori dei virus. Questa applicazione malevola rintraccia l'avvio dei programmi per l'accesso ai servizi di home-banking e ai sistemi di pagamento e visualizza sopra di loro un modulo di phishing per l'immissione delle credenziali dell'account utente. Inoltre, Android.BankBot.149.origin cerca di ottenere informazioni relative alla carta di credito dell'utente, mostrando una finestra di phishing sopra il programma Play Store.

Inoltre, questo trojan intercetta SMS in arrivo e cerca di nasconderli, rintraccia le coordinate GPS del dispositivo compromesso, ruba informazioni dalla rubrica e può inviare messaggi a tutti i numeri disponibili. Per sapere di più di Android.BankBot.149.origin, leggete una notizia pubblicata sul sito Doctor Web.

Trojan su Google Play

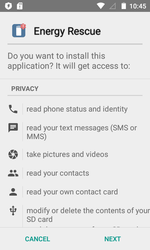

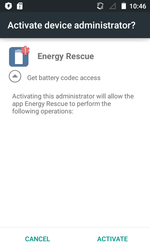

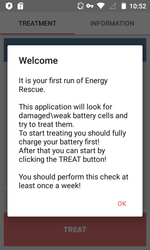

Il mese scorso nella directory Google Play è stato rilevato il trojan-ransomware Android.Locker.387.origin che è protetto da uno specifico packer per ostacolarne l'analisi e il rilevamento. Ciò nonostante, viene rilevato con successo dai prodotti antivirus Dr.Web per Android con il nome di Android.Packed.15893. Questo trojan veniva distribuito con il pretesto del programma Energy Rescue, un presunto ottimizzatore della batteria. Dopo l'avvio Android.Locker.387.origin richiedeva l'accesso alle funzioni da amministratore sul dispositivo mobile e bloccava il telefono o tablet infetto, chiedendo riscatto per lo sblocco. Il ransomware non attaccava i dispositivi degli utenti in Russia, Ucraina e Bielorussia.

Oltre al blocco del dispositivo Android, Android.Locker.387.origin rubava informazioni circa i contatti disponibili nella rubrica e tutti i messaggi SMS disponibili.

I criminali informatici continuano a mostrare interesse per i dispositivi mobili SO Android e creare un grande numero di nuovi programmi malevoli per questa piattaforma mobile. Per proteggere i loro smartphone e tablet, consigliamo agli utenti di installare i prodotti antivirus Dr.Web per Android che rilevano con successo i trojan Android e gli altri programmi pericolosi.