Torna alla lista delle notizie

13 febbraio 2017

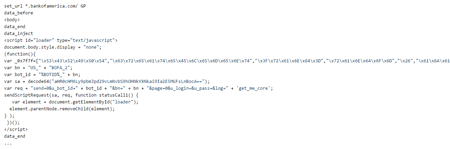

Questo programma malevolo, che era stato creato dagli autori dei virus sulla base dei codici sorgente di un altro pericoloso trojan bancario — Zeus (Trojan.PWS.Panda), è stato denominato Trojan.PWS.Sphinx.2. Il banker ha l'obiettivo principale di effettuare i web inject. Integra contenuti estranei nelle pagine web che vengono visualizzate dall'utente – per esempio falsi moduli per l'immissione di password e login, le informazioni da cui vengono trasmesse ai malintenzionati. La potenziale vittima di solito non si accorge della sostituzione: rimangono gli stessi l'URL della relativa risorsa Internet nella barra degli indirizzi e l'aspetto esteriore del sito, il falso modulo o testo viene aggiunto nella pagina web direttamente sul computer infetto. I trojan-banker possono derubare clienti di molti istituti di credito in quanto ricevono dati per i web inject da un server di gestione. Se l'utente accede a un sito di banca di cui l'indirizzo si trova nella configurazione del trojan, il programma integra nella relativa pagina web contenuti predisposti dai malfattori. Nella seguente figura è mostrato un esempio di codice che Trojan.PWS.Sphinx.2 integra nelle pagine di bankofamerica.com:

Ad avvio Trojan.PWS.Sphinx.2 si integra nel processo in esecuzione del programma Esplora risorse (explorer.exe) e decifra il suo blocco di configurazione in cui è nascosto l'indirizzo di un server di controllo e la chiave per la crittografia dei dati accettati e inviati. Trojan.PWS.Sphinx.2 ha un'architettura a moduli: su richiesta il trojan scarica plugin aggiuntivi dal server dei malintenzionati. Due dei moduli utilizzati dal banker eseguono web inject nelle versioni a 32 e 64 bit di Windows, altri due avviano sulla macchina infetta un server VNC attraverso cui i criminali informatici possono connettersi al computer infetto. Inoltre, Trojan.PWS.Sphinx.2 scarica e salva sul computer infetto una serie di utility progettate per l'installazione di un certificato digitale radice — i criminali informatici lo utilizzano per organizzare attacchi con la tecnologia MITM (Man in the middle, "uomo nel mezzo"). Inoltre, il trojan contiene un grabber — modulo funzionale che intercetta e trasmette su un server remoto informazioni che l'utente immette in moduli su vari siti.

È da notare il modo originale con cui il trojan si avvia sulla macchina infetta: per tale scopo viene utilizzato uno script nel linguaggio PHP e un'applicazione per l'interpretazione di questo linguaggio. Lo script viene avviato da una scorciatoia che il banker colloca nella cartella di esecuzione automatica. Il trojan memorizza in forma cifrata tutte le informazioni necessarie per il suo funzionamento nel registro di sistema di Windows. I moduli si trovano in un file separato con un'estensione casuale, e anche questo file è cifrato.

Antivirus Dr.Web rileva e rimuove con successo Trojan.PWS.Sphinx.2 che quindi non rappresenta alcun pericolo per i nostri utenti.

![[VK]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

La tua opinione conta per noi

Per fare una domanda relativa alla notizia all'amministrazione del sito, inserire @admin all'inizio del commento. Se una domanda si fa all'autore di uno dei commenti — inserire @ prima del suo nome.

Altri commenti