Doctor Web: un pericoloso malware banker ottiene controllo dei dispositivi mobili

Minacce attuali di virus | Notizie "calde" | Sulle minacce mobile | Tutte le notizie | Sui virus

19 luglio 2017

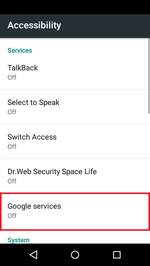

Android.BankBot.211.origin si diffonde con il pretesto delle applicazioni innocue, per esempio del lettore Adobe Flash Player. Dopo che un utente installa e lancia il trojan, quest'ultimo cerca di ottenere l'accesso ai funzioni di accessibilità. Per questo scopo Android.BankBot.211.origin mostra una finestra di richiesta che appare sempre di nuovo dopo ogni chiusura e impedisce l'utilizzo del dispositivo.

La modalità dei servizi di accessibilità semplifica l'utilizzo degli smartphone e dei tablet Android e si impiega in particolare come l'aiuto agli utenti disabili. La modalità permette ai software di fare clic in autonomo su diversi elementi dell'interfaccia, quali i pulsanti nelle finestre di dialogo e nei menu di sistema. Dopo aver costretto l'utente a dargli queste autorizzazioni e utilizzandole Android.BankBot.211.origin si aggiunge in autonomo alla lista degli amministratori del dispositivo, si imposta come il programma di gestione messaggi predefinito e ottiene l'accesso alle funzioni di cattura schermate. Tutte queste azioni vengono accompagnate dalla visualizzazione delle richieste di sistema di cui si può anche non accorgersi in quanto il programma malevolo le conferma subito. Se il proprietario del dispositivo quindi cercherà di disabilitare una delle funzioni ottenute da Android.BankBot.211.origin, il banker non permetterà di farlo e riporterà l'utente ai menu di sistema precedenti.

Dopo aver infettato un dispositivo, il trojan si connette a un server di controllo, ci registra il dispositivo e attende ulteriori comandi. Android.BankBot.211.origin può eseguire le seguenti azioni:

- mandare un SMS con un testo definito a un numero indicato nel comando;

- trasmettere sul server informazioni sugli SMS memorizzati nella memoria del dispositivo;

- caricare sul server informazioni sulle applicazioni installate, una lista dei contatti e informazioni sulle chiamate;

- aprire un link impostato nel comando;

- modificare l'indirizzo del centro di controllo.

Inoltre, il programma malevolo segue tutti gli SMS in arrivo e trasmette anche loro ai criminali informatici.

Oltre ai comandi standard, i malfattori possono inviare al trojan direttive specifiche. In tali direttive si conservano in forma cifrata informazioni sulle applicazioni che il banker deve attaccare. Quando il trojan riceve tali comandi, Android.BankBot.211.origin può:

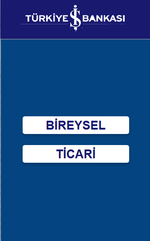

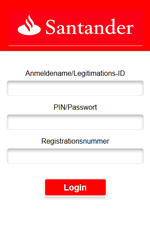

- mostrare falsi moduli di immissione credenziali sopra i programmi bancari che vengono avviati;

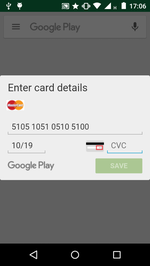

- mostrare una finestra di phishing che visualizza le impostazioni per l'inserimento delle informazioni su una carta di pagamento (per esempio nel programma Google Play);

- bloccare il funzionamento degli antivirus e di altre applicazioni che possono ostacolare il trojan.

Android.BankBot.211.origin può attaccare utenti di qualsiasi applicazione. Ai criminali informatici basta semplicemente aggiornare la lista dei software bersaglio nel file di configurazione che viene ottenuto dal banker a connessione con il server di controllo. Per esempio, quando gli analisti hanno iniziato ad osservare il trojan, gli autori del malware si interessavano soltanto ai clienti degli istituti di credito in Turchia, però in seguito ci si sono aggiunti gli abitanti di altri paesi, tra cui Germania, Australia, Polonia, Francia, Inghilterra e gli Stati Uniti. Al momento della pubblicazione di questo materiale nella lista dei software attaccati dal trojan sono contenute oltre 50 applicazioni progettate per l'utilizzo dei sistemi di pagamento e di home banking, e anche altre applicazioni.

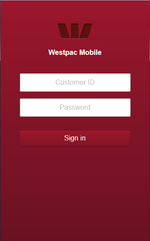

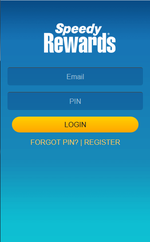

Di seguito sono riportati esempi delle finestre fraudolente che possono essere visualizzate da Android.BankBot.211.origin:

Inoltre, il trojan raccoglie informazioni su tutte le applicazioni che vengono avviate e le azioni che l'utente esegue con loro. Per esempio, il malware monitora campi di testo disponibili, quali gli elementi di menu, e inoltre registra le battiture sui pulsanti e altri componenti dell'interfaccia utente.

Inoltre, il trojan raccoglie informazioni su tutte le applicazioni che vengono avviate e le azioni che l'utente esegue con loro. Per esempio, il malware monitora campi di testo disponibili, quali gli elementi di menu, e inoltre registra le battiture sui pulsanti e altri componenti dell'interfaccia utente.

Siccome Android.BankBot.211.origin ostacola la propria rimozione, per combatterlo è necessario eseguire le seguenti azioni:

- avviare lo smartphone o il tablet infetto in modalità provvisoria;

- entrare nelle impostazioni di sistema e andare alla lista degli amministratori del dispositivo;

- trovare il trojan in questa lista e ritirare le relative autorizzazioni (a questo punto il programma malevolo prova a spaventare il proprietario del dispositivo, avvertendolo di una perdita inevitabile di tutti i dati importanti, però questo è semplicemente un trucco e i file non corrono alcun rischio);

- riavviare il dispositivo, eseguire una scansione antivirus completa e rimuovere il trojan dopo la fine della verifica.

Tutte le varianti conosciute di Android.BankBot.211.origin vengono rilevate dall'antivirus Dr.Web, dunque questo banker non rappresenta alcun rischio per i nostri utenti.