Doctor Web ha esaminato un nuovo trojan banker

Minacce attuali di virus | Notizie "calde" | Tutte le notizie | Sui virus

24 novembre 2017

Il nuovo banker, denominato Trojan.Gozi.64, si basa sul codice sorgente delle versioni precedenti del programma Trojan.Gozi che già da tempo si trova in pubblico dominio. Come gli altri rappresentanti di questa famiglia, Trojan.Gozi.64 è capace di infettare computer con le versioni di Windows a 32 e 64 bit. Il trojan ha un'architettura a moduli, ma, a differenza delle varianti precedenti, è costituito interamente da singoli plugin scaricati. Inoltre, Trojan.Gozi.64 non dispone di algoritmi per la generazione dei nomi di server di controllo — i relativi indirizzi sono trascritti nella sua configurazione, mentre una delle prime versioni di Gozi utilizzava come il dizionario un file di testo scaricato da un server di NASA.

Gli autori hanno imposto al trojan un limite grazie a cui esso è in grado di funzionare nei sistemi operativi Microsoft Windows 7 e superiori, mentre nelle versioni di Windows più antecedenti il malware non si avvia. Moduli addizionali vengono scaricati dal server di gestione tramite una specifica libreria loader e il protocollo di comunicazione utilizza crittografia. Il loader di Trojan.Gozi.64 può svolgere sulla macchina infetta le seguenti funzioni malevole:

- controllo degli aggiornamenti del trojan;

- download da server remoto dei plugin di browser attraverso cui vengono effettuati code injection;

- download da server remoto della configurazione dei code injection;

- ottenimento di task personali, in particolare, per il download di ulteriori plugin;

- gestione remota del computer.

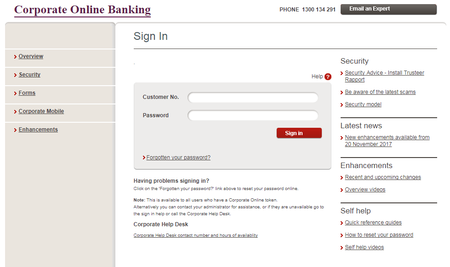

Per effettuare i code injection in ciascun browser Trojan.Gozi.64 utilizza un rispettivo plugin configurabile. Al momento gli analisti dei virus sanno dei plugin di Microsoft Internet Explorer, Microsoft Edge, Google Chrome e Mozilla Firefox. Dopo aver installato il relativo plugin, il trojan riceve dal server di gestione un archivio ZIP con una configurazione per l'esecuzione dei code injection. Come risultato, Trojan.Gozi.64 può integrare nelle pagine web visualizzate dall'utente contenuto arbitrario – per esempio, falsi moduli di autenticazione sui siti bancari e nei sistemi di home-banking. In quanto la manipolazione delle pagine web avviene direttamente sul computer infetto, l'URL di tale sito nella barra degli indirizzi del browser rimane corretto, il che può fuorviare l'utente e abbassare la sua vigilanza. I dati inseriti in un falso modulo vengono trasmessi ai malintenzionati per cui un account dell'utente vittima del trojan può essere compromesso.

Oltre a ciò, sul computer infetto possono essere scaricati e installati ulteriori moduli – in particolare, un plugin che registra le battiture sulla tastiera (keylogger), un modulo per l'accesso in remoto alla macchina infetta (VNC), un componente di server proxy SOCKS, un plugin per il furto di credenziali dai mail client e altri ancora.

Il banker Trojan.Gozi.64 non rappresenta alcun pericolo per gli utenti dei prodotti antivirus Dr.Web in quanto le firme antivirali del programma malevolo e dei suoi moduli sono aggiunti ai nostri database dei virus.

| Informazioni sul trojan |

#banker #trojan_banker #home-banking #trojan