Doctor Web: a rischio oltre 78.000.000 di rubli dei clienti di Sberbank

Minacce attuali di virus | Notizie "calde" | Sulle minacce mobile | Tutte le notizie | Sui virus

5 aprile 2018

Doctor Web conosce Android.BankBot.358.origin dalla fine di 2015. Gli analisti dei virus hanno scoperto che le nuove versioni del trojan Android.BankBot.358.origin sono progettate per un attacco ai clienti russi della banca Sberbank e hanno già infettato oltre 60.000 dispositivi mobili. Tuttavia, siccome gli autori dei virus distribuiscono molte versioni diverse di questa applicazione malevola, il numero di utenti vittime può aumentare in modo significativo. In totale, i malintenzionati possono rubare dai conti bancari dei proprietari dei dispositivi infetti più di 78.000.000 di rubli. Inoltre, i criminali informatici possono rubare oltre 2.700.000 rubli dai conti di telefoni cellulari.

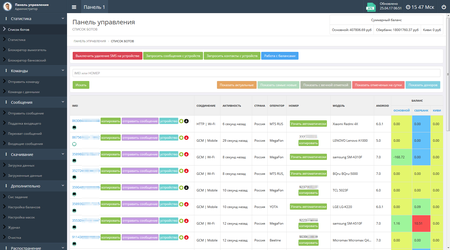

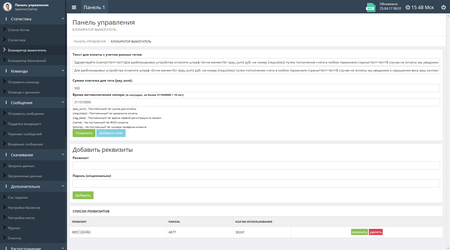

Nelle seguenti immagini sono mostrate alcune sezioni del pannello di amministrazione di Android.BankBot.358.origin con informazioni sui dispositivi infetti e con le statistiche di una delle botnet scoperte:

Questo trojan banker viene distribuito attraverso SMS fraudolenti che possono essere inviati sia dai criminali informatici che dal programma malevolo stesso. Il più delle volte i falsi messaggi vengono inviati a nome di utenti del servizio degli annunci Avito.ru. In questi SMS viene offerto alla potenziale vittima di passare a un link che sarebbe la risposta di un utente a un annuncio pubblicato. Per esempio, viene spesso utilizzato il testo: "Salve, ti interessa uno scambio?" Oltre a ciò, i proprietari dei dispositivi mobili talvolta ricevono false notifiche di mutui, di trasferimenti di denaro via cellulare e di accrediti su un conto bancario. Di seguito sono mostrati esempi dei messaggi di phishing che possono essere configurati nel pannello di amministrazione del server di controllo del trojan e vengono inviati su comando degli autori dei virus:

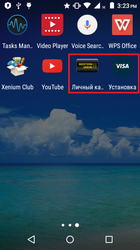

Quando l'utente vittima passa al link dal messaggio, lui finisce su un sito appartenente ai malintenzionati da cui sul dispositivo mobile viene scaricato il file apk dell'applicazione malevola. Per portare l'utente a installare l'applicazione, gli autori dei virus utilizzano in Android.BankBot.358.origin l'icona del vero programma Avito, aumentando la probabilità di un'installazione di successo del trojan dopo il suo download. Alcune versioni del banker possono essere distribuite con il pretesto di altri programmi – per esempio, il software per l'uso dei sistemi di pagamento Visa e Western Union.

Al primo avvio Android.BankBot.358.origin richiede l'accesso ai permessi di amministratore del dispositivo e continua ad aprire la richiesta fino a quando l'utente non accetterà di concedere questi permessi. Dopo aver ricevuto i privilegi necessari, il trojan visualizza un falso avviso di errore di installazione e rimuove la sua icona dalla lista dei programmi sulla schermata principale. In questo modo Android.BankBot.358.origin cerca di nascondere la sua presenza sullo smartphone o tablet. Se in seguito l'utente prova a rimuovere il banker dalla lista degli amministratori, Android.BankBot.358.origin abilita la funzionalità di auto-protezione e chiude la relativa finestra delle impostazioni di sistema. Alcune versioni del trojan impostano inoltre un proprio codice PIN di sblocco dello schermo.

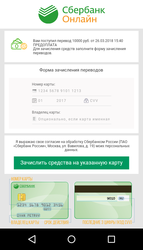

Dopo aver infettato il dispositivo, Android.BankBot.358.origin si connette al server di controllo, lo informa dell'infezione di successo e attende ulteriori istruzioni. Il trojan ha l'obiettivo principale di rubare denaro ai clienti della banca Sberbank che parlano il russo, e il principale vettore di attacco è il phishing. I malintenzionati inviano al trojan il comando di blocco del dispositivo infetto tramite una finestra con un messaggio fraudolento. La finestra imita l'aspetto esteriore del sistema di e-banking Sberbank Online e viene visualizzata per tutti gli utenti, a prescindere da quello se loro sono clienti di Sberbank o di un altro istituto di credito. Il messaggio informa che sul conto sarebbe stato accreditato un bonifico di 10.000 rubli. Per ottenere i soldi, il proprietario dello smartphone o tablet dovrebbe indicare le complete informazioni della carta: il numero, il nome del titolare, la data di scadenza e anche il codice di sicurezza CVV. La finestra fraudolenta non può essere chiusa senza aver inserito i dati richiesti, mentre il dispositivo continua a essere bloccato. Come il risultato, l'utente è costretto a confermare "l'accredito di fondi", dopodiché le informazioni della carta vengono trasferite ai malintenzionati e loro possono rubare senza intoppi tutti i soldi dal conto bancario della vittima.

Tuttavia, al momento della pubblicazione di questo materiale le versioni esistenti del trojan non eseguono la verifica completa dei dati delle carte e tolgono il blocco dopo l'inserimento di qualsiasi dato. Pertanto, i proprietari dei dispositivi mobili colpiti da Android.BankBot.358.origin possono sbarazzarsi della finestra di phishing e utilizzare un antivirus per rimuovere il programma malevolo. Per farlo, è necessario immettere nel modulo fraudolento qualsiasi numero di carta composto da 16 o 18 cifre, e inoltre indicare qualsiasi periodo di validità nell'intervallo tra il 2017 e il 2030 inclusivo. In nessun caso si dovrebbero inserire informazioni su una carta vera di Sberbank o di un'altra banca, in quanto i malintenzionati avranno pieno accesso a tale carta.

Ma nulla impedisce agli autori dei virus, dopo aver scoperto l'inganno, di impartire un comando per bloccare nuovamente lo smartphone o tablet. Dunque, dopo che la finestra di phishing viene chiusa, è necessario eseguire al più presto una scansione antivirus del dispositivo e rimuovere il trojan dal dispositivo mobile.

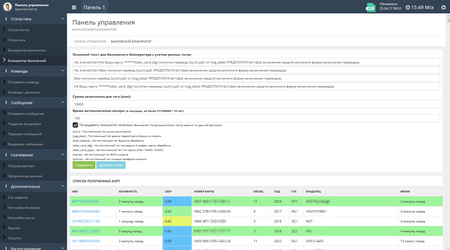

Se è attivato il servizio Mobile banking di Sberbank, Android.BankBot.358.origin cerca di rubare soldi dal conto dell'utente tramite questo servizio. Il programma malevolo invia di nascosto SMS con i comandi di esecuzione di operazioni nel sistema di e-banking. Il trojan controlla il saldo corrente della carta dell'utente e traferisce automaticamente i fondi su un conto bancario dei malintenzionati o su un loro conto di telefono cellulare. Nella seguente figura è mostrato un esempio di quello come Android.BankBot.358.origin ruba denaro attraverso il servizio di online banking:

Per un reddito supplementare alcune versioni di Android.BankBot.358.origin possono bloccare il dispositivo mobile tramite un messaggio con la richiesta di pagamento di una multa per la visualizzazione di video proibiti. Inoltre, per celare le attività malevole (per esempio, l'arrivo di SMS sospetti), diverse versioni del trojan possono bloccare lo schermo dello smartphone o del tablet infetto tramite una falsa notifica di installazione di un aggiornamento di sistema.

Gli autori dei virus possono impostare i parametri delle finestre di blocco nel pannello di amministrazione del server di controllo. Per esempio, è possibile impostare il testo dei messaggi da visualizzare, la durata di visualizzazione, e inoltre la somma di riscatto chiesto all'utente. Di seguito sono riportati esempi delle relative sezioni del pannello di gestione:

Oltre al furto di denaro e di blocco dei dispositivi infetti, Android.BankBot.358.origin è capace di eseguire anche altre azioni malevole. Ricevendo comandi dai malintenzionati, il trojan può:

- scaricare i propri aggiornamenti;

- inviare messaggi SMS a tutti i numeri dalla rubrica;

- inviare messaggi SMS ai numeri specificati nei comandi;

- caricare siti web impostati dai criminali informatici;

- inviare sul server i messaggi SMS memorizzati sul dispositivo;

- ottenere informazioni sui contatti dalla rubrica;

- creare falsi messaggi SMS in arrivo.

I prodotti antivirus Dr.Web per Android rilevano e rimuovono con successo tutte le versioni conosciute di Android.BankBot.358.origin, perciò il trojan non rappresenta pericolo per i nostri utenti. Gli specialisti Doctor Web hanno trasmesso le informazioni sul trojan a Sberbank e continuano a monitorare la situazione.

#Android #banker #mobile #riscatto #trojan_banker

Il tuo Android ha bisogno di protezione

Utilizza Dr.Web

- Il primo antivirus russo per Android

- Oltre 135 milioni di scaricamenti solo da Google Play

- Gratis per gli utenti dei prodotti Dr.Web per privati.