Criminale informatico ha guadagnato milioni scegliendo come il suo bersaglio la piattaforma di gioco popolare Steam

Minacce attuali di virus | Notizie "calde" | Tutte le notizie | Sui virus

30 maggio 2018

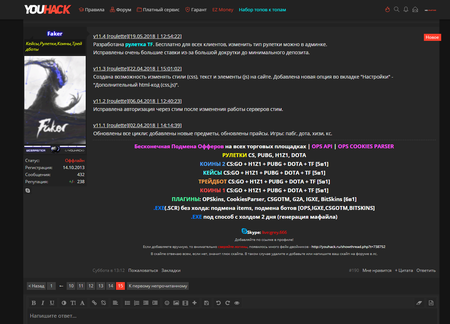

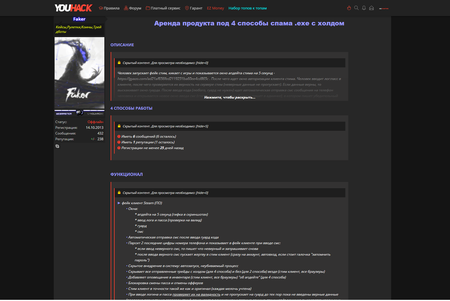

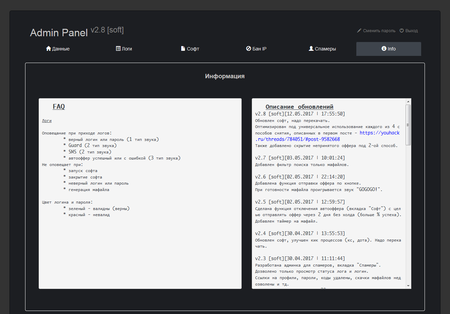

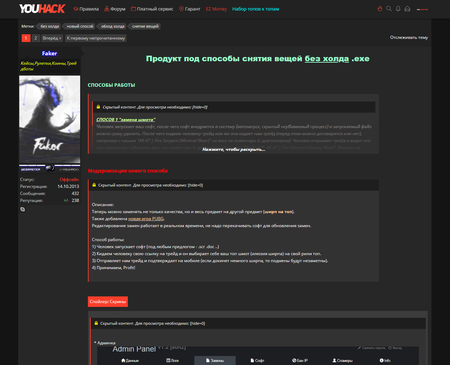

"Faker" utilizza diversi metodi di guadagno illegale. Il principale tra di essi è uno schema MaaS (Malware as a Service – programmi malevoli come un servizio), da lui progettato, che realizza l'affitto di programmi malevoli in abbonamento. I clienti di "Faker" che vogliono guadagnare con la distribuzione dei trojan non devono fornire nulla eccetto il denaro e in alcuni casi un dominio: l'autore di virus mette a loro disposizione il trojan stesso, l'accesso al pannello amministrativo e il supporto tecnico. Secondo le stime degli analisti Doctor Web, questa soluzione "chiavi in mano" ha portato milioni al suo creatore, e si può solo ipotizzare quanto abbiano guadagnato i suoi clienti – dato che i soldi spesi per il canone di un mese di utilizzo di questo servizio criminale possono essere coperti entro ventiquattro ore. Tutti i programmi malevoli creati da "Faker" sono mirati agli utenti del popolare servizio di gioco Steam.

Steam — piattaforma creata da Valve Corporation progettata per la distribuzione digitale di giochi e programmi per computer. Un utente registrato di Steam ottiene l'accesso a un'area personale in cui sono raccolte informazioni su tutti i giochi e le applicazioni acquistati da lui in precedenza. Inoltre, può fare acquisti nel negozio Steam acquistando vari contenuti digitali, nonché vendere e scambiare oggetti di gioco. Questi oggetti sono di fondamentale importanza in vari giochi multiutente. Armi, equipaggiamento e varie attrezzature permettono di cambiare l'aspetto esteriore di un giocatore e la rappresentazione visiva dei suoi beni in un gioco. Gli oggetti di gioco possono essere scambiati su siti specializzati, nonché comprati e venduti per denaro reale. "Faker" ha fondato il suo business criminale proprio su questo.

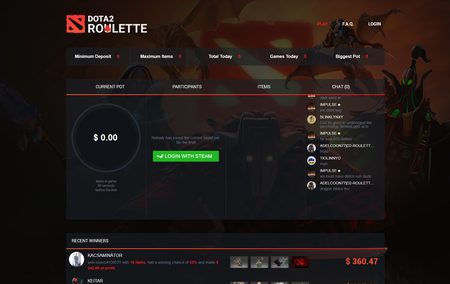

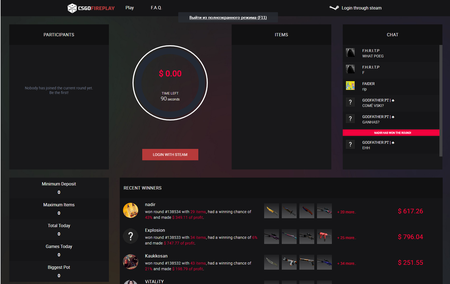

Uno dei metodi di guadagno usato da lui è la cosiddetta "roulette". I giocatori di rete chiamano in questo modo una sorta di asta a cui più partecipanti alla volta mettono diversi oggetti di gioco. La probabilità di vincita dipende dalla dimensione della scommessa fatta dal partecipante, e il vincitore prende tutti i lotti all'asta. La frode consiste nel fatto che contro un giocatore reale agiscono programmi bot speciali che vincono la scommessa ad esito garantito. Talvolta, a una potenziale vittima dell'inganno viene offerto di diventare l'amministratore di un simile gioco e persino le viene consentito di vincere diverse volte fino a quando lei non metterà all'asta un oggetto di gioco costoso che lei perderà subito e che diventerà proprietà dei malintenzionati.

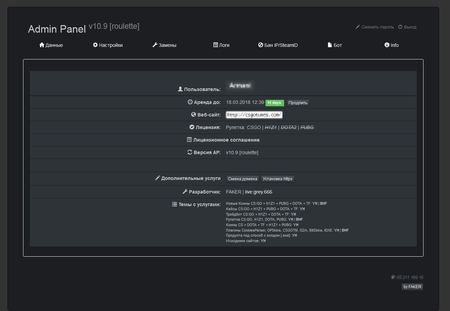

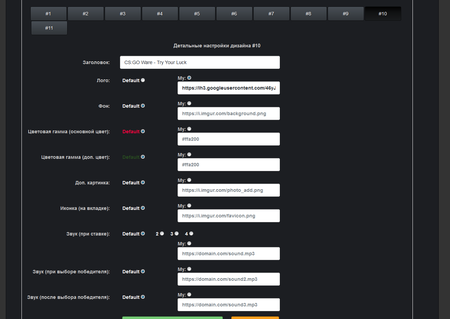

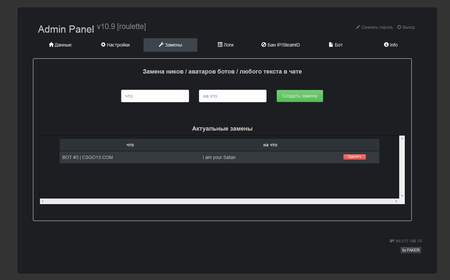

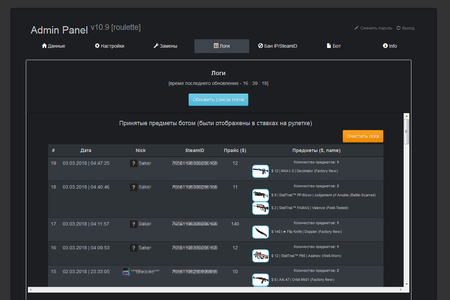

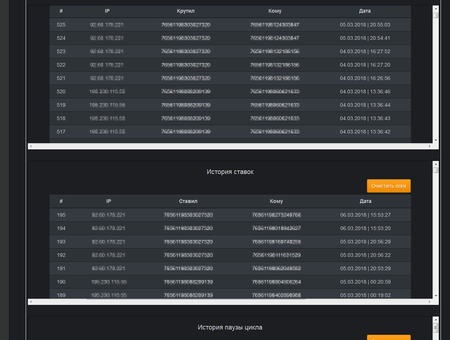

Il pannello amministrativo delle "roulette" permette di configurare in modo flessibile l'aspetto esteriore e i contenuti visualizzati del sito su cui si tengono le aste, di modificare i nomi e il testo nella chat organizzata sul sito, di gestire scommesse, visualizzare un elenco di oggetti accettati da altri giocatori, e inoltre di gestire la "roulette" in modo completo.

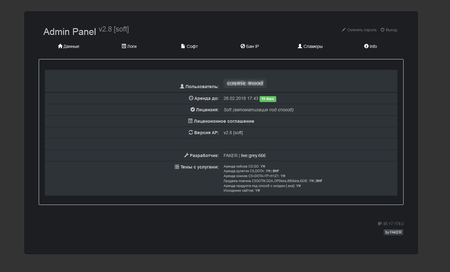

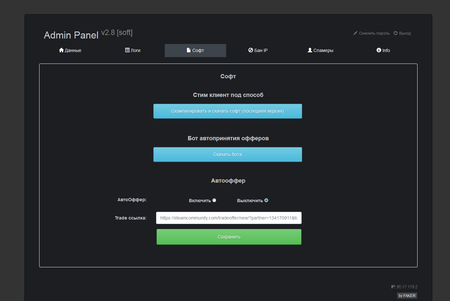

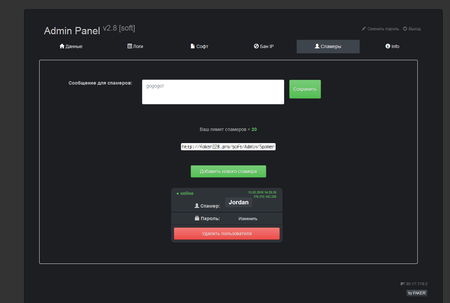

Inoltre, "Faker" dà in affitto ad altri criminali informatici i programmi malevoli da lui creati. Uno di essi, denominato Trojan.PWS.Steam.13604, è progettato per il furto di credenziali degli utenti di Steam. L'autore del trojan fornisce ai criminali informatici su base di abbonamento mensile un file malevolo appositamente assemblato, nonché l'accesso al pannello di gestione.

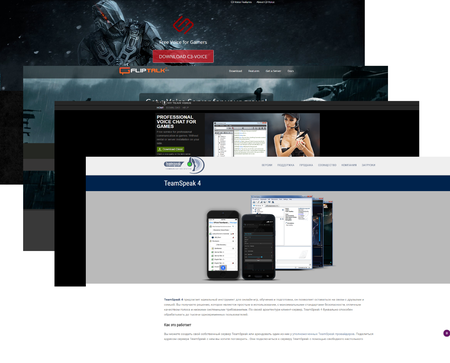

Il trojan viene distribuito in diversi modi. Uno di essi utilizza metodi di social engineering: a un utente di Steam arriva un messaggio di quello che alcuni partecipanti alla community hanno bisogno di un nuovo giocatore nella loro squadra. Dopo una partita congiunta, per la comodità di ulteriori interazioni, alla potenziale vittima di frode viene offerto di scaricare e installare un software client per la comunicazione vocale. I malintenzionati inviano alla vittima il link di un falso sito di tale applicazione. Sul link viene scaricato un trojan sotto le mentite spoglie di tale programma.

Se una potenziale vittima utilizza già il client di chat TeamSpeak, le viene inviato l'indirizzo di un server a cui la squadra di giocatori si connette per la comunicazione. Dopo la connessione a questo server, sullo schermo compare una finestra con l'offerta di aggiornare uno dei componenti dell'applicazione TeamSpeak o il driver del sottosistema audio. Con il pretesto di questo aggiornamento sul computer viene scaricato il programma malevolo.

All'avvio il trojan scarica dalla memoria il processo dell'applicazione Steam (se questo processo non è il suo), quindi determina il percorso della directory Steam sul computer, la lingua dell'applicazione e il nome utente. Se c'è uno dei file di servizio del programma Steam, Trojan.PWS.Steam.13604 ne estrae coppie costituite da identificatori steamid64 e nomi di account. Quindi il trojan invia sul server di gestione le informazioni raccolte sul computer infetto, compresa la versione del sistema operativo, il nome dell'utente e della macchina, la lingua del sistema operativo, il percorso dell'applicazione Steam, la lingua di questa applicazione e così via.

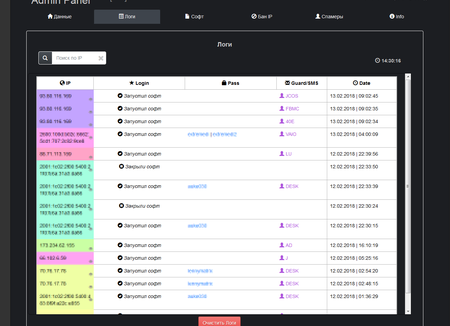

Dopo aver eseguito queste operazioni, il programma malevolo rimuove il file originale dell'applicazione Steam e si copia al suo posto. Per impedire all'utente di aggiornare il client Steam o di ricevere assistenza tecnica, il trojan modifica il contenuto del file hosts bloccano l'accesso a steampowered.com, support.steampowered.com, store.steampowered.com, help.steampowered.com, forums.steampowered.com, virustotal.com e ad alcuni altri siti. Quindi Trojan.PWS.Steam.13604 visualizza sullo schermo una falsa finestra di autenticazione Steam. Se la vittima inserisce le sue credenziali in questa finestra, il trojan cerca di autenticarsi nel servizio Steam utilizzandole. Se questo tentativo è andato a buon fine e se sul computer è attivato Steam Guard (sistema di autenticazione a due fattori per la protezione dell'account utente), il trojan visualizza sullo schermo una falsa finestra per l'inserimento del codice di autenticazione. Tutte queste informazioni vengono mandate sul server dei malintenzionati.

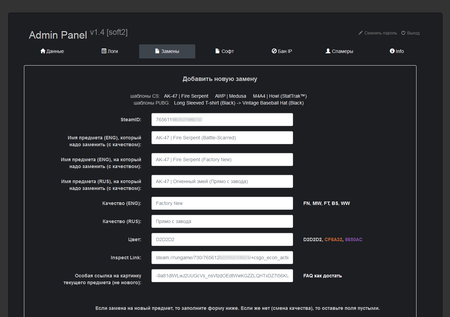

Per tutti i suoi clienti, l'autore di virus utilizza lo stesso server di gestione. Dai dati ricevuti sul server viene creato un file che i malintenzionati utilizzano in seguito per accedere all'account della vittima nel servizio Steam. L'interfaccia del pannello di gestione di Trojan.PWS.Steam.13604 è mostrata nelle seguenti figure:

Oltre a Trojan.PWS.Steam.13604, "Faker" dà in affitto un altro trojan da lui creato. È stato denominato Trojan.PWS.Steam.15278. Questo programma malevolo viene distribuito in modo simile ed è orientato al furto di attrezzature di gioco agli utenti della piattaforma Steam. Gli oggetti virtuali rubati possono successivamente essere venduti dai malfattori ad altri giocatori. L'autore di virus anche pubblicizza il servizio di affitto di questo programma malevolo su forum specializzati.

Trojan.PWS.Steam.15278 utilizza per le sue finalità l'applicazione Fiddler — utility gratuita per l'analisi di traffico durante il trasferimento di dati attraverso il protocollo HTTP che funziona su principio di server proxy. Fiddler installa un certificato di root nel sistema grazie a cui Trojan.PWS.Steam.15278 riceve la possibilità di spiare il traffico cifrato HTTPS. Il trojan intercetta le risposte del server e sostituisce i dati in esse contenute.

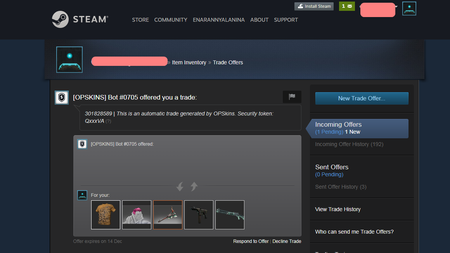

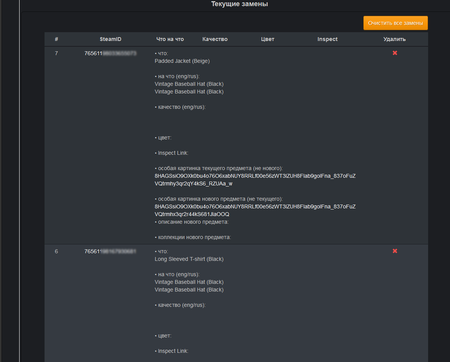

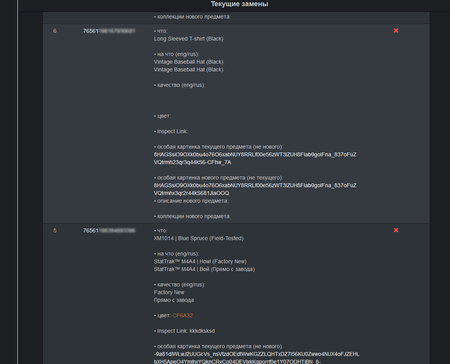

Se l'utente della macchina infetta scambia attrezzature con altri giocatori sui siti specifici, come ad esempio opskins.com, igxe.cn, bitskins.com, g2a.com, csgo.tm, market.csgo.com, market.dota2.net e tf2.tm, il trojan, al momento dell'effettuare di una transazione di scambio, sostituisce il destinatario dell'oggetto di gioco. Questo avviene nel seguente modo. Dopo che la vittima del trojan mette per la vendita o lo scambio le sue attrezzature di gioco, il programma malevolo si connette al account dell'utente e verifica le offerte in arrivo con un determinato intervallo di tempo. Se l'utente del computer infetto che ha offerto un articolo per uno scambio riceve una richiesta di transazione, il trojan annulla questa richiesta, determina il nome dell'utente, il suo avatar e il testo del messaggio dalla richiesta originale e quindi invia alla vittima una richiesta esattamente uguale, ma inviata da un account appartenente ai malintenzionati. Fisicamente la sostituzione avviene tramite web injection: Trojan.PWS.Steam.15278 integra nelle pagine un codice malevolo ricevuto dal server di gestione. Va notato che "Faker" è inoltre l'autore di altri trojan che funzionano su un principio simile e sono implementati come estensione per il browser Google Chrome.

Nel caso di scambio attrezzature attraverso il sito web ufficiale steamcommunity.com, Trojan.PWS.Steam.15278 consente ai malintenzionati di sostituire la visualizzazione degli oggetti di gioco per l'utente. Il trojan modifica il contenuto delle pagine web del servizio steamcommunity.com in modo tale che la potenziale vittima veda un'offerta di scambio di un oggetto di gioco molto costoso e raro. Se l'utente accetterà la transazione, lui riceverà, invece dell'articolo atteso, qualche attrezzatura inutile senza valore. In seguito è quasi impossibile contestare un simile scambio ingiusto perché dal punto di vista del server l'utente stesso ha fatto volontariamente questa transazione. Per esempio, in una pagina del servizio steamcommunity.com l'utente del computer infetto vede come se un altro partecipante al servizio gli offrisse di scambiare un oggetto di gioco con li nome "PLAYERUNKNOWN's Bandana" di un valore di $265.31. In realtà, al termine della transazione l'utente riceverà "Combat Pants (White)" — il prezzo di questo articolo è di soli $0.03.

Il pannello di controllo di Trojan.PWS.Steam.15278 in generale è simile a quello di Trojan.PWS.Steam.13604, tuttavia, nella versione aggiornata è comparsa una sezione aggiuntiva che consente di gestire le sostituzioni degli oggetti di gioco durante le transazioni di scambio. Un malintenzionato può configurare in autonomo le immagini e descrizioni degli oggetti di gioco che verranno mostrate alla vittima al posto di quelle reali. Le attrezzature di gioco ottenute in modo fraudolento possono successivamente essere vendute dai criminali informatici per denaro reale su siti di vendita.

Tutte le versioni di Trojan.PWS.Steam.13604 e Trojan.PWS.Steam.15278 per il momento conosciute vengono rilevate e rimosse con successo da Antivirus Dr.Web, per cui non rappresentano un rischio per i nostri utenti. Gli specialisti Doctor Web hanno trasmesso a Valve Corporation informazioni sugli account degli utenti compromessi, nonché sugli account che venivano utilizzati negli schemi fraudolenti descritti sopra.

Informazioni su Trojan.PWS.Steam.13604

Informazioni su Trojan.PWS.Steam.15278

#software_malevolo #giocatore #giochi #trojan