Torna alla lista delle notizie

9 luglio 2018

Uno dei nostri utenti ha segnalato in un messaggio al supporto tecnico che l'Antivirus Dr.Web rileva e rimuove regolarmente sul computer un'applicazione per l'estrazione di criptovalute. Studiando il log dell'Antivirus, abbiamo scoperto che il miner di criptovalute era nascosto nella cartella temporanea sul PC infetto. Allo stesso tempo, il log del monitoraggio web SpIDer Gate conservava informazioni su quello che l'applicazione cercava di connettersi a un indirizzo IP che corrisponde al sito dell'azienda Astrum Soft — fornitore del software "Kompjuternyj zal" (in russo "sala computer") per l'automatizzazione di club di computer e Internet café.

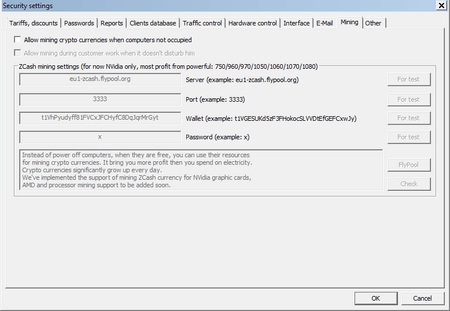

Nell'applicazione stessa è presente ufficialmente la funzionalità di mining (estrazione) di criptovalute che l'utente può attivare quando i computer sono non utilizzati.

Eppure, l'ulteriore ricerca ha mostrato che il programma che infastidiva l'utente non era l'applicazione stessa "Kompjuternyj zal", ma un miner nascosto, aggiunto ai database dei virus Dr.Web sotto il nome di Trojan.BtcMine.2869. Questo trojan veniva scaricato in automatico dai server dell'azienda Astrum Soft e veniva installato nel sistema tramite il meccanismo di aggiornamento del software "Kompjuternyj zal".

L'applicazione "Kompjuternyj zal" invia periodicamente una richiesta al server del suo sviluppatore in cui trasmette la versione dell'applicazione ed informazioni sul sistema. Può arrivare in risposta un comando di download o di download e avvio di un file eseguibile in cui dovrebbe essere realizzato un aggiornamento del programma. Tuttavia, nel campione da noi esaminato il file scaricato sul computer possiede funzionalità malevole. Questo software malevolo termina i processi svchostm.exe e svcnost.exe, salva il trojan miner su disco e per assicurare il suo avvio automatico modifica il registro di sistema di Windows. I dati sul portafoglio su cui viene accreditata la criptovaluta estratta sono trascritti nel corpo del trojan. Se il programma malevolo viene rimosso dall'utente, il meccanismo di aggiornamento può scaricarlo ed avviarlo nuovamente.

Per il 9 luglio, gli analisti di virus hanno contato più di 2700 computer infetti su cui opera Trojan.BtcMine.2869. Nel campione di trojan esaminato dagli specialisti Doctor Web, scaricato dal server di Astrum Soft i nomi dei PC infetti (worker) iniziano con il prefisso "soyuz6_" il quale è anche trascritto nel corpo del trojan. Per oggi, ci sono 613 simili computer infetti. Il trojan si diffondeva nel periodo dal 24 maggio al 4 luglio 2018. Lo sviluppatore software Astrum Soft e le forze dell'ordine sono stati avvisati di questo incidente informatico.

#software_malevolo #criptovalute #mining #trojan

![[VK]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

La tua opinione conta per noi

Per fare una domanda relativa alla notizia all'amministrazione del sito, inserire @admin all'inizio del commento. Se una domanda si fa all'autore di uno dei commenti — inserire @ prima del suo nome.

Altri commenti