Nuovo miner di criptovalute per Linux rimuove gli antivirus

Minacce attuali di virus | Notizie "calde" | Tutte le notizie | Sui virus

20 novembre 2018

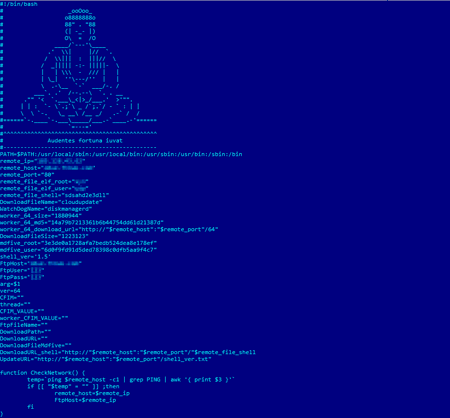

Il trojan miner, aggiunto ai database dei virus Dr.Web sotto il nome di Linux.BtcMine.174, è uno script di grandi dimensioni scritto nel linguaggio di interprete comandi sh e contenente più di 1000 righe di codice. Questo programma malevolo è costituito da più componenti. All'avvio il trojan verifica la disponibilità di un server da cui successivamente scarica altri moduli e cerca sul disco una cartella con i permessi di scrittura in cui questi moduli quindi vengono caricati. Quindi lo script si trasferisce nella cartella selezionata con il nome diskmanagerd e si riavvia come daemon. A tale scopo, il trojan impiega l'utility nohup. Se essa non c'è nel sistema, il trojan scarica e installa in autonomo il pacchetto di utility coreutils che tra le altre contiene anche l'utility nohup.

Nel caso di installazione sul dispositivo riuscita, lo script malevolo scarica una delle versioni del trojan Linux.BackDoor.Gates.9. I backdoor di questa famiglia consentono di eseguire comandi impartiti dai malfattori e condurre attacchi DDoS.

Una volta installato nel sistema, Linux.BtcMine.174 cerca i miner di criptovalute concorrenti, e se ne trova alcuni, termina i relativi processi. Se Linux.BtcMine.174 non è avviato con i permessi di superutente (root), per aumentare i suoi privilegi nel sistema infettato, esso utilizza un set di exploit. Gli analisti di virus Doctor Web hanno rilevato almeno due exploit utilizzati da Linux.BtcMine.174: Linux.Exploit.CVE-2016-5195 (anche conosciuto come DirtyCow) e Linux.Exploit.CVE-2013-2094, i codici sorgente di DirtyCow scaricati da Internet vengono compilati dal trojan direttamente sulla macchina infetta.

In seguito il programma malevolo cerca i servizi attivi dei software antivirus con i nomi safedog, aegis, yunsuo, clamd, avast, avgd, cmdavd, cmdmgd, drweb-configd, drweb-spider-kmod, esets e xmirrord. Se ne rileva uno, il trojan non solo termina il processo dell'antivirus, ma anche rimuove tramite i gestori di pacchetti i relativi file e la directory in cui è installato il prodotto antivirus.

Quindi Linux.BtcMine.174 si registra nell'esecuzione automatica, dopodiché scarica un rootkit e lo avvia sul dispositivo infetto. Anche questo modulo è realizzato come script sh e si basa su un codice sorgente pubblicato precedentemente ad accesso aperto. Tra le funzioni del modulo rootkit possiamo mettere in risalto il furto delle password del comando su che vengono inserite dall'utente, l'occultamento dei file nel file system, delle connessioni di rete e dei processi in esecuzione. Il trojan raccoglie informazioni sui nodi di rete a cui precedentemente sono state effettuate connessioni tramite il protocollo ssh e tenta di infettarli.

Dopo aver eseguito tutte queste azioni, Linux.BtcMine.174 avvia nel sistema un miner studiato per estrarre la criptovaluta Monero (XMR). Ad intervalli di un minuto, il trojan controlla se questo miner è in esecuzione e lo riavvia automaticamente, se necessario. Si connette inoltre al server di gestione in un ciclo continuo e scarica da esso gli aggiornamenti, se disponibili.

Linux.BtcMine.174, nonché tutti i suoi componenti vengono rilevati con successo da Antivirus Dr.Web per Linux, perciò non rappresentano alcun pericolo per i nostri utenti.

Un elenco completo di indicatori di compromissione può essere trovato sul link https://github.com/DoctorWebLtd/malware-iocs/tree/master/Linux.BtcMine.174.

#Linux #criptovalute #mining #trojan