Doctor Web mette in guardia: truffatori propagano trojan Android tramite Instagram

Minacce attuali di virus | Notizie "calde" | Sulle minacce mobile | Tutte le notizie

19 febbraio 2019

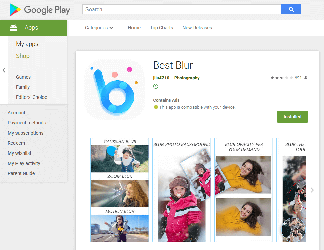

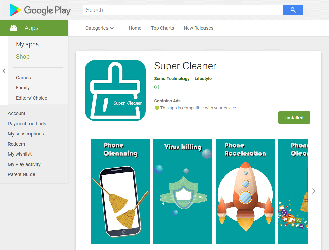

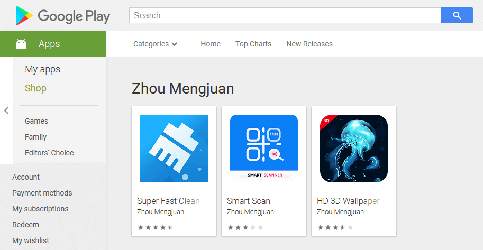

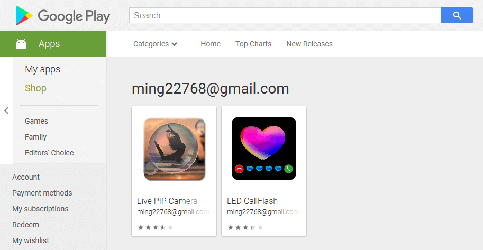

Durante il mese di febbraio gli analisti di virus hanno rilevato in Google Play 39 nuove versioni dei trojan della famiglia Android.HiddenAds. Erano nascoste in programmi utili e innocui: applicazioni di fotografia, editor di immagini e video, raccolte di sfondi desktop, utility di sistema, giochi e altro software. In totale, sono state installate da almeno 9.940.305 utenti. L'azienda Doctor Web ha informato la società Google di tutti i trojan trovati, però al momento della pubblicazione di questa notizia alcuni di essi erano ancora disponibili per il download.

La funzionalità principale delle applicazioni malevoli Android.HiddenAds è quella di visualizzazione della pubblicità. Visualizzano di continuo finestre con banner e annunci video, le quali si sovrappongono alle finestre di altri programmi e all'interfaccia di sistema, ostacolando il normale utilizzo dei dispositivi infetti. Ecco un esempio di tale pubblicità:

In quanto i trojan mostrano banner quasi ininterrottamente, i malfattori coprono rapidamente le spese di promozione dei loro prodotti attraverso i servizi internet popolari.

Per rimanere sugli smartphone e tablet il più a lungo possibile, i trojan Android.HiddenAds nascondo la propria icona nella lista delle applicazioni della schermata principale. Quindi diventa impossibile avviarli, e diventa anche più difficile trovarli ed eliminarli. Inoltre, con il tempo, alcuni utenti potrebbero dimenticare quali programmi hanno installato, il che anche aumenta la "sopravvivenza" dei trojan.

Quasi tutti gli esemplari della famiglia Android.HiddenAds, identificati a febbraio, anche nascondono le proprie icone, però collocano invece di esse scorciatoie per il proprio avvio. Molto probabilmente, gli autori cercavano di distogliere i sospetti dai trojan, riducendo allo stesso tempo il rischio della rimozione dei malware. A differenza delle icone sulla schermata principale, le scorciatoie non permettono di eliminare le applicazioni attraverso il menu contestuale. Di conseguenza, se un utente inesperto sospetterà qualcosa e tenterà di rimuovere il trojan tramite la sua icona, si sbarazzerà solo della scorciatoia, mentre il trojan stesso rimarrà sul dispositivo e continuerà a funzionare segretamente e a portare denaro ai malintenzionati.

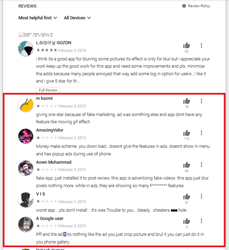

I proprietari di smartphone e tablet Android hanno installato molte di queste applicazioni malevole dopo aver guardato una pubblicità su Instagram e YouTube in cui i criminali informatici promettevano strumenti di elaborazione di foto e video funzionali e potenti. A prima vista, i trojan corrispondono alla descrizione e non destano sospetti tra le potenziali vittime. Ma in realtà, ad eccezione di una o più funzioni di base, essi non contengono nulla di ciò di cui si parlava negli annunci. Gli utenti truffati segnalano questa mancanza nei commenti ai programmi:

Una campagna pubblicitaria attiva dei malintenzionati attira molti proprietari di dispositivi mobili e aumenta il numero di download dei software malevoli. Alcuni di questi trojan arrivano anche nelle sezioni di nuovi prodotti e applicazioni che stanno guadagnando popolarità nella directory Google Play, il che aumenta ulteriormente il numero di installazioni.

Informazioni su tutti i trojan che i nostri specialisti hanno trovato al momento del rilascio di questo materiale sono riportate nella tabella riassuntiva. Tuttavia, in quanto i criminali informatici creano costantemente nuove applicazioni malevole della famiglia Android.HiddenAds e le pubblicizzano attivamente, non è da escludere che presto vengano rilevate altre versioni.

| Имя программного пакета | Число загрузок |

|---|---|

| com.funshionstyle.ledcaller | 1 000 000+ |

| com.uniokan.pipphotoframer | 50 000+ |

| com.flextool.scanner.play | 100 000+ |

| com.flextool.superfastscanner | 100 000+ |

| com.piano.tiles.songs.black.white.game | 10 000+ |

| com.pop.stars.pop.cube | 10 000+ |

| com.mp3audio.musicplayer.fly.fun | 100 000+ |

| com.picsart.photo.editor | 50 000+ |

| com.loopshapes.infinite.puzzle | 100+ |

| com.cdtushudw.brand.logo.expert | 10 000+ |

| com.aardingw.chess.queen | 50 000+ |

| com.particle.sand.box | 100+ |

| checkers.online.classic.board.tactics | 500 000+ |

| com.wind.pics.blur.editor | 1 000 000+ |

| com.draughts.checkersnew | 50 000+ |

| com.watermark.zooms.camera | 10 000+ |

| com.photo.cut.out.studio | 1 000 000+ |

| com.camera.easy.photo.beauty | 100 000+ |

| com.camera.easy.photo.beauty.Pro | 10 000+ |

| com.soon.ygy.photograph.camera | 500 000+ |

| com.music.play.hi.cloud | 500 000+ |

| com.scanfactory.smartscan | 100 000+ |

| com.personalife.hdwallpaper | 10 000+ |

| com.smartmob.minicleaner | 100 000+ |

| com.beautylife.livepipcamera | 100 000+ |

| com.callcolorshow.callflash | 10 000+ |

| com.mobwontools.pixel.blur.cam | 1 000 000+ |

| com.video.nin.cut.face | 100 000+ |

| com.magicvcam.meet.photograph | 100 000+ |

| com.best.blur.editor.photo | 100,000+ |

| com.autocleaner.supercleaner | 10 000+ |

| com.wallpapers.project.hd.hd3d.best.live | 10 000+ |

| com.camera.selfie.beauty.candy.cam | 5+ |

| com.wallpaper.hd3d.hd.lock.screen.best3d.best | 50 000+ |

| com.selfie.beauty.candy.camera.pro | 1 000 000+ |

| com.cam.air.crush | 1 000 000+ |

| com.fancy.photo.blur.editor | 1 000 000+ |

| com.photoeditor.background.change | 100 000+ |

| com.eraser.ygycamera.background | 100 000+ |

È consigliabile per gli utenti eseguire una scansione completa dei dispositivi mobili tramite l'antivirus Dr.Web per Android ed eliminare i trojan trovati.

I proprietari di smartphone e tablet dovrebbero trattare con cautela gli annunci su Internet ed evitare di scaricare programmi in essi pubblicizzati, anche se vengono distribuiti attraverso la directory Google Play. Si dovrebbero installare le applicazioni solo da sviluppatori affidabili e prestare attenzione anche ai commenti di altri utenti.

#Android, #frode, #Google_Play, #trojan