Date il benvenuto a Dr.Web vxCube 1.3!

Notizie "calde" | Tutte le notizie | Notizie sugli aggiornamenti

21 marzo 2019

I cambiamenti più importanti riguardano la parte interna e il cuore dell'analizzatore – è stato riprogettato l'hypervisor utilizzato per l'analisi di file nel sistema operativo Windows. Questo ha consentito di rendere l'ambiente virtuale in cui viene analizzato un file sospetto ancora meno visibile per il campione analizzato. Il secondo cambiamento importante in Dr.Web vxCube 1.3 sono le API 2.0. Se nella versione precedente erano supportate solo le funzionalità più basilari, in questo aggiornamento per l'utente è disponibile un set avanzato di interazioni con il servizio. Oltre a ciò, i risultati dell'analisi ora sono più dettagliati, gli errori sono stati corretti, ed è stata velocizzata l'elaborazione dei file.

La nuova versione dell'analizzatore è già disponibile per tutti quelli che hanno acquistato una licenza di Dr.Web vxCube. Inoltre, si può provare una versione di prova dell'analizzatore sul sito Doctor Web.

Per l'acquisto della licenza contattate il servizio di supporto alle vendite.

Vediamo più nel dettaglio i cambiamenti più importanti.

Migliorata la protezione dal rilevamento

Esistono diversi modi per organizzare il tracciamento dell'ambiente virtuale in cui viene analizzato un file sospetto. Quello più semplice consiste nell'implementare un modulo motore che intercetti le funzioni richieste sostituendo i gestori nell'SSDT. Sebbene questo metodo sia obsoleto, è ancora utilizzato in alcuni analizzatori. Il suo principale svantaggio è che la presenza di un driver estraneo può essere rilevata dal campione analizzato. Oltre a ciò, le intercettazioni di funzioni possono essere tolte, il che renderà completamente "cieco" l'analizzatore.

Nello sviluppo di Dr.Web vxCube fin dal principio è stato utilizzato un approccio alternativo, il che ha permesso di evitare simili problemi. Le funzioni richieste vengono intercettate impercettibilmente per il sistema operativo guest con l'utilizzo di metodi di virtualizzazione hardware. Ciò ha consentito di aumentare significativamente l'impercettibilità dell'analizzatore e di privare il campione analizzato della possibilità di evitare il tracciamento.

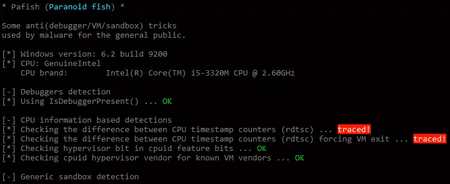

Nella nuova versione di Dr.Web vxCube 1.3 gli specialisti Doctor Web hanno utilizzato le tecnologie più recenti per rendere l'analizzatore ancora meno visibile per i campioni analizzati. Ora nemmeno gli strumenti di rilevamento di macchine virtuali, come Pafish, vedono Dr.Web vxCube. Tali programmi consistono in una serie di metodi di controllo dell'ambiente che vengono spesso utilizzati nel malware. Per esempio, Pafish controlla:

- la dimensione del disco rigido e della RAM;

- la risoluzione dello schermo;

- i movimenti del mouse;

- il timer TSC della macchina virtuale;

- la presenza nel sistema di software, identificatori di dispositivi e indirizzi MAC delle schede di rete, che sono caratteristici di analizzatori e macchine virtuali.

Come si può vedere nello screenshot, Pafish ha rilevato con successo un ambiente virtuale controllando i Timestamp counters. Nonostante ci sia un campo speciale nella struttura utilizzata per la virtualizzazione hardware per calibrare questo timer, è piuttosto difficile impostarlo correttamente. Ciò è dovuto al problema di determinare con precisione il numero di cicli che si verificano durante vmexit e vmresume. Grazie alla soluzione trovata dai nostri specialisti, Dr.Web vxCube 1.3 passa inosservato anche durante un controllo simile. Di seguito sono riportati i risultati del controllo di Dr.Web vxCube 1.3 tramite l'ultima versione del programma Pafish.

L'aggiornamento di Dr.Web vxCube 1.3 non si limita all'impercettibilità per Pafish. Con l'aiuto di specialisti del laboratorio di virus Doctor Web sono stati raccolti dati su molti altri metodi di monitoraggio dell'ambiente virtuale utilizzati nel malware.

Tra cui:

- controllo delle informazioni sul sistema di raffreddamento;

- la presenza di zone termiche nella scheda madre ACPI;

- la presenza di scorciatoie, programmi installati e aggiornamenti del sistema operativo;

- l'uso del processore Xeon ecc.

Al momento l'analizzatore Dr.Web vxCube 1.3 supera tutti i controlli esistenti.

API 2.0 per Dr.Web vxCube

Gli utenti di Dr.Web vxCube hanno ricevuto le possibilità molto più ampie per interagire con il servizio. Grazie alle nuove API è possibile:

- ottenere informazioni sui risultati dell'analisi dei file e un elenco delle analisi precedenti;

- ottenere un elenco dei formati e delle piattaforme supportati per l'analisi;

- ottenere un elenco di tutti i file caricati;

- ottenere informazioni sulla licenza;

- creare chiavi aggiuntive per l'accesso alle API HTTP;

- ottenere l'archivio con i risultati dell'analisi o un file specifico dall'archivio;

- iscriversi tramite i web socket all'avanzamento dell'analisi del file.

Sono inoltre stati realizzati i suggerimenti degli utenti che chiedevano l'implementazione di funzioni come il download di file PCAP senza download dell'intero archivio e la cancellazione dei report.

L'elenco completo delle funzionalità di API 2.0 è disponibile nella documentazione.