Torna alla lista delle notizie

21 novembre 2022

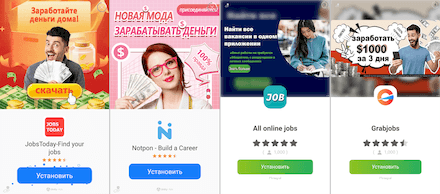

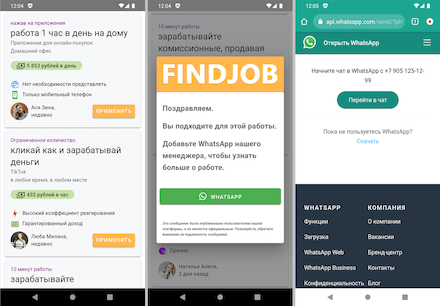

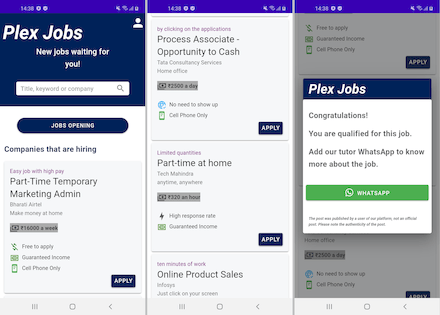

Lo schema criminale identificato dagli specialisti Doctor Web funziona nel seguente modo. I cybercriminali distribuiscono attraverso lo store Google Play programmi tramite cui, presumibilmente, gli utenti potrebbero trovare lavoro. Per attirare l'attenzione delle potenziali vittime e aumentare le chance di ingannarle con successo, i truffatori possono spacciare tali applicazioni trojan per veri programmi per la ricerca di offerte di lavoro. Ad esempio, una di esse veniva distribuita sotto le sembianze di software client ufficiale del servizio Job Today. Aveva un'icona e un nome simili, nonché una descrizione fuorviante sulla pagina dello store di app. Oltre a questo, i trojan vengono attivamente pubblicizzati — ad esempio, in altre applicazioni attraverso i sistemi pubblicitari in esse incorporati. Questo consente di aumentare il numero di installazioni dei trojan. Di seguito sono presentati alcuni esempi di simili annunci:

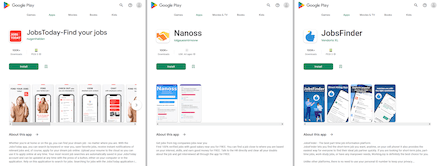

Fino al momento dell'uscita di questa pubblicazione, il laboratorio antivirus dell'azienda Doctor Web ha rilevato 7 tali app falsificazioni:

- Jobs Today-find your jobs

- Notpon - Build a Career

- JobsFinder

- Nanoss

- All online jobs

- Jobs Online

- Grabjobs

Sono tutte state aggiunte al database dei virus Dr.Web come campioni della famiglia Android.FakeApp. Allo stesso tempo, è possibile la comparsa di altri programmi analoghi, in quanto per crearli ai programmatori non è richiesta un'alta qualifica.

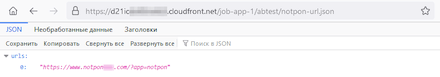

Effettivamente, questi trojan sono applicazioni web. All'avvio caricano all'interno delle loro finestre siti web con false liste di offerte lavoro. In alcune loro varianti gli indirizzi sono inizialmente trascritti nelle impostazioni, mentre le altre, per ottenere i link di destinazione, si connettono a un server remoto. Quest'ultimo invia i parametri richiesti sotto forma di JSON, come mostrato nell'esempio sotto.

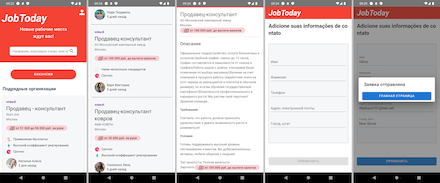

A seconda del contenuto del sito web caricato, possono essere attuati vari scenari di attacco. Così, uno degli scenari di base presuppone la raccolta di informazioni personali. Quando l'utente seleziona un'offerta di lavoro che gli è piaciuta e tenta di rispondere ad essa, il sito gli chiede di compilare un mini questionario indicando i propri dati. In realtà, questo è un modulo di phishing, e le informazioni inserite, durante l'invio della "domanda", vengono inviate non all'azienda datrice di lavoro, ma ai malintenzionati. Questi ultimi, a loro volta, completano i loro database e possono utilizzare le informazioni ottenute per i propri fini — per l'effettuazione di vari attacchi, o venderle al mercato nero.

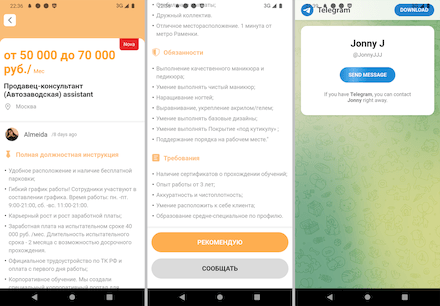

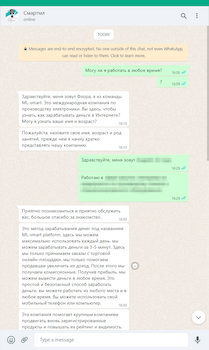

Quando viene attuato un altro scenario più complesso, dopo aver selezionato un'offerta, l'utente vede un messaggio che gli suggerisce di contattare direttamente il "datore di lavoro" — ad esempio, tramite WhatsApp, Telegram o altre app di messaggistica.

Accettando questo, l'utente rischia di imbattersi nei più svariati schemi di inganno. In particolare, i malintenzionati possono presentarsi dipendenti di una determinata azienda e offrire effettivamente un lavoro per interessare la potenziale vittima. Questo, però, si rivelerà un trucco, e fin dei conti, loro cercheranno di impossessarsi non solo dei dati personali, ma anche del denaro dell'utente. Nell'esempio considerato, i cybercriminali si spacciano per rappresentanti di un'azienda chiamata ML-Smart International E-commerce e hanno un account business WhatsApp.

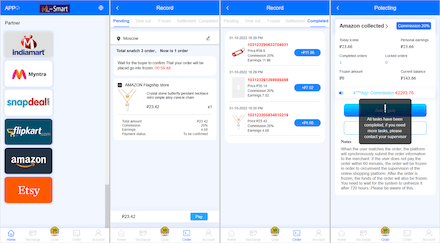

All'inizio della conversazione, i truffatori affermano di essere rappresentanti di un importante produttore internazionale di dispositivi elettronici e chiedono all'utente di indicare il suo nome, l'età e la professione. Dopo aver ricevuto la risposta, spiegano in che cosa consiste il "lavoro" proposto e ne descrivono tutti i vantaggi immaginari. Secondo le loro affermazioni, l'utente parteciperà al miglioramento della valutazione di merci in negozi online effettuando ordini virtuali per queste merci, per cui i venditori, presumibilmente, gli pagherebbero una commissione. I malintenzionati promettono che il guadagno ottenuto potrà essere successivamente prelevato dal sistema in qualsiasi momento.

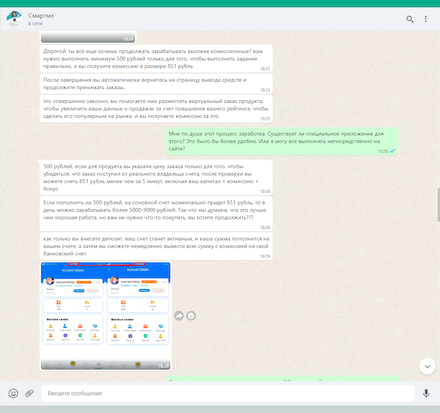

Per diventare partecipante alla piattaforma, l'utente deve registrarsi sul sito corrispondente, per cui gli viene dato un link. Dopo la registrazione, sul suo conto interno personale vengono accreditati come "bonus" 120 rubli. Questo importo è sufficiente proprio per completare alcuni "compiti di formazione".

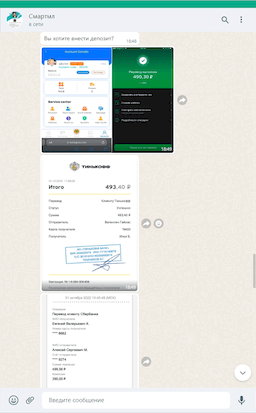

Durante l'attuazione di questo schema, i truffatori sono in costante contatto con la vittima. Le danno istruzioni e accompagnano ogni suo passo sostenendo il suo interesse per il servizio, nonché l'illusione di operatività e sicurezza di quest'ultimo. Tuttavia, dopo gli "acquisti" test di successo e "l'accredito" del primo compenso, loro informano che per l'ulteriore lavoro è richiesto ricaricare il conto per un importo di 500 rubli — presumibilmente, per attivare l'account. I malintenzionati in tutti i modi assicurano alla vittima che dopo la ricarica il denaro con l'interesse verrà immediatamente restituito al suo conto interno, dopodiché l'aumentato importo risultante potrà essere prelevato dal sistema con un conto bancario. Per maggiore credibilità, i cybercriminali in aggiunta possono inviare screenshot di pagamenti presumibilmente ricevuti da altri partecipanti.

Nei simili schemi, i truffatori o sottraggono subito i soldi versati dagli utenti, o in un primo momento, effettivamente consentono loro di prelevare il "guadagno" iniziale, inteso come esca. In quest'ultimo caso, alle vittime verranno offerti merci sempre più costosi, per effettuare gli ordini per i quali, a causa di fondi insufficienti sul conto, l'utente sarà costretto a ricaricarlo per importi sempre maggiori. Come risultato, o i truffatori stessi smetteranno di rispondere ai messaggi dopo aver ricevuto abbastanza denaro dagli utenti, o le vittime, sospettando che ci sia qualcosa che non va, cercheranno di prelevare i loro fondi, ma non potranno farlo per un motivo inventato dai malintenzionati.

Dunque, tutto sommato, questo schema è un tentativo di arricchirsi sfruttando il desiderio degli utenti di ottenere soldi facili e veloci su internet. E può essere utilizzato in attacchi agli utenti da vari paesi.

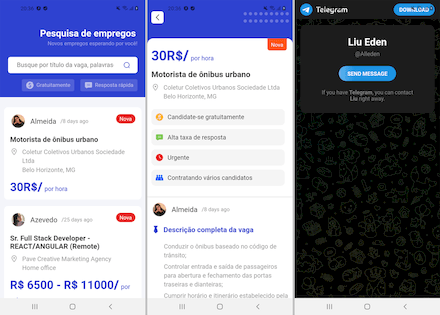

Esempio di sito su cui i malintenzionati possono adescare le potenziali vittime:

L'azienda Doctor Web vi ricorda che qualsiasi proposta di guadagno facile su internet dovrebbe essere trattata con estrema cautela. Se le condizioni che vi vengono offerte sembrano troppo allettanti, molto probabilmente, qualcuno sta cercando di imbrogliarvi.

Per la ricerca di lavoro online si dovrebbero utilizzare risorse affidabili. Ed è importante assicurarsi che i servizi di reclutamento personale contattati siano quelli reali. A questo scopo, è necessario controllare i siti web per la presenza dei segni di falsificazione (certificato di sicurezza assente o scaduto, nome del dominino non corretto, errori grammaticali o di punteggiatura manifesti nei contenuti dei siti ecc.), e inoltre, installare le relative applicazioni dalle fonti ufficiali: siti o store di app. Nel secondo caso, è inoltre necessario assicurarsi che l'editore del programma non sia un imitatore e non cerchi di spacciarsi per il vero sviluppatore del software in questione. Oltre a questo, è importante utilizzare un antivirus con la funzionalità controllo genitori. Esso proteggerà non solo dalle app malevole e fraudolente, ma anche dai siti pericolosi.

I nostri specialisti hanno segnalato all'azienda Google le applicazioni malevole rilevate. Al momento della pubblicazione di questo materiale, la maggior parte di esse rimaneva disponibile per il download.

I prodotti antivirus Dr.Web per Android rilevano e rimuovono con successo tutte le varianti conosciute dei programmi trojan descritti appartenenti alla famiglia Android.FakeApp, pertanto, esse non rappresentano pericolo per i nostri utenti.

![[VK]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

La tua opinione conta per noi

Per fare una domanda relativa alla notizia all'amministrazione del sito, inserire @admin all'inizio del commento. Se una domanda si fa all'autore di uno dei commenti — inserire @ prima del suo nome.

Altri commenti