Cavalli di troia utilizzano un insolito meccanismo di infezione

Minacce attuali di virus | Tutte le notizie

12 ottobre 2012

I cavalli di troia rilevati infettano computer appoggiandosi al malware molto diffuso Trojan.PWS.Panda.2395. Nella prima fase di infezione, tramite la rete paritaria supportata dal suddetto trojan si scarica sul computer della vittima un file eseguibile che contiene in forma cifrata un modulo malevolo. Una volta decifrato, questo modulo lancia un altro modulo che carica nella memoria del computer un’immagine di un programma malevolo, individuato da Dr.Web come parte della famiglia Trojan.DownLoader.

Questo programma malevolo si memorizza nella cartella dell’account utente come un file eseguibile con un nome arbitrario, dopodiché modifica il registro di Windows per procurarsi la possibilità di avvio automatico al caricamento del sistema operativo.

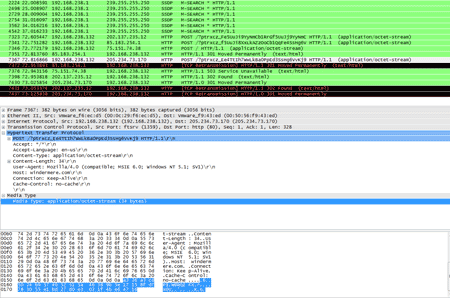

È molto interessante l’algoritmo che Trojan.DownLoader utilizza per scaricare altri programmi malevoli sul computer compromesso. Il corpo del trojan-downloader contiene una lista di domini, cui il programma invia query tramite il protocollo HTTPS. Per risposta il trojan riceve la pagina iniziale del sito web che si trova a un dato indirizzo e analizza la sua struttura HTML cercando il tag di inserimento immagine <img src="data:image/jpeg;base64 … >. Come argomento di questo tag, le pagine contengono un file dannoso cifrato che viene estratto dal documento html e decifrato. Secondo il comando ricevuto, il file dannoso quindi cerca di incorporarsi nel processo svchost.exe già avviato dal trojan-downloader o si salva nella cartella temporanea. Inoltre dal corpo del trojan-downloader vengono decifrati il modulo DDoS e un elenco di indirizzi da attaccare, e in seguito l’immagine di questo programma malevolo si imposta direttamente nel suo processo.

Dopo che il modulo DDoS è stato caricato, esso crea fino a otto flussi indipendenti in cui invia continuamente query POST ai server dalla lista che si trova nel corpo del trojan-downloader, nonché cerca di connettersi a qualche server tramite il protocollo SMTP a cui poi invia dati casuali. La lista contiene in totale 200 siti web scelti come bersaglio per attacchi DDoS, fra cui siti ben noti come il portale love.com di America On-Line, siti di alcune università statunitensi e i portali msn.com, netscape.com e altri ancora.

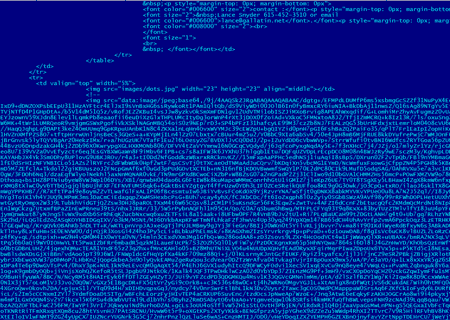

Il downloader dispone anche di altre funzioni malevole. Dalla lista di domini da attaccare, secondo un algoritmo speciale esso ne seleziona uno, vi invia una query HTTP e riceve per risposta la pagina web relativa. Nei contenuti della pagina il trojan cerca il tag di inserimento immagine <img src="data:image ...>, come argomento del quale è registrato un array di dati cifrati con l’algoritmo base-64.

I dati estratti dalla pagina web vengono decifrati e trasformati in un file camuffato dall’immagine JPEG. Questo file ha dentro un container, i cui contenuti sono compressi dal programma di archiviazione gzip. Infine dal container viene estratto il programma malevolo BackDoor.Bulknet.739 che è un trojan-backdoor munito delle funzioni per spedire messaggi indesiderati in grandi quantità.

Le definizioni di queste minacce sono state aggiunte ai database dell’antivirus Dr.Web perciò gli utenti dei prodotti della nostra società sono protetti dalle attività malevole che abbiamo descritto in quest’articolo.