Rassegna delle attività di virus a dicembre 2012: Trojan.SMSSend per Mac OS X e il primo trojan bancario orientato a utenti russi di Android

Panoramiche sui virus | Tutte le notizie | Sui virus

28 dicembre 2012

Virus

Secondo le informazioni statistiche raccolte dall’utility di cura Dr.Web CureIt!, il programma malevolo più diffuso sui computer degli utenti è stato Trojan.Mayachok (le sue diverse varianti). Le altre minacce che risultavano molto diffuse a dicembre 2012 sono Trojan.SMSSend, le applicazioni malevole BackDoor.Netgx.41, il malware che si usa per aumentare la quantità di false visite su un sito web Trojan.Click2.46123 e il programma Trojan.Spambot.11873 progettato per la spedizione dello spam. La tabella sottostante presenta venti minacce più diffuse a dicembre, rilevate dall’utility di cura Dr.Web CureIt!:

| Nome | % |

|---|---|

| Trojan.MayachokMEM.5 | 3.40 |

| Trojan.SMSSend.2363 | 2.21 |

| Trojan.Mayachok.17994 | 1.95 |

| BackDoor.Netgx.41 | 1.87 |

| Trojan.Click2.46123 | 1.73 |

| Trojan.Spambot.11873 | 1.51 |

| Trojan.MayachokMEM.4 | 1.40 |

| Trojan.Mayachok.18329 | 1.26 |

| BackDoor.IRC.NgrBot.42 | 1.20 |

| Trojan.StartPage.48148 | 1.01 |

| Trojan.BhoSiggen.6713 | 0.98 |

| Trojan.Hosts.6294 | 0.87 |

| Trojan.Carberp.789 | 0.87 |

| Trojan.Mayachok.18024 | 0.80 |

| Trojan.DownLoader7.16737 | 0.80 |

| Win32.HLLP.Neshta | 0.79 |

| Trojan.Mayachok.1 | 0.65 |

| Exploit.CVE2012-1723.13 | 0.58 |

| Win32.Sector.22 | 0.54 |

Il servizio di supporto tecnico di Doctor Web ha ricevuto moltissime richieste di assistenza, inviate dagli utenti i cui elaboratori erano stati presi in ostaggio da diversi ransomware. Tali programmi malevoli cifrano file memorizzati sul computer e richiedono che una somma venga pagata per la decifratura. A dicembre abbiamo registrato molte nuove varianti dei ransomware e la variante più diffusa è stata Trojan.Encoder.102.

Botnet

Alla fine di dicembre, i numeri della botnet più grande Win32.Rmnet.12 hanno raggiunto i 6,5 milioni di computer infetti. Questa cifra è maggiore di 400 000 rispetto a quella di novembre. In linea generale, la botnet si amplia allo stesso ritmo di prima, e la dinamica di aumento persiste.

Anche la dimensione della botnet Win32.Rmnet.16 si ingrossa: a dicembre il numero totale ha raggiunto i 259 458 nodi infetti, il che è maggiore di 4 500 rispetto alla cifra di novembre. Il picco di questa botnet è stato a luglio e agosto 2012, mentre verso la fine dell’anno l’espansione si è rallentata.

Le conseguenze dell’epidemia di Backdoor.Flashback.39, un trojan progettato per computer compatibili con Apple gestiti da Mac OS X, ancora sono presenti. Per la fine di dicembre 2012, nel mondo si trovano diverse decine di migliaia di Mac infetti da questo trojan, sebbene la botnet Backdoor.Flashback.39 abbia cessato di crescere quasi completamente.

La botnet speciale BackDoor.Dande creata per rubare informazioni dai computer di aziende farmaceutiche continua a sussistere. Doctor Web stima che per oggi vi siano più di 3 000 computer infetti da questo trojan e che la maggior parte di essi si trovi in Russia. Siccome BackDoor.Dande infetta solo i computer con un software speciale installato, possiamo valutare questa botnet come una rete dannosa abbastanza grande.

Siti web violati a dicembre

A dicembre 2012 abbiamo registrato più casi quando siti web erano stati violati al fine di diffondere programmi malevoli. All’inizio del mese, è stato assalito il sito ufficiale del Dalai Lama, capo spirituale tibetano. Un file di formato JAR comprendente l’exploit CVE-2012-0507 si scaricava sui computer dei visitatori di questo sito infetto. Tramite questa vulnerabilità si eseguiva automaticamente un trojan per Mac OS X, inserito nel database virale di Dr.Web con il nome di BackDoor.Dockster.1.

Fra poco, siamo venuti a conoscenza di alcuni altri siti che i malintenzionati sfruttavano per diffondere programmi dannosi. Da uno di questi siti, dopo essere stato controllato il sistema operativo, si scaricava un file JAR che (in caso di Windows) installava sul computer il programma malevolo Trojan.Inject1.14703. La versione del file JAR per gli altri sistemi operativi conteneva la vulnerabilità CVE-2012-0507 che era in grado di infilare il malware BackDoor.Lamadai.1 su computer Mac OS X. Un altro sito web compromesso era dedicato alle notizie della Corea del Nord e apparteneva a un’agenzia di stampa sudcoreana. I visitatori di questo sito correvano il rischio di far passare ai loro computer il cavallo di troia Trojan.MulDrop3.47574. Abbiamo raccontato di questi incidenti in un nostro articolo, pubblicato su www.freedrweb.com.

In linea generale si può dire che i malintenzionati hanno violato moltissimi siti popolari che attirano un grande numero di visitatori e si può supporre che tale tendenza continui anche in futuro.

Minaccia del mese: Trojan.SMSSend.3666

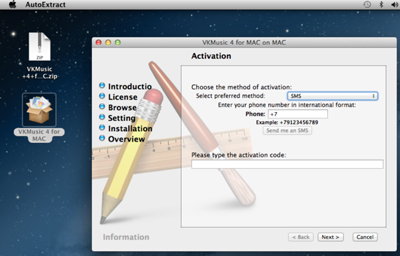

Archivi a pagamento sono largamente diffusi nell’Internet di oggi e si mascherano sotto forma di software utili. Tuttavia è stata una sorpresa quando a dicembre era emerso un malware di questo genere orientato al sistema operativo Mac OS X, e non a Microsoft Windows, il solito bersaglio.

I malware dalla famiglia Trojan.SMSSend sono archivi a pagamento che possono essere scaricati da diversi siti web e hanno l’apparenza di software utili. All’apertura di tale archivio, i malintenzionati richiedono che l’utente inserisca il suo numero di cellulare nell’apposito modulo e in seguito indichi il codice inviatogli per risposta in un SMS. Se l’utente esegue queste azioni, accetta termini di un abbonamento e un canone di abbonamento regolare verrà addebitato al suo conto di telefonia mobile. Di solito, l’archivio contiene qualche “spazzatura” oppure il programma offerto dai malintenzionati si poteva scaricare gratis dal sito ufficiale dei suoi sviluppatori.

Trojan.SMSSend.3666 si propaga sotto l’apparenza del programma VKMusic 4 for Mac OS X, progettato per ascoltare musica nel social network VKontakte. Lo sviluppo di questo malware si basa su ZipMonster, un “affiliate program” che aiuta ai truffatori a creare archivi a pagamento e rende servizi di intermediazione nel pagare distributori di programmi malevoli. Le informazioni dettagliate su questa minaccia sono disponibili in un nostro articolo.

Primo trojan bancario per Android diretto contro gli utenti russi e altre minacce

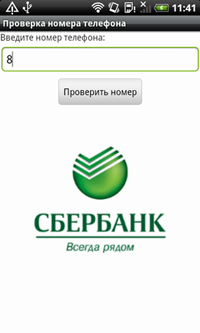

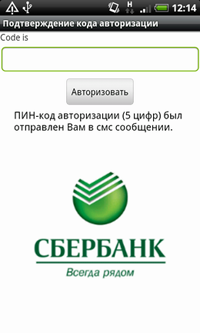

L’ultimo mese dell’anno 2012 è stato contrassegnato dalla comparsa di un trojan bancario per Android che minacciava soprattutto gli utenti russi. Il fatto di comparsa di questo malware ha suscitato un’ampia copertura mediatica, perché in precedenza tali codici dannosi costituivano un pericolo solo per gli utenti stranieri. Il cavallo di troia Android.FakeSber.1.origin (il nome assegnato da Dr.Web) intercetta informazioni in SMS inviati dalla banca russa Sberbank ai suoi clienti di e-banking. Il programma malevolo si trovava nel catalogo ufficiale Google Play e si propagava nel seguente modo: la potenziale vittima che cercava di usare il sistema di e-banking tramite il browser, riceveva un avviso che informava della necessità di autorizzarsi sulla base del numero di cellulare, e per farlo si offriva di installare sul telefonino un’applicazione speciale. Tale avviso si visualizzava sui computer infetti da Trojan.Carberp, un cavallo di troia che è in grado di inserire un codice nelle pagine web visitate dall’utente modificando così i loro contenuti. Se l’utente accettava di installare l’applicazione per Android, il trojan imitava le funzioni opportune e, all’insaputa dell’utente, inviava ai malintenzionati tutti gli SMS in entrata. Inoltre il trojan può nascondere dall’utente messaggini arrivati dai numeri, la cui lista può essere impostata dai cybercriminali da un server remoto.

|  |

È interessante che oltre al programma malevolo che imitava l’aspetto ufficiale dell’applicazione di Sberbank, il catalogo Google Play conteneva almeno altre due applicazioni dotate delle stesse funzioni che si mascheravano sotto altri marchi ben conosciuti, Alfa-Bank e VKontakte. Sebbene siano pochi gli utenti (100-200) che hanno installato il trojan Android.FakeSber.1.origin prima che fosse stato rimosso da Google Play, è preoccupante la comparsa di un trojan bancario diretto contro gli utenti russi del SO Android. È verosimile che questo sia stato il primo tentativo dei malintenzionati di impadronirsi del nuovo mercato nero e nel prossimo futuro possiamo aspettare un aumento di incidenti provocati da tali applicazioni malevole.

Altre minacce per Android scoperte a dicembre sono state Android.Spambot.1.origin e Android.DDoS.1.origin. Android.Spambot.1.origin è un trojan studiato per spedire spam tramite SMS. Il testo dei messaggi e i numeri da utilizzare si scaricano dal server remoto dei malintenzionati. Per nascondere le sue attività dannose, il trojan elimina tutte le informazioni riguardanti gli SMS inviati, perciò i proprietari dei telefonini infettati non si accorgono subito che sul dispositivo sia presente un malware. La seconda minaccia, Android.DDoS.1.origin è un programma per effettuare attacchi DoS tramite dispositivi Android. I parametri necessari per un attacco si ricevono dal trojan in SMS che specificano il nome del server e la porta richiesta. Tutti questi malware sono stati inseriti prontamente nei database virali di Dr.Web.

Altre minacce a dicembre

Fra gli altri programmi malevoli comparsi a dicembre 2012, dobbiamo segnalare il cavallo di troia Trojan.BrowseBan.480che impedisce l’accesso ad alcuni siti e costringe l’utente ad abbonarsi a qualche servizio a pagamento. Il trojan può funzionare nei browser Microsoft Internet Explorer, Mozilla Firefox, Opera e Google Chrome. Le finestre che informano di un accesso bloccato appaiono se l’utente cerca di usare i social network VKontakte, Odnoklassniki, Moi Mir, Facebook, i motori di ricerca popolari, i servizi e-mail Yandex.Pochta, Gmail, Mail.ru e alcune altre risorse di Internet. Una descrizione dettagliata di questa minaccia si può leggere nell’ articolo pubblicato sul sito di Doctor Web.

File malevoli, rilevati a dicembre 2012 nel traffico e-mail

| 01.12.2012 00:00 - 28.12.2012 13:00 | ||

| 1 | Trojan.Packed.23583 | 0.93% |

| 2 | Trojan.PWS.Stealer.946 | 0.84% |

| 3 | Trojan.Winlock.6673 | 0.81% |

| 4 | Win32.HLLM.MyDoom.54464 | 0.72% |

| 5 | Trojan.Packed.196 | 0.65% |

| 6 | BackDoor.Andromeda.22 | 0.60% |

| 7 | Win32.HLLM.MyDoom.33808 | 0.53% |

| 8 | Trojan.PWS.Panda.547 | 0.48% |

| 9 | Trojan.PWS.Panda.2401 | 0.41% |

| 10 | Trojan.Winlock.7663 | 0.38% |

| 11 | Trojan.Oficla.zip | 0.36% |

| 12 | Trojan.PWS.Panda.655 | 0.33% |

| 13 | BackDoor.DirtJump.218 | 0.29% |

| 14 | BackDoor.Bebloh.21 | 0.26% |

| 15 | Win32.HLLM.Beagle | 0.26% |

| 16 | SCRIPT.Virus | 0.24% |

| 17 | Trojan.PWS.Panda.786 | 0.24% |

| 18 | Win32.HLLM.Netsky.18401 | 0.24% |

| 19 | Trojan.DownLoader1.64229 | 0.24% |

| 20 | Win32.HLLM.Netsky.35328 | 0.22% |

File malevoli, rilevati a dicembre 2012 sui computer degli utenti

| 01.12.2012 00:00 - 28.12.2012 13:00 | ||

| 1 | JS.IFrame.363 | 1.02% |

| 2 | Tool.Unwanted.JS.SMSFraud.26 | 0.92% |

| 3 | JS.IFrame.356 | 0.73% |

| 4 | SCRIPT.Virus | 0.72% |

| 5 | Tool.Unwanted.JS.SMSFraud.10 | 0.54% |

| 6 | Trojan.Fraudster.394 | 0.48% |

| 7 | Trojan.Popuper.42425 | 0.42% |

| 8 | Adware.Downware.179 | 0.42% |

| 9 | Trojan.SMSSend.2363 | 0.37% |

| 10 | Adware.Downware.498 | 0.37% |

| 11 | Adware.Webalta.11 | 0.36% |

| 12 | Adware.Downware.660 | 0.34% |

| 13 | Win32.HLLW.Shadow | 0.34% |

| 14 | Tool.Skymonk.6 | 0.33% |

| 15 | Win32.HLLW.Autoruner.59834 | 0.32% |

| 16 | Adware.InstallCore.53 | 0.31% |

| 17 | Tool.Unwanted.JS.SMSFraud.29 | 0.30% |

| 18 | Trojan.SMSSend.3060 | 0.28% |

| 19 | Adware.Downware.746 | 0.28% |

| 20 | Adware.Downware.316 | 0.27% |