Nuovo backdoor intercetta dati digitati sulla tastiera

Minacce attuali di virus | Tutte le notizie | Sui virus

9 settembre 2013

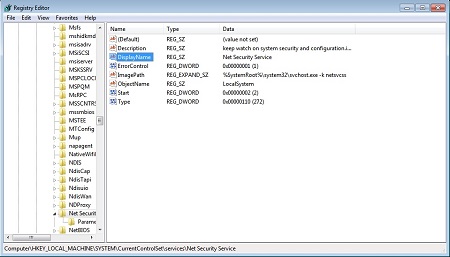

Una volta penetrato sul computer bersaglio, il trojan esegue il file temp.exe che serve per aggirare il controllo degli account degli utenti (User Account Control, UAC) nel sistema operativo Windows. Questo file estrae dalle risorse malevole una libreria necessaria per aggirare l'UAC e quindi si incorpora nel processo explorer.exe e la libreria si salva in una delle cartelle di sistema. Quando si avvia l'utility di sistema Sysprep, la libreria lancia l'applicazione malevola ps.exe che il software Dr.Web categorizza come Trojan.MulDrop4.61259. A sua volta, questo file salva in un'altra cartella un'altra libreria e la iscrive nel registro di Windows come un servizio dal nome "Net Security Service" con la seguente descrizione: "keep watch on system security and configuration.if this services is stopped,protoected content might not be down loaded to the device". Proprio questa libreria porta il principale payload dannoso del trojan.

Dopo un avvio riuscito, il BackDoor.Saker.1 raccoglie e invia ai malintenzionati le informazioni sul computer infetto, quali la versione di Windows, la frequenza del processore, la quantità di RAM fisica, il nome del computer, il nome dell'utente, il numero di serie del disco rigido. Quindi in una delle cartelle di sistema il trojan crea un file in cui registra le sequenze di tasti premuti dall'utente sulla tastiera del computer. Il backdoor attende la risposta del server remoto la quale potrebbe contenere i seguenti comandi: riavviare, spegnere il computer, rimuovere il backdoor, lanciare un thread separato per eseguire un comando tramite shell o per avviare un gestore di file malevolo che può scaricare file dal computer dell'utente, scaricare file attraverso la rete, creare cartelle, rimuovere, spostare ed eseguire file.

Questo malware è stato aggiunto ai database Dr.Web, dunque BackDoor.Saker.1 non rappresenta alcuna minaccia per gli utenti del software antivirus Dr.Web.