Resoconto sui malware di marzo 2014

Panoramiche sui virus | Tutte le notizie

2 aprile 2014

Programmi malevoli più diffusi

Le statistiche delle scansioni eseguite tramite l'utility Dr.Web CureIt! a marzo mostrano che così come a febbraio "l'ospite" più frequente sui computer scansionati è stato il programma Trojan.Packed.24524che installa adware ed applicazioni inattendibili. Il secondo posto è stato assegnato ai trojan che visualizzano pubblicità indesiderata: Trojan.InstallMonster.51 e Trojan.LoadMoney.15, e un altro programma di pubblicità Trojan.LoadMoney.1 è stato messo al terzo posto per numero di rilevamenti. Tra le minacce rilevate su molti computer possiamo segnalare anche alcune varianti dei trojan Trojan.BPlug — sotto questo nome sono raccolte le estensioni per browser che incorporano pubblicità nelle pagine web visualizzate dall'utente oppure "promuovono" diversi siti di frode. Di seguito riportiamo la top venti delle minacce rilevate a marzo tramite l'utility Dr.Web CureIt!:

| Nome | Numero di casi di rilevamento | % |

|---|---|---|

| Trojan.Packed.24524 | 68640 | 6.50 |

| Trojan.InstallMonster.51 | 21415 | 2.03 |

| Trojan.LoadMoney.15 | 18405 | 1.74 |

| Trojan.LoadMoney.1 | 16450 | 1.56 |

| Trojan.Siggen5.64541 | 16395 | 1.55 |

| Trojan.InstallMonster.61 | 15076 | 1.43 |

| Trojan.Triosir.1 | 14257 | 1.35 |

| Trojan.DownLoader11.3101 | 12510 | 1.18 |

| Trojan.BPlug.28 | 11664 | 1.10 |

| Trojan.Packed.24814 | 8646 | 0.82 |

| Trojan.Fraudster.524 | 8318 | 0.79 |

| Trojan.BPlug.10 | 8289 | 0.79 |

| BackDoor.IRC.NgrBot.42 | 8036 | 0.76 |

| BackDoor.Maxplus.24 | 7912 | 0.75 |

| Trojan.BPlug.17 | 7814 | 0.74 |

| Trojan.InstallMonster.38 | 7802 | 0.74 |

| Trojan.Hosts.6815 | 7248 | 0.69 |

| Trojan.MulDrop5.10078 | 6924 | 0.66 |

| Trojan.StartPage.59964 | 6889 | 0.65 |

| Trojan.Triosir.2 | 6237 | 0.59 |

Botnet

Aumenta gradualmente la botnet composta dai pc Microsoft Windows infettati dal virus Win32.Rmnet.12. A marzo la prima sottorete di questa botnet, il cui stato è controllato dagli esperti di Doctor Web, ha avuto in media 244.430 computer. La crescita della seconda sottorete ha rallentato leggermente: a marzo il numero di computer medio è stato 157.343 computer. È diminuita la botnet composta dai computer infettati dal modulo malevolo Trojan.Rmnet.19: 2.066 computer alla fine di marzo, meno dei 457 pc rispetto alle cifre del mese scorso.

Continua il calo della botnet creata sulla base del malware BackDoor.Dande, tramite il quale i malintenzionati possono accedere alle informazioni confidenziali sui computer di aziende farmaceutiche: a marzo la sua dimensione è diminuita dell'altro 5,5% e alla fine del mese la botnet contava 968 postazioni infette.

Il numero di computer Mac OS X infettati dal trojan BackDoor.Flashback.39 continua a fluttuare: a marzo la botnet includeva in media 25.912 Mac, e tutti i bot che a marzo si connettevano al server di controllo della rete dannosa erano stati infettati già in precedenza.

Altre minacce a marzo

All'inizio del mese Doctor Web ha comunicato la scoperta del malware Trojan.Skimer.19che rappresenta una minaccia per i bancomat di un produttore ben conosciuto. Dopo aver infettato il sistema operativo di un bancomat, il Trojan.Skimer.19 cattura le battiture sul pad EPP (Encrypted Pin Pad) in attesa di una determinata combinazione di caratteri. Tramite questa combinazione il trojan viene attivato e può eseguire comandi digitati dal malintenzionato sul pad, tra cui:

- Salvare i file di log sul chip della carta, decifrare codici PIN;

- Rimuovere la libreria malevola e i file di log, ripristinare il file host allo stato pulito, riavviare il sistema (i malintenzionati danno il comando al bancomat infetto due volte, il secondo comando deve seguire il primo entro dieci secondi);

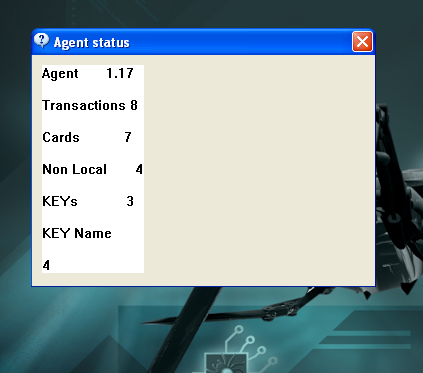

- Visualizzare sul display le statistiche riassuntive del trojan: numero di transazioni effettuate, di carte uniche, di chiavi intercettate ecc.;

- Cancellare tutti i file di log;

- Riavviare il sistema;

- Aggiornare il file del trojan caricando l'eseguibile dal chip della carta.

Abbiamo dedicato al Trojan.Skimer.19 un articolo analitico pubblicato sul sito di Doctor Web.

Inoltre, a marzo gli esperti del laboratorio antivirus di Doctor Web hanno esaminato il Trojan.Rbrute che è in grado di scoprire le password di accesso ai router Wi-Fi con il metodo "attacco a dizionario" e di sostituire gli indirizzi dei server DNS nelle impostazioni di questi dispositivi. Il trojan può eseguire due comandi: scansionare la rete in un intervallo di indirizzi IP stabilito e scoprire la password sulla base di un "dizionario". Questi comandi non sono interconnessi e possono essere eseguiti separatamente.

Al momento i malintenzionati utilizzano il programma sopraindicato per diffondere il trojan Win32.Sector. Per maggiori informazioni leggete la notizia pubblicata da Doctor Web.

Minacce mobile

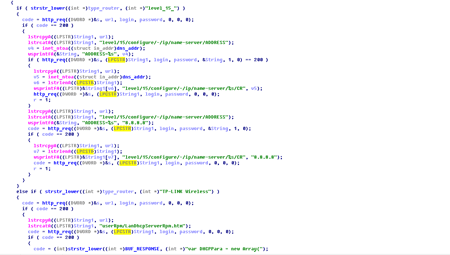

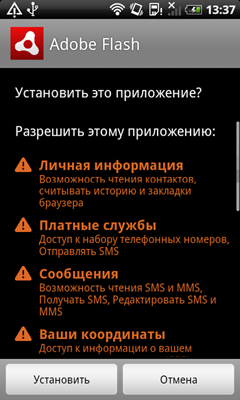

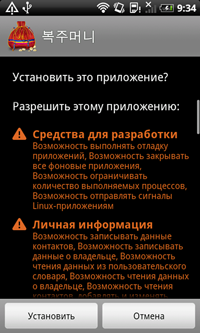

Il primo mese primaverile non è stato un periodo di tranquillità per i proprietari dei dispositivi Android. All'inizio del mese, i malintenzionati hanno organizzato la distribuzione commerciale di un nuovo trojan-bot per Android che Doctor Web classifica come Android.Dendroid.1.origin. Questo malware può essere incorporato in qualsiasi applicazione per Android neutrale e consente agli hacker di eseguire sul dispositivo compromesso una serie di azioni illegali: intercettare chiamate ed SMS, localizzare l'utente, ottenere contatti dalla rubrica e la cronologia del browser, attivare la fotocamera e il microfono del cellulare, inviare SMS all'insaputa dell'utente e così via. L'Android.Dendroid.1.origin è venduto su alcuni forum clandestini degli hacker e comprova che il mercato di servizi illegali mirati al SO Android è in continua crescita.

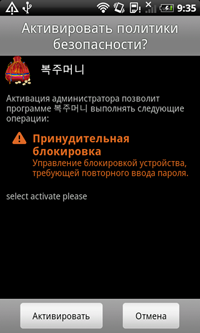

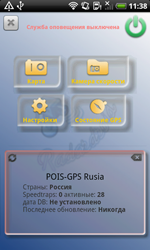

La privacy degli utenti di Android è sfidata anche dal trojan Android.Backdoor.53.origin scoperto dai dipendenti della società Doctor Web a metà marzo. Una particolarità di questo malware è che viene inserito nell'applicazione Webkey, la quale consente all'utente di controllare il suo dispositivo mobile su remoto. A differenza dalla versione originale dell'applicazione, la versione manipolata non dispone dell'interfaccia grafica e una volta installata nasconde la sua presenza nel sistema eliminando la sua icona dalla schermata principale. Dopo il primo avvio, l'Android.Backdoor.53.origin manda sul server remoto gli identificatori del cellulare e in questo modo lo registra come dispositivo infettato. Di conseguenza, i malintenzionati possono ottenere il completo controllo sul dispositivo, compreso l'accesso a tante informazioni private dell'utente, nonché alle caratteristiche hardware.

|  |

Alla fine di marzo Doctor Web ha scoperto un gruppo di applicazioni appartenenti alla famiglia di malware Android.DownLoader e rivolte principalmente agli utenti cinesi. Questi trojan possono scaricare e installare sul dispositivo vittima altri programmi malevoli, nonché alcune applicazioni legittime che vengono pubblicizzate in questo modo al fine di trarre profitti. Il pericolo principale è che, con la disponibilità dei permessi di root, l'installazione delle applicazioni scaricate dai trojan avviene senza la partecipazione dell'utente. Inoltre, se sul cellulare si usa un piano tariffario con la connessione Internet limitata, l'utente potrebbe essere costretto a pagare spese non pianificate a causa di consumo eccessivo del traffico dati da parte delle applicazioni. Questa minaccia è descritta nel dettaglio in una notizia di virus pubblicata sul nostro sito.

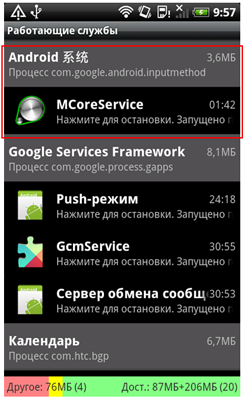

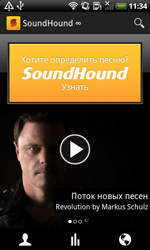

Oltre a queste minacce, a marzo Doctor Web ha rilevato alcuni trojan che eseguono il mining delle monete elettroniche. I malintenzionati diffondono questi programmi nelle versioni manipolate di alcune applicazioni popolari. I malware vengono attivati mentre il dispositivo mobile infetto è in modalità standby. Possono ridurre notevolmente la durata della batteria e potrebbero causare un disagio all'utente perché l'apparecchio si riscalda a causa delle parti in continuo funzionamento (il che potrebbe ridurre la durata di vita degli stessi). Le azioni dannose dei programmi potrebbero esaurire il credito del cellulare dato che utilizzano intensivamente la connessione a Internet. L'antivirus Dr.Web per Android classifica queste minacce come Android.CoinMine.

|  |  |

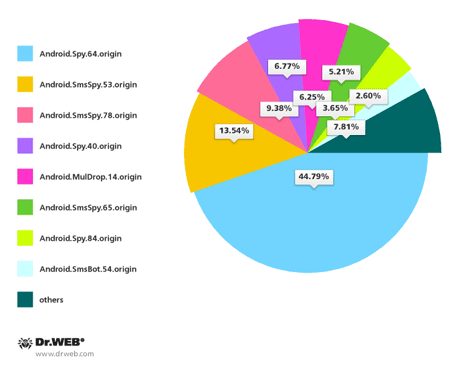

Per quanto riguarda la situazione nello spazio informatico nella Corea del Sud, a marzo è aumentato del 113,3% rispetto a febbraio il numero di sms in cui i malintenzionati spediscono link al download di malware. In totale, Doctor Web ha registrato 192 casi di mailing malevolo, in particolare, l'Android.Spy.64.origin era inviato in 86 casi, l'Android.SmsSpy.53.origin in 26 casi e l'Android.SmsSpy.78.origin in 18 casi. Gli altri trojan frequenti sono: Android.Spy.40.origin (13 casi), Android.MulDrop.14.origin (12 casi) e Android.SmsSpy.65.origin (10 casi).

File malevoli rilevati a marzo nelle e-mail

| 01.03.2014 00:00 - 31.03.2014 23:00 | ||

| 1 | Trojan.DownLoad3.28161 | 0.75% |

| 2 | Trojan.PWS.Panda.2401 | 0.65% |

| 3 | Trojan.PWS.Panda.4795 | 0.61% |

| 4 | BackDoor.Andromeda.267 | 0.60% |

| 5 | Trojan.DownLoader9.40182 | 0.57% |

| 6 | Trojan.Fraudster.778 | 0.56% |

| 7 | Trojan.PWS.Panda.5676 | 0.52% |

| 8 | Trojan.Oficla.zip | 0.46% |

| 9 | Trojan.DownLoader9.39262 | 0.44% |

| 10 | Trojan.Siggen6.11194 | 0.41% |

| 11 | Trojan.PWS.Panda.547 | 0.41% |

| 12 | Trojan.Inject1.38258 | 0.38% |

| 13 | Trojan.PWS.Stealer.4118 | 0.35% |

| 14 | Trojan.Fraudster.517 | 0.35% |

| 15 | BackDoor.Kuluoz.4 | 0.34% |

| 16 | Trojan.DownLoader9.39539 | 0.34% |

| 17 | Exploit.Rtf.36 | 0.33% |

| 18 | Win32.HLLM.MyDoom.33808 | 0.33% |

| 19 | Win32.HLLM.Graz | 0.31% |

| 20 | Trojan.DownLoader9.44784 | 0.29% |

File malevoli rilevati a marzo sui computer scansionati

| 01.03.2014 00:00 - 31.03.2014 23:00 | ||

| 1 | SCRIPT.Virus | 1.29% |

| 2 | Trojan.Packed.24524 | 0.62% |

| 3 | Trojan.InstallMonster.51 | 0.61% |

| 4 | Trojan.Fraudster.524 | 0.54% |

| 5 | Tool.Skymonk.14 | 0.43% |

| 6 | Trojan.LoadMoney.15 | 0.43% |

| 7 | Adware.NextLive.2 | 0.39% |

| 8 | JS.IFrame.566 | 0.38% |

| 9 | Adware.OpenCandy.3 | 0.35% |

| 10 | BackDoor.IRC.NgrBot.42 | 0.35% |

| 11 | Adware.Downware.179 | 0.35% |

| 12 | Adware.OpenCandy.4 | 0.34% |

| 13 | Tool.Unwanted.JS.SMSFraud.26 | 0.34% |

| 14 | Adware.Toolbar.240 | 0.33% |

| 15 | Adware.Webalta.13 | 0.33% |

| 16 | Adware.Downware.2232 | 0.33% |

| 17 | Tool.Skymonk.17 | 0.33% |

| 18 | Adware.Conduit.33 | 0.31% |

| 19 | JS.Redirector.209 | 0.30% |

| 20 | Trojan.MulDrop5.10078 | 0.30% |

Scopri di più con Dr.Web

Statistiche di virus Biblioteca delle descrizioni Tutti i resoconti sui virus Laboratorio live