BackDoor.Dande.2 ha compromesso i pc di 400 farmacie nel sud della Russia

Minacce attuali di virus | Notizie "calde" | Tutte le notizie | Sui virus

14 aprile 2014

I trojan della categoria BackDoor.Dande infettano i computer con gli SO Microsoft Windows. La prima versione del programma era in grado di compromettere più sistemi di ordine utilizzati nel settore farmaceutico russo. La nuova versione, chiamata BackDoor.Dande.2, raccoglie informazioni soltanto dall'applicazione AYAS INPRO-farmrynok prodotta dalla società "Informatsionnye tehnologii".

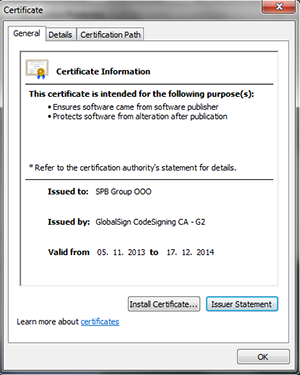

Il BackDoor.Dande.2 comprende due driver — uno di essi di circa 8Kb si conserva nel file con il nome rpcssprt.sys o isaPnpPrt.sys, e serve per caricare nella memoria del pc compromesso un altro driver che ha lo stesso nome di file ma un'estensione diversa — .cfg. Se il driver riesce ad aprire il file di payload, quest'ultimo viene decifrato, decompresso e caricato nella memoria. Entrambi i file hanno una firma digitale registrata per conto di SPВ Group.

Nelle proprietà del driver isaPnpPrt.sys è specificato che questo file è un driver ATAPI di Microsoft Corporation. In generale, sembra che gli autori del trojan abbiano acquistato questo driver da sviluppatori di terze parti come uno strumento utilizzato per caricare nella memoria driver non firmati.

Il driver principale del BackDoor.Dande.2 viene utilizzato in molti altri programmi malevoli, per esempio in Trojan.Spambot, BackDoor.BlackEnergy e BackDoor.Bulknet. Si basa sul rootkit Blackreleaver. Il driver crea nel sistema un nuovo dispositivo virtuale che realizza diversi servizi, per esempio, a comando degli hacker rimuove il driver malevolo dal disco e le informazioni relative ad esso dal registro di sistema, ottiene il valore dell'ID del trojan dal registro, aumenta privilegi del processo corrente (questa possibilità viene utilizzata prima di avvio dei file scaricati dalla rete) e così via. Il driver malevolo salva i parametri necessari per il suo funzionamento nel registro di Windows. Per esempio, se il driver ha il nome di file isaPnpPrt, i parametri sono collocati nel ramo del registro HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\isaPnpPrt. Rispetto alle versioni di questo driver utilizzate in altri programmi malevoli, la versione attuale non deve svolgere molte funzioni: in realtà, il driver ha un solo scopo principale, cioè incorpora il payload nei processi explorer.exe e svchost.exe. Una parte delle funzioni originarie del driver è ancora presente nella sua architettura ma non viene utilizzata.

Dell'installazione dei driver si occupa il modulo pexec.dll il quale decifra il payload estraendolo dal suo corpo, salva i driver sul disco, apporta le modifiche necessarie nel registro di Windows e avvia il driver tramite la funzione NtLoadDriver.

Un altro modulo, ovvero una libreria dinamica con il nome fmauto.dll oppure fmauto2.dll, è studiato per il furto delle informazioni dal sistema di ordine. La libreria ottiene dal client del sistema di ordine un file che contiene le informazioni sull'acquisto dei farmaci, lo mette in un archivio che protegge da una password e lo invia al server dei malintenzionati. L'archivio potrebbe contiene le informazioni del seguente genere:

info.txt

Farmacia-******* Rostov sul Don.csv

*******-Farma San Pietroburgo.csv

******-Rostov.csv

***** Volgograd.csv

**** Krasnodar.csv

***** (*****farmacia) Sede di Rostov.csv

*** ****** Rostov sul Don.csv

Il file info.txt di solito contiene le informazioni riguardanti il computer infettato, per esempio:

Client Name: ООО "****-Farm"

Date: 02.04.2014

OS Version: Windows XP

Client Version: 1.5.160.0

Module Version: 4.3

COMPNAME: ***SRV

Date3: 02.04.2014

PC TIME: 02.04.2014 13:11:20

Ogni file con l'estensione .CSV contiene le informazioni sugli ordini e sui prezzi dei farmaci, per esempio:

Date: 02.04.2014

Firm: Farmacia******* Rostov sul Don

Sconti e maggiorazioni: Prezzi finali!

Codice;Prezzo;Prezzo minimo;Saldo;

27484;204,36;9 mesi Omegamama capsule 0.7g N30;Farmaci russi Polonia;166,19;9;

29772;1343,3; Avandamet compresse 2mg/500mg N56;GlaxoSmithKline Traiding Spagna;1181,91;5;

21385;310,45;Advantan unguento 0.1% tubo 15g;Bayer Consumer Italia;273,1;347;

26518;59,28;Adrianol gocce nasali flacone 10ml;Actavis Serbia;52,53;93;

15955;26,59; Azitromicina capsule 250mg N6;Vertex Russia;23,8;3530;

33329;112,41; Azitromicina compresse 500 mg N3;Fabbrica farmaceutica Berezovsky Russia-Macedonia;99,3;269;

…

Il trojan comprende anche alcuni altri moduli che svolgono diverse funzioni. Per esempio, la libreria exist.dll permette di risolvere problemi nel funzionamento del programma malevolo.

Secondo le informazioni raccolte da Doctor Web, di recente il BackDoor.Dande.2 ha infettato i computer di oltre quattrocento farmacie, una parte delle quali si trova nella città di Rostov sul Don e nella regione di Rostov. Da questi computer vengono rubate tutte le informazioni sugli ordini dei farmaci e sui prezzi di acquisto attuali, le quali poi vengono trasmesse ai malintenzionati. Doctor Web consiglia alle farmacie di controllare i computer in uso alla ricerca di questo programma malevolo. Per i computer protetti tramite l'Antivirus Dr.Web il BackDoor.Dande.2 non rappresenta alcun pericolo.