Il virus Win32.Sector ha infettato oltre un milione di PC

Minacce attuali di virus | Notizie "calde" | Tutte le notizie | Sui virus

21 maggio 2014

Il programma malevolo Win32.Sector, conosciuto a partire dal 2008, è un virus polimorfico composito, capace di proliferare autonomamente (senza la partecipazione degli utenti) e di infettare file. La funzione principale del virus è di scaricare file eseguibili dalla rete P2P e di eseguirli sul computer infettato. Il programma malevolo può incorporarsi nei processi in esecuzione sul computer e inoltre è capace di terminare il funzionamento di alcuni antivirus e di impedire l'accesso ai siti dei loro sviluppatori. Il virus può infettare file sui dischi locali e sui supporti rimovibili (su quali, durante il processo di infezione, crea il file di avvio automatico autorun.inf), nonché file in cartelle condivise. Per il momento, conosciamo alcune versioni del Win32.Sector che si differenziano per l'implementazione del protocollo di scambio dati nella rete P2P e per le altre caratteristiche strutturali.

A causa della sua architettura, il virus Win32.Sector non ha server di gestione, utilizza invece la connessione con gli altri bot operanti sulle macchine infette. Il virus rileva se il computer ha un indirizzo IP pubblico o funziona in una rete che utilizza il NAT. Una volta avviato, il Win32.Sector utilizza una lista iniziale degli indirizzi IP degli altri bot a cui si connette. Se l'operazione è terminata con successo, il programma esegue i seguenti comandi:

- Richiede il file di configurazione con l'URL da utilizzare per il successivo download di file eseguibili (utilizza il protocollo UDP).

- Richiede diversi plugin (utilizza il protocollo TCP).

- Verifica la disponibilità del NAT – se è assente, il bot ottiene un numero di identificazione unico ID (utilizza il protocollo UDP).

- Ottiene l'indirizzo IP di un altro computer infettato per stabilire una connessione (utilizza il protocollo UDP).

Sulla base del terzo comando, il virus svolge le funzioni di router, cioè ad esso si connettono gli altri bot che funzionano nelle reti con il NAT e non hanno un indirizzo IP pubblico. Il quarto comando consente di ottenere una lista degli indirizzi IP degli altri computer infettati. Utilizzando questi due comandi, gli esperti di Doctor Web hanno potuto calcolare il numero generale di nodi intrappolati nella botnet e valutare la diffusione della minaccia.

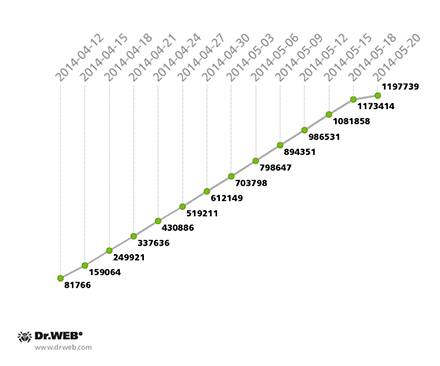

Secondo le informazioni del 20 maggio 2014, la botnet Win32.Sector include 1.197.739 bot unici, da cui 109.783 hanno un indirizzo IP pubblico e possono fungere da router per gli altri nodi infetti. Il seguente grafico mostra la crescita della botnet:

Espansione della botnet Win32.Sector

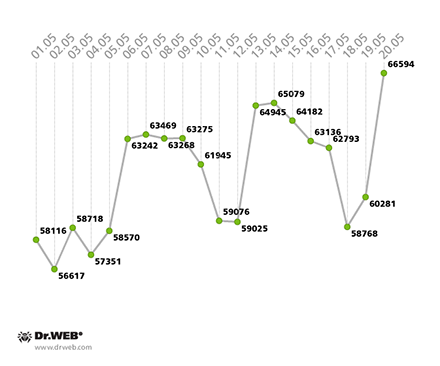

Ogni giorno in media sono attivi circa 60.000 computer infetti. Il grafico fa vedere l'attività della botnet Win32.Sector:

Numero medio giornaliero di computer attivi nella botnet Win32.Sector

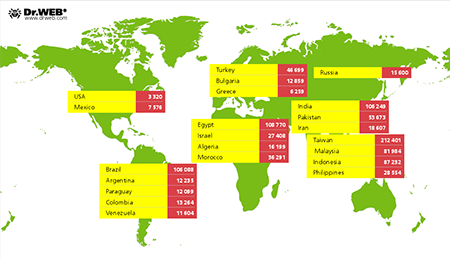

Per quanto riguarda la distribuzione geografica, il paese in cui risulta il maggiore numero di computer infettati dal virus Win32.Sector è Taiwan — 212.401. Alla seconda posizione si trova l'Egitto (108,770) seguito da India (106.249). Nella Russia si trovano 15.600 computer infetti. L'immagine sotto mostra la presenza del virus Win32.Sector in diversi paesi:

Attualmente, la botnet Win32.Sector viene utilizzata dagli hacker per distribuire alcuni programmi malevoli, tra cui:

- Trojan.PWS.Stealer.1630 — un programma per il furto delle password e di altre informazioni confidenziali;

- Trojan.Mssmsgs.4048 — un plugin studiato per l'invio di spam;

- Trojan.DownLoader8.17844 — un proxy http e socks5;

- Trojan.DownLoader10.49375 — un proxy http e socks5;

- Trojan.Siggen6.11882 — un tunnel DNS (porta 53 udp), un tunnel TCP (porta 80);

- Trojan.Rbrute — un trojan utilizzato per violare router Wi-Fi;

- Trojan.Proxy.26841 — un tunnel ideato per la trasmissione del traffico http sui nodi prestabiliti.

Tutti i programmi malevoli elencati, compreso il virus Win32.Sector, possono essere rilevati e rimossi dai programmi antivirus Dr.Web e non costituiscono alcuna minaccia per gli utenti di questi prodotti. Doctor Web continua a seguire lo sviluppo della situazione.