Le minacce mobile a maggio 2014

Panoramiche sui virus | Sulle minacce mobile | Tutte le notizie

4 giugno 2014

Dal 1° al 31 maggio, l'Antivirus Dr.Web per Android ha rilevato 7.005.453 programmi malevoli, indesiderati e potenzialmente non sicuri. I programmi che l'antivirus ha rilevato più spesso appartengono alla categoria dei moduli pubblicitari che gli sviluppatori di applicazioni incorporano nei loro prodotti con lo scopo di monetizzazione. Nel 9,81% dei casi, i moduli pubblicitari appartengono alla famiglia Adware.Leadbolt, al secondo posto di questa classifica (9,06%) troviamo la famiglia Adware.Airpush e al terzo (6,68%) — l'Adware.Revmob.

Per quanto riguarda programmi malevoli per Android, le statistiche di maggio 2014 segnalano come leader l'Android.SmsBot.120.origin — è stato trovato sul 3,36% dei dispositivi scansionati, mentre il 2,71% spetta al backdoor Android.Backdoor.69.origin, al terzo posto si trova l'Android.SmsBot.105.origin (1,89%). La seguente tabella elenca i dieci trojan per Android più frequenti a maggio secondo le statistiche di Dr.Web.

| № | Nome minaccia | % |

|---|---|---|

| 1 | Android.SmsBot.120.origin | 3,36 |

| 2 | Android.Backdoor.69.origin | 2,71 |

| 3 | Android.SmsBot.105.origin | 1,89 |

| 4 | Android.SmsSend.685.origin | 1,37 |

| 5 | Android.SmsBot.122.origin | 1,21 |

| 6 | Android.SmsSend.1215.origin | 0,96 |

| 7 | Android.SmsSend.315.origin | 0,91 |

| 8 | Android.Spy.83.origin | 0,91 |

| 9 | Android.SmsSend.859.origin | 0,88 |

| 10 | Android.SmsSend.991.origin | 0,86 |

Il 17 maggio è stato il giorno in cui l'antivirus ha registrato il numero massimo di minacce — 292.336, mentre il numero minimo giornaliero — 189.878 — corrisponde all'8 maggio 2014.

Tramite il Security auditor — un apposito componente che può scoprire varie vulnerabilità nel sistema operativo — a maggio 2014 sono state svelate 995.966 falle sui dispositivi degli utenti. Vi ricordiamo che l'Antivirus Dr.Web per Android è in grado di rilevare alcune tipologie di vulnerabilità:

- Master Key — il sistema di sicurezza di Android va in errore in caso di installazione di pacchetti apk manipolati (cioè quelli che contengono l'originale e la copia manipolata di un file) e permette di installare un'applicazione con moduli non firmati.

- Extra Field, Name Length Field — attraverso queste due falle i malintenzionati possono potenzialmente aggirare il controllo automatico di Android e far entrare nel sistema un pacchetto apk in cui è stato inserito un trojan.

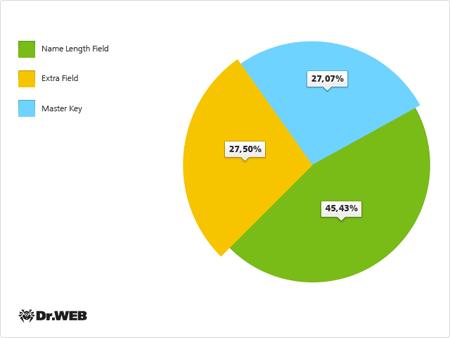

Il diagramma mostra la percentuale che corrisponde a ciascuna tipologia di vulnerabilità (totale rilevato dal 1° al 31 maggio 2014):

Le informazioni statistiche raccolte da Doctor Web mostrano che l'81,03% degli utenti utilizza la possibilità di installazione di programmi dalle fonti sconosciute che può essere un canale di penetrazione di programmi non sicuri sui dispositivi. Il 18,97% degli utenti ha attivato la modalità di debugging nelle impostazioni del dispositivo Android e quindi rischia di subire un furto delle informazioni memorizzate sul dispositivo. Il 3,84% degli utenti ha i permessi di root sul dispositivo, e anche questo modo di utilizzo può causare l'infezione dello smartphone o del tablet e può rendere più difficile la rimozione dei programmi malevoli.

Gli specialisti di Doctor Web continuano a monitorare la diffusione delle minacce mobile e informeranno gli utenti in proposito in modo tempestivo.

Scopri di più con Dr.Web

Statistiche di virus Biblioteca delle descrizioni Tutti i resoconti sui virus Laboratorio live