Un trojan Android attacca clienti di banche russe

Minacce attuali di virus | Notizie "calde" | Sulle minacce mobile | Tutte le notizie | Sui virus

19 novembre 2014

Il programma malevolo scoperto dagli specialisti Doctor Web, inserito nel database dei virus sotto il nome dell'Android.BankBot.33.origin, è un trojan capace di eseguire vari comandi dei malintenzionati sui dispositivi mobili Android infetti. I malintenzionati mascherano il programma malevolo da più svariate applicazioni. Va notato che il trojan può essere installato sul dispositivo mobile soltanto dal suo proprietario a patto che nelle impostazioni del sistema operativo sia abilitata l'installazione di programmi da fonti di terzi.

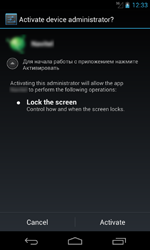

Affinché l'Android.BankBot.33.origin cominci a funzionare, l'utente deve eseguirlo facendo clic sull'icona creata dal trojan. Per aumentare le chance di esecuzione, in alcuni casi, i malintenzionati corredano il programma malevolo di icone di alcune applicazioni ben conosciute ed affidabili. Pertanto, se sul dispositivo è installata un'app originale la cui icona viene sfruttata dall'Android.BankBot.33.origin, le potenziali vittime potrebbero utilizzare l'icona del trojan scambiandola per quella dell'app legittima. L'immagine sottostante mostra un esempio di icone create dal malware Android.BankBot.33.origin su dispositivi mobili.

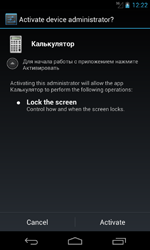

Una volta avviato sul dispositivo, il trojan cerca di ottenere i permessi di root e per questo fine visualizza di continuo il relativo avviso di sistema non lasciando che l'utente si rifiuti di eseguire quest'azione. Dopo aver ottenuto i permessi di root, l'nAndroid.BankBot.33.origin, a seconda della versione, visualizza un messaggio di errore di installazione o l'interfaccia dell'applicazione da cui il trojan è mascherato. In entrambi i casi, il trojan rimuove la sua icona per nascondersi da utenti poco esperti.

|

|

|

|

In seguito, il programma malevolo si connette ad un nodo remoto e ci trasferisce alcune informazioni circa il dispositivo compromesso. In particolare, l'Android.BankBot.33.origin trasmette sul server remoto le seguenti informazioni:

- identificatore IMEI;

- identificatore IMSI;

- tempo attuale del sistema;

- numero di cellulare;

- versione del trojan;

- identificatore SID;

- versione del sistema operativo;

- modello di dispositivo;

- produttore del dispositivo;

- versione di SDK system;

- identificatore del trojan.

Come risposta, il server manda al trojan una lista dei comandi da eseguire. L'Android.BankBot.33.origin è in grado di eseguire le seguente azioni:

- determinare il tempo della successiva connessione al server di comando;

- cambiare l'indirizzo del server di comando;

- inserire nel file di configurazione una lista dei numeri affinché i messaggi arrivati da questi numeri vengano nascosti;

- inserire nel file di configurazione una lista dei numeri affinché i messaggi arrivati da questi numeri vengano trasmessi sul server di comando;

- cancellare dal file di configurazione la lista di numeri inserita in precedenza;

- inviare un sms con un testo prestabilito al numero specificato nel comando;

- scaricare un'applicazione e cercare di installarla (è necessaria la conferma da parte dell'utente);

- cercare di rimuovere l'applicazione specificata nel comando (è necessaria la conferma da parte dell'utente);

- visualizzare nell'area delle notifiche un messaggio con il testo specificato nel comando;

- aprire nel browser l'indirizzo web specificato nel comando;

- inviare sul server di comando la lista dei contatti dalla rubrica;

- inviare sul server di comando la lista delle applicazioni installate.

Il rischio principale è che questo programma malevolo può funzionare come un trojan bancario e può eseguire transazioni non autorizzate con il denaro dei proprietari dei dispositivi mobili Android. Così, l'Android.BankBot.33.origin cerca di scoprire il saldo attuale del conto bancario o la lista delle carte di plastica associate al cellulare dell'utente. Per questo fine, il trojan invia una query via SMS ai sistemi di mobile banking di diverse banche russe e anche di un sistema di pagamento ben conosciuto. Se il programma malevolo riceve una risposta, cerca, in automatico, attraverso comandi SMS formati in modo apposito, di trasferire il denaro disponibile dell'utente sul conto dei malintenzionati. La vittima potrebbe rimanere ignara dell'avvenuto furto per un lungo tempo visto che l'Android.BankBot.33.origin può intercettare e bloccare le notifiche di transazioni inviate da banche via SMS.

Inoltre, il malware può aiutare i malintenzionati a ricavare le credenziali dell'account del sistema di online banking, caricando nel browser un sito fraudolento che imita l'aspetto di un vero portale bancario, su cui alla potenziale vittima viene richiesto di immettere le informazioni di autenticazione. Come risultato di quest'attacco, tutti i conti bancari della vittima possono essere compromessi, il che potrebbe causare gravi perdite finanziarie.

Un record di rilevamento di questa minaccia è stato inserito nel database dei virus Doctor Web, dunque gli utenti dell'Antivirus Dr.Web per Android e dell'Antivirus Dr.Web per Android Light sono protetti in modo sicuro contro questo trojan.