Prevenuto un attacco di un pericoloso trojan contro imprese della difesa

Minacce attuali di virus | Notizie "calde" | Tutte le notizie | Sui virus

7 aprile 2015

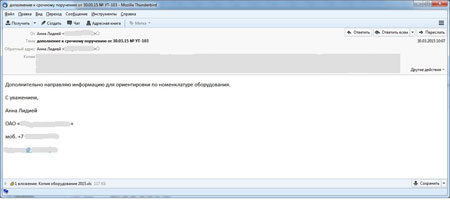

Il trojan-backdoor, denominato il BackDoor.Hser.1, veniva distribuito in email inviate sugli indirizzi di lavoro e privati dei dipendenti di una decina di imprese incluse in un gruppo russo ben conosciuto, impegnate nel settore della difesa. La finta email con l'oggetto «Дополнение к срочному поручению от 30.03.15 № УТ-103» (“Aggiunta alle istruzioni urgenti del 30.03.15 № UT-103”) sarebbe stata mandata da un dipendente della sede principale. Il messaggio sollecita l'utente a prendere conoscenza della nomenclatura di un macchinario, contenuta nell'allegato in cui i malfattori hanno messo un file Microsoft Excel con il nome “Copia macchinario 2015.xls”.

Il file allegato all'email contiene un exploit che sfrutta la falla CVE2012-0158 in alcune versioni di Microsoft Excel. Se l'utente prova ad aprire questo file, sul computer attaccato si avvia il processo excel.exe in cui si incorpora il dropper del trojan.

Il dropper estrae dal suo corpo il BackDoor.Hser.1 e lo salva su disco con il nome npkim.dll nella cartella C:\Windows\Tasks\, registra questa libreria nei parametri dell'esecuzione automatica di Windows ed esegue l'interprete dei comandi cmd.exe per eliminare il file del processo in cui è stato incorporato.

Una volta avviato sul computer compromesso, il BackDoor.Hser.1 decifra l'indirizzo del server di controllo, conservato nel suo corpo, e si connette ad esso. Il trojan manda nel centro di comando remoto le informazioni su PC attaccato (l'indirizzo IP del computer, il suo nome, la versione del sistema operativo, la disponibilità del server proxy nella rete), dopodiché attende comandi dai malintenzionati. Tra le altre cose, il programma malevolo su comando può trasmettere sul server remoto una lista dei processi in esecuzione sul computer colpito, scaricare ed eseguire un'altra app malevola, nonché può aprire la console dei comandi e fare un reindirizzamento di input-output sul server posseduto dai malfattori, di conseguenza i criminali informatici possono gestire su remoto il PC infetto.

La firma antivirale del BackDoor.Hser.1 è stata aggiunta al database dei virus Dr.Web, dunque questo programma malevolo non rappresenta alcun pericolo per gli utenti dei prodotti antivirus Doctor Web. Ciononostante, ricordiamo nuovamente ai lettori e alle lettrici della necessità di utilizzare un software antivirus moderno e di mantenere aggiornati i database dei virus.