Trojan-banker Android attaccano anche dopo l'arresto dei loro distributori

Minacce attuali di virus | Notizie "calde" | Sulle minacce mobile | Tutte le notizie | Sui virus

24 aprile 2015

Gli specialisti della sicurezza informatica conoscono i trojan della famiglia Android.BankBot già da diversi anni. Ad aprile 2015 il Ministero degli affari interni della Russia ha segnalato l'arresto dei criminali informatici che utilizzavano alcune varianti di questo software per attuare attacchi contro clienti di alcune banche russe ed internazionali. Sebbene l'attività di questi criminali sia stata interrotta, i trojan vengono distribuiti da altri malintenzionati, come si vede dalla comparsa delle nuove versioni.

Gli analisti dei virus Doctor Web di recente hanno scoperto una serie di tali programmi, tra cui l'Android.BankBot.43 e l'Android.BankBot.45. Sono nascosti dentro software legittimo, per esempio giochi, lettori media, aggiornamenti del sistema operativo, che viene installato su smartphone e tablet Android incautamente dagli utenti stessi, per convincere i quali i malintenzionati adoperano metodi di social engineering.

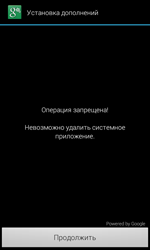

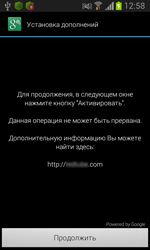

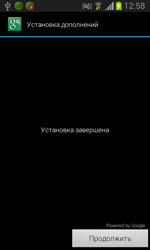

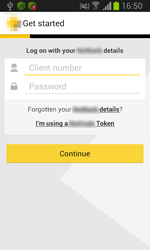

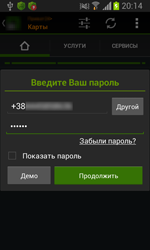

Dopo l'avvio nel sistema compromesso, i trojan Android.BankBot cercano di ottenere l'accesso alle funzioni dell'amministratore del dispositivo mobile che concedono loro possibilità ampliate, inclusa la possibilità di ostacolare la loro eliminazione dal dispositivo. Nel processo di ottenimento dei permessi necessari, i programmi malevoli utilizzano un meccanismo interessante. Visualizzano un messaggio sopra la finestra di dialogo di sistema, coprendo il vero avviso del sistema operativo, e propongono di installare determinate “addizioni”. Accettando l'operazione proposta, l'utente in realtà aggiunge i trojan alla lista degli amministratori del dispositivo mobile poiché, premuto il pulsante “Continua”, viene attivata la relativa funzione del SO nascosta dietro la finestra fraudolenta.

|

|

Inoltre, se si tenta di eliminare gli Android.BankBot, il malware mostra un messaggio per coprire l'avviso dell'esclusione dei trojan dalla lista amministratori, pertanto non è possibile disinstallare le applicazioni dannose con i mezzi standard del sistema operativo.

Dopo aver ottenuto i premessi necessari, i trojan si connettono al server di controllo e attendono ulteriori istruzioni. In particolare, sono in grado di eseguire le seguenti azioni su comando del server:

- chiamare al numero specificato nel comando;

- utilizzare l'indirizzo web specificato nel comando per comunicare con il server di gestione;

- eseguire la richiesta USSD specificata nel comando;

- mandare sul server tutti i messaggi sms in entrata e in uscita;

- ripristinare le impostazioni del dispositivo, eliminando tutti i dati dell'utente;

- mandare un sms con i parametri impostati;

- inviare sul server le informazioni dettagliate su dispositivo infetto;

- cercare un file a seconda del nome ricevuto nel comando;

- utilizzare il numero telefonico specificato per ottenere comandi duplicati.

Siccome la maggior parte dei comandi di gestione viene ripetuta dai malfattori attraverso il canale di sms, le app malevole possono svolgere le loro funzioni anche se non è disponibile una connessione Internet e non c'è la comunicazione con il server di controllo, quindi hanno una maggiore possibilità per realizzare l'attività dannosa.

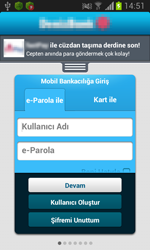

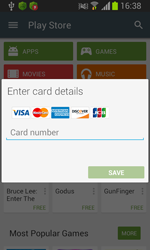

Come il suo compito principale, il malware Android.BankBot ruba informazioni su conti bancari e denaro dai conti. A tale scopo, le app malevole attaccano programmi di home-banking installati sui dispositivi mobili compromessi e inoltre l'applicazione Play Market (Play Store). In particolare, dopo che l'utente ha avviato un programma di home-banking, il malware imita l'aspetto delle applicazioni, visualizzando sullo schermo un modulo fraudolento di inserimento delle credenziali. Se l'utente avvia l'applicazione Play Market, i trojan imitano il modulo standard di associazione di carta di credito all'account. Le app malevole effettivamente costringono l'utente a inserire i dati richiesti perché non è possibile chiudere la finestra di dialogo visualizzato e non si può continuare l'utilizzo del catalogo Google Play. Le informazioni confidenziali, ricavate in questo modo, vengono trasmesse sul server di controllo, dopodiché i criminali informatici possono rubare senza ostacoli il denaro dai conti degli utenti visto che tutti i messaggi sms con i codici di conferma mandati dal sistema di sicurezza delle banche vengono intercettati dalle applicazioni malevole.

|

|

|

|

Questo non è l'unico pericolo proveniente dai trojan della famiglia Android.BankBot Molti di loro possono interferire con il funzionamento di una serie di applicazioni antivirus popolari quando gli antivirus cercano di eliminare i trojan-banker dai dispositivi mobili infetti. La società Doctor Web ha rilasciato un update per i suoi prodotti antivirus per SO Android, in cui è stato implementato un metodo per affrontare tali attacchi, quindi gli attuali trojan-banker Android.BankBot non rappresentano alcun rischio per i nostri utenti.

L'aggiornamento si installa automaticamente sugli smartphone e sui tablet Android con gli installati prodotti antivirus Dr.Web. Se gli aggiornamenti automatici sono disattivati sul dispositivo, è necessario entrare in Google Play, selezionare dalla lista applicazioni la versione corrispondente all'Antivirus Dr.Web per Android installato e premere “Aggiorna”. Per eseguire l'aggiornamento attraverso il sito Doctor Web, è necessario scaricare il nuovo pacchetto del software