Un banker Android chiede di votarlo su un concorso fotografico

Notizie "calde" | Sulle minacce mobile | Tutte le notizie | Sui virus

26 ottobre 2015

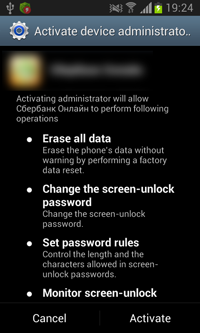

Il trojan scoperto dagli analisti dei virus Doctor Web, denominato l'Android.BankBot.80.origin, è mascherato dall'applicazione-client ufficiale di una banca russa e ha un nome corrispondente e un'icona copiata dal vero client di banking per Android. Se l'utente installerà e avvierà il falso client, il trojan tenterà di accedere ai privilegi dell'amministratore del dispositivo mobile mostrando e rimostrando la relativa richiesta finché la vittima non accetterà di fornirgli l'accesso. Dopo questo l'Android.BankBot.80.origin elimina l'icona dell'applicazione che ha precedentemente creato nella schermata principale e inizia subito le sue attività nocive.

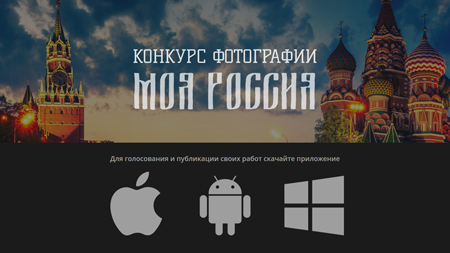

In particolare, il trojan scansiona la rubrica telefonica dell'utente e manda a tutti i numeri telefonici trovati un sms del genere "Ciao, votami su http://******konkurs.ru/". Se qualcuno va a questo indirizzo web, capita su un sito web fraudolento che sfrutta il pretesto di un concorso fotografico attualmente in corso. Da questo sito web sui dispositivi mobili delle potenziali vittime viene scaricata automaticamente una delle versioni dell'Android.BankBot.80.origin, che l'Antivirus Dr.Web rileva come l'Android.SmsBot.472.origin. Inoltre, su questo sito ai proprietari degli smartphone e tablet sotto la gestione di diversi sistemi operativi viene offerto di installare un apposito programma per la partecipazione alla votazione delle migliori opere dei fotografi. Questo però è soltanto un trucco dei criminali informatici per "ornamentare" il sito web fraudolento: a prescindere da ciò quale piattaforma mobile verrà selezionata dall'utente per il download, verrà sempre scaricato lo stesso banker per l'infezione del SO Android.

Insieme all'invio dello spam via SMS l'Android.BankBot.80.origin si connette al server di controllo e ci trasmette un messaggio dell'infezione riuscita dello smartphone o tablet Android. Tra le altre cose, il trojan indica le seguenti informazioni nella richiesta mandata sul server:

- nome dell'operatore mobile;

- modello del dispositivo;

- identificatore IMEI;

- numero telefonico della vittima;

- versione del SO;

- lingua del sistema.

Successivamente l'Android.BankBot.80.origin aspetta l'arrivo di ulteriori comandi dai malfattori per cui con una determinata periodicità si connette al nodo remoto cercando nuove indicazioni. Il banker può eseguire i seguenti comandi:

- call_number – attiva l'inoltro delle chiamate al numero indicato;

- sms_grab – stabilisci un intervallo di tempo per nascondere gli sms in arrivo – se gli sms arrivano nel periodo indicato, il trojan blocca le relative notifiche di sistema e rimuove gli sms;

- sms_send – manda sms;

- ussd – esegui un codice USSD;

- delivery – fai un invio di sms con un testo stabilito a tutti i contatti dalla rubrica;

- new_url – modifica l'indirizzo del server di controllo.

Lo scopo principale di questo trojan è piuttosto tradizionale – rubare soldi ai clienti di una serie degli operatori di telefonia mobile russi, delle banche e anche agli utenti di alcuni sistemi di pagamenti popolari. In particolare, gli analisti dei virus Doctor Web hanno osservato che il banker controlla il credito sulla scheda telefonica, il saldo del conto dell'utente presso una banca grande e del suo conto in un sistema di pagamento popolare. Per esempio, se c'è qualche somma sulla scheda telefonica della vittima, l'Android.BankBot.80.origin cerca di trasferire il denaro agli hacker utilizzando gli speciali numeri di servizio, quali 7878 e 3116. Se ci sono soldi sul conto corrente o sul conto del sistema di pagamenti, il trojan cerca di rubarli inviando l'opportuno comando di servizio via sms. Inoltre, il banker prova ad accedere all'area personale del servizio dell'operatore mobile e ad uno degli account del servizio bancario Visa del popolare sistema di pagamenti.

Gli specialisti Doctor Web hanno scoperto i seguenti numeri dei cellulari e delle carte di pagamento a cui i criminali informatici cercavano di trasferire denaro:

- Numeri di cellulare: 9612490525, 9605116893;

- Carte di pagamento: VISA 4276880172933990, VISA 4276880101136772.

Gli autori del trojan hanno realizzato un interessante meccanismo studiato per far durare la presenza dell'applicazione malevola sui dispositivi infetti almeno fino a quando il trojan non riuscirà a rubare i soldi. In quanto l'Android.BankBot.80.origin invia sms di massa a tutti i contatti dell'utente disponibili, prima o poi qualcuno dei destinatari dei messaggi dovrebbe avere un dubbio circa la loro provenienza. Il modo più semplice ed evidente per scoprire se un sms arrivato è stato veramente mandato da un vostro famigliare, amico o collega è chiamarlo e chiederlo personalmente. Dunque, affinché l'utente non possa essere avvertito tempestivamente della presenza del trojan sul suo dispositivo, gli autori dell'Android.BankBot.80.origin hanno previsto nelle funzionalità del programma la possibilità di bloccare le chiamate per loro "pericolose". Subito dopo aver inviato lo spam via sms, il banker inizia ad inoltrare tutte le chiamate in arrivo al numero +79009999999 e in questo modo non soltanto ostacola che la vittima venga avvertita della presenza del problema, ma anche "taglia" l'utente parzialmente dal mondo esterno.

Gli specialisti Doctor Web di nuovo consigliano vivamente ai proprietari dei dispositivi mobili di non installare applicazioni provenienti da fonti non attendibili, nonché di trascurare sms sospetti senza utilizzare i link in essi indicati. Tutte le varianti conosciute del trojan Android.BankBot.80.origin vengono rilevate e rimosse con successo dai prodotti antivirus Dr.Web per Android, dunque non rappresentano minaccia ai nostri utenti.