Un cryptolocker minaccia gli utenti di Linux

Minacce attuali di virus | Notizie "calde" | Tutte le notizie | Sui virus

6 novembre 2015

La minaccia informatica scoperta è stata inserita nel database dei virus dell'azienda Doctor Web sotto il nome del Linux.Encoder.1. Dopo l'avvio con i privilegi di amministratore, il trojan scarica file con le pretese degli hacker e un file contenente il percorso della chiave RSA pubblica, dopodiché si avvia come un daemon e rimuove i file originali. Questa chiave RSA viene utilizzata successivamente per conservare le chiavi AES attraverso cui il trojan cripta file sul computer infetto.

In primo luogo, il Linux.Encoder.1 cripta tutti i file nelle directory home degli utenti e nelle directory della gestione di siti web. In seguito il cryptolocker esamina in modo ricorsivo tutto il file system: prima iniziando dalla directory in cui è stato avviato e come il passo successivo dalla directory radice "/". Cripta i file con le estensioni presenti in una lista impostata e solo a condizione che il nome della directory inizia con una delle stringhe impostate dai pirati informatici.

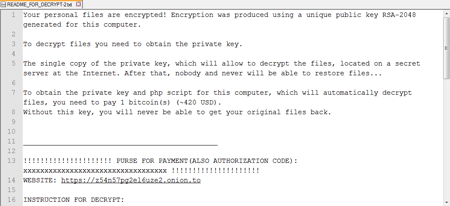

I file colpiti hanno l'estensione .encrypted. In ogni directory contenente file criptati il trojan mette un file con le pretese dei malintenzionati: la vittima dovrebbe pagare la decriptazione nella criptovaluta Bitcoin.

Doctor Web consiglia agli utenti di cui i file sono stati criptati di rivolgersi al servizio di supporto tecnico descrivendo dettagliatamente la situazione e allegando alcuni campioni dei file criptati. Per una decriptazione corretta dei file, è importante che l'utente non rimuova e non modifichi nessuno dei file criptati in quanto durante tale azione potrebbero andare perse le informazioni necessarie per il recupero dei dati.