Un trojan-backdoor utilizza TeamViewer in modo nuovo

Minacce attuali di virus | Notizie "calde" | Tutte le notizie | Sui virus

25 maggio 2016

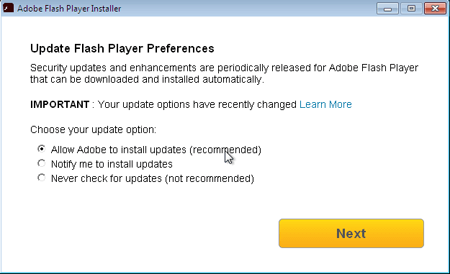

Per diffondere il trojan BackDoor.TeamViewer.49 , i criminali informatici adoperano un altro programma malevolo — Trojan.MulDrop6.39120, realizzato come un falso aggiornamento di Adobe Flash Player. Il file eseguibile di Trojan.MulDrop6.39120 installa effettivamente il lettore multimediale su un computer Windows, ma allo stesso tempo senza la conoscenza dell'utente salva su disco l'applicazione TeamViewer, il trojan BackDoor.TeamViewer.49 e un file di configurazione necessario per il suo funzionamento. Durante l'installazione la finestra del vero installer di Flash Player viene visualizzata sullo schermo.

Di solito, vari trojan sfruttano TeamViewer per rendere possibile l'accesso non autorizzato al computer infetto. A BackDoor.TeamViewer.49 però l'utility TeamViewer serve per un altro motivo: il backdoor utilizza attivamente nel suo funzionamento varie funzioni interne del processo di questo programma. Al suo avvio TeamViewer carica automaticamente la libreria avicap32.dll nella memoria del computer, e i malintenzionati hanno approfittato di questa possibilità per introdurre clandestinamente nella cartella in cui Trojan.MulDrop6.39120 salva quest'applicazione una libreria malevola con lo stesso nome. Quindi al momento dell'avvio TeamViewer la carica automaticamente in memoria.

Dopo che TeamViewer si è avviato, BackDoor.TeamViewer.49 rimuove l'icona del programma dall'area di notifica di Windows e disattiva nel sistema la funzione di visualizzazione di messaggi di errori. Inoltre, il trojan utilizza un meccanismo specifico studiato per escludere il suo avvio ripetuto sul computer infetto. I parametri necessari per il funzionamento di BackDoor.TeamViewer.49 sono conservati in un file di configurazione cifrato.

BackDoor.TeamViewer.49 si registra nell'esecuzione automatica e quindi imposta in un ciclo continuo, ma a determinati intervalli gli attributi "di sistema" e "nascosto" per la sua cartella in cui sono conservati il file eseguibile stesso, la libreria malevola e il file di configurazione. Se a un momento il programma malevolo non riesce ad impostare questi attributi, inizia a rimuovere dal registro di sistema tutte le chiavi relative al programma TeamViewer.

Nel corpo del trojan c'è un'altra libreria cifrata in cui sono concentrate le funzioni malevole di BackDoor.TeamViewer.49. Questa libreria contiene un array di dati, formato in modo specifico, con i nomi dei server di gestione da cui il trojan può ricevere diversi comandi. Vengono cifrate tutte le informazioni che il backdoor si scambia con il suo server di controllo.

Il trojan può eseguire diversi comandi, due di cui sono principali — l'uno è stabilire una connessione con un nodo remoto indicato (inclusa la possibilità di autenticazione) e l'altro è reindirizzare il traffico dal server di controllo su un nodo remoto indicato attraverso il computer infetto. Questo consente ai malintenzionati di mantenere l'anonimato in Internet, connettendosi ai nodi remoti attraverso il computer infetto come un solito server proxy.

I programmi malevoli Trojan.MulDrop6.39120 e BackDoor.TeamViewer.49 vengono riconosciuti e rimossi da Antivirus Dr.Web, perciò non rappresentano alcun rischio per la sicurezza dei nostri utenti.

Doctor Web ringrazia la società Yandex per aver fornito un campione del trojan per l'analisi.