Doctor Web: resoconto sulle attività dei virus per dispositivi mobili ad aprile 2017

28 aprile 2017

Ad aprile è stato scoperto un trojan Android progettato per lo spionaggio informatico. Inoltre, il mese scorso nella directory Google Play sono stati rilevati alcuni banker creati per rubare informazioni riservate e denaro da conti. Uno dei trojan risultava incorporato in programmi per la visualizzazione di video da Internet, un altro rappresentava un'applicazione-torcia.

La principale tendenza di aprile

- Scoperta di un trojan-spia per SO Android

- Intrusione di nuovi trojan in Google Play

La minaccia mobile del mese

Ad aprile è stato rilevato il trojan Android.Chrysaor.1.origin che gli autori dei virus utilizzavano per lo spionaggio informatico. Questo programma malevolo rubava messaggi da diversi programmi per la comunicazione online, quali Skype, Viber, WhatsApp ed altri ancora, sequestrava la cronologia del web browser, messaggi SMS e altri dati confidenziali. Inoltre, monitorava il funzionamento della tastiera del dispositivo mobile e intercettava tutte le informazioni che venivano immesse, catturava schermate e "ascoltava" l'ambiente, rispondendo in modo impercettibile alle chiamate dei criminali informatici.

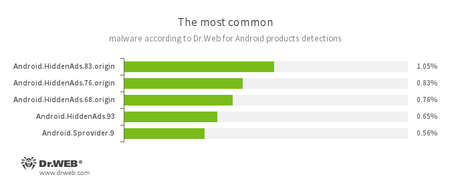

Secondo i dati dei prodotti antivirus Dr.Web per Android

-

- Android.HiddenAds.83.origin

- Android.HiddenAds.76.origin

- Android.HiddenAds.68.origin

- Android.HiddenAds.93

- Trojan progettati per la visualizzazione di pubblicità invadenti. Vengono distribuiti con il pretesto di applicazioni popolari tramite altri programmi malevoli che in alcuni casi li installano di nascosto nella directory di sistema.

- Android.Sprovider.9

- Un programma trojan studiato per visualizzare pubblicità invadente nella barra delle notifiche dell'SO Android e inoltre per scaricare e avviare altre applicazioni, comprese quelle malevole.

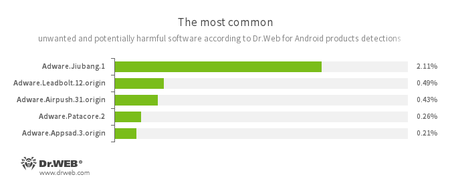

-

- Adware.Jiubang.1

- Adware.Leadbolt.12.origin

- Adware.Airpush.31.origin

- Adware.Patacore.2

- Adware.Appsad.3.origin

- Moduli software indesiderati che vengono incorporati in applicazioni Android e sono studiati per mostrare fastidiosa pubblicità sui dispositivi mobili.

Trojan banker

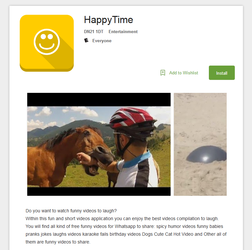

Ad aprile nella directory Google Play sono stati rilevati diversi trojan bancari per SO Android. Uno di loro è stato aggiunto al database dei virus Dr.Web come Android.BankBot.179.origin. Si nascondeva nelle applicazioni Funny Videos 2017 e HappyTime progettate per la visualizzazione di video comici. Questo trojan è una versione di un altro banker Android di cui la società Doctor Web raccontava a gennaio. È basato su codici sorgente pubblicati ad accesso aperto dagli autori dei virus.

Android.BankBot.179.origin ottiene dal server di controllo un file di configurazione con una lista di software bancari e altri di cui monitorerà il funzionamento. Se viene caricato qualsiasi dei software bancari da questa lista, il trojan visualizza sopra di lui una falsa finestra di autenticazione per l'immissione di login e password. Se l'utente avvia l'applicazione Google Play, Android.BankBot.179.origin visualizza un falso modulo di configurazione del servizio di pagamento e richiede dati della carta di credito. Inoltre, questo trojan monitora SMS in arrivo e intercetta codici di verifica ricevuti.

Caratteristiche di Android.BankBot.179.origin:

- è creato sulla base del codice sorgente di un trojan bancario, pubblicato dagli autori dei virus in Internet;

- si diffondeva attraverso la directory Google Play;

- è incorporato in un'applicazione-lettore video con piene funzionalità;

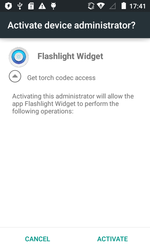

- dopo qualche tempo dopo l'avvio richiede l’accesso alle funzioni dell’amministratore del dispositivo mobile per ostacolare la propria rimozione;

- può attaccare centinaia di programmi bancari e altri software popolari – ai malintenzionati basta aggiornare il file di configurazione

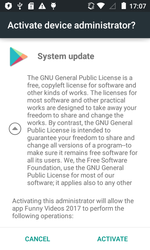

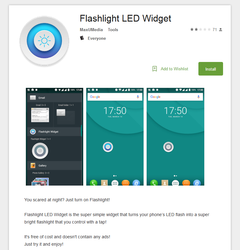

Un altro banker Android rilevato su Google Play ad aprile è stato denominato Android.BankBot.180.origin. Risultava incorporato in un'applicazione-torcia con il nome Flashlight LED Widget. Ad avvio questo trojan rimuove la sua icona dalla schermata principale e chiede l'accesso ai permessi dell'amministratore del dispositivo mobile. In seguito il funzionamento della torcia viene controllato attraverso il widget del programma malevolo.

Android.BankBot.180.origin monitora l'avvio dei programmi bancari e mostra sopra di loro una falsa finestra di immissione di credenziali. Similmente al trojan Android.BankBot.179.origin, questa applicazione malevola cerca di rubare all'utente dati della carta bancaria, visualizzando un falso modulo ad avvio di Google Play.

I banker Android sono tra i programmi malevoli più pericolosi in quanto attraverso loro i criminali informatici rubano soldi da conti. Una maggiore minaccia è rappresentata dai trojan bancari che vengono distribuiti attraverso Google Play. Questa directory è considerata la più sicura fonte di software per i dispositivi mobili con SO Android perciò i proprietari di smartphone e tablet sono meno attenti scaricando applicazioni da questa fonte. Per proteggersi dai trojan banker e da altri programmi pericolosi, gli utenti dovrebbero installare i prodotti antivirus Dr.Web per Android.