Doctor Web: panoramica sull'attività di virus per dispositivi mobili a settembre 2019

9 ottobre 2019

A settembre gli utenti Android venivano minacciati da vari programmi malevoli, molti di cui venivano distribuiti dai malintenzionati attraverso la directory Google Play. Erano i programmi di download Android.DownLoader, i trojan bancari e pubblicitari Android.Banker e Android.HiddenAds, nonché altre minacce. Inoltre, gli specialisti Doctor Web hanno rilevato diverse nuove versioni di applicazioni potenzialmente pericolose studiate per spiare gli utenti. Tra di esse — Program.Panspy.1.origin, Program.RealtimeSpy.1.origin e Program.MonitorMinor.

LE PRINCIPALI TENDENZE DI SETTEMBRE

- Google Play rimane fonte di applicazioni malevole e indesiderate

- Gli utenti continuano a essere spiati dagli spyware

La minaccia mobile del mese

Uno dei programmi malevoli rilevati il mese scorso era il trojan bancario Android.Banker.352.origin che si diffondeva con il pretesto dell'applicazione ufficiale dell'exchange di criptovalute YoBit.

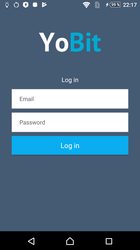

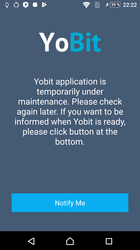

All'avvio Android.Banker.352.origin mostrava una finestra di autenticazione falsa e rubava i login e le password inseriti dai clienti dell'exchange. In seguito, visualizzava un messaggio di indisponibilità temporanea del servizio.

Il trojan intercettava i codici di autenticazione a due fattori dagli sms, nonché i codici di accesso dai messaggi email. Inoltre, intercettava e bloccava le notifiche da varie app di messaggistica e client di posta elettronica. Android.Banker.352.origin salvava tutti i dati rubati in Firebase Database.

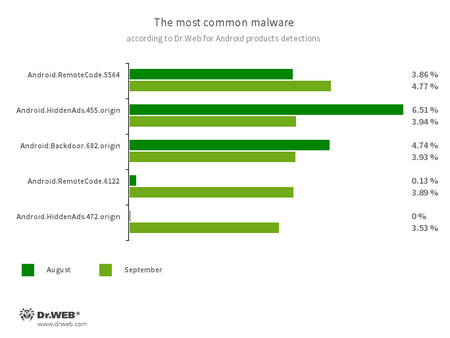

Secondo i dati dei prodotti antivirus Dr.Web per Android

- Android.RemoteCode.6122

- Android.RemoteCode.5564

- Applicazioni malevole per il download e l'esecuzione di codice arbitrario.

- Android.HiddenAds.455.origin

- Android.HiddenAds.472.origin (nuova minaccia)

- Trojan per la visualizzazione di pubblicità invadenti.

- Android.Backdoor.682.origin

- Trojan che esegue comandi dei malintenzionati e permette loro di controllare i dispositivi mobili infetti.

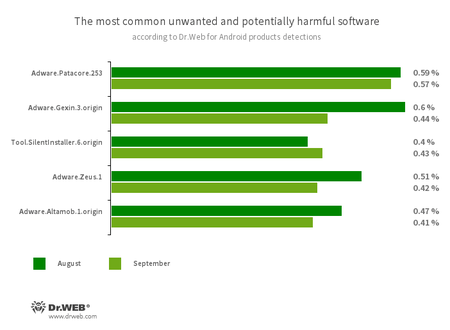

Moduli software che vengono incorporati in applicazioni Android e sono studiati per mostrare fastidiose pubblicità su dispositivi mobili:

- Adware.Patacore.253

- Adware.Gexin.3.origin

- Adware.Zeus.1

- Adware.Altamob.1.origin

Programma potenzialmente pericoloso studiato per avviare le applicazioni inosservato senza l'intervento dell'utente:

- Tool.SilentInstaller.6.origin

Minacce su Google Play

Oltre al trojan bancario Android.Banker.352.origin, a settembre gli specialisti Doctor Web hanno rilevato su Google Play un programma malevolo, Android.Banker.347.origin, mirato ai clienti degli istituti di credito brasiliani. È una versione dei banker Android.BankBot.495.origin, Android.Banker.346.origin e altri di cui la nostra azienda parlava in precedenti pubblicazioni.

I malintenzionati diffondevano Android.Banker.347.origin attraverso Google Play sotto le mentite spoglie di un programma per la localizzazione familiari.

Il banker utilizzava le funzioni di accessibilità Android (Accessibility Service) per rubare informazioni dai messaggi sms — ad esempio, i codici monouso e altri dati segreti. Inoltre, come le varianti precedenti, poteva aprire pagine di phishing al comando dei cybercriminali.

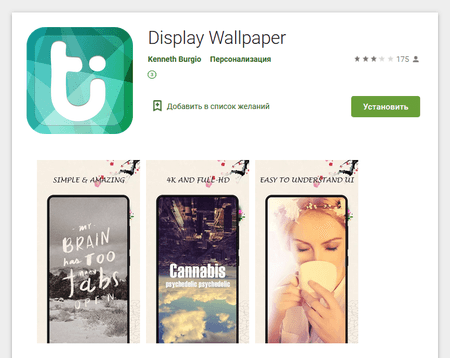

Durante il mese gli analisti di virus hanno rilevato in Google Play diversi nuovi trojan pubblicitari della famiglia Android.HiddenAds — ad esempio, Android.HiddenAds.444.origin. Questo programma malevolo era nascosto in programmi e giochi innocui. Dopo l'avvio celava l'icona dell'app e iniziava a visualizzare fastidiosi banner pubblicitari. Oltre a ciò, al comando del server di gestione, scaricava e cercava di installare file APK.

Tra i programmi malevoli rilevati c'erano anche i trojan di download, ad esempio Android.DownLoader.920.origin e Android.DownLoader.921.origin. Si diffondevano sotto l'apparenza di giochi. Al comando del server, i trojan scaricavano e cercavano di installare diversi software e anche altri programmi malevoli.

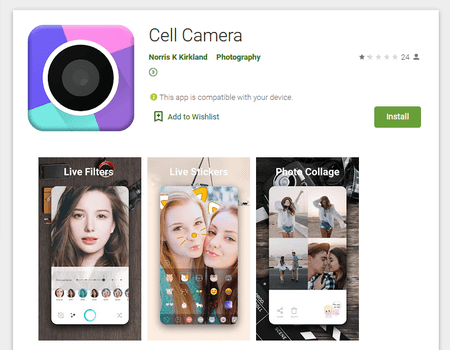

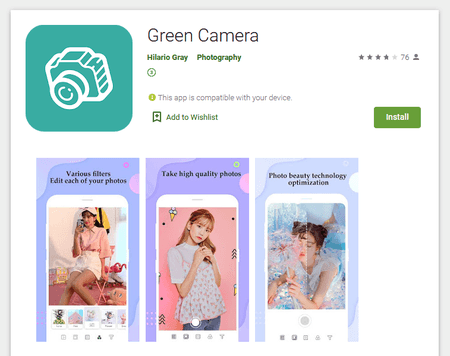

A settembre sono state trovate su Google Play diverse varianti dei trojan della famiglia Android.Joker. Queste app malevole erano nascoste in programmi apparentemente innocui — plugin per fotocamere, software di fotoritocco, raccolte di immagini, varie utility di sistema e altri software.

I trojan sono in grado di scaricare e avviare file dex ausiliari, e inoltre eseguire codice arbitrario. Oltre a ciò, iscrivono automaticamente gli utenti a servizi costosi, per questo scopo, caricano siti web con contenuti premium e cliccano in autonomo sui link necessari. E per confermare l'abbonamento, intercettano i codici di verifica dagli sms. Inoltre, i programmi malevoli Android.Joker trasmettono sul server di gestione i dati dalle rubriche telefoniche degli utenti vittime.

Gli altri trojan che iscrivono gli utenti a servizi costosi sono stati denominati Android.Click.781 e Android.Click.325.origin. Anche caricavano siti su cui abbonavano in automatico gli utenti colpiti a servizi premium. Inoltre, al comando del server, potevano intercettare le notifiche arrivate dal sistema operativo e da altri programmi. I malintenzionati propagavano questi trojan sotto le spoglie di applicazioni di fotocamera.

Spyware

A settembre gli specialisti Doctor Web hanno rilevato diverse nuove versioni di software potenzialmente pericolosi che sono studiati per spiare i proprietari di dispositivi Android. Tra di essi c'erano le applicazioni Program.Panspy.1.origin, Program.RealtimeSpy.1.origin e Program.MonitorMinor. Questi spyware consentono di controllare i messaggi sms e le chiamate, la comunicazione nei popolari programmi di messaggistica, tenere traccia della posizione dei dispositivi, e inoltre ricevere altre informazioni riservate.

Per proteggere i dispositivi Android da programmi malevoli e indesiderati, consigliamo agli utenti di installare i prodotti antivirus Dr.Web per Android.

Il tuo Android ha bisogno di protezione.

Utilizza Dr.Web

- Il primo antivirus russo per Android

- Oltre 140 milioni di download solo da Google Play

- Gratis per gli utenti dei prodotti Dr.Web per privati