Doctor Web: panoramica sull'attività di virus per dispositivi mobili ad agosto 2021

8 settembre 2021

Nel corso del mese, gli specialisti dell'azienda Doctor Web hanno rilevato numerose minacce sullo store di app Google Play. Tra di esse — i falsi programmi della famiglia Android.FakeApp che caricavano siti fraudolenti. Oltre a ciò, è stato trovato un ulteriore trojan che rubava i login e le password degli account Facebook. I malintenzionati distribuivano anche i trojan della famiglia Android.Joker i quali abbonavano utenti a servizi digitali a pagamento.

LE PRINCIPALI TENDENZE DI AGOSTO

- Rilevamento di programmi malevoli su Google Play

- Attivi i trojan pubblicitari e i programmi malevoli che caricano altro software ed eseguono codice arbitrario

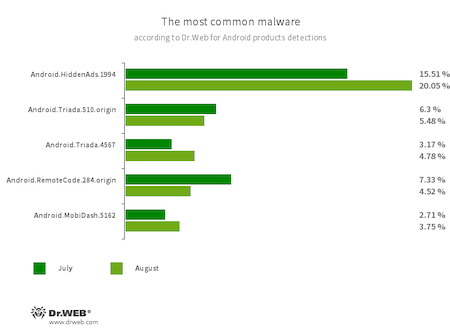

Secondo i dati dei prodotti antivirus Dr.Web per Android

- Android.HiddenAds.1994

- Un trojan progettato per la visualizzazione di pubblicità invadenti. I trojan di questa famiglia spesso vengono distribuiti sotto le apparenze di applicazioni innocue e in alcuni casi vengono installati nella directory di sistema da altri programmi malevoli.

- Android.Triada.510.origin

- Android.Triada.4567

- Trojan multifunzionali che eseguono una varietà di azioni malevole. Appartengono a una famiglia di applicazioni trojan che si infiltrano nei processi di tutti i programmi in esecuzione. Diversi campioni di questa famiglia sono riscontrabili nel firmware di dispositivi Android in cui i malintenzionati li incorporano in fase di produzione. Inoltre, alcune loro varianti possono sfruttare vulnerabilità per ottenere l'accesso a file e directory protetti del sistema.

- Android.RemoteCode.284.origin

- Un programma malevolo che carica ed esegue codice arbitrario. A seconda della variante, i trojan di questa famiglia possono inoltre caricare vari siti web, passare a link, cliccare su banner pubblicitari, iscrivere gli utenti a servizi a pagamento ed eseguire altre azioni.

- Android.MobiDash.5162

- Un programma trojan che visualizza annunci invadenti. È un modulo software che gli sviluppatori software incorporano nelle applicazioni.

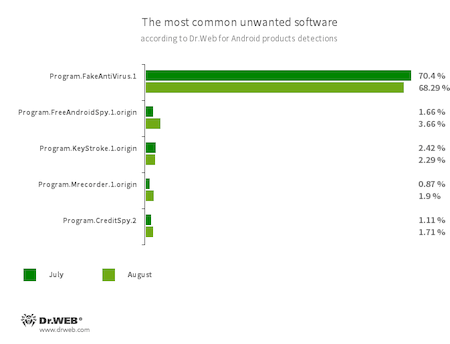

- Program.FakeAntiVirus.1

- Rilevamento di programmi adware che imitano il funzionamento di software antivirus. Tali programmi possono segnalare minacce inesistenti e ingannare gli utenti chiedendo di pagare per l'acquisto di una versione completa.

- Program.KeyStroke.1.origin

- Programma Android in grado di intercettare informazioni inserite sulla tastiera. Alcune delle sue varianti consentono inoltre di tenere traccia dei messaggi SMS in arrivo, monitorare la cronologia delle chiamate e registrare le conversazioni telefoniche.

- Program.FreeAndroidSpy.1.origin

- Program.Mrecorder.1.origin

- Applicazioni che monitorano i proprietari di dispositivi Android e possono essere utilizzati per il cyberspionaggio. Sono in grado di controllare la posizione dei dispositivi, raccogliere dati circa la corrispondenza SMS, conversazioni sui social network, copiare documenti, foto e video, ascoltare telefonate e l'ambiente ecc.

- Program.CreditSpy.2

- Rilevamento di programmi studiati per assegnare il rating bancario sulla base dei dati personali degli utenti. Tali applicazioni caricano sul server remoto messaggi SMS, informazioni sui contatti dalla rubrica, la cronologia delle chiamate e altre informazioni.

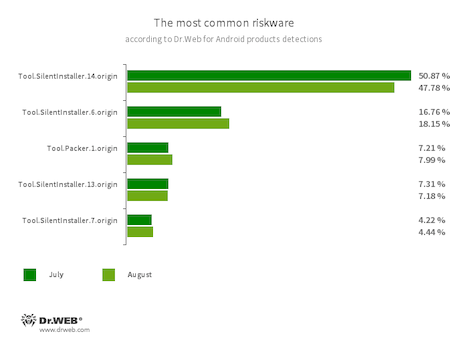

- Tool.SilentInstaller.14.origin

- Tool.SilentInstaller.13.origin

- Tool.SilentInstaller.6.origin

- Tool.SilentInstaller.7.origin

- Piattaforme software potenzialmente pericolose che consentono alle applicazioni di eseguire file apk senza installarli. Creano un ambiente di esecuzione virtuale che non influisce sul sistema operativo principale.

- Tool.Packer.1.origin

- Utility packer specializzata nel proteggere le applicazioni Android dalla modifica e dal reverse engineering. Non è malevola, ma può essere utilizzata per la protezione sia dei programmi innocui che di quelli trojan.

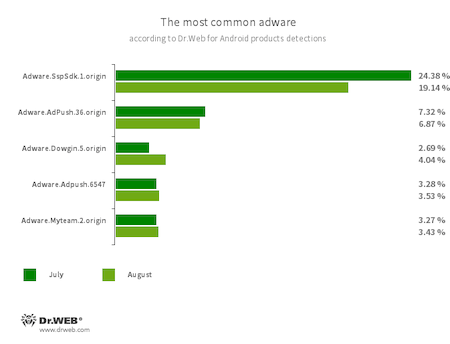

Moduli software che vengono incorporati in applicazioni Android e sono studiati per mostrare fastidiose pubblicità su dispositivi mobili. A seconda della famiglia e della versione, sono in grado di mostrare annunci in modalità a schermo intero bloccando le finestre delle altre applicazioni, visualizzare varie notifiche, creare scorciatoie e caricare siti web.

- Adware.SspSdk.1.origin

- Adware.AdPush.36.origin

- Adware.Adpush.6547

- Adware.Dowgin.5.origin

- Adware.Myteam.2.origin

Minacce su Google Play

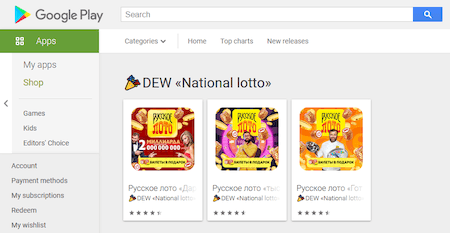

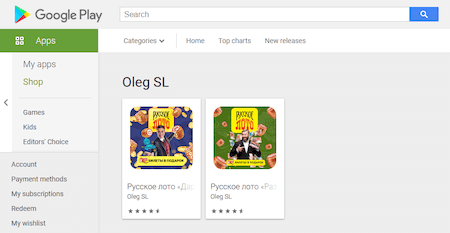

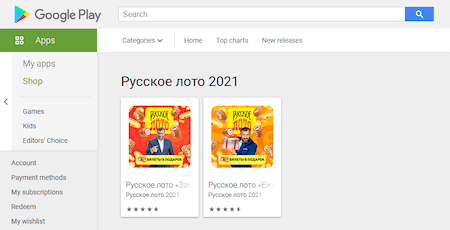

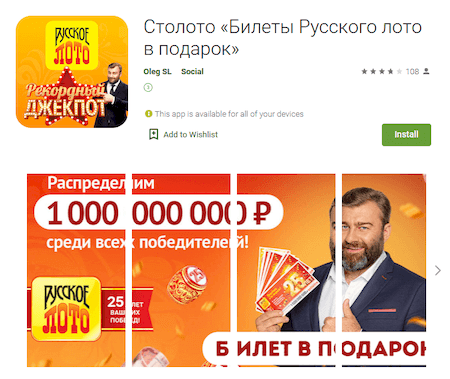

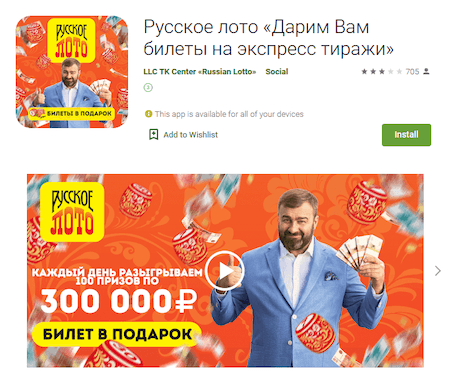

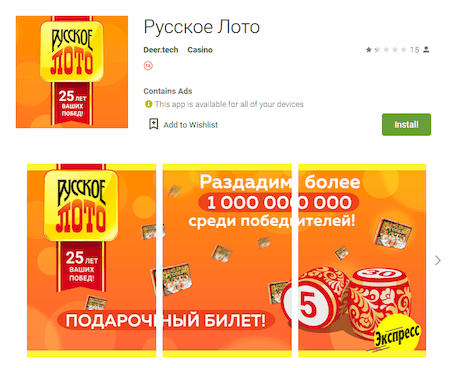

Ad agosto numerosi programmi malevoli sono stati rilevati sullo store di app Google Play. Tra di esse — i falsi programmi della famiglia Android.FakeApp che vengono utilizzati in vari schemi fraudolenti. Così, alcuni di questi trojan di nuovo venivano distribuiti sotto le apparenze di applicazioni ufficiali delle popolari lotterie russe "Russkoye loto", "Gosloto" e del relativo distributore ufficiale "Stoloto". I falsi programmi sono stati aggiunti al database dei virus Dr.Web come Android.FakeApp.307, Android.FakeApp.308, Android.FakeApp.309, Android.FakeApp.310, Android.FakeApp.311, Android.FakeApp.312, Android.FakeApp.325, Android.FakeApp.328, Android.FakeApp.329, Android.FakeApp.330, Android.FakeApp.332, Android.FakeApp.333, Android.FakeApp.334, Android.FakeApp.335 e Android.FakeApp.341.

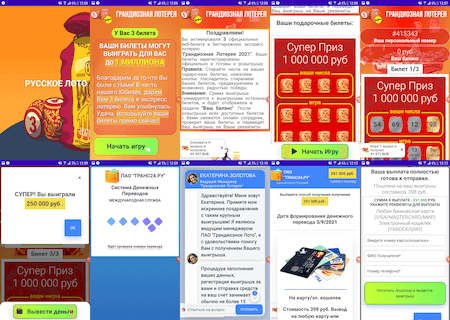

All'avvio i programmi caricavano siti fraudolenti su cui alle potenziali vittime veniva suggerito di ottenere biglietti lotto gratuiti e partecipare a estrazioni di premi. Tuttavia, questo era un inganno: il gioco veniva solo imitato, mentre per ottenere la "vincita", gli utenti dovevano pagare una "commissione" o "tassa", e i truffatori si intascavano questi soldi.

Di seguito è riportato un esempio del funzionamento di uno di tali trojan:

Esempi di come si vedono questi falsi programmi su Google Play:

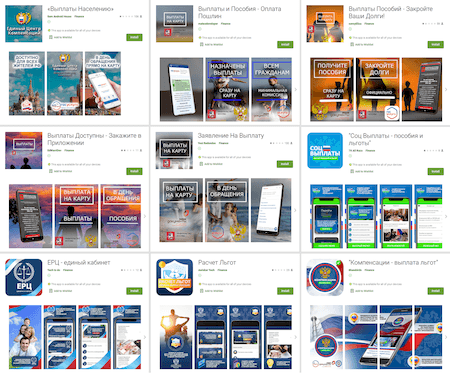

Ulteriori false applicazioni avrebbero consentito agli utenti russi di trovare informazioni su diversi bonus sociali dallo stato, e inoltre, ottenere tali bonus direttamente su carte bancomat e conti bancari. Similmente al caso dello schema con i biglietti lotto, tali programmi solo caricavano siti fraudolenti su cui all'utente veniva chiesto di pagare una "commissione" per l'ottenimento dei "bonus".

I trojan sono stati aggiunti al database dei virus Dr.Web come Android.FakeApp.306, Android.FakeApp.313 e Android.FakeApp.325.

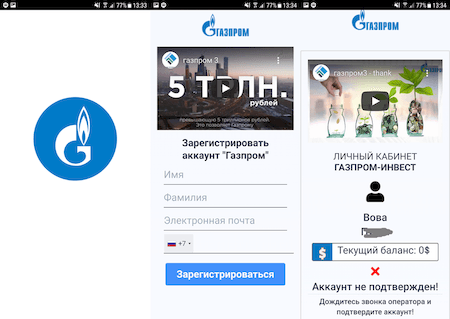

Inoltre, sono stati rilevati nuovi programmi fraudolenti che sarebbero progettati per l'investimento e il trading sul mercato finanziario. I malintenzionati distribuivano alcuni di essi come se fossero offerti da note aziende.

Questi trojan, chiamati Android.FakeApp.305, Android.FakeApp.314, Android.FakeApp.315 e Android.FakeApp.316, caricavano vari siti "finanziari" – esche su cui agli utenti veniva suggerito di registrarsi per iniziare a guadagnare. In alcuni casi, agli utenti venivano chiesti il nome e cognome, l'indirizzo email e il numero di cellulare, in altri — solo il numero di telefono. Quindi le vittime dell'inganno potevano essere reindirizzate ad altre risorse fraudolente, ricevere una notifica su quello che non ci sarebbero posti per nuovi clienti o vedere una richiesta di attendere la chiamata "dell'operatore".

Esempi del funzionamento di questi trojan:

Utilizzando tali falsi programmi di investimento, i malintenzionati non solo raccolgono le informazioni personali degli utenti e possono rubare i loro soldi, ma potrebbero anche coinvolgerli ulteriormente in altri schemi fraudolenti, tra l'altro, anche vendendo a terzi i dati ottenuti.

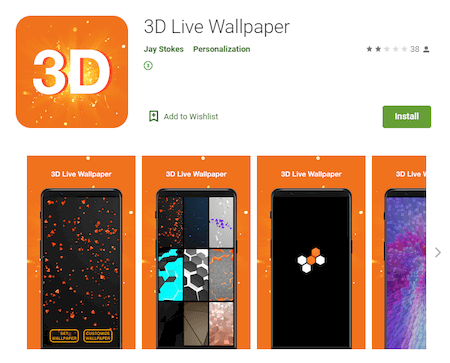

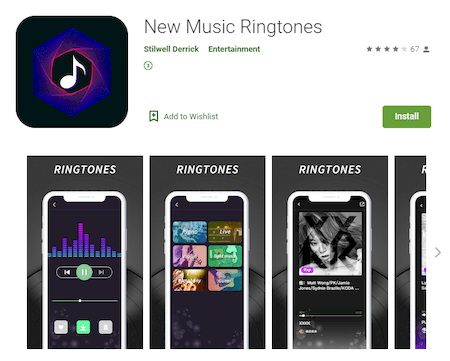

Tra le minacce rilevate su Google Play sono stati identificati anche nuovi campioni della pericolosa famiglia di trojan Android.Joker, aggiunti al database dei virus Dr.Web come Android.Joker.320.origin, Android.Joker.858 e Android.Joker.910. Il primo si diffondeva sotto le apparenze di sfondi animati 3D Live Wallpaper, il secondo si mascherava da un'applicazione musicale New Music Ringtones, e il terzo si spacciava per un'applicazione Free Text Scanner studiata per scannerizzare testi e creare documenti PDF. Tutti questi trojan abbonavano i proprietari di dispositivi Android a servizi digitali a pagamento, e inoltre, potevano caricare ed eseguire codice arbitrario.

Inoltre, i nostri analisti di virus hanno rilevato un nuovo trojan studiato per rubare i login e le password degli account Facebook. Veniva distribuito con il pretesto di un programma che avrebbe consentito di proteggere le app installate da accessi non autorizzati. Il trojan è stato aggiunto al database dei virus Dr.Web come Android.PWS.Facebook.34.

Per proteggere i dispositivi Android da programmi malevoli e indesiderati, consigliamo agli utenti di installare i prodotti antivirus Dr.Web per Android.

Il tuo Android ha bisogno di protezione.

Utilizza Dr.Web

- Il primo antivirus russo per Android

- Oltre 140 milioni di download solo da Google Play

- Gratis per gli utenti dei prodotti Dr.Web per privati