Doctor Web: resoconto sui virus ad agosto 2016

31 agosto 2016

L'ultimo mese estivo gli analisti Doctor Web hanno studiato tanti programmi malevoli. All'inizio di agosto è stato scoperto un trojan che infetta terminali POS. Qualche tempo dopo si è concluso lo studio di due trojan Linux scritti nel linguaggio Go, uno di cui può organizzare botnet. Sono stati rilevati un successivo programma malevolo che sfrutta la popolare utility di amministrazione remota TeamViewer e un trojan che installa un falso browser sui computer delle vittime.

Le principali tendenze di agosto

- Comparso un trojan per terminali POS

- Si diffondono nuovi trojan per Windows

- Comparsi trojan per Linux scritti in Go

La minaccia del mese

Gli analisti dei virus trovano abbastanza spesso programmi malevoli che adoperano l'utility TeamViewer: abbiamo già parlato di tale programma Il trojan BackDoor.TeamViewerENT.1, analizzato ad agosto, è anche conosciuto con il nome di Spy-Agent. A differenza dei programmi predecessori, BackDoor.TeamViewerENT.1 utilizza le funzioni di TeamViewer proprio per spiare l'utente.

Questo backdoor può scaricare in autonomo componenti di TeamViewer dal suo server di gestione e inoltre può eseguire i seguenti comandi:

- riavviare il PC;

- spegnere il PC;

- eliminare TeamViewer;

- riavviare TeamViewer;

- iniziare ad ascoltare il suono da microfono;

- finire di ascoltare il suono da microfono;

- determinare la disponibilità di webcam;

- iniziare a visualizzare l'ambiente tramite webcam;

- finire di visualizzare l'ambiente tramite webcam;

- scaricare un file, salvarlo nella cartella temporanea e lanciarlo;

- aggiornare il file di configurazione o il file del backdoor;

- connettersi a un host remoto indicato, dopodiché avviare cmd.exe con il reindirizzamento di IO sull'host remoto.

Gli analisti dei virus Doctor Web hanno scoperto che tramite BackDoor.TeamViewerENT.1 i malintenzionati in diversi momenti attaccano utenti in determinati paesi e regioni. Le maggiori informazioni sugli scopi di questi attacchi e sui principi di funzionamento del trojan sono ritrovabili in un articolo informativo pubblicato sul nostro sito.

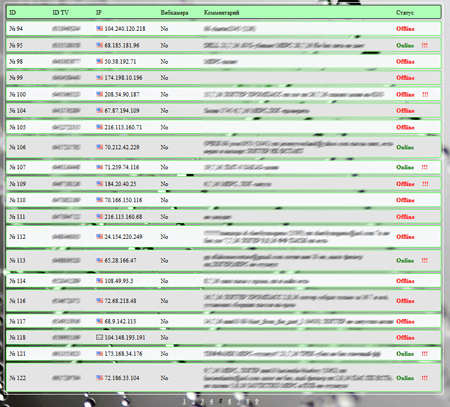

Secondo le statistiche dell'utility antivirus Dr.Web CureIt!

- Trojan.BtcMine.793

Un membro della famiglia dei programmi malevoli che sfruttano le risorse di calcolo del computer infetto senza la conoscenza dell'utente per ricavare varie criptovalute (mining), per esempio Bitcoin. - Trojan.DownLoader

Una famiglia dei trojan che hanno l'obiettivo di scaricare altre applicazioni dannose sul computer sotto attacco. - Trojan.LoadMoney

Una famiglia dei programmi-downloader che vengono generati dai server del partner program LoadMoney. Queste applicazioni scaricano e installano diversi programmi indesiderati sul computer della vittima. - Trojan.InstallCore.1903

Un membro della famiglia dei programmi che installano applicazioni indesiderate e malevole. - Trojan.BPlug

Sono estensioni (plugin) per popolari browser che visualizzano pubblicità invadenti quando l'utente apre pagine web.

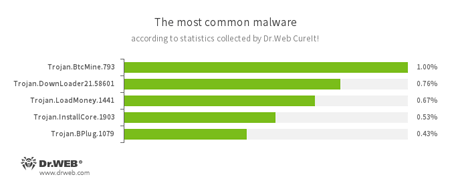

Secondo le informazioni dei server delle statistiche Doctor Web

- JS.Downloader

Una famiglia degli script malevoli, scritti nel linguaggio JavaScript. Scaricano e installano sul computer altri programmi malevoli. - Trojan.DownLoader

Una famiglia dei trojan che hanno l'obiettivo di scaricare altre applicazioni malevole sul computer sotto attacco. - Trojan.BPlug

Sono estensioni (plugin) per popolari browser che visualizzano pubblicità invadenti quando l'utente apre pagine web. - Trojan.LoadMoney

Una famiglia dei programmi-downloader che vengono generati dai server del partner program LoadMoney. Queste applicazioni scaricano ed installano diversi programmi indesiderati sul computer della vittima. - JS.Redirector

Una famiglia degli script malevoli, scritti nel linguaggio JavaScript. Reindirizzano automaticamente gli utenti dei browser su altre pagine web.

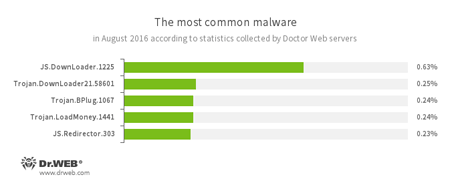

Le statistiche delle applicazioni malevole nel traffico di email

- JS.Downloader

Una famiglia degli script malevoli, scritti nel linguaggio JavaScript. Scaricano e installano sul computer altri programmi malevoli. - W97M.DownLoader

Una famiglia dei trojan-downloader che per il loro funzionamento si approfittano delle vulnerabilità nelle applicazioni di ufficio. Sono studiati per scaricare altre applicazioni malevole sul computer sotto attacco.

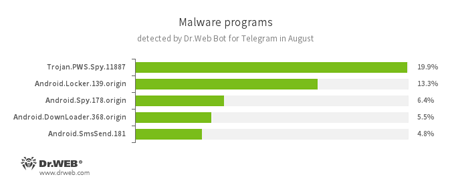

Secondo i dati del bot Dr.Web per Telegram

A marzo 2016 è stato rilasciato il bot Dr.Web per Telegram. Il bot può verificare "al volo" un link o file e informare tempestivamente di una minaccia. Per esempio può avvertire che un file ricevuto via posta è un virus o mettere in guardia contro l'apertura di un sito web malevolo. Per i mesi passati si sono approfittate di questa possibilità diverse decine di migliaia di persone. Le statistiche raccolte dalla società Doctor Web mostrano che gli utenti di Telegram rilevano tramite il bot Dr.Web programmi malevoli per Microsoft Windows e anche per la piattaforma mobile Android. Inoltre, ad agosto 2016 il 5,9% degli utenti ha controllato il funzionamento del bot tramite il file di test EICAR. I top 5 programmi malevoli rilevati tramite il bot Dr.Web per Telegram ad agosto sono presentati nel diagramma sotto.

- Trojan.PWS.Spy

Una famiglia dei programmi malevoli che rubano agli utenti di Windows dati privati, per esempio password. - Android.Locker

Una famiglia dei trojan Android studiati per estorcere denaro agli utenti. Le versioni diverse di questi programmi malevoli bloccano il dispositivo mobile e mostrano un messaggio di una presunta violazione della legge da parte dell'utente. Per togliere il blocco, la vittima dovrebbe pagare una determinata somma. - Android.Spy

Una famiglia dei trojan multifunzionali che colpiscono dispositivi mobili SO Android. Possono leggere e scrivere contatti, accettare e mandare messaggi sms, individuare le coordinate GPS, leggere e scrivere segnalibri del browser, ottenere le informazioni sull'IMEI del dispositivo mobile e sul numero di cellulare. - Android.DownLoader

Programmi trojan studiati per scaricare e installare altre applicazioni malevole su dispositivi mobili SO Android. - Android.SmsSend

Una famiglia dei programmi malevoli che funzionano su dispositivi mobili SO Android. I trojan di questa famiglia sono progettati per l'invio dei messaggi sms a costo elevato.

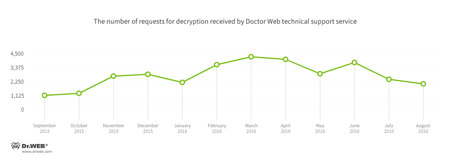

Cryptolocker

Ad agosto il servizio di supporto tecnico Doctor Web più spesso riceveva le richieste dagli utenti le cui informazioni sono state cifrate dalle seguenti versioni dei trojan cryptolocker:

- Trojan.Encoder.761 — 17,69% delle richieste;

- Trojan.Encoder.858 — 15,40% delle richieste;

- Trojan.Encoder.4860 — 12,56% delle richieste;

- Trojan.Encoder.567 — 9,49% delle richieste;

- Trojan.Encoder.3953 — 6,08% delle richieste.

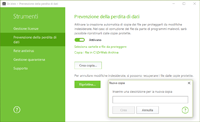

Dr.Web Security Space 11.0 per Windows

protegge dai cryptolocker (trojan-encoder)

Queste funzioni non sono disponibili nella licenza "Antivirus Dr.Web per Windows"

| Prevenzione della perdita di dati | |

|---|---|

|  |

Siti pericolosi

Ad agosto 2016, 245.394 indirizzi Internet sono stati aggiunti al database dei siti malevoli e sconsigliati.

| Luglio 2016 | Agosto 2016 | La dinamica |

|---|---|---|

| + 139 803 | + 245 394 | +75,5% |

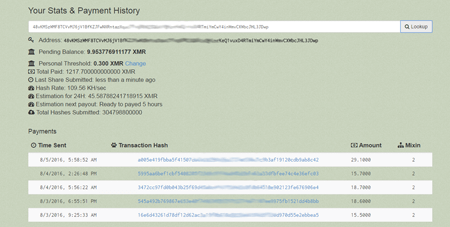

Programmi malevoli per Linux

All'inizio di agosto gli analisti dei virus Doctor Web hanno scoperto un trojan Linux scritto nel linguaggio Go. Questo programma malevolo è stato denominato Linux.Lady.1. L'obiettivo del trojan è scaricare e lanciare sul computer compromesso un programma studiato per ricavare criptovalute (mining). Dopo l'avvio Linux.Lady.1 trasmette sul suo server di controllo le informazioni circa la versione di Linux installata sul computer e il nome della famiglia dei sistemi operativi cui appartiene, il numero di CPU, i nomi dei processi in esecuzione, il numero di processi e altre informazioni. Come la risposta il trojan riceve un file di configurazione in base a cui scarica e avvia un programma-miner. La criptovaluta ricavata viene trasferita ai portafogli elettronici dei malintenzionati.

Le maggiori informazioni sul trojan Linux.Lady.1 possono essere trovate in un articolo pubblicato sul sito Doctor Web.

Un altro trojan Linux pericoloso, denominato Linux.Rex.1, della cui diffusione Doctor Web ha comunicato a metà di agosto, possiede le funzioni più ampie. Anche questo trojan è scritto in Go. Questo programma malevolo può organizzare botnet paritarie, e il suo obiettivo principale è effettuare attacchi a siti gestiti da alcuni CMS popolari. Inoltre, il trojan può inviare email minatorie, organizzare attacchi DDoS, rubare sugli host attaccati liste di utenti, chiavi SSH private, login e password. Inoltre, su comando dei malintenzionati Linux.Rex.1 può avviare varie applicazioni sul computer attaccato.

Altri eventi

All'inizio del mese è stato scoperto un trojan, denominato Trojan.Kasidet.1 , che infetta terminali POS. Accanto alle funzioni di un trojan per terminali POS, questo malware può rubare password dei programmi di posta Outlook, Foxmail o Thunderbird e incorporarsi nei processi dei browser Mozilla Firefox, Google Chrome, Microsoft Internet Explorer e Maxthon per intercettare richieste GET e POST. Inoltre, questo programma malevolo su comando del server di gestione può scaricare e avviare sul PC infetto un'altra applicazione o libreria malevola, trovare uno specifico file sui dischi e trasmetterlo ai malintenzionati o informarli della lista dei processi in esecuzione sul computer. Troverete le maggiori informazioni in un articolo dedicato a Trojan.Kasidet.1.

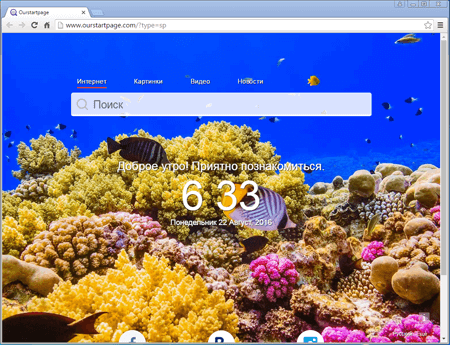

Alla fine di agosto è cominciata la diffusione del trojan denominato Trojan.Mutabaha.1 che installa un falso browser Chrome sui computer delle vittime.

Questo browser ha un proprio nome Outfire, ma i creatori di Trojan.Mutabaha.1 distribuiscono 56 browser analoghi con nomi diversi. Outfire sostituisce con sé il browser Google Chrome già installato nel sistema — modifica le scorciatoie esistenti (o le rimuove e ne crea nuove) e anche copia nel nuovo browser il profilo esistente dell'utente di Chrome. La homepage non può essere modificata nelle impostazioni del browser. Inoltre, il browser contiene un'estensione, che non può essere disattivata, che sostituisce gli annunci visualizzati dall'utente su pagine web con delle pubblicità indesiderate. A questo programma malevolo è dedicato un materiale panoramico pubblicato sul nostro sito.

Programmi malevoli e indesiderati per dispositivi mobili

Ad agosto gli analisti dei virus Doctor Web hanno scoperto un trojan per SO Android che visualizza pubblicità invadenti sopra le applicazioni in esecuzione e inoltre può acquistare e scaricare in autonomo programmi da Google Play. Inoltre, il mese passato in Apple iTunes sono stati trovati prodotti software Dr.Web per iOS contraffatti.

Gli eventi più notevoli relativi alla sicurezza "mobile" ad agosto:

- rilevato un trojan Android che visualizza pubblicità invadenti e può acquistare e scaricare automaticamente software da Google Play;

- rilevate in Apple iTunes applicazioni Dr.Web per iOS contraffatte.

Per le maggiori informazioni circa le minacce ai dispositivi mobili ad agosto, consultate il nostro resoconto specifico.

[% END %]