30 settembre 2016

A settembre 2016 gli specialisti Doctor Web hanno rilevato e studiato diversi programmi malevoli progettati per i sistemi operativi della famiglia Linux. All'inizio del mese è stato analizzato un trojan scritto nel linguaggio Rust e poco dopo gli analisti dei virus hanno scoperto un altro trojan per Linux studiato per eseguire attacchi DDoS. Inoltre, alla fine di settembre è stata analizzata un'intera famiglia di trojan DDoS che sono capaci di funzionare in varie versioni di Linux. Gli analisti dei virus Doctor Web hanno inoltre scoperto un nuovo programma malevolo per la piattaforma mobile Android. Questo trojan è capace di incorporarsi nei processi di sistema.

Le principali tendenze di settembre

- Comparso un trojan per Linux scritto in Rust

- Si diffondono nuovi trojan Linux studiati per eseguire attacchi DDoS

- Comparso un trojan Android capace di incorporarsi nei processi di sistema

La minaccia del mese

I trojan studiati per eseguire attacchi di negazione di servizio, cioè attacchi DDoS (dall'ingl. Distributed Denial of Service) non sono una cosa rara. Alcuni di loro possono infettare non soltanto computer Microsoft Windows, ma anche Linux. Uno di tali programmi malevoli è il trojan Linux.Mirai.

La prima versione di Linux.Mirai venne studiata dagli analisti dei virus della società Doctor Web a maggio 2016. Questo programma malevolo venne aggiunto ai database dei virus Dr.Web sotto il nome Linux.DDoS.87. Il trojan funziona sui dispositivi con l'architettura x86, ARM, MIPS, SPARC, SH-4 e M68K e ha una certa somiglianza con i programmi malevoli della famiglia Linux.BackDoor.Fgt, di uno di cui scrivemmo nel 2014. Linux.DDoS.87 cerca altri programmi malevoli sul dispositivo compromesso e termina la loro operazione. Su comando dei malintenzionati il malware può eseguire i seguenti generi di attacco:

- UDP flood;

- UDP flood over GRE;

- DNS flood;

- TCP flood (alcuni tipi);

- HTTP flood.

All'inizio di agosto 2016 abbiamo osservato la diffusione di una successiva versione di questo programma malevolo, che abbiamo denominato Linux.DDoS.89. Questo trojan ha molte caratteristiche in comune con la versione precedente, però è anche diverso da Linux.DDoS.87. Così, nella versione aggiornata sono cambiati la procedura di avvio del trojan e il meccanismo di protezione da auto-rimozione, inoltre il tipo HTTP flood è scomparso dalla lista dei tipi di attacchi supportati. A Linux.DDoS.89 è stato aggiunto un nuovo componente — scanner telnet che è studiato per cercare nella rete dispositivi vulnerabili e stabilire una connessione non autorizzata attraverso il protocollo telnet.

Infine, di recente è stato scoperto un altro programma appartenente a questa famiglia di trojan, cui è stato dato il nome Linux.Mirai. Il trojan può disattivare il timer di guardia watchdog che previene il blocco del sistema operativo (per escludere il riavvio del dispositivo), e l'attacco HTTP flood è ritornato nell'elenco dei tipi di attacchi attuabili. Per le ulteriori informazioni su questo programma malevolo, consultate il relativo articolo panoramico sul sito Doctor Web.

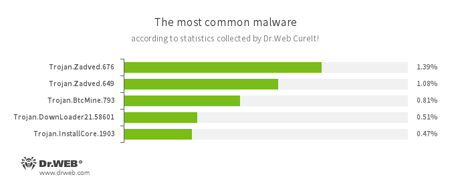

Secondo le statistiche dell'utility antivirus Dr.Web CureIt!

- Trojan.Zadved

Sono delle estensioni studiate per sostituire furtivamente risultati dei motori di ricerca nella finestra del browser e per mostrare falsi messaggi pop-up dei social network. Inoltre, le loro funzioni dannose includono la possibilità di sostituire annunci visualizzati su vari siti. - Trojan.BtcMine.793

Un membro della famiglia dei programmi malevoli che sfruttano le risorse di calcolo del computer infetto senza la conoscenza dell'utente per ricavare varie criptovalute (mining), per esempio Bitcoin. - Trojan.DownLoader

Una famiglia dei trojan che hanno l'obiettivo di scaricare altre applicazioni dannose sul computer sotto attacco. - Trojan.InstallCore.1903

Un membro della famiglia dei programmi che installano applicazioni indesiderate e malevole.

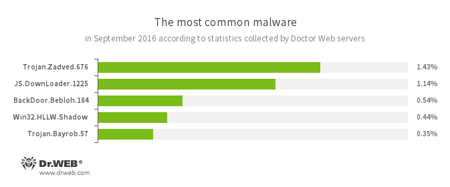

Secondo le informazioni dei server delle statistiche Doctor Web

- Trojan.Zadved

Sono delle estensioni studiate per sostituire furtivamente risultati dei motori di ricerca nella finestra del browser e per mostrare falsi messaggi pop-up dei social network. Inoltre, le loro funzioni dannose includono la possibilità di sostituire annunci visualizzati su vari siti. - JS.Downloader

Una famiglia degli script malevoli, scritti nel linguaggio JavaScript. Scaricano e installano sul computer altri programmi malevoli. - BackDoor.Bebloh.184

Uno dei trojan-backdoor che sono capaci di incorporarsi nei processi di altre applicazioni ed eseguire comandi impartiti dai malintenzionati. - Win32.HLLW.Shadow

Un worm che utilizza supporti rimovibili e unità di rete per la sua diffusione. Può inoltre diffondersi via rete, utilizzando il protocollo standard SMB. Può scaricare file eseguibili dal server di controllo e lanciarli sul computer. - Trojan.Bayrob.57

Un trojan capace di rubare informazioni confidenziali ed eseguire sul computer infetto altre operazioni indesiderate per l'utente.

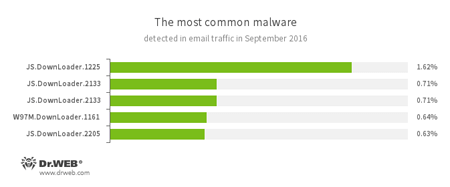

Le statistiche delle applicazioni malevole nel traffico di email

- JS.Downloader

Una famiglia degli script malevoli, scritti nel linguaggio JavaScript. Scaricano e installano sul computer altri programmi malevoli. - W97M.DownLoader

Una famiglia dei trojan-downloader che per il loro funzionamento si approfittano delle vulnerabilità nelle applicazioni di ufficio. Sono studiati per scaricare altre applicazioni malevole sul computer sotto attacco.

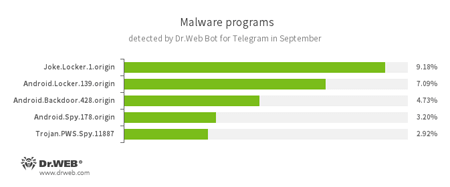

Secondo i dati del bot Dr.Web per Telegram

- Joke.Locker.1.origin

Un programma-scherzo per SO Android che blocca lo schermo del dispositivo mobile e ci visualizza una "schermata blue" di SO Windows (BSOD, Blue Screen of Death). - Android.Locker.139.origin

Un membro della famiglia dei trojan Android studiati per estorcere denaro (ransomware). Varie varianti di questi programmi malevoli possono visualizzare un messaggio invadente dicendo che l'utente avrà trasgredito una legge il che avrà comportato il blocco del dispositivo mobile, per levare il quale viene suggerito agli utenti di pagare un determinato importo. - Android.Backdoor.428.origin

Un membro della famiglia dei trojan Android studiati per eseguire comandi impartiti dai criminali informatici. A seconda delle funzionalità delle specifiche varianti delle applicazioni malevole, possono esserci tra i comandi eseguibili: l'invio di SMS, l'apertura di determinati URL nel browser, il reset delle informazioni circa il dispositivo, comprese le informazioni dalla rubrica, il download di altri programmi ecc. - Android.Spy

Una famiglia dei trojan multifunzionali che infettano dispositivi mobili SO Android. Possono leggere e scrivere contatti, accettare e mandare messaggi sms, individuare le coordinate GPS, leggere e scrivere segnalibri del browser, ottenere le informazioni sull'IMEI del dispositivo mobile e sul numero di cellulare. - Trojan.PWS.Spy.11887

ПUn membro della famiglia di trojan per SO Windows che sono capaci di rubare informazioni riservate, comprese le password dell'utente.

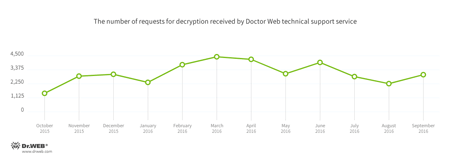

Cryptolocker

ВA settembre al servizio di supporto tecnico Doctor Web più spesso si rivolgevano gli utenti le cui informazioni sono state cifrate dalle seguenti versioni dei trojan cryptolocker:

- Trojan.Encoder.717 — 25,64% delle richieste;

- Trojan.Encoder.602 — 21,53% delle richieste;

- Trojan.Encoder.143 — 5,11% delle richieste;

- Trojan.Encoder.126 — 4,51% delle richieste;

- Trojan.Encoder.119 — 4,26% delle richieste.

Dr.Web Security Space 11.0 per Windows

protegge dai trojan-encoder

Queste funzioni sono mancanti nella licenza "Antivirus Dr.Web per Windows"

| Prevenzione della perdita di dati | |

|---|---|

|  |

Per maggiori informazioni Guardate il video su configurazione

Siti pericolosi

A settembre 2016, 298.985 indirizzi Internet sono stati aggiunti al database dei siti malevoli e sconsigliati.

| Agosto 2016 | Settembre 2016 | La dinamica |

|---|---|---|

| + 245 394 | + 298 985 | +21,8% |

Programmi malevoli per Linux

Alla prima metà di settembre gli analisti dei virus Doctor Web hanno esaminato un programma malevolo per SO della famiglia Linux, denominato Linux.BackDoor.Irc.16. La peculiarità di questo trojan consiste nel fatto che è scritto nel linguaggio di programmazione Rust, mentre prima gli analisti non avevano ancora incontrato trojan creati con l'utilizzo di questa tecnologia. Linux.BackDoor.Irc.16 esegue comandi impartiti su remoto dai criminali informatici. Per ottenere i comandi, il trojan utilizza il protocollo di scambio di messaggi testuali IRC (Internet Relay Chat). Un articolo panoramico predisposto da Doctor Web analizza dettagliatamente questo trojan.

Poco tempo dopo abbiamo osservato la diffusione di un altro trojan Linux: Linux.DDoS.93. Questo programma malevolo, in pieno accordo con il suo nome, è progettato per l'attuazione di attacchi DDoS e può eseguire i seguenti comandi dei malintenzionati:

- aggiornare il programma malevolo;

- scaricare e avviare un file specificato nel comando;

- rimuoversi dal computer;

- iniziare un attacco tramite il metodo UDP flood a una porta specificata;

- iniziare un attacco tramite il metodo UDP flood a una porta specificata;

- iniziare un attacco tramite il metodo Spoofed UDP flood;

- iniziare un attacco tramite il metodo TCP flood;

- iniziare un attacco tramite il metodo TCP flood (vengono scritti in pacchetti dati casuali di una lunghezza di 4096 byte);

- iniziare un attacco tramite il metodo HTTP flood con l'uso delle richieste GET;

- iniziare un attacco tramite il metodo HTTP flood con l'uso delle richieste POST;

- iniziare un attacco tramite il metodo HTTP flood con l'uso delle richieste HEAD;

- inviare su 255 indirizzi IP casuali richieste HTTP con parametri specificati;

- completare l'esecuzione;

- inviare il comando “ping”.

Abbiamo raccontato di Linux.DDoS.93 in un articolo panoramico pubblicato sul sito.

Programmi malevoli e indesiderati per dispositivi mobili

A settembre gli analisti di virus Doctor Web hanno rilevato nuove versioni dei diffusi trojan Android.Xiny che sono studiati per scaricare e installare svariati programmi impercettibilmente e senza l'autorizzazione dell'utente. I trojan rilevati possono incorporarsi nei processi delle applicazioni di sistema (una funzionalità nuova) e avviare moduli software aggiuntivi.

Gli eventi più notevoli relativi alla sicurezza "mobile" a settembre:

- rilevati nuovi membri della famiglia di trojan Android.Xiny che possono incorporarsi nei processi delle applicazioni di sistema e avviare plugin malevoli.

Per le maggiori informazioni circa le minacce ai dispositivi mobili a settembre, consultate il nostro resoconto specifico.

Scopri di più con Dr.Web

Statistiche di virus Biblioteca delle descrizioni Tutti i resoconti sui viru