Doctor Web: panoramica sulle attività dei virus per dispositivi mobili ad aprile 2018

28 aprile 2018

Ad aprile 2018 l'azienda Doctor Web ha registrato la diffusione di un pericoloso trojan banker, dal nome Android.BankBot.358.origin, che ha infettato oltre 60.000 dispositivi mobili di utenti russi. Inoltre, durante il mese gli analisti dei virus hanno trovato molti trojan della famiglia Android.Click che si diffondevano attraverso lo store Google Play. Oltre ad essi, nello store è stato rilevato il trojan Android.RemoteCode.152.origin che scaricava ulteriori moduli malevoli e con il loro aiuto creava banner pubblicitari su cui faceva click per guadagnare ricompense per criminali informatici. In Google Play è stato inoltre trovato il programma potenzialmente pericoloso Program.PWS.2 che fornisce l'accesso al servizio Telegram bloccato in Russia, ma non fornisce la protezione necessaria dei dati riservati. Tra le applicazioni malevole per SO Android rilevate ad aprile ci sono anche alcuni trojan spioni, per esempio Android.Hidden.5078, Android.Spy.443.origin e Android.Spy.444.origin.

LE PRINCIPALI TENDENZE DI APRILE

- Diffusione di massa di un trojan banker tra gli utenti russi di dispositivi mobili Android

- Rilevamento in Google Play di nuovi programmi malevoli e potenzialmente pericolosi

- Rilevamento di nuovi trojan spioni per SO Android

La minaccia mobile del mese

Il mese scorso l'azienda Doctor Web ha segnalato la diffusione del trojan banker Android.BankBot.358.origin che aveva infettato più di 60.000 smartphone e tablet con Android. La maggior parte dei dispositivi apparteneva agli utenti russi. Il bersaglio principale di Android.BankBot.358.origin erano clienti di una delle banche più grandi.

Il trojan si diffondeva tramite diversi messaggi SMS fraudolenti in cui veniva offerto agli utenti di passare a un link per scoprire informazioni su annunci, mutui e bonifici. Se la potenziale vittima faceva clic su questo link, andava su un sito web da cui il banker veniva scaricato sul dispositivo mobile.

Per rubare denaro da conti bancari, il trojan utilizzava comandi SMS di gestione del mobile banking. Pertanto, anche se sul dispositivo della vittima non era installato l'applicazione ufficiale per l'accesso ai servizi di una delle banche più grandi, i proprietari dei dispositivi infetti potevano comunque perdere i loro soldi. Come il risultato dell'attacco dei malintenzionati, si trovavano a rischio oltre 78.000.000 di rubli dei clienti dell'istituto di credito. Per maggiori informazioni su Android.BankBot.358.origin leggete la relativa pubblicazione preparata dai nostri specialisti.

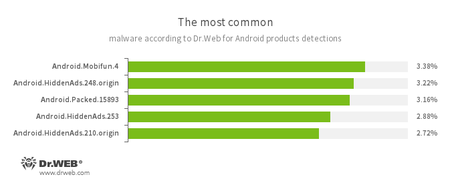

Secondo i dati dei prodotti antivirus Dr.Web per Android

- Android.Mobifun.4

- Un trojan progettato per il caricamento di altre applicazioni Android.

- Android.HiddenAds.248.origin

- Android.HiddenAds.253

- Android.HiddenAds.210.origin

- Trojan progettati per la visualizzazione di pubblicità invadenti. Vengono distribuiti con il pretesto di applicazioni popolari tramite altri programmi malevoli che in alcuni casi li installano di nascosto nella directory di sistema.

- Android.Packed.15893

- Un record di rilevamento per i trojan Android protetti da un software packer.

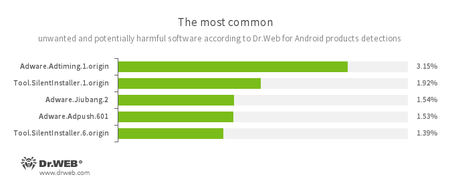

- Adware.Adtiming.1.origin

- Adware.Adpush.601

- Adware.Jiubang.2

- Moduli software indesiderati che vengono incorporati in applicazioni Android e sono studiati per mostrare fastidiosa pubblicità sui dispositivi mobili.

- Tool.SilentInstaller.1.origin

- Tool.SilentInstaller.6.origin

- Programma potenzialmente pericolosi studiati per avviare applicazioni di nascosto senza l'intervento dell'utente.

Minacce su Google Play

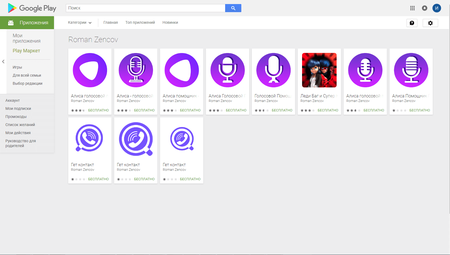

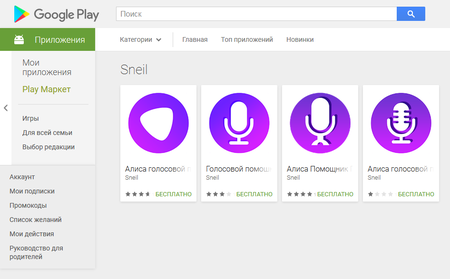

Il mese passato gli analisti dei virus Doctor Web hanno rilevato su Google Play un grande numero di nuovi programmi malevoli. Tra di essi c'erano diversi trojan della famiglia Android.Click. Così, a metà del mese il database dei virus Dr.Web è stato integrato con un record per il rilevamento del trojan Android.Click.245.origin che i malfattori distribuivano con il pretesto di note applicazioni in nome degli sviluppatori Roman Zencov e Sneil.

Dopo l'avvio il trojan caricava siti web impostati dai criminali informatici su cui gli utenti venivano iscritti con l'inganno a servizi costosi. Se i dispositivi delle potenziali vittime si connettevano a Internet tramite una rete mobile, l'iscrizione si effettuava in modo automatico tramite clic su diversi pulsanti su questi siti. Maggiori informazioni su uno di questi casi sono ritrovabili in una notizia sul sito Doctor Web.

Più tardi ad aprile gli analisti dei virus hanno rilevato in Google Play altri malware simili. Sono stati aggiunti al database dei virus Dr.Web come Android.Click.246.origin e Android.Click.458. Come nel caso di Android.Click.245.origin, i criminali informatici anche distribuivano questi trojan con il pretesto di programmi innocui. Per esempio, sotto il nome dello sviluppatore mendozapps i malfattori hanno aggiunto a Google Play circa 40 simili applicazioni malevole.

Gli sviluppatori Trinh Repasi e Vashashlaba, con il pretesto dei programmi Viber e Avito, distribuivano un simile trojan denominato Android.Click.248.origin. Questo programma malevolo è scritto nel linguaggio Kotlin. Verifica l'indirizzo IP del dispositivo compromesso e a seconda del paese in cui si trova l'utente riceve un task di caricamento di determinati siti web. I malfattori gestiscono Android.Click.248.origin attraverso il servizio cloud Firebase.

Alla fine del mese gli analisti dei virus Doctor Web hanno individuato su Google Play il trojan Android.RemoteCode.152.origin che si nascondeva in giochi innocui. Questo programma malevolo scaricava e lanciava di nascosto moduli aggiuntivi i quali utilizzava per creare banner di pubblicità invisibili. Il trojan faceva clic in autonomo su questi banner, per cui gli autori dei virus ottenevano una ricompensa. Si possono scoprire informazioni su Android.RemoteCode.152.origin leggendo la relativa notizia pubblicata sul nostro sito.

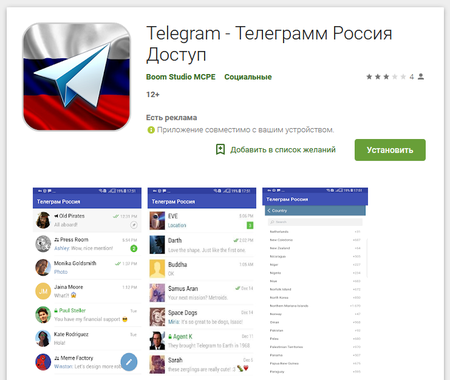

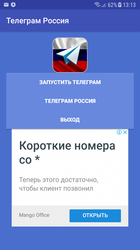

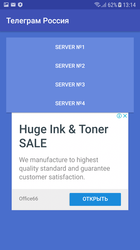

Inoltre, ad aprile gli specialisti Doctor Web hanno rilevato in Google Play un programma potenzialmente pericoloso, Program.PWS.2, che permette di utilizzare i servizio Telegram bloccato sul territorio di Russia.

Questa applicazione funziona attraverso uno degli anonymizer, però non cifra in nessun modo le credenziali e altre informazioni riservate trasmesse. Come il risultato, tutte le informazioni personali degli utenti sono a rischio. Doctor Web già segnalava a giugno 2017 un simile programma pericoloso.

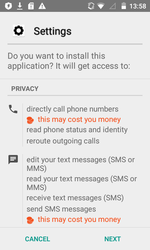

L'icona di Program.PWS.2 e l'aspetto esteriore dell'applicazione in esecuzione sono mostrate nelle immagini sotto:

Trojan spioni

Ad aprile sono stati rilevati nuovi trojan spyware che rubano informazioni riservate agli utenti di smartphone e tablet Android. Uno degli spyware è stato aggiunto al nostro database dei virus come Android.Hidden.5078. Questo programma malevolo rubava messaggi dai popolari programmi di comunicazione, per esempio Viber, Facebook Messenger, WhatsApp, WeChat, Telegram, Skype, Weibo, Twitter, Line ecc. Nella creazione del trojan i malintenzionati hanno utilizzato l'offuscamento del codice e i metodi contro il debug per evitare il rilevamento da parte degli antivirus e per ostacolare l'analisi.

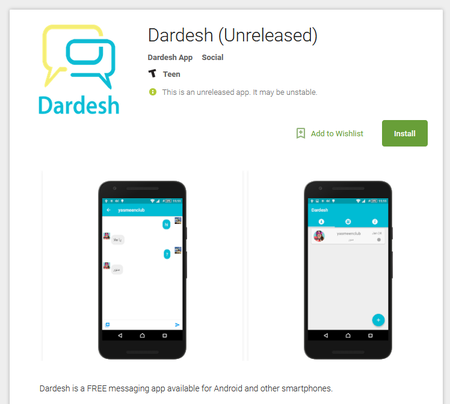

Gli altri programmi spioni Android, rilevati il mese passato, hanno ricevuto i nomi Android.Spy.443.origin e Android.Spy.444.origin. Venivano scaricati e installati sui dispositivi mobili con il pretesto di un modulo di aggiornamento da parte di un trojan che è stato aggiunto al database dei virus Dr.Web come Android.DownLoader.3557. Questo downloader si diffondeva attraverso Google Play come un programma per la comunicazione online con il nome Dardesh.

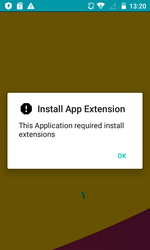

All'avvio Android.DownLoader.3557 offriva alla potenziale vittima di installare un componente che sarebbe necessario per il funzionamento del programma, ma in realtà era uno dei trojan spyware.

Dopo l'installazione e l'avvio Android.Spy.443.origin e Android.Spy.444.origin iniziavano a spiare il proprietario del dispositivo mobile. Rintracciavano la posizione dello smartphone o tablet infetto, ricavavano informazioni su tutti i file disponibili, erano in grado di inviare ai malintenzionati i documenti dell'utente, inviare e rubare messaggi SMS, registrare l'ambiente utilizzando il microfono incorporato del dispositivo, registrare video, intercettare telefonate, rubare dati dalla rubrica ed eseguire altre azioni.

I malintenzionati continuano a distribuire attivamente trojan Android utilizzando non solo siti web fraudolenti, ma anche lo store Google Play. Per proteggere i dispositivi mobili dalle applicazioni malevole e indesiderate, consigliamo agli utenti di smartphone e tablet di installare i prodotti antivirus Dr.Web per Android.

Il tuo Android ha bisogno di protezione

Utilizza Dr.Web

- Il primo antivirus russo per Android

- Oltre 135 milioni di scaricamenti solo da Google Play

- Gratis per gli utenti dei prodotti Dr.Web per privati.