Doctor Web: panoramica sull'attività di virus per dispositivi mobili a luglio 2018

31 luglio 2018

A luogo 2018 i malintenzionati di nuovo distribuivano un pericoloso backdoor Android, Android.Backdoor.554.origin, che è noto agli analisti dell'azienda Doctor Web da aprile 2017. Questo trojan spiava utenti e consentiva ai criminali informatici di controllare in remoto gli smartphone e i tablet compromessi. Android.Backdoor.554.origin nascondeva dentro di sé un worm per Windows che veniva copiato sulla scheda di memoria collegata al dispositivo mobile per la successiva infezione dei computer con il sistema operativo Windows. Inoltre, il mese passato i malintenzionati hanno continuato ad attaccare i proprietari di smartphone e tablet Android utilizzando trojan banker. Uno di essi, denominato Android.Banker.2746, era disponibile per il download in Google Play. Alcuni altri trojan bancari venivano scaricati sui dispositivi mobili dal programma malevolo Android.DownLoader.753.origin che era anche disponibile nella directory ufficiale dei software per il sistema operativo Android. Inoltre, durante il mese di luglio i criminali informatici distribuivano altri trojan banker per Android. Tra di essi c'era Android.BankBot.279.origin che veniva spacciato per un'applicazione utile. Inoltre, a luglio gli analisti di virus Doctor Web hanno rilevato diversi nuovi programmi spioni commerciali che sono stati denominati Program.Shadspy.1.origin e Program.AppSpy.1.origin.

Le principali tendenze di luglio

- Propagazione di un backdoor Android che spiava utenti e aiutava i malintenzionati ad infettare computer con Windows

- Comparsa di programmi malevoli su Google Play

- Propagazione di trojan banker

La minaccia mobile del mese

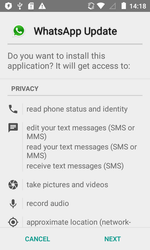

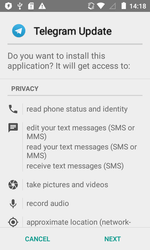

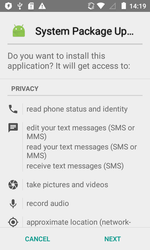

A luglio gli specialisti di sicurezza informatica hanno registrato un altro attacco del backdoor Android.Backdoor.554.origin agli utenti di smartphone e tablet Android. Questo trojan si diffondeva con il pretesto di nuove versioni dei noti programmi per la comunicazione online, quale WhatsApp e Telegram, nonché di aggiornamenti di sistema e di altri aggiornamenti importanti.

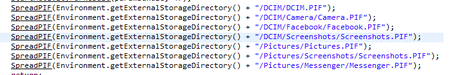

Android.Backdoor.554.origin eseguiva comandi dei malintenzionati, nonché consentiva ai criminali informatici di controllare il dispositivo mobile infetto e spiare il suo proprietario. Il trojan monitorava la posizione dello smartphone o del tablet Android, intercettava la corrispondenza nei programmi di messaggistica più diffusi, otteneva l'accesso alle chiamate e agli SMS, rubava informazioni sui contatti dalla rubrica telefonica ed eseguiva altre attività malevole. Inoltre, questo backdoor nascondeva nelle sue risorse di file un worm per Windows che è stato denominato Win32.HLLW.Siggen.10482. Dopo aver infettato un dispositivo mobile, Android.Backdoor.554.origin copiava il worm sulla scheda di memoria mettendolo nelle directory con immagini. Il file eseguibile di Win32.HLLW.Siggen.10482, che ha l'estensione .pif, riceveva il nome della directory in cui veniva collocato. Di conseguenza, quando queste directory venivano aperte o copiate su un computer per la visualizzazione delle immagini, l'utente rischiava di eseguire il worm.

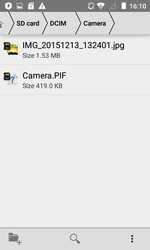

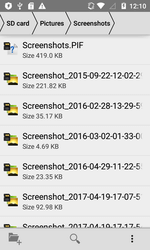

Nella seguente figura è mostrata una lista delle directory in cui il trojan Android.Backdoor.554.origin collocava Win32.HLLW.Siggen.10482:

Esempi di copiatura riuscita del file eseguibile del worm nelle directory con immagini sulla scheda di memoria del dispositivo Android compromesso:

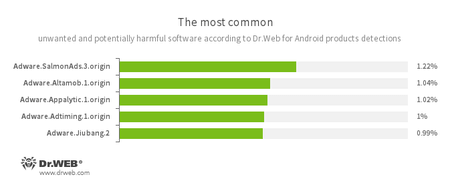

Secondo i dati dei prodotti antivirus Dr.Web per Android

- Android.Altamob.1.origin

- Una piattaforma pubblicitaria trojan che scarica e avvia impercettibilmente moduli malevoli.

- Android.HiddenAds.288.origin

- Android.HiddenAds.524

- Trojan progettati per la visualizzazione di pubblicità invadenti. Vengono distribuiti sotto le mentite spoglie di applicazioni popolari tramite altri programmi malevoli che in alcuni casi li installano di nascosto nella directory di sistema.

- Android.Mobifun.4

- Un trojan che carica altre applicazioni malevole.

- Android.Xiny.197

- Un trojan progettato per il download e l'installazione impercettibili di ulteriori applicazioni malevole.

- Adware.SalmonAds.3.origin

- Adware.Altamob.1.origin

- Adware.Appalytic.1.origin

- Adware.Adtiming.1.origin

- Adware.Jiubang.2

- Moduli software indesiderati che vengono incorporati in applicazioni Android e sono studiati per mostrare fastidiosa pubblicità sui dispositivi mobili.

Trojan banker

Il mese passato gli specialisti di sicurezza informatica hanno rilevato nella directory Google Play un trojan il quale secondo la classificazione Doctor Web è stato denominato Android.DownLoader.753.origin. Questo programma malevolo veniva distribuito sotto l'apparenza di applicazioni finanziarie. Alcune sue varianti svolgevano effettivamente le funzioni dichiarate, mentre il resto era inutile e offriva solo l'installazione di veri software bancari caricando le loro pagine nel programma Play Store.

Android.DownLoader.753.origin scaricava impercettibilmente da un server remoto uno dei trojan bancari della famiglia Android.BankBot e cercava di installarlo visualizzano il dialogo di installazione standard.

A metà luglio gli specialisti Doctor Web hanno analizzato un banker Android, denominato Android.Banker.2746. Gli autori di virus distribuivano questo trojan attraverso Google Play, spacciando il programma malevolo per un'applicazione bancaria ufficiale.

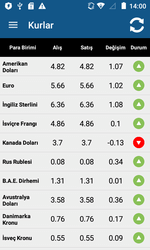

Attraverso questo trojan loro cercavano di ottenere l'accesso agli account dei clienti di un istituto di credito turco. Android.Banker.2746 visualizzava una falsa finestra di immissione delle credenziali ed intercettava gli SMS con i codici di verifica monouso.

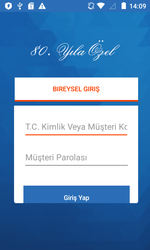

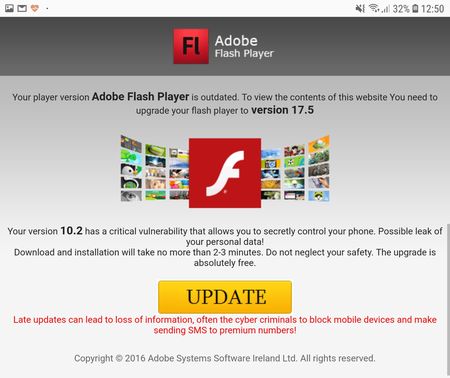

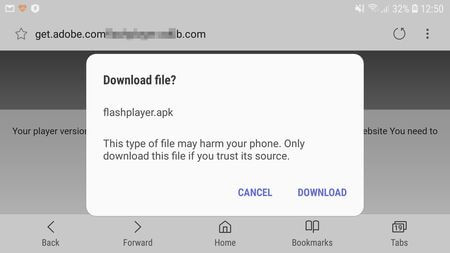

Tra i trojan bancari che attaccavano gli utenti il mese passato c'era il programma malevolo Android.BankBot.279.origin. I criminali informatici lo distribuivano utilizzando siti web fraudolenti. Se l'utente visitava uno di essi da un dispositivo mobile, il trojan veniva scaricato con il pretesto di programmi innocui ed utili, per esempio il lettore Adobe Flash Player, programmi per la comunicazione online, client per la connessione ai servizi VPN e altri software. Android.BankBot.279.origin monitorava l'avvio delle applicazioni bancarie installate sullo smartphone o tablet e visualizzava sopra le loro finestre un modulo di phishing per l'immissione delle credenziali di accesso all'account dell'utente. Inoltre, il banker poteva modificare il codice pin di sblocco dello schermo e bloccare il dispositivo infetto.

Esempi di siti tramite i quali il trojan Android.BankBot.279.origin veniva scaricato sugli smartphone e tablet:

Programmi spioni

Il mese passato gli specialisti Doctor Web hanno rilevato diversi nuovi programmi spioni commerciali. Uno di essi ha ricevuto il nome Program.AppSpy.1.origin. Localizza il dispositivo infetto, ascolta chiamate ed intercetta messaggi SMS. Un altro software per lo spionaggio informatico è stato aggiunto al database dei virus Dr.Web come Program.Shadspy.1.origin. Questa applicazione possiede una vasta gamma di funzionalità. Program.Shadspy.1.origin segue la corrispondenza via SMS, telefonate, la posizione del dispositivo, registra l'ambiente utilizzando il microfono incorporato, copia la cronologia di navigazione dal browser, informazioni sugli eventi programmati dal calendario dell'utente, può scattare foto utilizzando la fotocamera dello smartphone o tablet, nonché eseguire una serie di altre azioni. Inoltre, se sono disponibili i permessi di root, Program.Shadspy.1.origin può intercettare la corrispondenza nei programmi Facebook e WhatsApp.

I trojan banker rappresentano un serio pericolo per i proprietari di dispositivi mobili. I malintenzionati continuano a distribuire questi programmi malevoli non solo tramite siti fraudolenti, ma anche nella directory di software ufficiale Google Play. Per proteggersi da questi trojan Android, è consigliabile installare i prodotti antivirus Dr.Web per Android.

Il tuo Android ha bisogno di protezione

Utilizza Dr.Web

- Il primo antivirus russo per Android

- Oltre 135 milioni di scaricamenti solo da Google Play

- Gratis per gli utenti dei prodotti Dr.Web per privati.