Doctor Web: panoramica sull'attività di virus per dispositivi mobili ad aprile 2022

27 maggio 2022

Nel corso del mese, gli specialisti dell'azienda Doctor Web hanno rilevato nuovi programmi malevoli sullo store di app Google Play. Tra questi le applicazioni fraudolente dalla famiglia Android.FakeApp, nonché i trojan Android.Joker, che iscrivono le vittime a servizi a pagamento.

LE PRINCIPALI TENDENZE DI APRILE

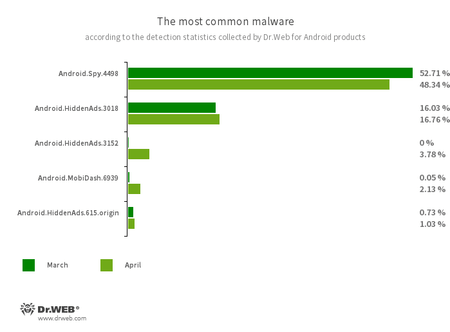

- Calo dell'attività del trojan Android.Spy.4498

- Calo dell'attività dei trojan pubblicitari

- Comparsa di nuovi programmi malevoli sullo store di app Google Play

Secondo i dati dei prodotti antivirus Dr.Web per Android

- Android.Spy.4498

- Trojan che ruba il contenuto delle notifiche da altre applicazioni. Oltre a ciò, scarica altri programmi e suggerisce agli unteti di installarli, nonché può visualizzare varie finestre di dialogo.

- Android.HiddenAds.3018

- Android.HiddenAds.3152

- Android.HiddenAds.615.origin

- Trojan progettati per la visualizzazione di pubblicità invadenti. I campioni di questa famiglia spesso vengono distribuiti sotto le apparenze di applicazioni innocue e in alcuni casi vengono installati nella directory di sistema da altri programmi malevoli. Infiltrandosi su dispositivi Android, tali trojan pubblicitari di solito nascondono all'utente la propria presenza sul sistema: per esempio, nascondono l'icona dell'applicazione dal menu della schermata principale.

- Android.MobiDash.6939

- Un programma trojan che visualizza annunci invadenti. È un modulo software che gli sviluppatori software incorporano nelle applicazioni.

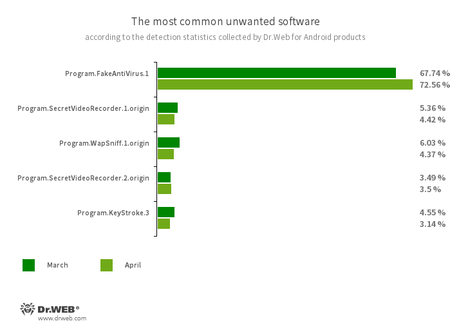

- Program.FakeAntiVirus.1

- Rilevamento di programmi adware che imitano il funzionamento di software antivirus. Tali programmi possono segnalare minacce inesistenti e ingannare gli utenti chiedendo di pagare per l'acquisto di una versione completa.

- Program.SecretVideoRecorder.1.origin

- Program.SecretVideoRecorder.2.origin

- Rilevamento di varie versioni di un'applicazione progettata per la ripresa di foto e video in background tramite le fotocamere integrate di dispositivi Android. Questa applicazione può funzionare in modo impercettibile consentendo di disattivare le notifiche sulla ripresa, nonché cambiare con quelle false l'icona dell'app e la sua descrizione. Tali funzionalità la rendono potenzialmente pericolosa.

- Program.WapSniff.1.origin

- Programma per l'intercettazione di messaggi nel programma di messaggistica WhatsApp.

- Program.KeyStroke.3

- Programma Android in grado di intercettare informazioni inserite sulla tastiera. Alcune delle sue varianti consentono inoltre di monitorare messaggi SMS in arrivo, controllare la cronologia di chiamate e registrare conversazioni.

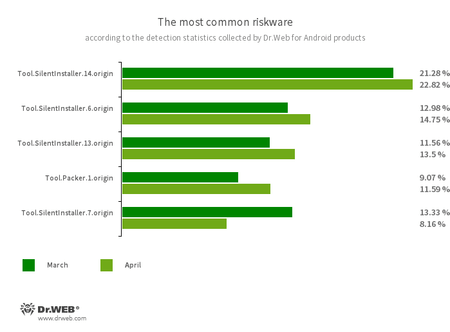

- Tool.SilentInstaller.14.origin

- Tool.SilentInstaller.6.origin

- Tool.SilentInstaller.13.origin

- Tool.SilentInstaller.7.origin

- Piattaforme software potenzialmente pericolose che consentono alle applicazioni di eseguire file apk senza installarli. Creano un ambiente di esecuzione virtuale che non influisce sul sistema operativo principale.

- Tool.Packer.1.origin

- Utility packer specializzata studiata per proteggere applicazioni Android dalla modifica e dal reverse engineering. Non è malevola, ma può essere utilizzata per la protezione di programmi sia innocui che trojan.

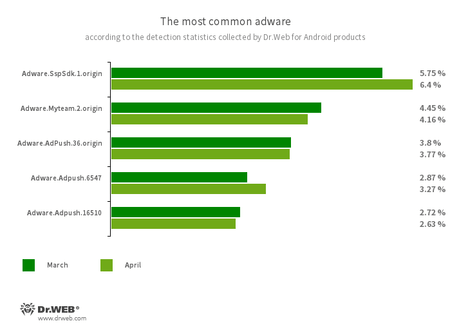

Moduli software che vengono incorporati in applicazioni Android e sono studiati per mostrare fastidiose pubblicità su dispositivi mobili. A seconda della famiglia e della versione, sono in grado di mostrare annunci in modalità a schermo intero bloccando le finestre di altre applicazioni, visualizzare varie notifiche, creare scorciatoie e caricare siti web.

- Adware.SspSdk.1.origin

- Adware.Myteam.2.origin

- Adware.AdPush.36.origin

- Adware.Adpush.6547

- Adware.Adpush.16510

Minacce su Google Play

Il mese passato gli analisti di virus Doctor Web hanno rilevato sullo store di app Google Play ulteriori applicazioni malevole. Tra queste ci sono i trojan dalla famiglia Android.Joker, che sono in grado di caricare ed eseguire codice arbitrario, nonché iscrivere utenti a servizi digitali a pagamento. Uno di essi era nascosto in un'applicazione con sfondi animati Purple Live Wallpaper, un altro in un programma per la scansione di codici a barre QR Code Reader. Sono stati rispettivamente aggiunti al database dei virus Dr.Web come Android.Joker.1381 e Android.Joker.1383.

Oltre a questo, i nostri specialisti hanno registrato la diffusione di nuovi trojan dalla famiglia Android.FakeApp, che sono stati chiamati Android.FakeApp.930, Android.FakeApp.931 e Android.FakeApp.933. I malintenzionati li spacciavano per applicazioni attraverso cui gli utenti russi sarebbero in grado di trovare informazioni su bonus sociali e varie compensazioni pecuniarie, nonché ricevere direttamente il denaro che "spetta" loro. Questi trojan erano nascosti in programmi con i nomi "Kak poluchitj kompensatsiju ot RF" (Come ottenere compensazione da FR), "Posobija dlja grazhdan 2022" (Bonus per cittadini 2022) e "Vyplaty FRSP" (Sussidi FRSP).

In realtà, i falsi programmi caricavano siti fraudolenti attraverso cui i cybercriminali cercavano con l'inganno di pescare informazioni personali dalle potenziali vittime e rubare loro i soldi.

Per proteggere i dispositivi Android da programmi malevoli e indesiderati, consigliamo agli utenti di installare i prodotti antivirus Dr.Web per Android.

Il tuo Android ha bisogno di protezione.

Utilizza Dr.Web

- Il primo antivirus russo per Android

- Oltre 140 milioni di download solo da Google Play

- Gratis per gli utenti dei prodotti Dr.Web per privati