Doctor Web: panoramica sull'attività di virus per dispositivi mobili a maggio 2022

14 giugno 2022

Durante il mese il laboratorio di virus dell'azienda Doctor Web ha registrato la diffusione di nuove applicazioni malevole sullo store di app Google Play. Tra di esse ci sono i trojan della famiglia Android.Subscription, che iscrivono gli utenti a servizi a pagamento, i programmi fraudolenti Android.FakeApp, i trojan studiati per rubare password, appartenenti alla famiglia Android.PWS.Facebook, che aiutano i cybercriminali a hackerare account del social network Facebook, nonché i trojan pubblicitari Android.HiddenAds.

LE PRINCIPALI TENDENZE DI MAGGIO

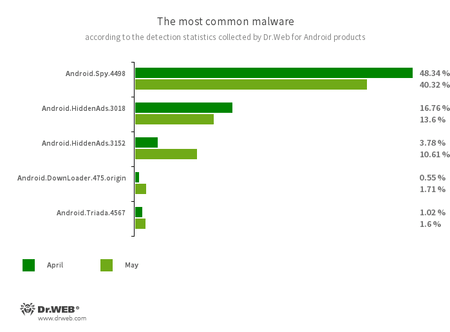

- Calo dell'attività del trojan Android.Spy.4498

- Crescita dell'attività dei trojan pubblicitari

- Comparsa di nuove applicazioni malevole sullo store di app Google Play

Secondo i dati dei prodotti antivirus Dr.Web per Android

- Android.Spy.4498

- Trojan che ruba il contenuto delle notifiche da altre applicazioni. Oltre a ciò, scarica altri programmi e suggerisce agli unteti di installarli, nonché può visualizzare varie finestre di dialogo.

- Android.HiddenAds.3018

- Android.HiddenAds.3152

- Trojan progettati per la visualizzazione di pubblicità invadenti. I campioni di questa famiglia spesso vengono distribuiti sotto le apparenze di applicazioni innocue e in alcuni casi vengono installati nella directory di sistema da altri programmi malevoli. Infiltrandosi su dispositivi Android, tali trojan pubblicitari di solito nascondono all'utente la propria presenza sul sistema: per esempio, nascondono l'icona dell'applicazione dal menu della schermata principale.

- Android.DownLoader.475.origin

- Trojan che carica altri programmi malevoli e software inutili. Può nascondersi in applicazioni apparentemente innocue che vengono distribuite attraverso lo store di app Google Play o siti malevoli.

- Android.Triada.4567.origin

- Un trojan multifunzionale che esegue una varietà di azioni malevole. Appartiene a una famiglia di applicazioni trojan che si infiltrano nei processi di tutti i programmi in esecuzione. Diversi campioni di questa famiglia sono riscontrabili nel firmware di dispositivi Android in cui i malintenzionati li incorporano in fase di produzione. Inoltre, alcune loro varianti possono sfruttare vulnerabilità per ottenere l'accesso a file e directory protetti del sistema.

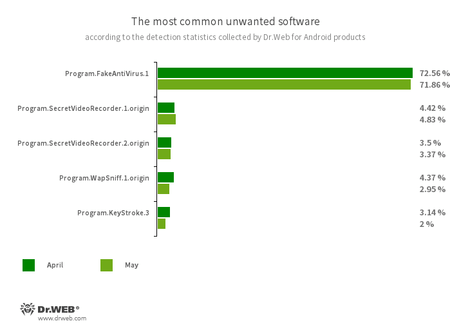

- Program.FakeAntiVirus.1

- Rilevamento di programmi adware che imitano il funzionamento di software antivirus. Tali programmi possono segnalare minacce inesistenti e ingannare gli utenti chiedendo di pagare per l'acquisto di una versione completa.

- Program.SecretVideoRecorder.1.origin

- Program.SecretVideoRecorder.2.origin

- Rilevamento di varie versioni di un'applicazione progettata per la ripresa di foto e video in background tramite le fotocamere integrate di dispositivi Android. Questa applicazione può funzionare in modo impercettibile consentendo di disattivare le notifiche sulla ripresa, nonché cambiare con quelle false l'icona dell'app e la sua descrizione. Tali funzionalità la rendono potenzialmente pericolosa.

- Program.WapSniff.1.origin

- Programma per l'intercettazione di messaggi nel programma di messaggistica WhatsApp.

- Program.KeyStroke.3

- Programma Android in grado di intercettare informazioni inserite sulla tastiera. Alcune delle sue varianti consentono inoltre di monitorare messaggi SMS in arrivo, controllare la cronologia di chiamate e registrare conversazioni.

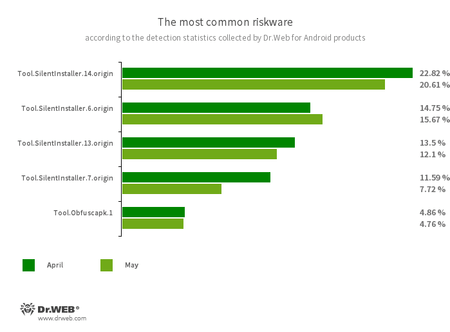

- Tool.SilentInstaller.14.origin

- Tool.SilentInstaller.6.origin

- Tool.SilentInstaller.13.origin

- Tool.SilentInstaller.7.origin

- Piattaforme software potenzialmente pericolose che consentono alle applicazioni di eseguire file apk senza installarli. Creano un ambiente di esecuzione virtuale che non influisce sul sistema operativo principale.

- Tool.Obfuscapk.1.origin

- Rilevamento di applicazioni protette tramite l'utility di offuscamento Obfuscapk. Questa utility viene utilizzata per modificare e offuscare automaticamente il codice sorgente di applicazioni Android per complicarne il reverse engineering. I malintenzionati la impiegano per proteggere programmi malevoli e altri programmi pericolosi dal rilevamento dagli antivirus.

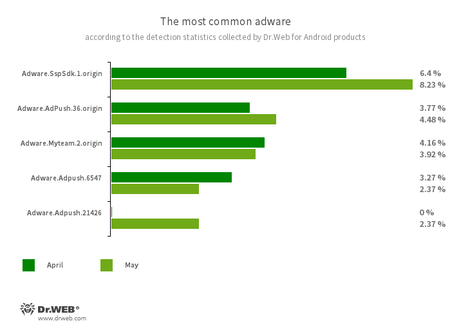

Moduli software che vengono incorporati in applicazioni Android e sono studiati per mostrare fastidiose pubblicità su dispositivi mobili. A seconda della famiglia e della versione, sono in grado di mostrare annunci in modalità a schermo intero bloccando le finestre di altre applicazioni, visualizzare varie notifiche, creare scorciatoie e caricare siti web.

- Adware.SspSdk.1.origin

- Adware.AdPush.36.origin

- Adware.Adpush.6547

- Adware.Adpush.2146

- Adware.Myteam.2.origin

Minacce su Google Play

A maggio gli specialisti dell'azienda Doctor Web hanno rilevato numerose nuove minacce sullo store di app Google Play. In particolare, i trojan pubblicitari Android.HiddenAds.3158 e Android.HiddenAds.3161.

Il primo era una raccolta di immagini Wild & Exotic Animal Wallpaper. Cercava di nascondersi all'utente sostituendo l'icona dell'applicazione nel menu della schermata principale con un'icona meno evidente, nonché cambiando il nome in "SIM Tool Kit". Oltre a ciò, il programma chiedeva il permesso di disattivare la funzione di risparmio della batteria per funzionare in background in modo continuativo. Questo consentiva al trojan di visualizzare annunci pubblicitari anche quando il proprietario del dispositivo non utilizzava l'applicazione da molto tempo.

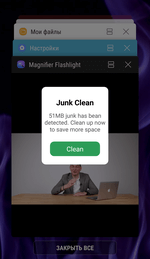

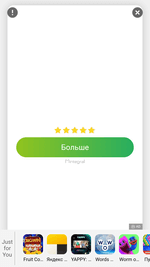

Il secondo trojan veniva distribuito sotto false apparenze di un programma torcia Magnifier Flashlight. Nascondeva la sua icona dalla lista dei programmi nel menu della schermata principale, dopodiché mostrava periodicamente filmati e banner pubblicitari. Esempi di tale pubblicità:

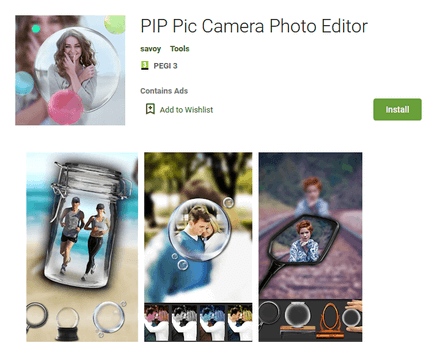

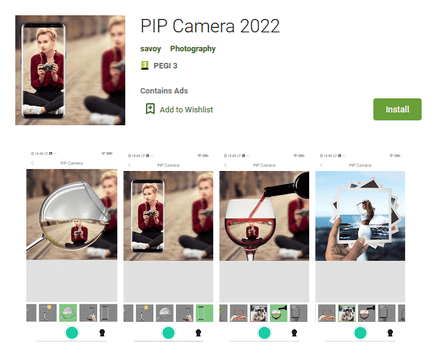

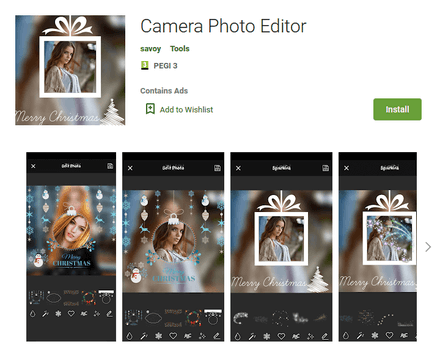

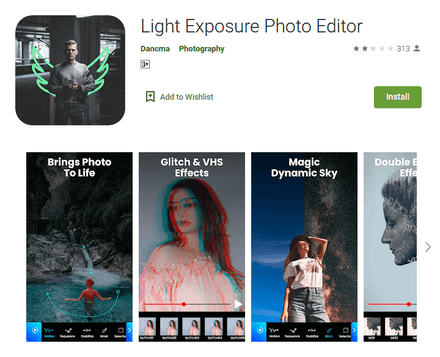

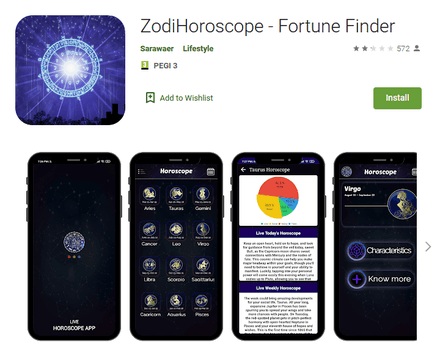

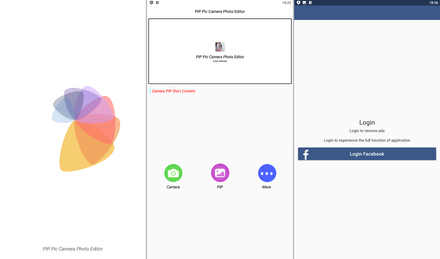

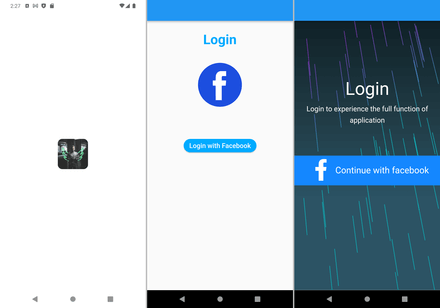

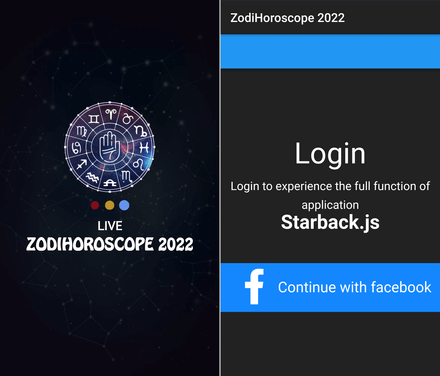

Sono stati rilevati ulteriori programmi trojan che rubano i dati necessari per hackerare account Facebook. Venivano distribuiti sotto false apparenze di programmi di fotoritocco PIP Pic Camera Photo Editor (Android.PWS.Facebook.142), PIP Camera 2022 (Android.PWS.Facebook.143), Camera Photo Editor (Android.PWS.Facebook.144) e Light Exposure Photo Editor (Android.PWS.Facebook.145), nonché di un programma di astrologia ZodiHoroscope - Fortune Finder (Android.PWS.Facebook.141).

Con vari pretesti (ad esempio, presunti accesso alle complete funzionalità di applicazioni o disattivazione di annunci pubblicitari) questi trojan suggeriscono alle potenziali vittime di fare il login all'account Facebook, dopodiché intercettano e trasmettono ai cybercriminali i login, le password e altri dati di autenticazione che vengono inseriti.

Tra i programmi malevoli trovati c'erano anche nuovi campioni della famiglia di trojan Android.Subscription studiati per iscrivere utenti a servizi a pagamento. Uno di essi, aggiunto al database dei virus Dr.Web come Android.Subscription.9, veniva distribuito sotto false apparenze di un programma per il ripristino di dati Recovery. Un altro sotto le mentite spoglie di un gioco Driving Real Race: è stato denominato Android.Subscription.10. Queste applicazioni malevole caricavano siti di servizi partner attraverso cui veniva eseguita l'iscrizione.

Oltre a ciò, i malintenzionati distribuivano di nuovo falsi programmi. Tra di essi un'applicazione "Компенсация НДС" ("Kompensatsija NDS") (Android.FakeApp.949), che presuntamente avrebbe consentito agli utenti russi di cercare e ottenere sussidi e bonus. In realtà, caricava siti fraudolenti attraverso cui i cybercriminali cercavano di rubare alle vittime informazioni riservate e denaro.

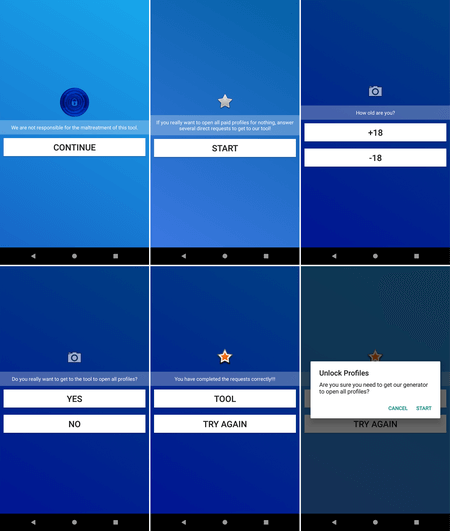

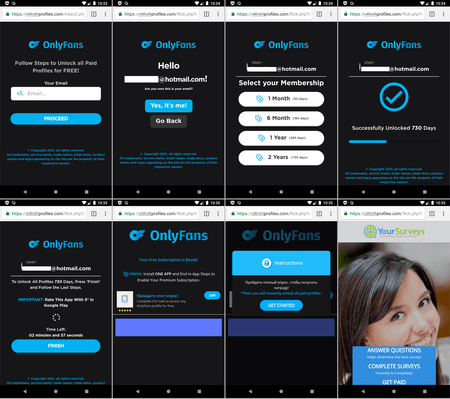

I malintenzionati facevano passare un altro falso per Only Fans App OnlyFans Android, un'applicazione presuntamente progettata per ottenere accesso gratuito a profili privati e contenuti a pagamento del servizio OnlyFans.

Gli utenti venivano invitati a partecipare a un breve sondaggio, dopodiché il programma caricava un sito fraudolento su cui veniva simulato il processo di ottenimento dell'accesso. Veniva chiesto un indirizzo email alle potenziali vittime, dopodiché veniva suggerito loro di effettuare varie attività, ad esempio installare determinati giochi e programmi o partecipare a sondaggi online. In realtà, gli utenti non ottenevano alcun accesso, mentre delle attività completate con successo beneficiavano gli stessi truffatori ricevendo un pagamento da servizi partner. Questo falso programma è stato aggiunto al database dei virus Dr.Web come Android.FakeApp.951.

Sondaggio nell'applicazione, progettato per attirare la potenziale vittima sul sito fraudolento:

"L'ottenimento" dell'accesso a contenuti attraverso il sito fraudolento:

Per proteggere i dispositivi Android da programmi malevoli e indesiderati, consigliamo agli utenti di installare i prodotti antivirus Dr.Web per Android.

Il tuo Android ha bisogno di protezione.

Utilizza Dr.Web

- Il primo antivirus russo per Android

- Oltre 140 milioni di download solo da Google Play

- Gratis per gli utenti dei prodotti Dr.Web per privati