Doctor Web: panoramica sull'attività di virus per dispositivi mobili a maggio 2023

28 giugno 2023

A maggio gli specialisti dell'azienda Doctor Web di nuovo hanno rilevato sullo store Google Play malware falsificazioni dalla famiglia Android.FakeApp. Venivano distribuiti sotto l'apparenza di giochi e potevano caricare siti di casinò online. Inoltre, sono stati rilevati gli ennesimi programmi trojan che iscrivevano utenti a servizi a pagamento.

PRINCIPALI TENDENZE DI MAGGIO

- Diminuita l'attività dei programmi trojan pubblicitari

- Aumentata l'attività dei programmi trojan spia

- Diminuita l'attività delle applicazioni trojan bancarie e dei programmi ransomware

- Comparsa di minacce sullo store Google Play

Secondo i dati dei prodotti antivirus Dr.Web per Android

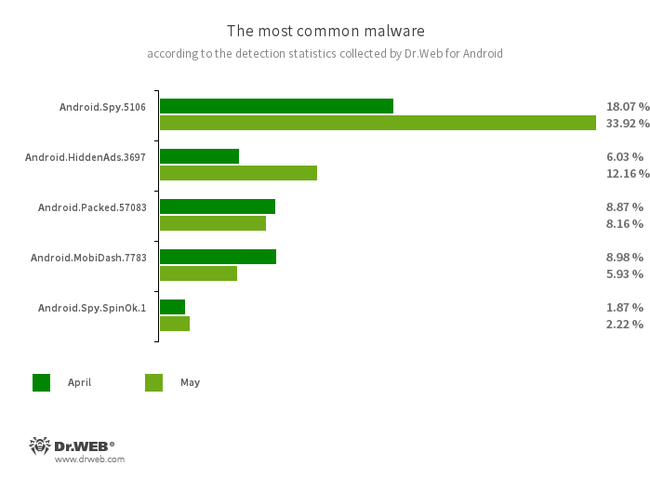

- Android.Spy.5106

- Programma trojan che rappresenta versioni alterate di mods non ufficiali dell'applicazione WhatsApp. È in grado di rubare il contenuto di notifiche, offrire l'installazione di programmi da fonti sconosciute, e durante l'utilizzo del programma di messaggistica, visualizzare finestre di dialogo con contenuto configurabile da remoto.

- Android.HiddenAds.3697

- Programma trojan per la visualizzazione di pubblicità invadenti. I campioni di questa famiglia spesso vengono distribuiti sotto le apparenze di applicazioni innocue e in alcuni casi vengono installati nella directory di sistema da altri software malevoli. Entrando su dispositivi Android, tali trojan pubblicitari di solito nascondono all'utente la propria presenza sul sistema: per esempio, nascondono l'icona dell'applicazione dal menu della schermata principale.

- Android.Packed.57083

- Rilevamento di applicazioni malevole protette dal software packer ApkProtector. Tra di esse possono essere i trojan bancari, gli spyware e altri software malevoli.

- Android.MobiDash.7783

- Programma trojan che visualizza annunci pubblicitari invadenti. È un modulo software che gli sviluppatori software incorporano nelle applicazioni.

- Android.Spy.SpinOk.1

- Rilevamento di applicazioni con un SDK di marketing incorporato che è progettato per sostenere l'interesse degli utenti per i programmi tramite un sistema di compiti, minigiochi e presunte estrazioni a premi. Questo modulo possiede funzionalità spia nascoste. Raccoglie informazioni sui file conservati su dispositivi Android, è in grado di trasmetterli ai malintenzionati, e inoltre, può sostituire furtivamente e caricare al server remoto il contenuto degli appunti.

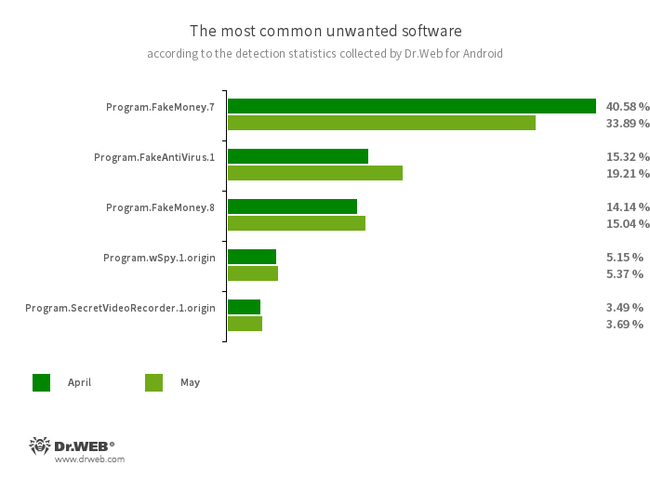

- Program.FakeMoney.7

- Program.FakeMoney.8

- Rilevamento di applicazioni che presumibilmente consentirebbero di guadagnare con l'effettuazione di determinate azioni o compiti. Simula l'accredito di premi, tuttavia, per ritirare il denaro "guadagnato", è necessario accumulare una determinata somma. Anche quando gli utenti riescono a farlo, non è possibile per loro ottenere i pagamenti.

- Program.FakeAntiVirus.1

- Rilevamento di programmi adware che simulano il funzionamento di software antivirus. Tali programmi possono segnalare minacce inesistenti e ingannare gli utenti chiedendo di pagare per l'acquisto di una versione completa.

- Program.wSpy.1.origin

- Programma spia commerciale per il monitoraggio nascosto dei proprietari di dispositivi Android. Consente ai malintenzionati di leggere la corrispondenza (messaggi in popolari programmi di messaggistica istantanea ed SMS), ascoltare l'ambiente, tracciare la posizione del dispositivo, monitorare la cronologia del browser, ottenere l'accesso alla rubrica e ai contatti, alle fotografie e ai video, fare screenshot e scattare fotografie con la fotocamera del dispositivo, nonché ha la funzionalità keylogger.

- Program.SecretVideoRecorder.1.origin

- Rilevamento di varie versioni di un'applicazione per la ripresa di foto e video in background attraverso le fotocamere integrate di dispositivi Android. Questo programma può funzionare impercettibilmente consentendo di disattivare le notifiche di registrazione, nonché cambiare con quelle false l'icona e la descrizione dell'app. Tali funzionalità lo rendono potenzialmente pericoloso.

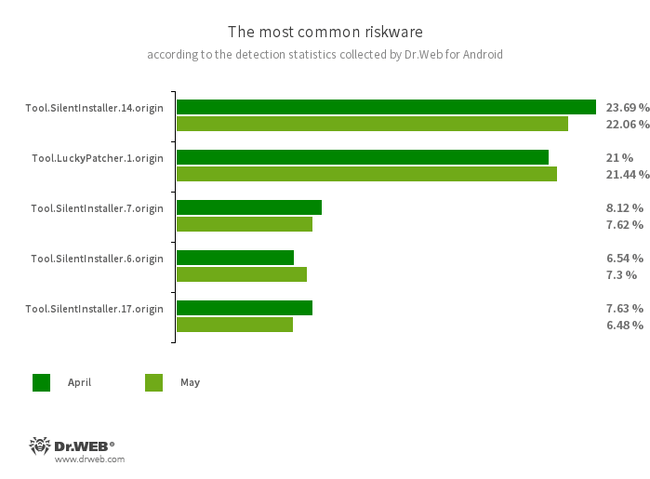

- Tool.SilentInstaller.14.origin

- Tool.SilentInstaller.7.origin

- Tool.SilentInstaller.6.origin

- Tool.SilentInstaller.17.origin

- Piattaforme software potenzialmente pericolose che consentono ad applicazioni di avviare file APK senza installazione. Creano un ambiente di esecuzione virtuale che non influisce sul sistema operativo principale.

- Tool.LuckyPatcher.1.origin

- Utility che consente di modificare le applicazioni Android installate (creare patch per esse) al fine di modificarne la logica di funzionamento o aggirare determinate restrizioni. Ad esempio, utilizzandola, gli utenti possono tentare di disattivare il controllo dei permessi di root in programmi bancari od ottenere risorse illimitate in giochi. Per creare le patch, l'utility scarica da internet script appositamente preparati che chiunque sia interessato può creare e aggiungere a un database comune. Le funzionalità di tali script possono risultare, tra l'altro, anche malevole, pertanto, le patch create possono rappresentare un potenziale pericolo.

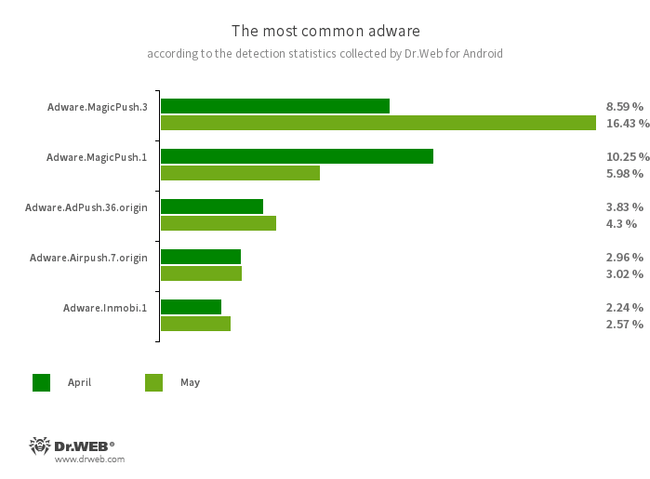

- Adware.MagicPush.3

- Adware.MagicPush.1

- Moduli adware che vengono incorporati in applicazioni Android. Visualizzano banner popup sopra l'interfaccia del sistema operativo quando questi programmi non sono in uso. Tali banner contengono informazioni fuorvianti. Il più delle volte, essi segnalano file sospetti presumibilmente rilevati, o parlano della necessità di bloccare messaggi spam od ottimizzare il consumo energetico del dispositivo. A questo scopo, all'utente viene suggerito di entrare nell'app corrispondente in cui è incorporato uno di questi moduli. All'apertura del programma l'utente vede annunci pubblicitari.

- Adware.AdPush.36.origin

- Modulo adware che può essere integrato in programmi Android. Visualizza notifiche pubblicitarie che fuorviano gli utenti. Ad esempio, tali notifiche possono somigliare ai messaggi del sistema operativo. Inoltre, questo modulo raccoglie una serie di dati riservati, ed è in grado di scaricare altre app e avviarne l'installazione.

- Adware.Airpush.7.origin

- Campione di una famiglia di moduli adware che vengono incorporati in applicazioni Android e visualizzano le più svariate pubblicità. A seconda della versione e variante, queste possono essere notifiche, finestre a comparsa o banner pubblicitari. Tramite questi moduli, i malintenzionati spesso distribuiscono programmi malevoli invitando a installare determinati software. Inoltre, tali moduli trasmettono al server remoto varie informazioni riservate.

- Adware.Inmobi.1

- Rilevamento di alcune versioni di un SDK pubblicitario Inmobi, che sono in grado di effettuare telefonate e aggiungere eventi al calendario di dispostivi Android.

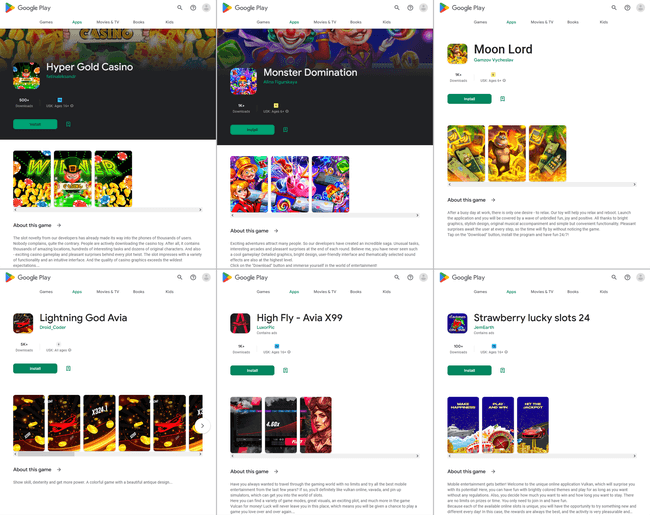

Minacce su Google Play

A maggio 2023 il laboratorio dei virus dell'azienda Doctor Web ha rilevato sullo store di app Google Play ulteriori applicazioni malevole della famiglia Android.FakeApp. Tra di esse Android.FakeApp.1352, Android.FakeApp.1354, Android.FakeApp.1348, Android.FakeApp.1357, Android.FakeApp.1358, Android.FakeApp.1359 e Android.FakeApp.1360. I malintenzionati le distribuivano con il pretesto di vari giochi, tuttavia, invece delle funzionalità gioco, questi falsi programmi potevano caricare siti di casinò online.

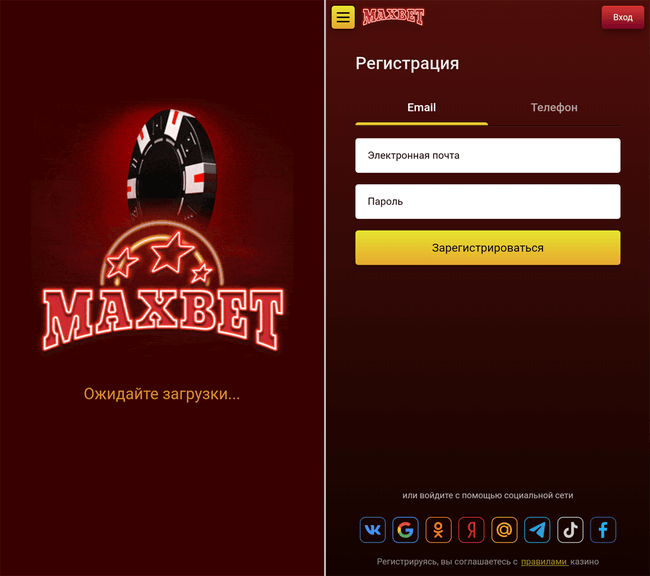

Esempio di una di queste applicazioni trojan in modalità gioco e di caricamento da parte di essa di un sito di casinò online:

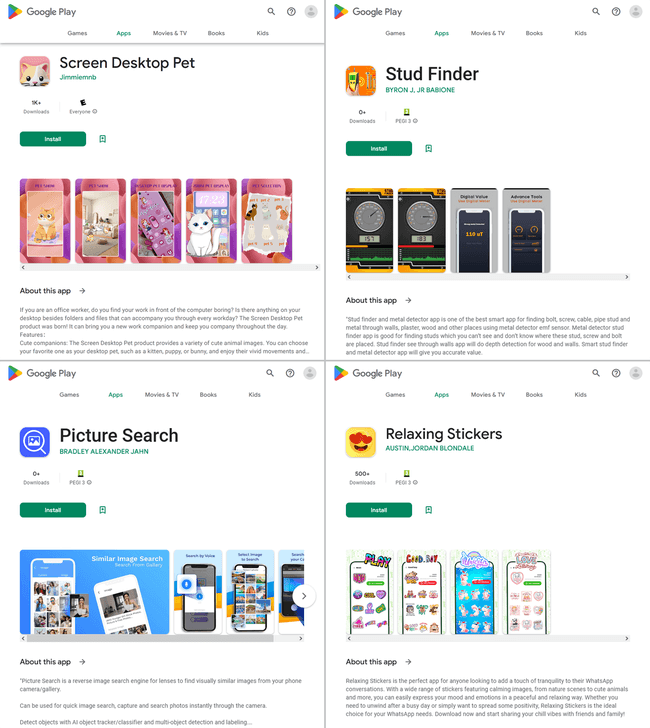

Inoltre, su Google Play di nuovo sono stati trovati dei programmi trojan che iscrivono vittime a servizi a pagamento. Uno di essi è stato Android.Harly.66 — era nascosto in un'app per un gioco interattivo con personaggi animati Screen Desktop Pet. Altri venivano distribuiti sotto le sembianze di un programma rilevatore di metalli Stud Finder, uno strumento per la ricerca di immagini Picture Search e una raccolta di sticker per l'app di messaggistica WhatsApp, chiamata Relaxing Stickers. Secondo la classificazione dell'antivirus Dr.Web, hanno ottenuto rispettivamente i nomi Android.Joker.2117, Android.Joker.2118 e Android.Joker.2119.

Per proteggere i dispositivi Android da programmi malevoli e indesiderati, consigliamo agli utenti di installare i prodotti antivirus Dr.Web per Android.

Il tuo Android ha bisogno di protezione.

Utilizza Dr.Web

- Il primo antivirus russo per Android

- Oltre 140 milioni di download solo da Google Play

- Gratis per gli utenti dei prodotti Dr.Web per privati