Doctor Web: panoramica sull'attività di virus a ottobre 2023

22 novembre 2023

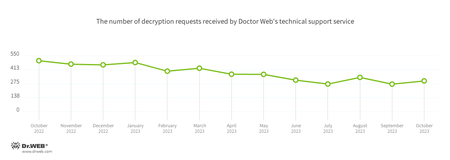

Il numero di richieste utente di decriptazione file è aumentato dell'11,48% rispetto al mese precedente. Il ransomware di criptazione più attivo a ottobre è stato Trojan.Encoder.26996 con il 22,54% degli incidenti registrati. Il secondo ransomware di criptazione più frequente è stato Trojan.Encoder.3953 — rappresenta il 15,49% delle richieste. La terza posizione è occupata con il 7,51% da Trojan.Encoder.35534.

Durante il mese di ottobre gli specialisti dell'azienda Doctor Web hanno individuato sullo store Google Play decine di applicazioni malevole. Tra di esse erano programmi trojan che trasformavano i dispositivi Android in server proxy, nonché le applicazioni falsificazione utilizzate dai malintenzionati per scopi fraudolenti.

Principali tendenze di ottobre

- Calo del numero totale di minacce rilevate

- Crescita del numero di richieste utente per la decriptazione di file interessati da ransomware di criptazione

- Comparsa di numerose nuove applicazioni malevole sullo store Google Play

Secondo i dati del servizio delle statistiche Doctor Web

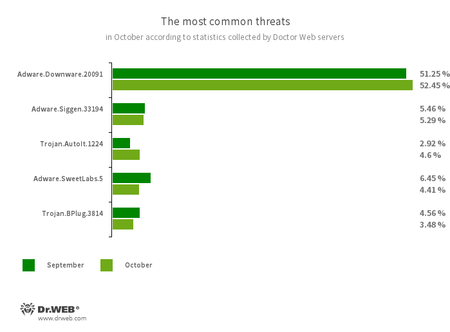

Minacce più diffuse a ottobre:

- Adware.Downware.20091

- Adware utilizzato come installer intermedio di software pirata.

- Adware.Siggen.33194

- Rilevamento di un browser gratuito con un componente pubblicitario incorporato, creato con l'uso della piattaforma Electron. Questo browser viene distribuito attraverso vari siti e viene scaricato sui computer al tentativo di download di file torrent.

- Trojan.AutoIt.1224

- Rilevamento di una versione impacchettata del programma trojan Trojan.AutoIt.289 scritto nel linguaggio di script AutoIt. Viene distribuita come parte di un gruppo di diverse applicazioni malevole: un miner di criptovalute, un backdoor e un modulo per la propagazione autonoma. Trojan.AutoIt.289 esegue varie azioni malevole che ostacolano il rilevamento del payload principale.

- Adware.SweetLabs.5

- Store di applicazioni alternativo e componente aggiuntivo della GUI di Windows dagli autori di Adware.Opencandy.

- Trojan.BPlug.3814

- Rilevamento di un componente malevolo di un'estensione browser WinSafe. Questo componente rappresenta uno script JavaScript che visualizza pubblicità invadenti nei browser.

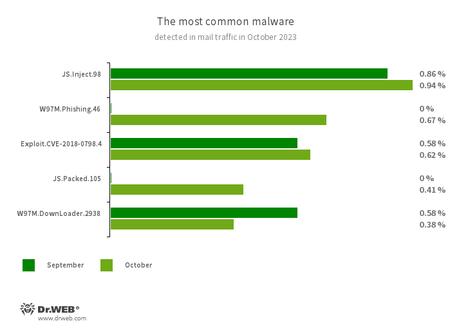

Statistiche sulle applicazioni malevole nel traffico email

- JS.Inject

- Una famiglia di script malevoli, scritti nel linguaggio JavaScript. Incorporano uno script malevolo nel codice HTML di pagine web.

- W97M.Phishing.46

- Documenti Microsoft Word di phishing mirati agli utenti che desiderano diventare investitori. Contengono link che portano a siti fraudolenti.

- Exploit.CVE-2018-0798.4

- Exploit per l'utilizzo di vulnerabilità nel software Microsoft Office, che consentono di eseguire codice arbitrario.

- JS.Packed.105

- Script JS cifrato in cui è nascosto un backdoor: JS.BackDoor.49. Questo backdoor esegue i comandi del server di comando, è in grado di avviare file eseguibili e librerie, nonché ha la funzionalità keylogger.

- W97M.DownLoader.2938

- Famiglia di trojan downloader che utilizzano vulnerabilità in documenti Microsoft Office. Sono studiati per scaricare altri programmi malevoli sul computer attaccato.

Ransomware di criptazione

A ottobre, rispetto a settembre, è aumentato dell'11,48% il numero di richieste per la decriptazione di file interessati da ransomware di criptazione.

Ransomware di criptazione più diffusi a ottobre:

- Trojan.Encoder.26996 — 22.54%

- Trojan.Encoder.3953 — 15.49%

- Trojan.Encoder.35534 — 7.51%

- Trojan.Encoder.30356 — 2.35%

- Trojan.Encoder.37369 — 2.35%

Dr.Web Security Space per Windows protegge dai trojan cryptolocker

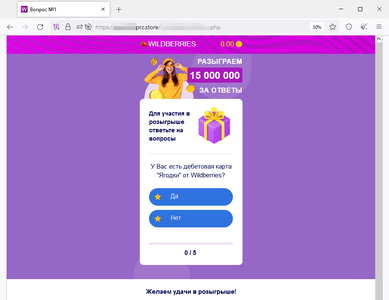

Siti pericolosi

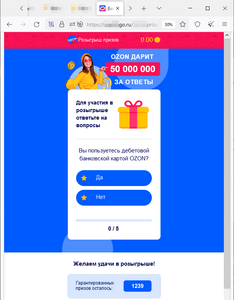

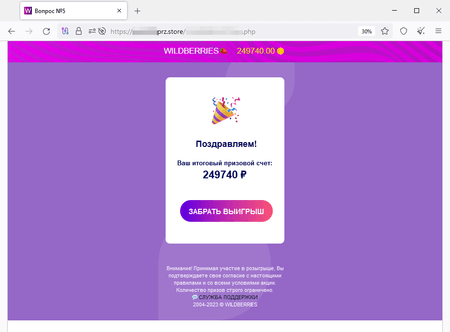

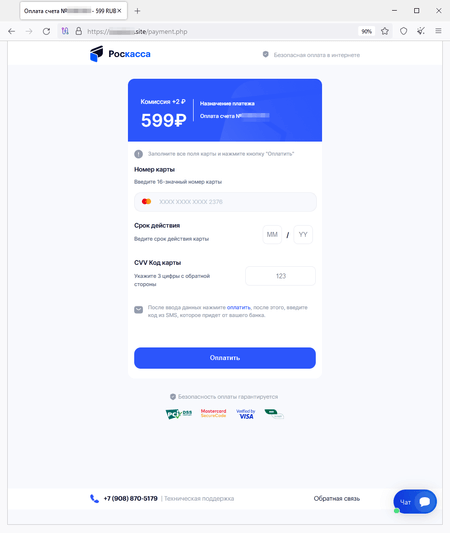

A ottobre 2023 sono stati individuati ulteriori siti che i malintenzionati, per attirare l'attenzione delle potenziali vittime, progettano nello stile di noti negozi online. I visitatori di tali siti potrebbero presumibilmente partecipare a un'estrazione di premi pecuniari. Per fare ciò, loro viene chiesto di completare un sondaggio e giocare a un gioco il quale in realtà è una simulazione — l'apparente vincita in esso è programmata in anticipo. Per "ottenere" il premio, gli utenti devono pagare una "commissione" per il trasferimento del denaro sul loro conto bancario. Dopo questo, le vittime non ricevono alcun pagamento. È il contrario: sono loro a trasferire ai truffatori i propri soldi, nonché rischiano di divulgare i dati delle carte bancarie.

Esempi di tali siti:

"All'estrazione" del premio il visitatore avrebbe presumibilmente vinto 249.740 rubli:

Il modulo di pagamento della "commissione" per la ricezione della vincita inesistente:

Programmi malevoli e indesiderati per dispositivi mobili

Secondo le statistiche di rilevamento di Dr.Web per dispositivi mobili Android, a ottobre gli utenti il più spesso venivano attaccati dalle applicazioni trojan pubblicitarie Android.HiddenAds. Inoltre, rispetto al mese precedente, è aumentata l'attività dei trojan bancari e dei programmi malevoli spia.

Durante il mese di ottobre, gli specialisti Doctor Web hanno individuato oltre 50 applicazioni malevole sullo store Google Play. Tra di esse erano i trojan Android.Proxy.4gproxy, che trasformavano i dispositivi infetti in server proxy, nonché i programmi fraudolenti Android.FakeApp.

Eventi più importanti relativi alla sicurezza "mobile" a ottobre:

- crescita dell'attività dei programmi trojan pubblicitari,

- crescita dell'attività delle applicazioni trojan bancari e spia;

- rilevamento di nuove applicazioni malevole sullo store Google Play.

Per maggiori informazioni sulla situazione di virus per dispositivi mobili a ottobre leggete la nostra panoramica.