Resoconto sui virus informatici di febbraio 2015

4 marzo 2015

Alcuni nuovi programmi malevoli sono comparsi nel più breve mese dell’anno. All’inizio di febbraio gli specialisti Doctor Web hanno concluso lo studio di un trojan composito multifunzionale rivolto contro gli utenti del SO Linux, mentre alla fine del mese sono stati pubblicati i risultati dell’analisi di una nuova versione di un backdoor per Mac OS X. Inoltre, a febbraio 2015 sono state attive, come al solito, le applicazioni malevole per Google Android.

LE PRINCIPALI TENDENZE DI FEBBRAIO

- La comparsa di nuovi programmi trojan per il SO Linux.

- Gli scrittori dei virus continuano a mostrare l’interesse verso Mac OS X.

- Continuano a diffondersi le applicazioni malevole per Google Android.

Minaccia del mese

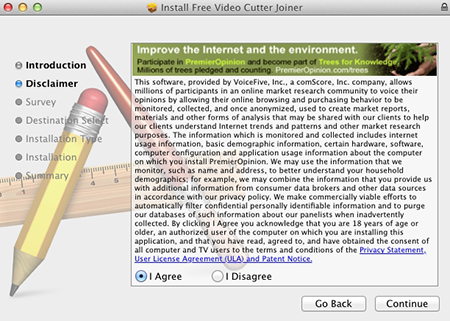

Alla fine di febbraio gli specialisti Doctor Web hanno finito di esaminare il trojan-backdoor Mac.BackDoor.OpinionSpy.3 che consente ai malfattori di spiare gli utenti di Mac OS X. Il trojan arriva sul computer da alcuni siti che offrono software gratuito, più precisamente, è incluso come un file eseguibile addizionale nei pacchetti di applicazioni innocue. Una volta avviato sul computer Apple con i permessi di amministratore, il programma scarica ed installa un’applicazione dannosa.

L’antivirus Dr.Web per Mac OS X rileva e neutralizza quest’applicazione malevola. Per maggiori informazioni sul backdoor, consultare il relativo articolo informativo.

Trojan-encoder

Numero di richieste di decifratura ricevute dal sevizio di supporto tecnico Doctor Web

| Gennaio 2015 | Febbraio 2015 | Dinamica |

|---|---|---|

| 1305 | 1840 | +40,9% |

Così come in precedenza, sono un grave pericolo i trojan-encoder che criptano informazioni sul computer e richiedono di pagare un riscatto per la decifratura.

Encoder più diffusi a febbraio 2015:

- Trojan.Encoder.567;

- Trojan.Encoder.398;

- Trojan.Encoder.741.

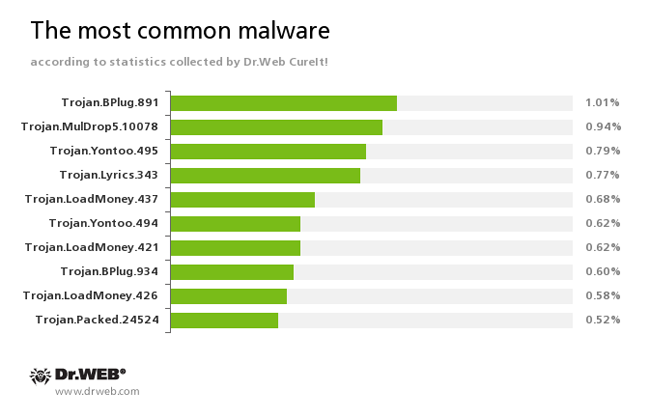

Secondo le informazioni dell’utility di cura dei virus Dr.Web CureIt!

Trojan.BPlug

Sono estensioni (plugin) per popolari browser che visualizzano pubblicità indesiderata quando l’utente apre pagine web.Trojan.MulDrop5.10078

Installa applicazioni indesiderate e pubblicitarie sul computer infetto.Trojan.Yontoo

Una famiglia delle estensioni per browser studiate per visualizzare pubblicità su pagine web visitate dall’utente.Trojan.Lyrics

Una famiglia dei trojan che sono capaci di visualizzare pubblicità indesiderata sullo schermo e di aprire nel browser siti web con contenuti non attendibili all’insaputa dell’utente.Trojan.LoadMoney

Una famiglia dei programmi-downloader che vengono generati dai server del partner program LoadMoney. Queste applicazioni scaricano ed installano diversi programmi indesiderati sul computer della vittima.Trojan.Packed.24524

Trojan-installer di applicazioni pubblicitarie ed indesiderate.

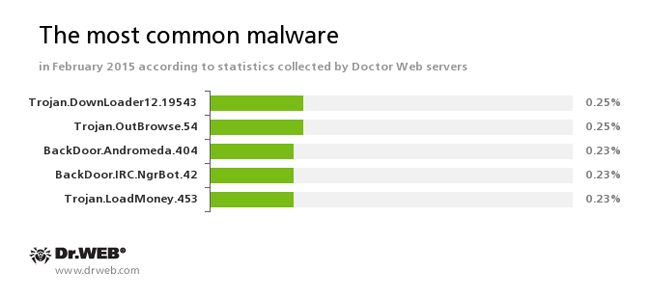

Secondo le informazioni dei server delle statistiche Doctor Web

Trojan.DownLoader12.19543

Un trojan studiato per sostituire nella finestra del browser i risultati dei motori di ricerca e per mostrare falsi messaggi pop-up dei social network.Trojan.OutBrowse.54

Fa parte della famiglia dei trojan di pubblicità che vengono distribuiti con l’impiego di partner program e vengono utilizzati per la monetizzazione del traffico di file.BackDoor.Andromeda.404

Trojan-downloader studiato per scaricare altri programmi malevoli dai server remoti dei malintenzionati e per eseguirli sul computer infetto.BackDoor.IRC.NgrBot.42

È un trojan molto diffuso, conosciuto dagli specialisti della sicurezza informatica a partire dal 2011. I programmi malevoli di questa famiglia sono in grado di eseguire sul computer infetto diversi comandi impartiti dai criminali informatici, e vengono gestiti attraverso il protocollo di messaggistica di testo IRC (Internet Relay Chat).Trojan.LoadMoney

Una famiglia dei programmi-downloader che vengono generati dai server del partner program LoadMoney. Queste applicazioni scaricano ed installano diversi programmi indesiderati sul computer della vittima.

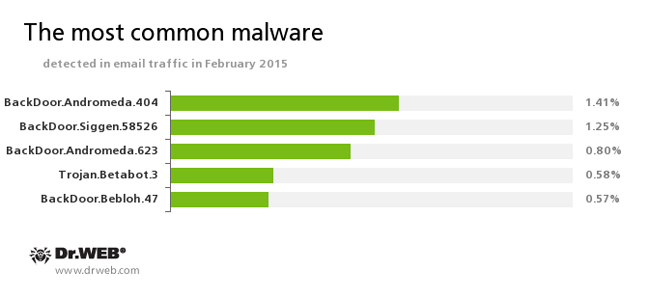

Statistiche delle applicazioni malevole in email

BackDoor.Andromeda

Una famiglia dei trojan-downloader studiati per scaricare altri programmi malevoli dai server remoti dei malintenzionati e per eseguirli sul computer infetto.BackDoor.Siggen.58526

Un trojan che all’insaputa dell’utente scarica ed esegue altri programmi malevoli sul computer infetto ed inoltre può eseguire comandi impartiti dai malfattori.Trojan.Betabot.3

Un trojan capace di rubare le informazioni che vengono inserite dall’utente in moduli web (anche nei sistemi di home-banking), di eseguire comandi arrivati da un server remoto, di modificare le impostazioni DNS sul computer infetto e di attuare attacchi DDoS.BackDoor.Bebloh.47

Fa parte di una famiglia dei programmi malevoli che appartengono alla categoria dei trojan bancari. Quest’applicazione rappresenta una minaccia per gli utenti dei sistemi di home-banking in quanto consente ai malintenzionati di rubare le informazioni confidenziali intercettando dati inseriti in moduli web nel browser e incorporando falsi moduli nelle pagine web di alcune banche.

Botnet

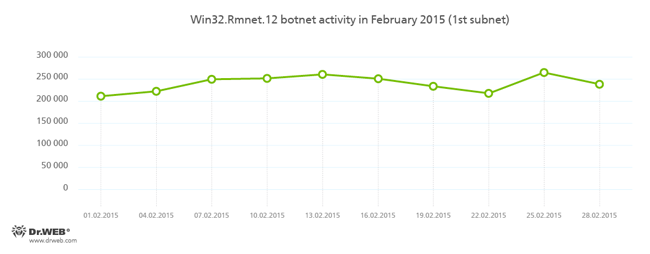

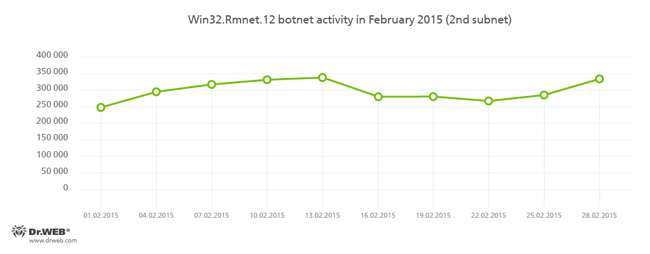

Nonostante le segnalazioni di agenzie di stampa che il 24 febbraio 2015 attraverso gli sforzi congiunti di alcuni enti sono stati disattivati i server di controllo della botnet Rmnet, gli specialisti Doctor Web in generale non osservano alcuna diminuzione notevole dell’attività di questa botnet. Nei seguenti grafici è visualizzata l’attività delle sottoreti, monitorate da Doctor Web, della botnet creata dai malintenzionati sulla base del “file virus” Win32.Rmnet.12 :

Per maggiori informazioni sull’attività della botnet Rmnet, consultare l’articolo informativo pubblicato sul nostro sito.

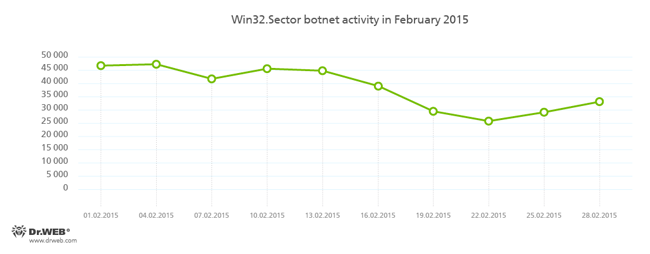

Continua a funzionare la botnet creata dai malfattori tramite il “file virus” Win32.Sector:

Il “file virus” Win32.Sector ha le seguenti funzioni:

- scarica file eseguibili da rete P2P e li esegue sulla macchina infetta;

- può incorporarsi in processi in esecuzione sul computer;

- ha la possibilità di terminare alcuni programmi antivirus e di ostacolare l'accesso ai siti dei loro sviluppatori;

- infetta oggetti di file su dischi locali e su supporti rimovibili (su cui crea un file di esecuzione automatica autorun.inf) e anche file conservati in cartelle condivise di rete.

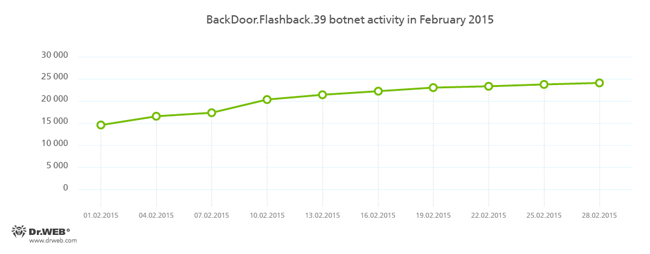

BackDoor.Flashback.39

Un trojan per Mac OS X che è iniziato a diffondersi ad aprile 2012. L’infezione avviene attraverso le vulnerabilità Java. Il trojan ha l’obiettivo di scaricare e di avviare sulla macchina infetta un payload che può essere qualsiasi file eseguibile specificato nel comando impartito dai malintenzionati.

Minacce informatiche per Linux

Non diminuisce l’interesse dei malintenzionati verso i sistemi operativi della famiglia Linux. Così all’inizio di febbraio, gli specialisti Doctor Web hanno studiato un trojan composito multifunzionale, capace di infettare il SO Linux, denominato Linux.BackDoor.Xnote.1. Questo programma malevolo può eseguire i seguenti comandi di gestione del file system, impartiti dagli hacker:

- elencare file e directory all'interno di un percorso specificato;

- inviare sul server le informazioni sulla dimensione di un file;

- creare un file in cui sarà possibile salvare i dati in ingresso;

- accettare un file;

- inviare un file sul server di gestione;

- eliminare un file;

- eliminare una directory;

- mandare sul server di gestione un segnale che il trojan è pronto ad accettare un file;

- creare una directory;

- rinominare un file;

- eseguire un file.

Inoltre, il trojan può eseguire l’interprete dei comandi (shell) con le variabili di ambiente specificate in modo da fornirci l’accesso per il server di gestione, può avviare sul computer infetto SOCKS proxy o il proprio server portmap, nonché può attuare attacchi DDoS.

Potete leggere sui modi di diffusione e sui principi di funzionamento del Linux.BackDoor.Xnote.1 nell’apposito articolo informativo pubblicato da Doctor Web.

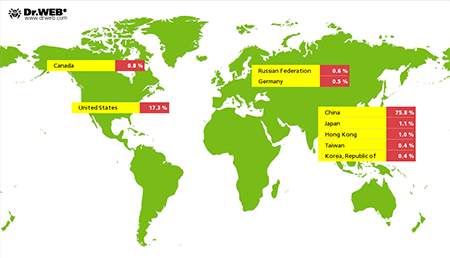

Continua ad essere attivo il trojan per Linux Linux.BackDoor.Gates.5 che esegue attacchi DDoS a vari siti Internet. A febbraio 2015 sono stati individuati 1129 indirizzi IP unici a cui sono stati eseguiti degli attacchi, rispetto al mese scorso il numero è diminuito di 3880. Così come prima, la maggior parte degli indirizzi IP attaccati si trova nella Cina:

Siti fraudolenti e sconsigliati

Durante il febbraio 2015, 22.033 indirizzi Internet sono stati aggiunti al database dei siti malevoli e di quelli sconsigliati da Dr.Web.

| Gennaio 2015 | Febbraio 2015 | Dinamica |

|---|---|---|

| 10 431 | 22 033 | +111,2% |

La protezione degli utenti da diversi metodi di frode in Internet viene assicurata dal componente Parental control incluso nella suite Dr.Web Security Space 10.0. Il Parental control consente di restringere l'accesso ai siti web in base ai determinati argomenti, esegue il filtraggio di contenuti non attendibili, ed utilizzando un database degli URL sconsigliati, protegge dai siti fraudolenti e rischiosi, dai contenuti scioccanti e dai siti da cui viene distribuito il malware.

Per maggiori informazioni circa i siti sconsigliati da Dr.Web

Programmi malevoli ed indesiderati per Android

A febbraio è stato scoperto un grande numero di programmi malevoli e potenzialmente rischiosi per la piattaforma mobile Google Android, per esempio:

- Moduli pubblicitari aggressivi

- Trojan-ransomware

- Trojan che mandano SMS

- Trojan bancari

Moduli pubblicitari

Nel mese scorso ancora una volta è diventato urgente problema quello che gli sviluppatori di applicazioni Android includono nel loro software diversi moduli pubblicitari aggressivi. Ancora una volta simili applicazioni sono state trovate nel catalogo Google Play da cui erano state scaricate da diverse decine di milioni di utenti.Trojan-ransomware

Tra le applicazione dannose scoperte a febbraio ci sono parecchi trojan-ransomware, tra cui i pericolosi encoder che criptano file degli utenti.Trojan che mandano SMS

A febbraio il database dei virus Dr.Web è stato integrato con un grande numero di nuovi trojan che mandano SMS costosi senza l’autorizzazione dell’utente del telefono.Trojan bancari

Per gli utenti del SO Android rimane ancora una seria minaccia la diffusione di applicazioni malevole bancarie. In particolare, gli utenti di dispositivi Android sudcoreani dovevano affrontare oltre 80 casi di invio di sms malevoli che propagano link al download di trojan Android.

Scopri di più con Dr.Web

Statistiche di virus Biblioteca delle descrizioni Tutti i resoconti sui virus Laboratorio live

[% END %]