31 agosto 2017

All'inizio dell'ultimo mese estivo sono stati registrati invii di massa delle email orientate agli amministratori di risorse Internet. In particolare, i truffatori inviavano email a nome dell'azienda "Regional Network Information Center" (RU-CENTER, un registrar di domini) e a quanto pare utilizzavano un database dei contatti degli amministratori dei domini. Nelle email veniva offerto al destinatario di collocare sul server un file PHP specifico, il che poteva compromettere la risorsa Internet. Inoltre, ad agosto è stato scoperto un trojan miner, nel codice del cui downloader era menzionato l'indirizzo del sito del popolare esperto di sicurezza informatica Brian Krebs. Inoltre, ai database dei virus Dr.Web sono state aggiunte versioni dei downloader del trojan Linux Hajime studiate per i dispositivi con l'architettura MIPS e MIPSEL.

Le principali tendenze di agosto

- Crescita del numero di invii di email fraudolente

- Comparsa di un nuovo trojan miner

- Scoperta dei downloader di Linux.Hajime per MIPS e MIPSEL

La minaccia del mese

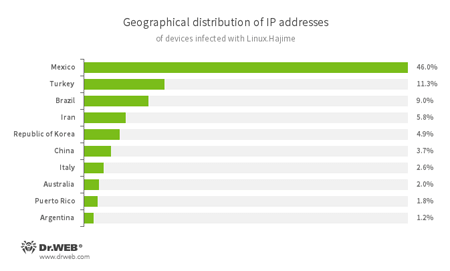

I worm di rete della famiglia Linux.Hajime sono conosciuti dal 2016. Per diffonderli, i malintenzionati utilizzano il protocollo Telnet. Dopo essersi autenticato su un dispositivo attaccato tramite il metodo a dizionario, un plugin infettante ci salva un downloader scritto in assembly. Dal computer da cui proviene l'attacco il downloader scarica il modulo principale del trojan che a sua volta include il dispositivo infetto in una botnet decentralizzata P2P. Fino a poco tempo fa gli antivirus conoscevano soltanto un downloader di Linux.Hajime per i dispositivi con l'architettura ARM, ma gli analisti dei virus Doctor Web hanno aggiunto ai loro database applicazioni malevole con funzioni simili per MIPS e MIPSEL.

Secondo le statistiche Doctor Web, l'infezione da Linux.Hajime è presente soprattutto nel Messico, alla seconda posizione si trova la Turchia, i tre "leader" includono anche il Brasile. Maggiori informazioni sui downloader di Hajime, che sono stati aggiunti ai database dei virus Dr.Web sotto i nomi Linux.DownLoader.506 e Linux.DownLoader.356, possono essere trovate in un articolo pubblicato sul nostro sito.

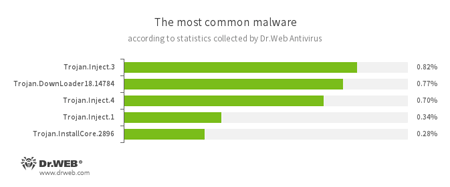

Secondo le statistiche di Antivirus Dr.Web

- Trojan.Inject

- Una famiglia dei programmi malevoli che integrano un codice malevolo nei processi di altri programmi.

- Trojan.DownLoader

- Una famiglia dei trojan che hanno l'obiettivo di scaricare altre applicazioni dannose sul computer sotto attacco.

- Trojan.InstallCore

- Una famiglia dei programmi che installano applicazioni indesiderate e malevole.

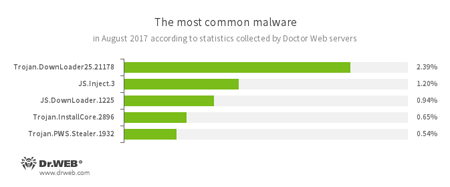

Secondo le informazioni dei server delle statistiche Doctor Web

- Trojan.DownLoader

- Una famiglia dei trojan che hanno l'obiettivo di scaricare altre applicazioni dannose sul computer sotto attacco.

- JS.Inject.3

- Una famiglia degli script malevoli, scritti nel linguaggio JavaScript. Integrano uno script malevolo nel codice HTML di pagine web.

- JS.DownLoader

- Una famiglia degli script malevoli, scritti nel linguaggio JavaScript. Scaricano e installano sul computer altri programmi malevoli.

- Trojan.InstallCore

- Una famiglia dei programmi che installano applicazioni indesiderate e malevole.

- Trojan.PWS.Stealer

- Una famiglia dei trojan studiati per rubare password ed altre informazioni confidenziali sul computer infetto.

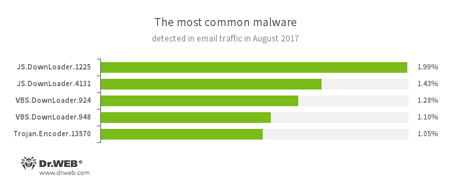

Le statistiche sulle applicazioni malevole nel traffico email

- JS.DownLoader

- Una famiglia degli script malevoli, scritti nel linguaggio JavaScript. Scaricano e installano sul computer altri programmi malevoli.

- VBS.DownLoader

- Una famiglia degli script malevoli, scritti nel linguaggio VBScript. Scaricano e installano sul computer altri programmi malevoli.

- Trojan.Encoder.13570

- Un esemplare della famiglia dei trojan ransomware che criptano file sul computer e chiedendo alla vittima il riscatto per la decriptazione.

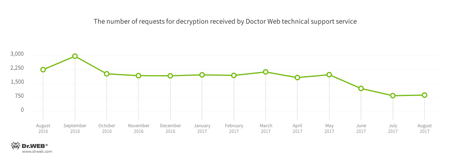

Cryptolocker

Ad agosto al servizio di supporto tecnico Doctor Web il più spesso si rivolgevano gli utenti le cui informazioni sono state cifrate dalle seguenti versioni dei trojan cryptolocker:

- Trojan.Encoder.858 — 29,21% dei casi;

- Trojan.Encoder.567 — 4,02% dei casi;

- Trojan.Encoder.761 — 1,85% dei casi;

- Trojan.Encoder.11464 — 1,85% dei casi;

- Trojan.Encoder.741 — 1,55% dei casi;

- Trojan.Encoder.3976 — 1,08% dei casi.

Dr.Web Security Space per Windows protegge dai trojan cryptolocker

Siti pericolosi

Ad agosto 2017, 275.399 indirizzi Internet sono stati aggiunti al database dei siti malevoli e sconsigliati.

| Luglio 2017 | Agosto 2017 | La dinamica |

|---|---|---|

| + 327 295 | + 275 399 | -15,8% |

Spesso nella lista dei siti sconsigliati vengono inclusi siti hackerati. I malfattori collocano sulle risorse Internet compromesse script per il falso aumento del numero di visite, script che reindirizzano i visitatori su siti di terzi, e talvolta in questo modo vengono distribuiti programmi malevoli. Quando i malintenzionati pianificano attacchi per compromettere risorse Internet, come prima cosa, raccolgono informazioni sul sito bersaglio. In particolare, cercano di determinare il tipo e la versione del web server che viene utilizzato dal sito, la versione del sistema di gestione dei contenuti, il linguaggio di programmazione in cui è scritto il motore, e altre informazioni tecniche, tra cui una lista dei sottodomini del dominio principale del sito sotto attacco. Se i server DNS utilizzati da un sito sono configurati in modo corretto, gli intrusi non saranno in grado di ottenere a richiesta informazioni sulla zona di dominio. Tuttavia, nel caso di errata configurazione dei server DNS una richiesta AXFR specifica consente ai criminali informatici di ottenere informazioni complete sui sottodomini registrati nella zona di dominio. Un'errata configurazione di server DNS di per sé non è una vulnerabilità, però può diventare una causa indiretta di quello che una risorsa Internet viene compromessa. Le informazioni più dettagliate sono ritrovabili in un articolo pubblicato.

Altri eventi nella sfera della sicurezza informatica

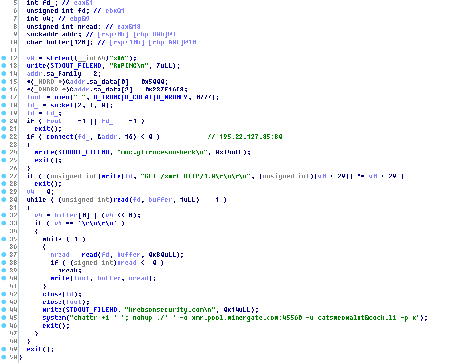

Ad agosto gli analisti dei virus Doctor Web hanno aggiunto ai database un nuovo trojan miner per SO Linux, denominato Linux.BtcMine.26. Questo programma malevolo è progettato per l'estrazione della criptovaluta Monero (XMR) e viene distribuito in un modo che è simile alla distribuzione di Linux.Mirai: i malfattori si connettono con un dispositivo attaccato attraverso il protocollo Telnet, selezionando il login e la password a dizionario, dopodiché ci salvano un programma downloader. Quindi loro avviano questo programma da terminale tramite un comando console e così sul dispositivo viene scaricato il trojan.

Il downloader del miner Linux.BtcMine.26 ha una caratteristica dell'architettura particolare: nel suo codice è ritrovabile più volte l'indirizzo del sito krebsonsecurity.com appartenente al noto esperto di sicurezza informatica Brian Krebs. Maggiori informazioni su questo programma malevolo sono contenute in un nostro articolo.

Programmi malevoli e indesiderati per dispositivi mobili

L'ultimo mese estivo di quest'anno in Google Play sono state rilevate più applicazioni malevole Android alla volta. I trojan, aggiunti al database dei virus Dr.Web come Android.Click.268 e Android.Click.274, eseguivano attacchi DDoS a risorse di rete. Un altro trojan, denominato Android.Click.269, caricava di nascosto siti web indicati dai malfattori e faceva clic sui banner in essi presenti, generando un reddito per i criminali informatici. Un altro programma malevolo Android presente ad agosto in Google Play è stato inserito nel database dei virus come Android.BankBot.225.origin. Mostrava falsi moduli di input sopra un software di banca o altro e rubava tutte le informazioni che venivano immesse. Inoltre, ad agosto in Google Play è stato trovato un dropper, Android.MulDrop.1067, che è studiato per installare altri trojan.

Gli eventi più notevoli relativi alla sicurezza "mobile" ad agosto:

- rilevati trojan Android che eseguivano attacchi DDoS a siti web;

- scoperto un trojan di banca in Google Play;

- rilevato in Google Play un programma dropper che è studiato per installare altri trojan.

Per maggiori informazioni circa le minacce ai dispositivi mobili ad agosto, consultate la nostra panoramica specifica.