Doctor Web: il banker Android Flexnet sottrae i soldi degli utenti attraverso i giochi per computer

Minacce attuali di virus | Notizie "calde" | Sulle minacce mobile | Tutte le notizie | Sui virus

21 marzo 2019

Flexnet è creato sulla base del trojan GM Bot il quale venne analizzato dagli analisti Doctor Web a febbraio 2015. Il codice sorgente di questa applicazione malevola venne pubblicato ad accesso aperto nel 2016. Poco tempo dopo comparvero le prime versioni di Flexnet in cui erano utilizzati i risultati degli autori di GM Bot. Gli attacchi ai proprietari di smartphone e tablet Android tramite questo trojan vengono effettuati fino ad oggi.

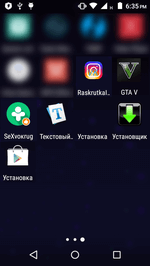

I malintenzionati propagano il banker Flexnet tramite lo spam via SMS. Nei messaggi viene offerto alle potenziali vittime di andare su un link e di scaricare un software o gioco. Il trojan viene distribuito in false applicazioni Drug vokrug, GTA V, strumenti per promuovere account in Instagram e VKontakte e altri software.

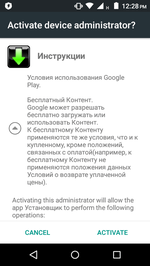

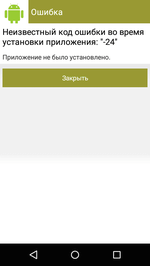

All'avvio il banker chiede l'accesso alle funzioni dell'amministratore dispositivo mostrando una finestra di dialogo standard. Se la vittima gli fornisce le autorizzazioni necessarie, il trojan segnala un finto errore che si sarebbe verificato e rimuove la sua icona dalla schermata delle applicazioni. In questo modo si nasconde all'utente e cerca di ostacolare la propria rimozione.

Rispetto ai moderni banker Android, le possibilità di Flexnet sono piuttosto limitate. Il trojan è in grado di intercettare e inviare messaggi SMS, e inoltre effettuare richieste USSD. Tuttavia, queste funzioni sono sufficienti per rubare denaro utilizzando varie pratiche fraudolente.

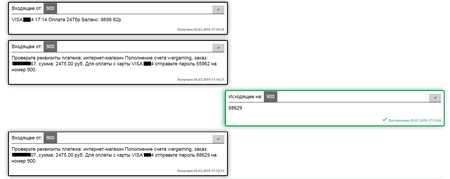

Una di esse è ricaricare via SMS gli account interni di giochi per computer popolari. Questo schema funziona come segue. Il trojan verifica il credito residuo della carta bancaria dell'utente inviando una richiesta SMS al sistema di servizi di mobile banking. Quindi intercetta il messaggio di risposta con informazioni sul credito residuo del conto e trasmette queste informazioni ai criminali informatici. I malintenzionati generano una richiesta di ricarica di un account di un gioco che loro interessa. Indicano nella richiesta il numero telefonico della vittima e l'importo da trasferire. Sul cellulare dell'utente arriva un SMS con un codice di conferma. Il trojan intercetta questo messaggio, trasferisce il suo contenuto ai truffatori i quali impartiscono al banker un comando per inviare un SMS con il codice ricevuto per confermare l'operazione.

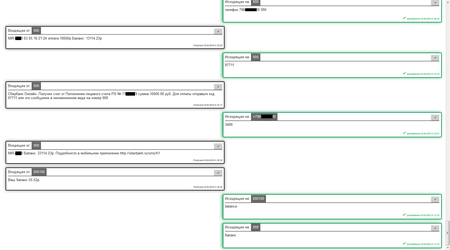

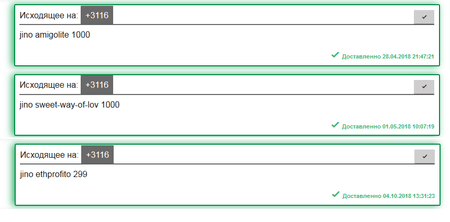

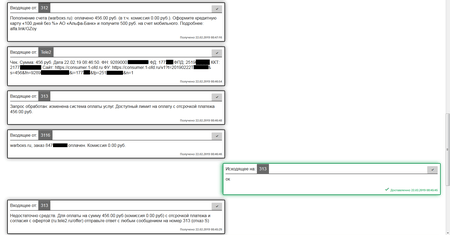

Ecco alcuni esempi di come vengono rubati i soldi con questo metodo:

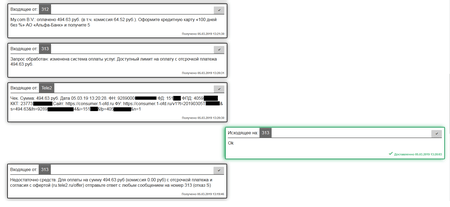

Allo stesso modo vengono realizzati anche altri schemi fraudolenti. Per esempio i malintenzionati possono pagare i servizi di provider di hosting utilizzando denaro dal credito residuo dei numeri di cellulare delle loro vittime. Per fare questo, il trojan invia un SMS con i parametri richiesti ai numeri specializzati:

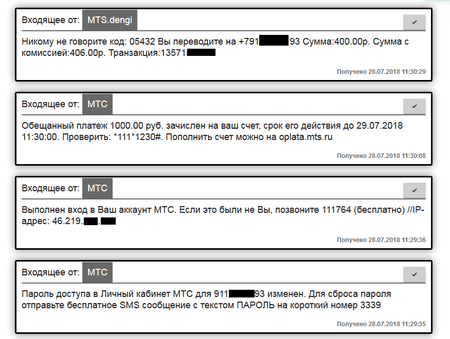

Anche se non c'è credito sufficiente sul conto delle potenziali vittime, i malintenzionati possono ancora rubare denaro da tali conti. I truffatori utilizzano l'opzione tariffaria "Pagamento promesso" degli operatori cellulari la quale consente di pagare servizi a credito. Ugualmente agli altri casi, i criminali informatici impartiscono al trojan un comando per inviare un SMS con i parametri richiesti. Fino a un determinato momento i proprietari dei dispositivi infetti non sono a conoscenza della perdita di denaro in quanto il banker nasconde tutti i messaggi sospetti.

Oltre a ciò, il trojan può trasferire denaro dalle carte bancarie delle vittime ai conti dei malintenzionati. Tuttavia, le organizzazioni creditizie utilizzano algoritmi speciali per tracciare operazioni sospette, per cui la probabilità di blocco di tale trasferimento di fondi è molto alta – a differenza degli schemi sopra descritti che consentono ai truffatori di rubare quantità relativamente piccole per un lungo periodo e di passare inosservati.

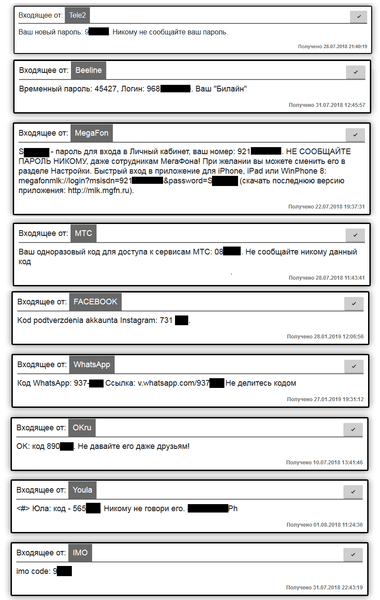

Un'altra funzionalità di Flexnet è il furto di dati riservati. I criminali informatici possono avere accesso agli account degli utenti nei social network, in negozi online, alle aree personali sui siti degli operatori di telecomunicazioni e su altri servizi online. Conoscendo il numero di cellulare della vittima, i malintenzionati cercano di effettuare il login al suo account. A questo numero arriva un codice di verifica monouso il quale viene intercettato dal trojan e inviato ai truffatori.

Se il numero del proprietario del dispositivo infetto non è legato a nessuno dei servizi che interessano i malintenzionati, loro possono utilizzare tale numero per registrare un nuovo account. In futuro, gli account compromessi e quelli creati possono entrare nel mercato nero ed essere utilizzati per inviare spam e organizzare attacchi di phishing.

Con l'assistenza del registrar REG.ru alcuni server di gestione di Flexnet sono stati bloccati, e i malintenzionati non controllano più una parte dei dispositivi infetti.

L'azienda Doctor Web ricorda ai proprietari di smartphone e tablet Android che programmi e giochi dovrebbero essere installai solo dalle fonti sicure, quale Google Play. È necessario prestare attenzione ai commenti di altri utenti e utilizzare software di sviluppatori testati.

I programmi antivirus Dr.Web per Android rilevano tutte le versioni conosciute del trojan Flexnet come campioni della famiglia Android.ZBot e le rimuovono con successo dai dispositivi infetti. Per i nostri utenti questi programmi malevoli non sono pericolosi.

#Android, #trojan_banker, #autenticazione_a_due_fattori

Il tuo Android ha bisogno di protezione

Utilizza Dr.Web

- Il primo antivirus russo per Android

- Oltre 140 milioni di scaricamenti solo da Google Play

- Gratis per gli utenti dei prodotti Dr.Web per privati.