2 marzo 2023

Rispetto all'ultimo mese del 2022, è cresciuta anche l'attività delle applicazioni trojan bancarie e dei programmi ransomware. Quelle prime venivano rilevate il 2,63% più spesso, quelli secondi il 20,71%. Allo stesso tempo, si osservava una leggera diminuzione dell'attività dei programmi malevoli spia.

Durante il mese, il laboratorio dei virus dell'azienda Doctor Web ha rilevato sullo store Google Play numerose nuove minacce, tra cui le applicazioni fraudolente e i programmi trojan che abbonavano gli utenti a servizi a pagamento.

PRINCIPALI TENDENZE DI GENNAIO

- In aumento l'attività dei programmi malevoli che visualizzano pubblicità

- In aumento l'attività delle applicazioni trojan bancarie e dei programmi ransomware

- Diminuzione dell'attività delle applicazioni spia

- Comparsa di nuove minacce sullo store di app Google Play

Secondo i dati dei prodotti antivirus Dr.Web per Android

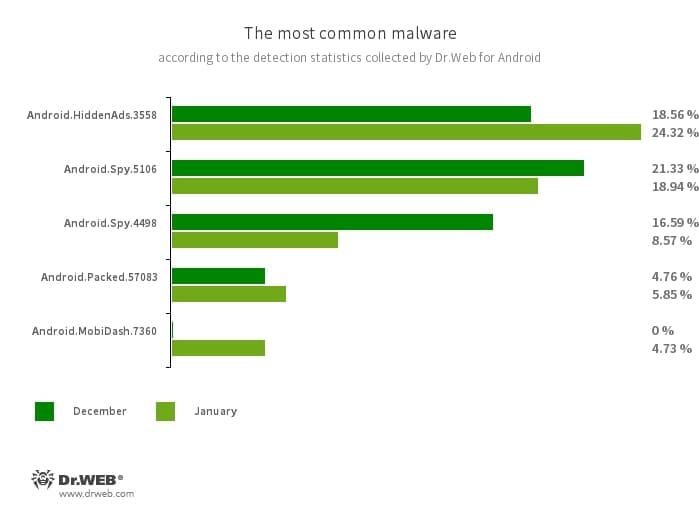

- Android.HiddenAds.3558

- Programma trojan per la visualizzazione di pubblicità invadenti. I campioni di questa famiglia spesso vengono distribuiti sotto le apparenze di applicazioni innocue e in alcuni casi vengono installati nella directory di sistema da altri programmi malevoli. Infiltrandosi su dispositivi Android, tali trojan pubblicitari di solito nascondono all'utente la propria presenza sul sistema: per esempio, nascondono l'icona dell'applicazione dal menu della schermata principale.

- Android.Spy.5106

- Android.Spy.4498

- Rilevamento di diverse varianti di un trojan che rappresenta versioni alterate di mods non ufficiali dell'applicazione WhatsApp. Questo programma malevolo è in grado di rubare il contenuto di notifiche, offrire l'installazione di programmi da fonti sconosciute, e durante l'utilizzo del programma di messaggistica, visualizzare finestre di dialogo con contenuto configurabile da remoto.

- Android.Packed.57083

- Rilevamento di applicazioni malevole protette dal software packer ApkProtector. Tra di esse possono essere i trojan bancari, gli spyware e altri software malevoli.

- Android.MobiDash.7360

- Programma trojan che visualizza annunci pubblicitari invadenti. È un modulo software che gli sviluppatori software incorporano nelle applicazioni.

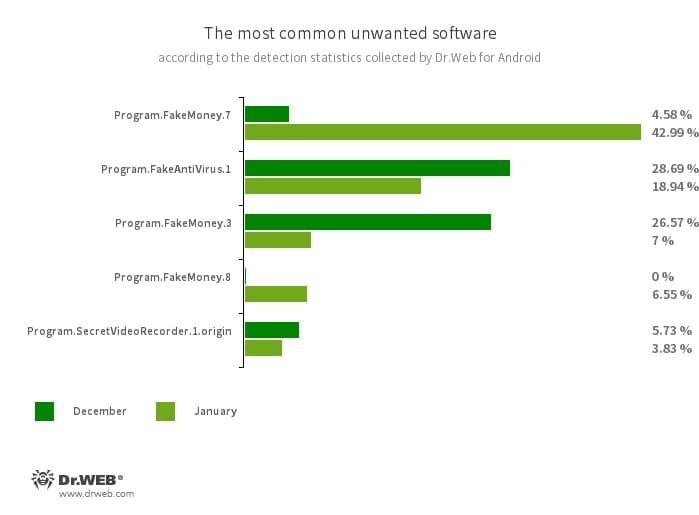

- Program.FakeMoney.7

- Program.FakeMoney.3

- Program.FakeMoney.8

- Rilevamento di applicazioni che presumibilmente consentirebbero di guadagnare con l'effettuazione di determinate azioni o compiti. Simula l'accredito di premi, tuttavia, per ritirare il denaro "guadagnato", è necessario accumulare una determinata somma. Anche quando gli utenti riescono a farlo, non è possibile per loro ottenere i pagamenti.

- Program.FakeAntiVirus.1

- Rilevamento di programmi adware che simulano il funzionamento di software antivirus. Tali programmi possono segnalare minacce inesistenti e ingannare gli utenti chiedendo di pagare per l'acquisto di una versione completa.

- Program.SecretVideoRecorder.1.origin

- Rilevamento di varie versioni di un'applicazione per la ripresa di foto e video in background attraverso le fotocamere integrate di dispositivi Android. Questo programma può funzionare impercettibilmente consentendo di disattivare le notifiche di ripresa, nonché cambiare con quelle false l'icona e la descrizione dell'app. Tali funzionalità lo rendono potenzialmente pericoloso.

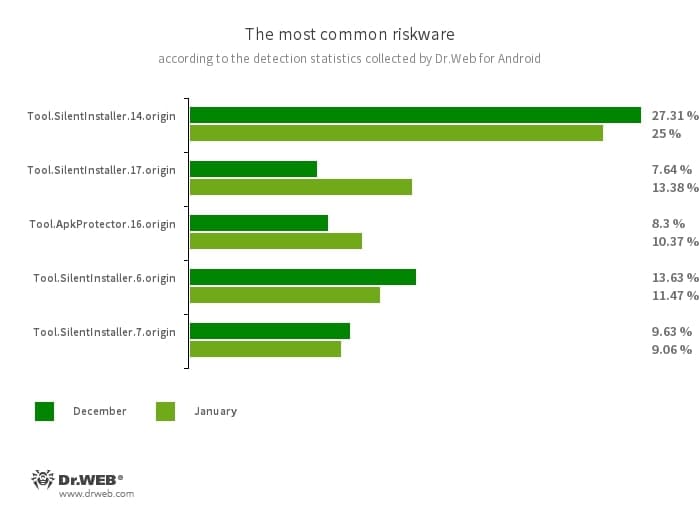

- Tool.SilentInstaller.14.origin

- Tool.SilentInstaller.17.origin

- Tool.SilentInstaller.6.origin

- Tool.SilentInstaller.7.origin

- Piattaforme software potenzialmente pericolose che consentono alle applicazioni di avviare i file APK senza installazione. Creano un ambiente di esecuzione virtuale che non influisce sul sistema operativo principale.

- Tool.ApkProtector.16.origin

- Rilevamento di applicazioni Android protette dal software packer ApkProtector. Questo packer non è malevolo, tuttavia, i malintenzionati possono utilizzarlo nella creazione di programmi trojan e indesiderati per renderne più difficile il rilevamento da parte degli antivirus.

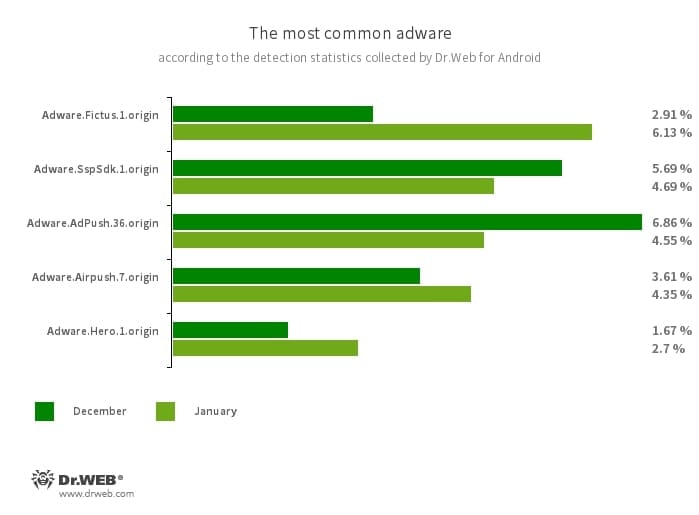

- Adware.Fictus.1.origin

- Modulo adware che i malintenzionati incorporano in versioni clone di popolari giochi e programmi Android. Viene integrato in programmi tramite un packer specializzato net2share. Le copie di software create in questo modo vengono distribuite attraverso diversi store di app e dopo l'installazione visualizzano pubblicità indesiderate.

- Adware.SspSdk.1.origin

- Modulo adware specializzato che viene incorporato in applicazioni Android. Visualizza annunci pubblicitari mentre i programmi che lo contengono sono chiusi. Come risultato, è più difficile per gli utenti individuare la fonte dei fastidiosi annunci.

- Adware.AdPush.36.origin

- Campione di una famiglia di moduli adware che possono essere integrati in programmi Android. Visualizza notifiche pubblicitarie che fuorviano gli utenti. Ad esempio, tali notifiche possono somigliare ai messaggi del sistema operativo. Inoltre, i moduli di questa famiglia raccolgono una serie di dati riservati, nonché sono in grado di scaricare altre app e avviare la loro installazione.

- Adware.Airpush.7.origin

- Campione di una famiglia di moduli adware che vengono incorporati in applicazioni Android e visualizzano le più svariate pubblicità. A seconda della versione e variante, queste possono essere notifiche pubblicitarie, finestre a comparsa o banner. Tramite questi moduli, i malintenzionati spesso distribuiscono programmi malevoli invitando a installare determinati software. Inoltre, tali moduli trasmettono al server remoto varie informazioni riservate.

- Adware.Hero.1.origin

- Uno dei componenti di una famiglia di applicazioni pubblicitarie modulari che visualizzano pubblicità indesiderate sotto forma di notifiche push e banner sullo schermo dei dispositivi Android. Oltre a questo, sono in grado di installare e rimuovere programmi in presenza di permessi di sistema corrispondenti.

Minacce su Google Play

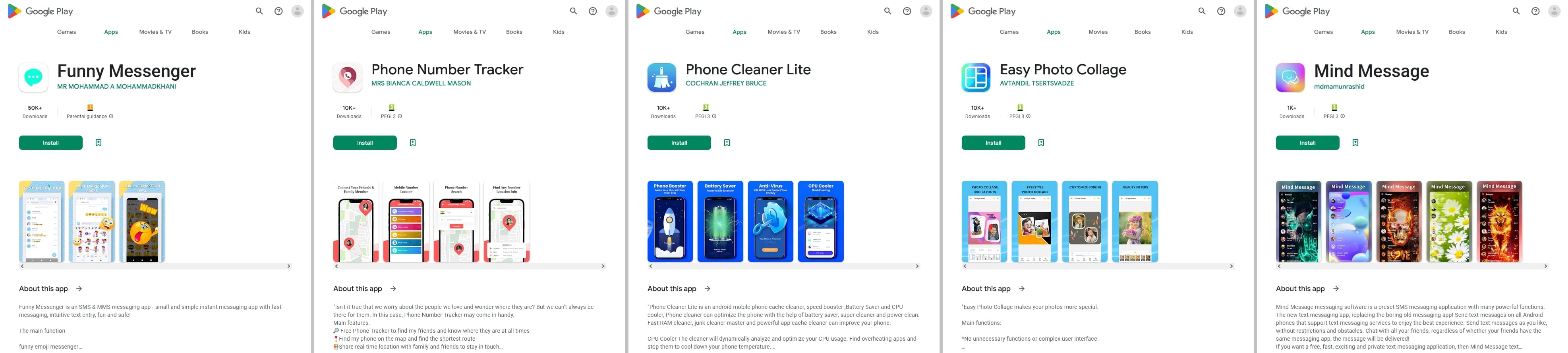

A gennaio 2023 il laboratorio dei virus dell'azienda Doctor Web ha registrato numerose nuove minacce sullo store di app Google Play. Tra di esse programmi trojan multicomponente con simili funzionalità, appartenenti alle famiglie Android.Joker e Android.Harly, che abbonano le vittime a servizi a pagamento. Quelli primi scaricano moduli ausiliari da internet, mentre quelli secondi memorizzano tali moduli in forma cifrata tra le proprie risorse. Così, un trojan, chiamato Android.Joker.1991 secondo la classificazione Dr.Web, era nascosto in un'app Phone Number Tracker per il tracciamento della posizione di abbonati tramite numeri di telefono. Il programma malevolo Android.Joker.1998 veniva distribuito sotto le apparenze di un'utility Phone Cleaner Lite per l'ottimizzazione del funzionamento del sistema. Android.Joker.1999 e Android.Joker.2008 venivano spacciati dai malintenzionati per programmi di messaggistica SMS Funny Messenger e Mind Message. E sotto le mentite spoglie di un programma di fotoritocco Easy Photo Collage, gli utenti installavano il trojan Android.Joker.2000.

A loro volta, Android.Harly.13 e Android.Harly.25 erano nascosti rispettivamente in un editor video Honey Video & Photo Maker e un launcher alternativo Joy Live Wallpaper & Launcher.

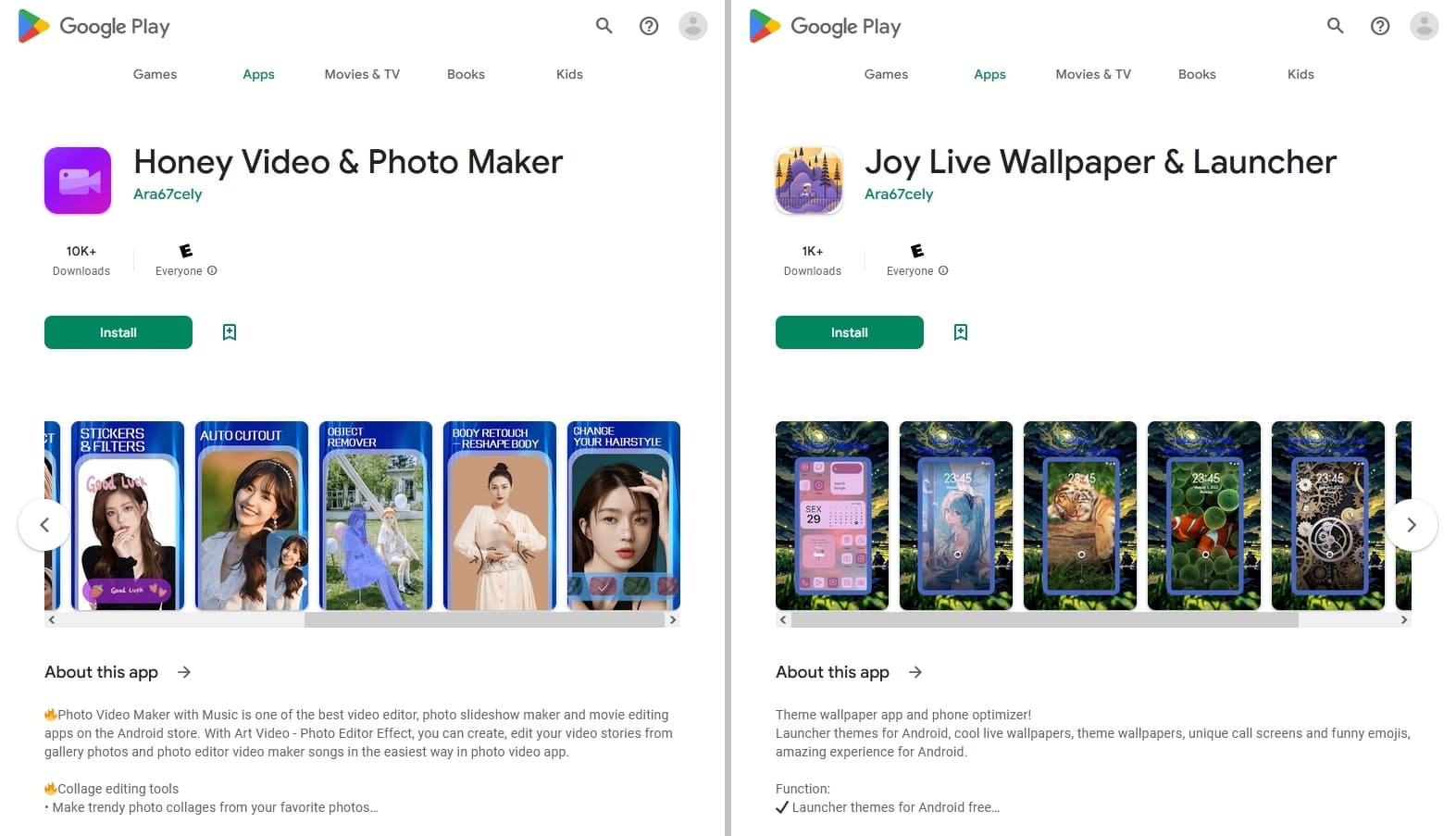

Un'altra minaccia è stato un programma chiamato Sim Analyst attraverso cui gli utenti pakistani presumibilmente sarebbero in grado di trovare informazioni su altri abbonati in base ai loro numeri di telefono. In realtà, con il pretesto di questo strumento, i malintenzionati distribuivano un'applicazione spia basata su un'utility di controllo remoto (RAT) AhMyth Android Rat. Questo programma trojan è stato aggiunto al database dei virus Dr.Web come Android.Spy.1092.origin.

Nella sua forma base, l'utility spyware AhMyth Android Rat possiede una vasta gamma di funzionalità. Ad esempio, consente di tracciare la posizione del dispositivo, scattare foto attraverso la fotocamera e registrare l'ambiente attraverso il microfono integrati, intercettare SMS, nonché ricevere informazioni su chiamate e contatti in rubrica. Tuttavia, in quanto le applicazioni distribuite attraverso Google Play hanno una limitazione dell'accesso a una serie di funzioni sensibili, questa versione dello spyware era dotata di funzionalità più modeste. Così, era in grado di tracciare la posizione del dispositivo, rubare il contenuto di notifiche, vari file multimediali come foto e video, nonché file che sono stati trasferiti tramite app di messaggistica ed erano archiviati localmente sul dispositivo.

Inoltre, i nostri specialisti hanno rilevato oltre due decine di programmi falsificazioni Android.FakeApp che i malintenzionati utilizzavano per scopi fraudolenti. Venivano distribuiti con il pretesto di una vasta gamma di applicazioni, e al comando del server remoto, potevano caricare vari siti web, tra cui quelli di phishing.

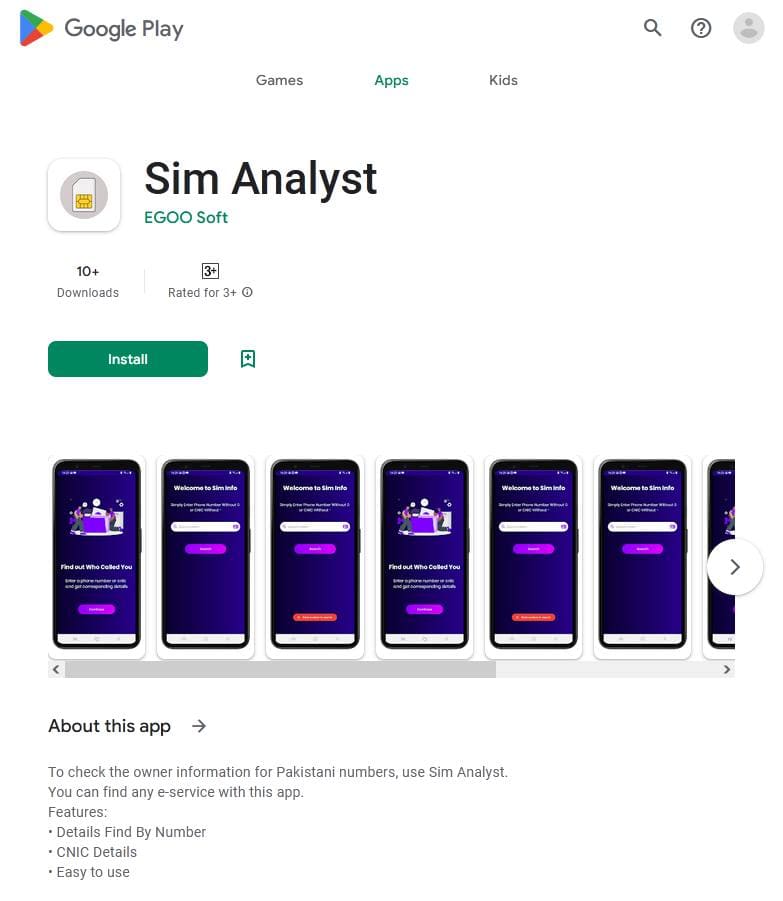

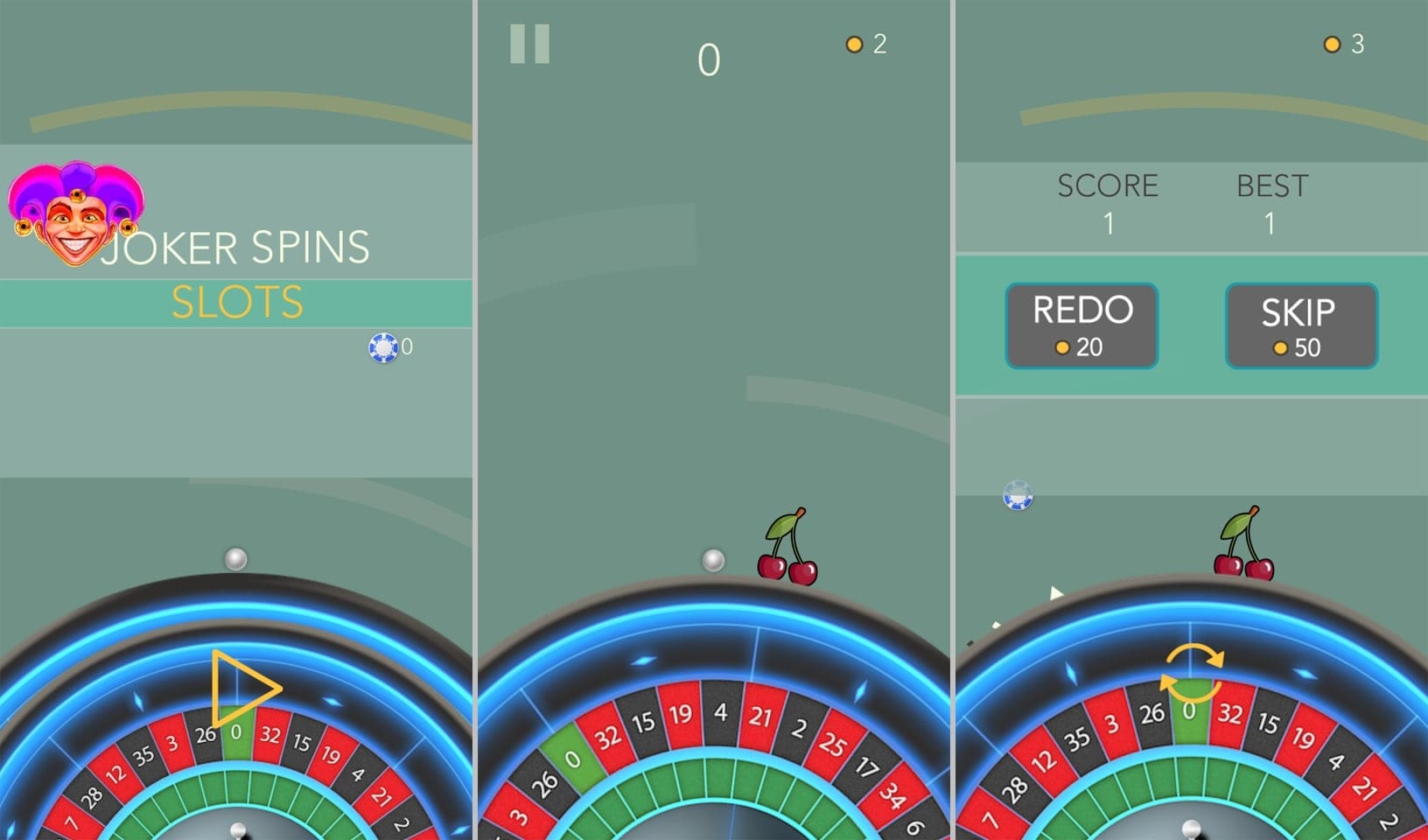

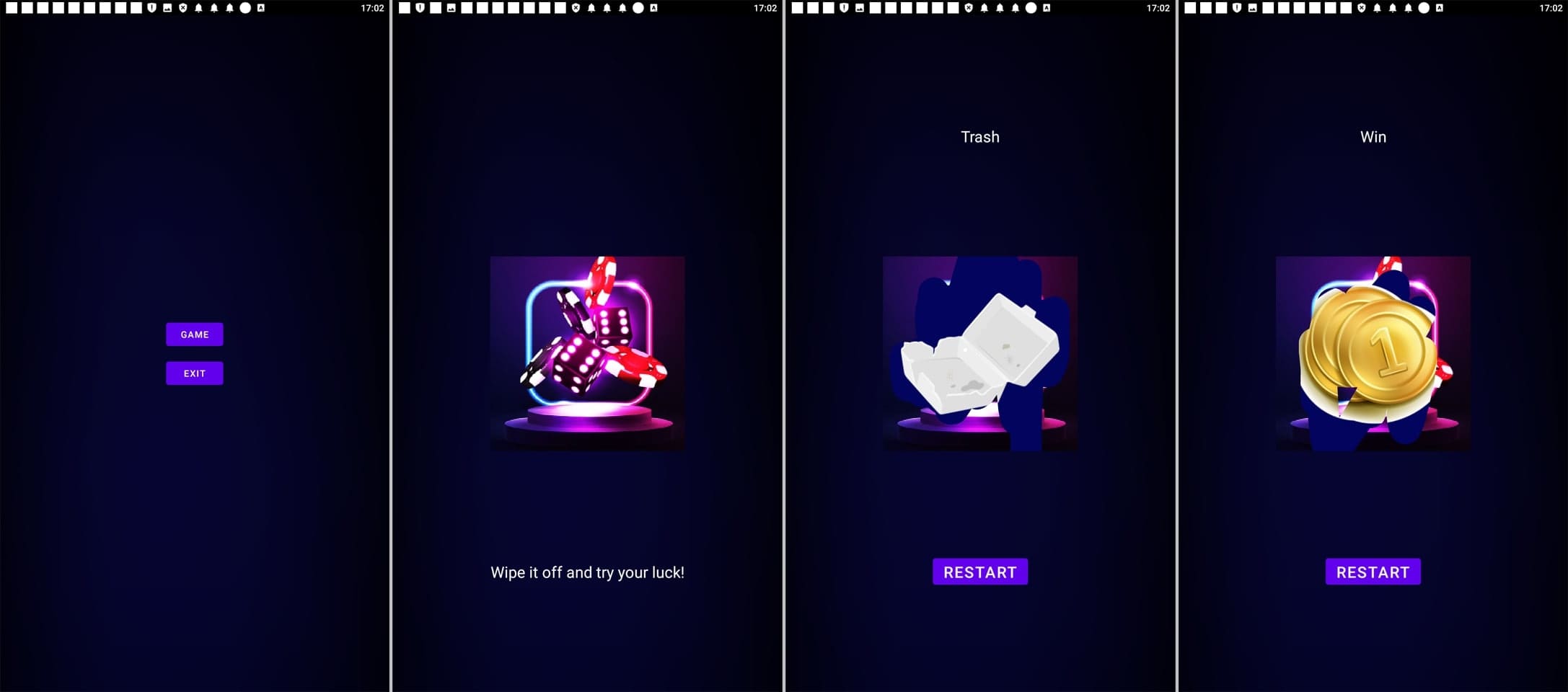

Alcuni di questi programmi venivano presentati come giochi:

A determinate condizioni, invece delle funzionalità che ci si aspettavano, potevano visualizzare siti di casinò online — ad esempio, se sono stati installati tramite il clic sul link appositamente generato in un annuncio pubblicitario.

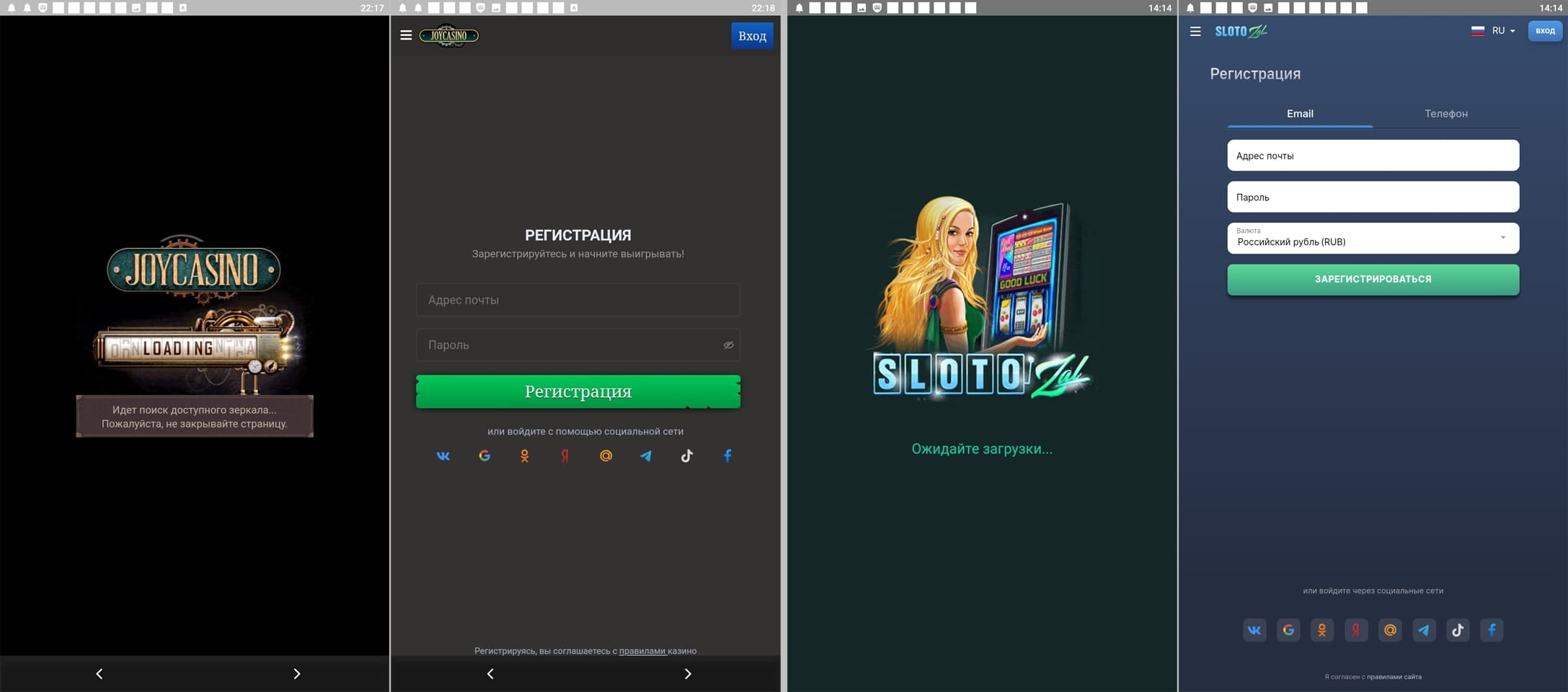

Di seguito sono riportati esempi di tale comportamento: in alcuni casi gli utenti vedono il gioco, mentre in altri casi, siti di casinò.

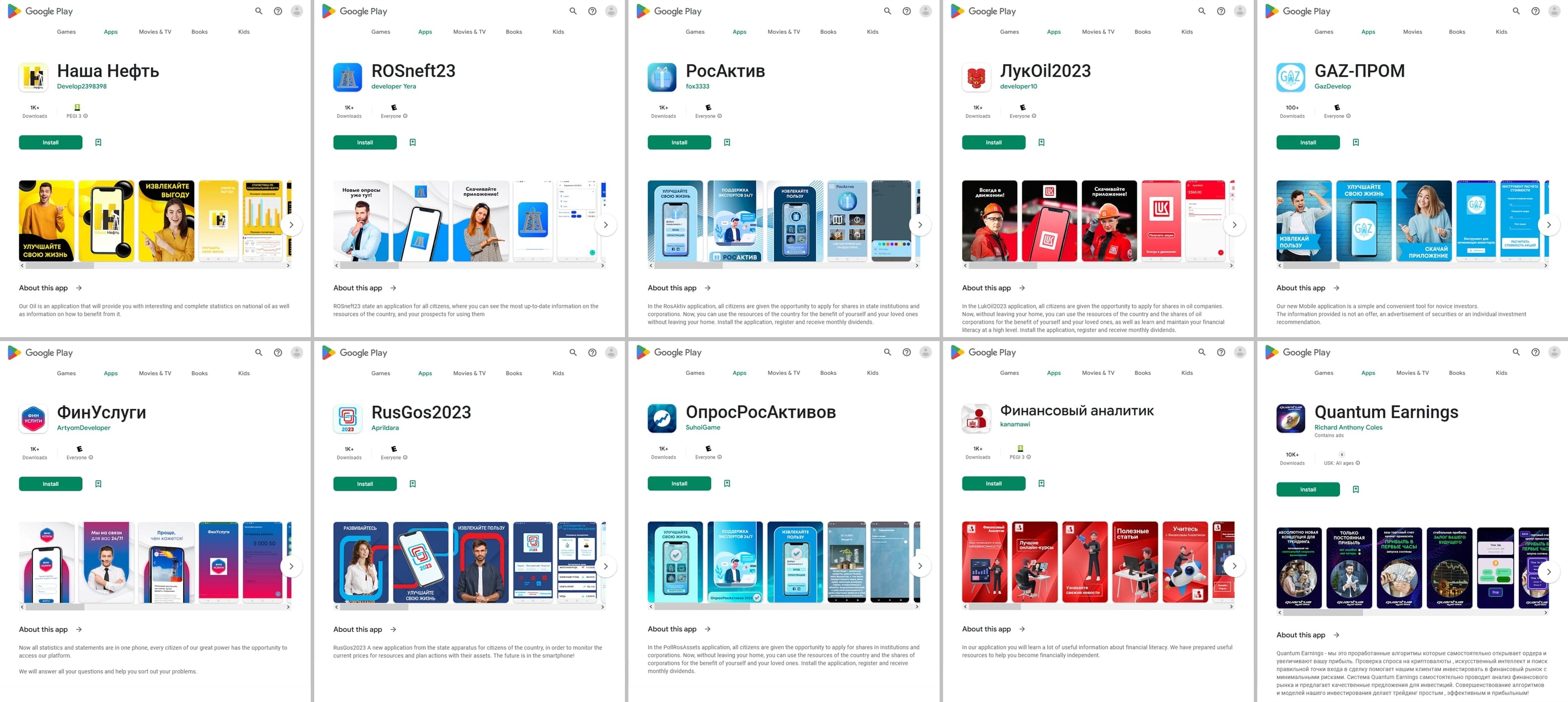

Altre false app venivano distribuite con il pretesto di applicazioni finanziarie e strumenti per la crescita personale. Per il loro tramite, presumibilmente, gli utenti sarebbero in grado di tenere la contabilità domestica, partecipare a vari sondaggi, seguire un corso di formazione e migliorare la propria alfabetizzazione finanziaria, iniziare a fare investimenti od ottenere azioni gratuite. In realtà, l'obiettivo principale di questi programmi era quello di caricare siti fraudolenti.

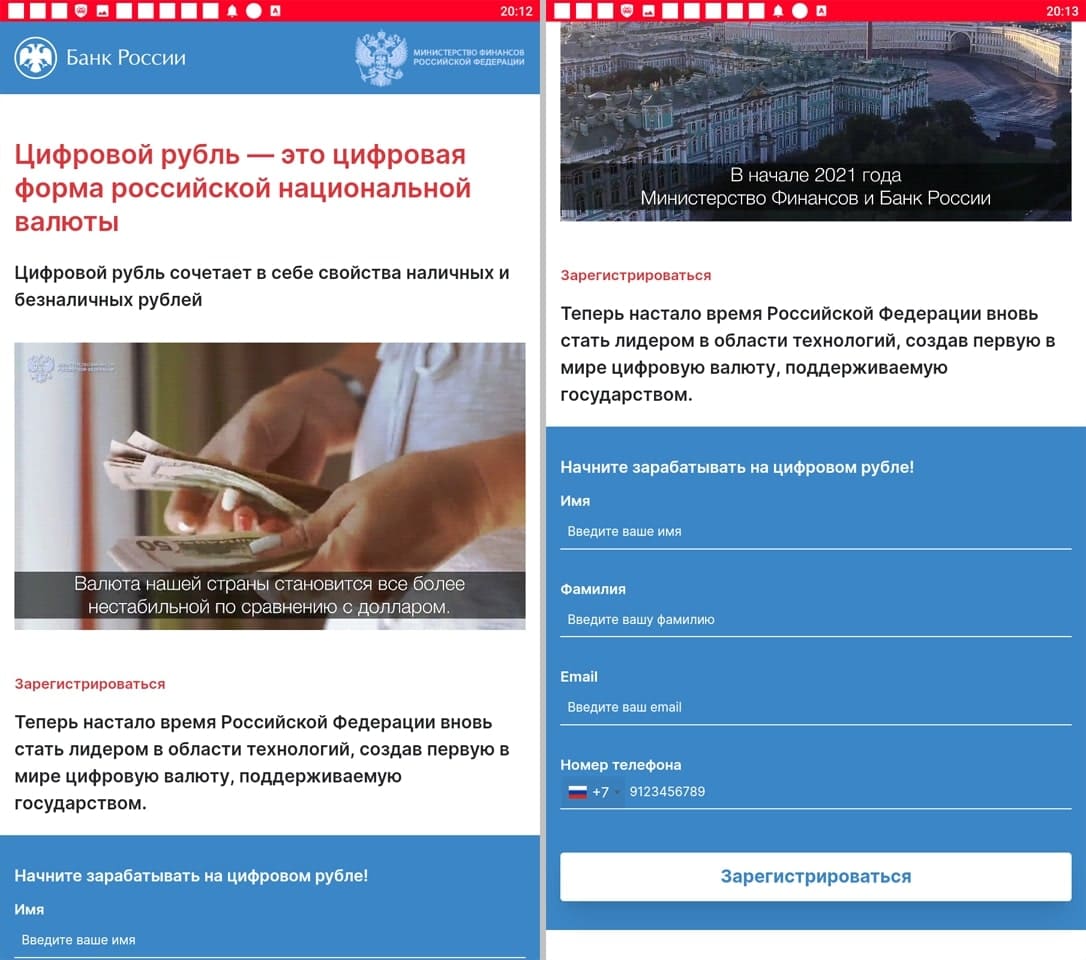

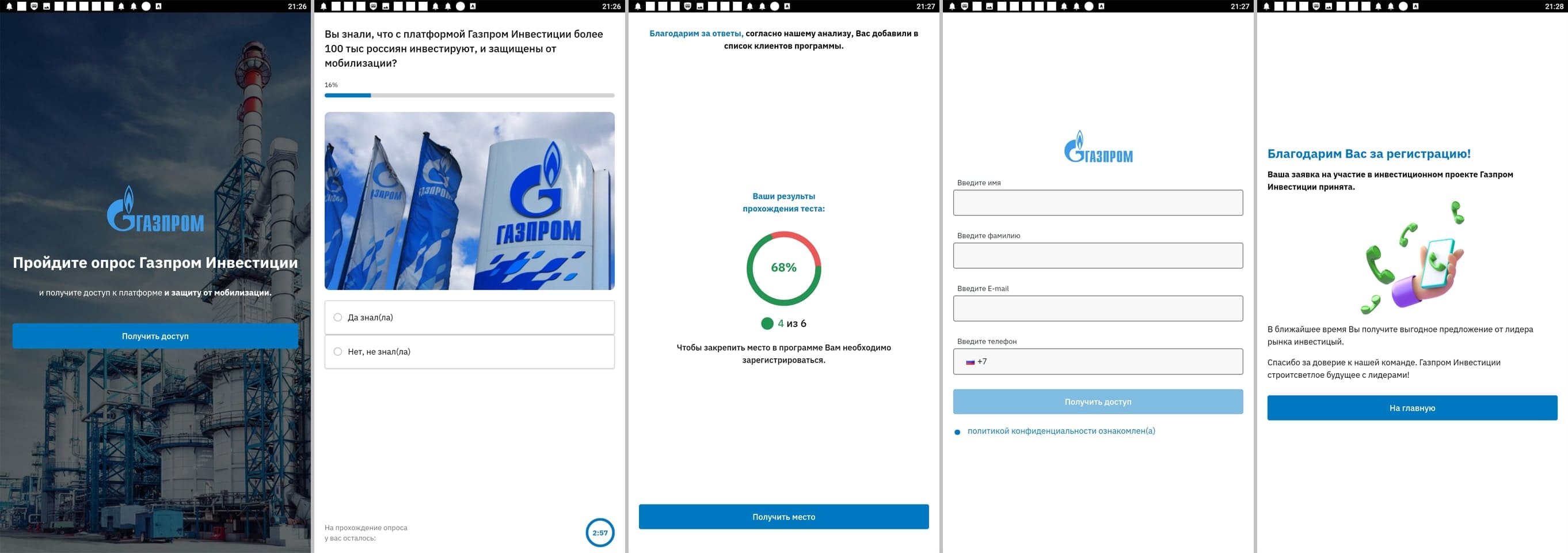

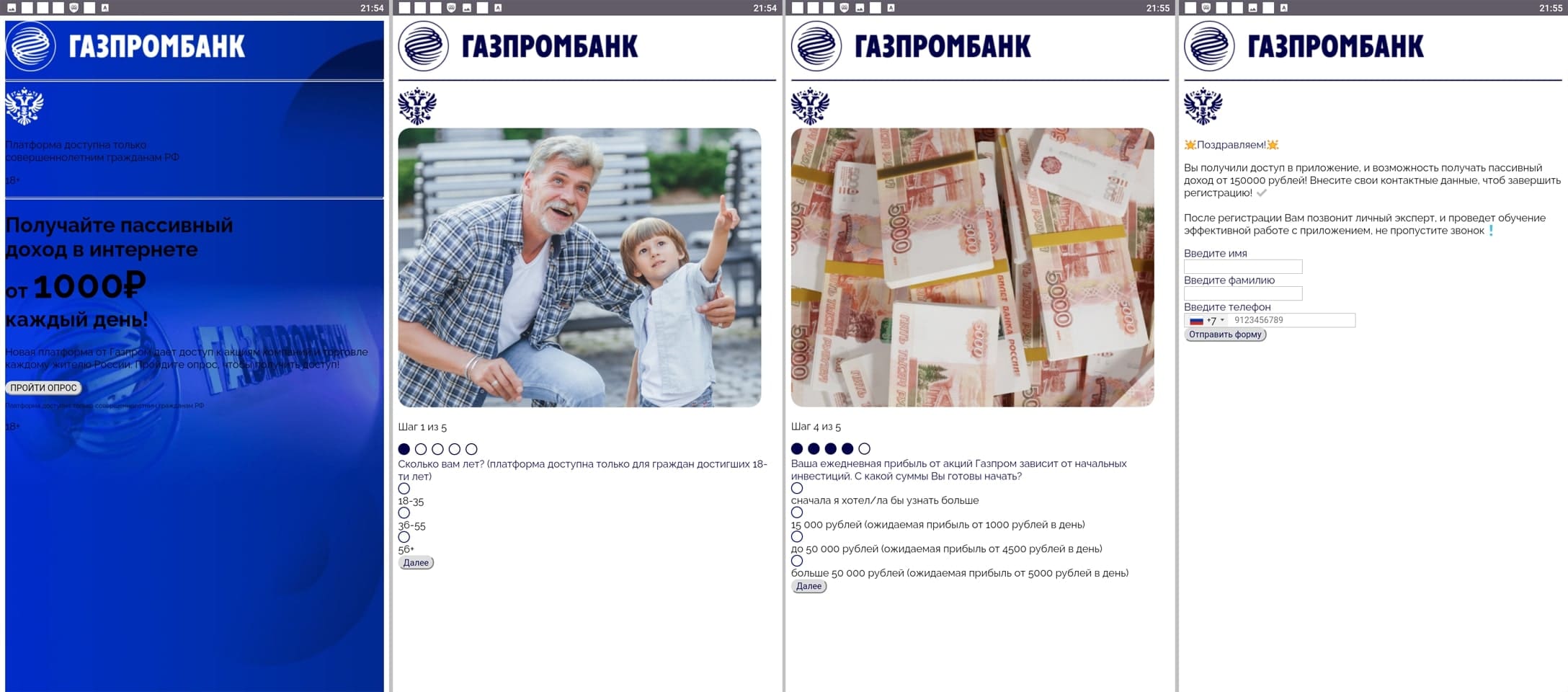

Gli esempi di siti fraudolenti caricati sono riportati di seguito. Alle potenziali vittime vengono mostrate informazioni fuorvianti, o viene suggerito di partecipare a un sondaggio preliminare. Quindi loro vengono invitate a registrare un account fornendo i dati personali. Alla fine, viene chiesto di attendere la chiamata di un "esperto" o l'arrivo di una determinata "offerta vantaggiosa".

Per proteggere i dispositivi Android da programmi malevoli e indesiderati, consigliamo agli utenti di installare i prodotti antivirus Dr.Web per Android.

Il tuo Android ha bisogno di protezione.

Utilizza Dr.Web

- Il primo antivirus russo per Android

- Oltre 140 milioni di download solo da Google Play

- Gratis per gli utenti dei prodotti Dr.Web per privati