Torna alla lista delle notizie

24 gennaio 2013

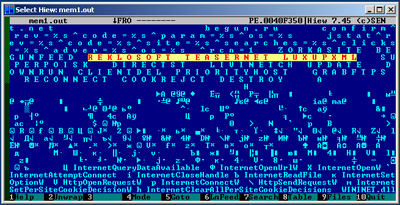

I malware dalla famiglia BackDoor.Butirat sono in grado di scaricare e avviare sul computer infetto file eseguibili secondo un comando dei malintenzionati, di rubare password dei client FTP popolari (FlashFXP, Total Commander, Filezilla, FAR, WinSCP, FtpCommander, SmartFTP e di altri ancora)

BackDoor.Butirat infetta il computer con la solita sequenza di azioni. Il trojan si copia in una delle cartelle di sistema e modifica il registro per avviarsi insieme al caricamento di Windows.

La caratteristica distintiva di BackDoor.Butirat.245 rispetto ad altri varianti della famiglia è la sua capacità di generare nomi dei server di comando. Studiando BackDoor.Butirat.245 gli analisti di Doctor Web hanno scoperto che il trojan può generare automaticamente nomi di domini di terzo livello, mentre nelle versioni precedenti del malware l’indirizzo del server di comando era scritto dentro il codice. Il relativo dominio di secondo livello è registrato da un’azienda ben nota che di solito trascura ogni comunicazione o protesta. Evidentemente i malintenzionati hanno cercato di aumentare le chance del programma di restare connesso se uno dei server di comando viene disabilitato.

La definizione di BackDoor.Butirat.245 è stata inserita nei database virali Dr.Web, quindi i computer dei nostri utenti sono alla larga da questa minaccia.

![[VK]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

La tua opinione conta per noi

Per fare una domanda relativa alla notizia all'amministrazione del sito, inserire @admin all'inizio del commento. Se una domanda si fa all'autore di uno dei commenti — inserire @ prima del suo nome.

Altri commenti