Torna alla lista delle notizie

15 aprile 2013

Analizzando l’architettura di Trojan.Mayachok.18607, abbiamo scoperto che il codice del programma malevolo è stato completamente riscritto. Probabilmente, è comparso un nuovo autore che si occupa dei programmi della famiglia Trojan.Mayachok.

Trojan.Mayachok.18607 può infettare sistemi operativi Windows a 32 e a 64 bit. Al momento di avvio, il trojan calcola l’identificatore unico del computer infettato raccogliendo informazioni sull’hardware, sul nome del computer e sul nome dell’utente, dopo di che crea una sua copia nella cartella MyApplicationData. Quindi il trojan modifica il registro di sistema per assicurare l’esecuzione automatica della sua copia. Nelle versioni di Windows a 32 bit, il “Mayachok” si incorpora nel processo in esecuzione explorer.exe e poi cerca di penetrare in altri processi. Nell’architettura del malware è prevista la possibilità di ripristinare automaticamente l’integrità del trojan se viene rimosso o danneggiato.

Nelle versioni di Windows a 64 bit, il cavallo di troia si comporta in un modo alquanto diverso. Modifica il ramo del registro di sistema utilizzato per l’esecuzione automatica di applicazioni, avvia il suo file eseguibile e anche un’altra copia di se stesso, dopo di che elimina il file del dropper. Il trojan verifica periodicamente se le sue due copie siano presenti nella memoria del computer infettato e se i record necessari siano trascritti nel registro di sistema.

Al momento di avvio, Trojan.Mayachok.18607 cerca programmi antivirus sul computer controllando i nomi dei processi in esecuzione e analizza se fosse avviato nell’ambiente virtuale. Portata a termine l’installazione, il “Mayachok” tenta di unirsi a tutti i processi di Windows, compresi i processi dei browser avviati in seguito. Quindi il programma salva il suo file di configurazione in una cartella. Fatto questo, Trojan.Mayachok.18607 si connette al server di comando e invia ai malintenzionati le informazioni sul computer infettato. La risposta del server remoto potrebbe includere il comando di scaricare un file eseguibile, oltre ai dati di configurazione. Scaricato il file eseguibile, il trojan lo lancia. Il file di configurazione contiene, tra le altre cose, uno script malevolo che il trojan incorpora in ogni pagina web visualizzata dall’utente.

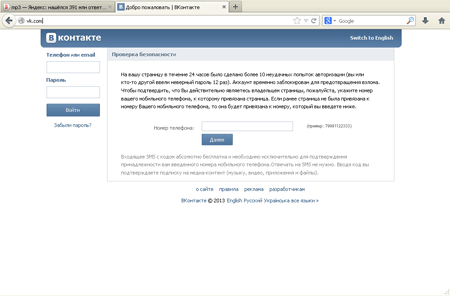

Lo scopo principale di Trojan.Mayachok.18607 è attuare web injection, ovvero inserire contenuti estranei nelle pagine web aperte nel browser. Sotto mira sono più versioni, comprese quelle recenti, dei browser Google Chrome, Mozilla Firefox, Opera e Microsoft Internet Explorer. Accedendo ad alcune risorse di rete ben note, l’utente della macchina infettata potrebbe vedere la pagina web originaria con i contenuti intrufolatici dal cavallo di troia. Per esempio, il sito del social network russo VKontakte potrebbe visualizzare il seguente messaggio fraudolento:

Sulla Sua pagina vi sono stati più di 10 tentati di autenticazione falliti entro 24 ore (password non valida inserita 12 volte). L’account è temporaneamente bloccato per prevenire la violazione. Per confermare che Lei è il proprietario della pagina, inserisca per favore il Suo numero di cellulare associato alla Sua pagina. Se in precedenza la Sua pagina non era associata a un numero di cellulare, essa verrà associata al numero che Lei digiterà di seguito.

Alcuni malware modificano il file “hosts” e tali modifiche sono un segno di infezione. Trojan.Mayachok.18607 invece non modifica questo file, perciò non è possibile scoprire la sua presenza sul computer controllando il file “hosts”. Il trojan ha varianti di pagine false progettate per sostituire le pagine originarie di molte risorse di Internet. Per esempio, gli utenti del social network Odnoklassniki potrebbero vedere il seguente messaggio:

Tentativo di accesso da un luogo insolito. Se Lei cerca di accedere dal luogo solito, probabilmente, il Suo provider ha cambiato il Suo IP.

Se l’utente inserisce il suo numero di cellulare nel modulo web fraudolento, si abbona ai servizi del sito http://vkmediaget.com e dovrà pagare il canone di abbonamento di 20 rubli al giorno (circa 0,5 euro). In altri casi, la vittima riceve dal numero 6681 un SMS con il testo: “Per confermare, scrivere Sì nella risposta al messaggio. Supporto 7hlp.com o 88001007337 (gratis)”. L’SMS inviato dall’utente per risposta costa 304.79 rubli (circa 8 euro).

L’IP del suddetto sito vkmediaget.com viene utilizzato anche da altre risorse i cui nomi e aspetto sono studiati per ingannare utenti. Inoltre, su questo server è collocato il sito mediadostupno.com che fornirebbe servizi di anonymizer. In realtà, in questo caso, come in tanti simili, il sito viene utilizzato per approvare l’abbonamento da parte del provider di contenuti e per abilitare pagamenti via cellulare.

La firma antivirale di Trojan.Mayachok.18607 è stata inclusa nei database di Dr.Web. Se si sospetta di avere questa minaccia sul computer, è consigliabile eseguire una scansione tramite un antivirus o servirsi dell’utility gratuita Dr.Web CureIt!.

![[VK]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

La tua opinione conta per noi

Per fare una domanda relativa alla notizia all'amministrazione del sito, inserire @admin all'inizio del commento. Se una domanda si fa all'autore di uno dei commenti — inserire @ prima del suo nome.

Altri commenti