Torna alla lista delle notizie

11 novembre 2014

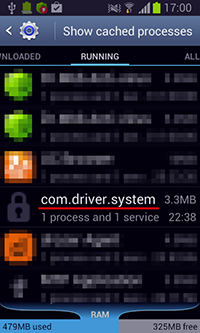

La nuova minaccia informatica per Android, inserita nel database dei virus Dr.Web sotto il nome dell'Android.Wormle.1.origin, è un bot multifunzionale con ampie possibilità. Dopo l'installazione, il malware non crea lo shortcut sulla schermata principale del sistema operativo e funziona sul dispositivo compromesso come un servizio di sistema con il nome com.driver.system.

L'Android.Wormle.1.origin si connette al server di controllo e aspetta ulteriori comandi da parte dei malintenzionati che possono gestire il bot direttamente dal server o tramite il protocollo Google Cloud Messaging – un servizio che permette agli sviluppatori di tenersi in contatto con le loro applicazioni se sul dispositivo target è disponibile un account Google attivo.

Questo malware ha funzioni veramente ampie. In particolare, può eseguire le seguenti azioni:

- inviare un SMS con un determinato testo ad uno o ad alcuni numeri di telefono indicati nel comando;

- inviare SMS con un determinato testo a tutti i contatti disponibili nella rubrica del cellulare;

- inserire un determinato numero di telefono nella black list affinché tutti gli SMS e anche le chiamate che arrivano da questo numero vengano bloccate;

- eseguire una query USSD (il numero da cui arriverà la risposta alla query viene inserito nella black list, in conformità al comando impartito – questo è necessario affinché l'utente non riceva i messaggi di risposta);

- trasferire sul server di controllo le informazioni su tutti gli sms ricevuti e sulle chiamate effettuate;

- attivare o disattivare la registrazione vocale;

- ricavare le informazioni sugli account associati al dispositivo mobile infetto;

- ricavare le informazioni su tutte le applicazioni installate;

- ricavare le informazioni sull'elenco dei contatti;

- ricavare le informazioni sull'operatore mobile;

- ricavare le informazioni sulla versione del sistema operativo installato;

- ricavare le informazioni sul paese in cui è registrata la SIM card;

- ricavare le informazioni sul numero di telefono della vittima;

- rimuovere un'applicazione indicata nel comando (per questo fine il trojan visualizza una finestra di dialogo appositamente formata che ha l'obiettivo di costringere l'utente ad eseguire la rimozione);

- ricavare le informazioni sui file e sulle cartelle memorizzate sulla scheda di memoria;

- caricare sul server di controllo un archivio zip contenente un file o una cartella indicata nel comando;

- rimuovere un file o una cartella prestabilita;

- rimuovere tutti gli SMS conservati sul dispositivo;

- eseguire un attacco DDoS contro una risorsa web indicata nel comando;

- connettersi al server di controllo utilizzando apposite impostazioni;

- cambiare l'indirizzo del server di controllo;

- cancellare la black list dei numeri di telefono.

Pertanto, l'Android.Wormle.1.origin permette ai criminali informatici di attuare i più svariati compiti: invio degli SMS a pagamento, furto delle informazioni confidenziali, organizzazione di attacchi DDoS contro vari siti web. Inoltre, le funzioni del programma malevolo permettono ai malintenzionati di ottenere l'accesso ai conti bancari delle vittime, cioè il programma può funzionare come un trojan bancario, il che ne amplia l'utilizzo.

L'Android.Wormle.1.origin svolge le funzioni del worm di SMS, cioè si diffonde sui dispositivi mobili Android in messaggi contenenti un link al download della sua copia. Per esempio questi messaggi possono essere del seguente genere:

"Ti amo http://[]app.ru/*number*", dove "number" è il numero del destinatario dell'SMS.

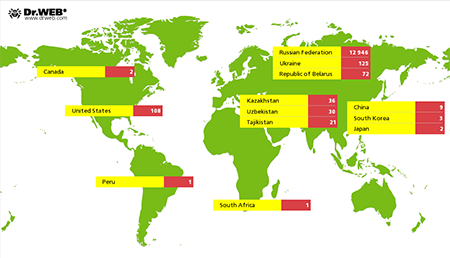

I simili messaggi vengono spediti a tutti i numeri di telefono disponibili nella rubrica del cellulare, dunque entro un breve tempo l'Android.Wormle.1.origin può infettare un discreto numero di dispositivi mobili, aumentando notevolmente la dimensione della botnet creata dai malintenzionati. Le statistiche a disposizione degli specialisti Doctor Web mostrano che per il momento il programma malevolo ha infettato oltre 14.000 smartphone e tablet Android appartenenti agli utenti in più di 20 paesi. Il maggior numero di dispositivi – 12.946 (il 91,49%) si trova nella Russia, una piccola parte si trova nei seguenti paesi: Ucraina (0,88%), Stati Uniti (0.76%), Bielorussia (0,51%), Kazakistan (0,25%), Uzbekistan (0,21%) e Tagikistan (0,15%). La distribuzione geografica della botnet Android.Wormle.1.origin è mostrata nella seguente immagine:

Gli specialisti Doctor Web continuano a monitorare la situazione. Un record di rilevamento di questa minaccia è stato inserito nel database dei virus, dunque gli utenti dell'Antivirus Dr.Web per Android e dell'Antivirus Dr.Web per Android Light sono protetti in modo sicuro contro questo trojan.

![[VK]](http://st.drweb.com/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.drweb.com/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.drweb.com/static/new-www/social/no_radius/facebook.png)

La tua opinione conta per noi

Per fare una domanda relativa alla notizia all'amministrazione del sito, inserire @admin all'inizio del commento. Se una domanda si fa all'autore di uno dei commenti — inserire @ prima del suo nome.

Altri commenti