3 aprile 2017

Con l'inizio della primavera sono diventati più attivi i criminali informatici che si guadagnano la vita con frodi su Internet e la propagazione di software malevoli. A marzo è stato scoperto un nuovo trojan Linux finalizzato ad organizzare attacchi DDoS. Nella directory delle applicazioni mobili Google Play dagli analisti dei virus Doctor Web è stato rilevato un programma con un modulo integrato che visualizzava annunci invadenti sul display di un dispositivo Android — questa applicazione è stata scaricata in totale da oltre cinquanta milioni di persone. Inoltre durante il primo mese primaverile i database dei siti sconsigliati sono stati completati con un grande numero di indirizzi di risorse Internet potenzialmente pericolose.

Le principali tendenze di marzo

- Comparso un nuovo trojan per Linux

- Scoperto un grande numero di siti web fraudolenti

- Diffusione di aggressivi moduli software pubblicitari e di trojan per SO Android

La minaccia del mese

Di solito i programmi malevoli per SO Linux scaricano altri trojan sul dispositivo compromesso, organizzano server proxy o effettuano attacchi DDoS. Quest'ultima funzione viene svolta da un trojan rilevato a marzo dagli analisti Doctor Web che è stato chiamato Linux.DDoS.117.

Questo programma malevolo ha versioni per le architetture hardware Intel x86, M68K, MIPS, MIPSEL, SPARC, SH4, Power PC e ARM. Dopo l'avvio Linux.DDoS.117 attende una connessione a Internet e quando è disponibile invia ai malintenzionati informazioni sul dispositivo infetto. Il trojan può accettare comandi in arrivo ed eseguirli utilizzando l'interprete dei comandi sh. Tramite una direttiva separata i criminali informatici trasmettono al trojan il nome di un nodo da attaccare e informazioni circa la durata di un attacco DDoS. Maggiori informazioni su Linux.DDoS.117 sono contenute nella descrizione tecnica di questo programma malevolo.

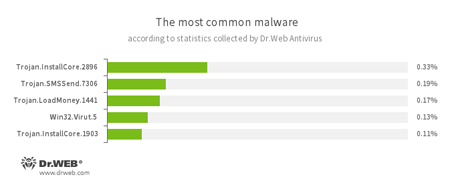

Secondo le statistiche di Antivirus Dr.Web

- Trojan.InstallCore

Una famiglia dei programmi che installano applicazioni indesiderate e malevole. - Trojan.SMSSend.7306

Un membro della famiglia dei programmi malevoli che di solito sono realizzati come un archivio con un installer integrato. Offre di inviare un SMS a pagamento a un numero di servizio breve per confermare l'installazione e ottenere l'accesso ai contenuti dell'archivio o di indicare un numero di telefono e di immettere il codice ricevuto nel messaggio di risposta, acconsentendo alle condizioni di un'iscrizione a pagamento. La "specializzazione" principale di Trojan.SMSSend è il ricatto. - Trojan.LoadMoney

Una famiglia dei programmi-downloader che vengono generati dai server del partner program LoadMoney. Queste applicazioni scaricano e installano diversi programmi indesiderati sul computer della vittima. - Win32.Virut.5

Un virus polimorfo composto che infetta file eseguibili e contiene le funzioni di controllo remoto del computer infetto.

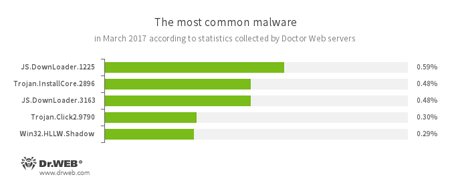

Secondo le informazioni dei server delle statistiche Doctor Web

- JS.DownLoader

Una famiglia degli script malevoli, scritti nel linguaggio JavaScript. Scaricano e installano sul computer altri programmi malevoli. - Trojan.InstallCore

Una famiglia dei programmi che installano applicazioni indesiderate e malevole. - Trojan.Click2.9790

Un membro della famiglia dei programmi malevoli che fanno aumentare il numero di visite di varie risorse Internet. Tali trojan reindirizzano le richieste della vittima su determinati siti mediante la gestione del comportamento del browser. - Win32.HLLW.Shadow

Un worm che utilizza supporti rimovibili e unità di rete per la sua diffusione. Può inoltre diffondersi via rete, utilizzando il protocollo standard SMB. Può scaricare dal server di controllo file eseguibili e lanciarli.

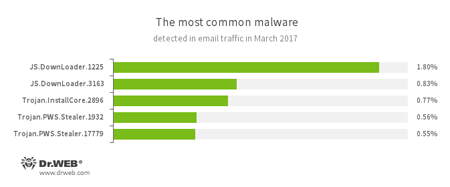

Le statistiche delle applicazioni malevole nel traffico email

- JS.DownLoader

Una famiglia degli script malevoli, scritti nel linguaggio JavaScript. Scaricano e installano sul computer altri programmi malevoli. - Trojan.InstallCore

Una famiglia dei programmi che installano applicazioni indesiderate e malevole. - Trojan.PWS.Stealer

Una famiglia dei trojan studiati per rubare password ed altre informazioni confidenziali sul computer infetto.

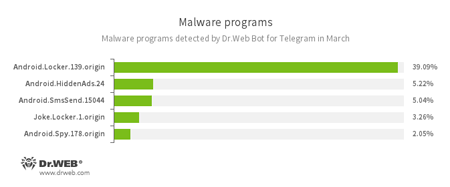

Secondo i dati del bot Dr.Web per Telegram

- Android.Locker.139.origin

Un membro della famiglia dei trojan Android studiati per il riscatto. Visualizza un messaggio invadente su una presunta trasgressione della legge da parte dell'utente e del conseguente bloccaggio del dispositivo mobile, per levare il quale viene suggerito all'utente di pagare un determinato importo. - Android.HiddenAds.24

Un trojan progettato per la visualizzazione di pubblicità invadente. - Android.SmsSend.15044

Un membro della famiglia dei programmi malevoli che sono studiati per inviare SMS con tariffe elevate o per abbonare gli utenti a vari servizi di contenuti a pagamento. - Joke.Locker.1.origin

Un programma-scherzo per SO Android che blocca lo schermo del dispositivo mobile e ci visualizza una "schermata blue" di SO Windows (BSOD, Blue Screen of Death). - Android.Spy.178.origin

Un membro della famiglia di trojan per SO Windows che sono capaci di rubare informazioni riservate, comprese le password dell'utente.

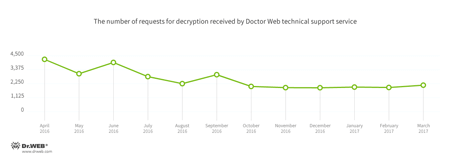

Cryptolocker

A marzo al servizio di supporto tecnico Doctor Web il più spesso si rivolgevano utenti colpiti dalle seguenti versioni dei trojan cryptolocker:

- Trojan.Encoder.858 — 26.71% delle richieste;

- Trojan.Encoder.3953 — 5.89% delle richieste;

- Trojan.Encoder.10144 — 2.83% delle richieste;

- Trojan.Encoder.761 — 2.60% delle richieste;

- Trojan.Encoder.567 — 2.09% delle richieste.

All'inizio di marzo uno degli utenti del forum bleepingcomputer.com ha pubblicato un link a una lista di chiavi private utilizzate dal trojan-cryptolocker Dharma. Secondo la nomenclatura di Doctor Web è designato come Trojan.Encoder.3953. Questo è già il secondo caso di fuga delle chiavi private per questo encoder. File criptati da questo trojan hanno un suffisso con l'indirizzo email di contatto dei malfattori e con l'estensione .xtbl, .CrySiS, .crypted, .crypt o .lock. Grazie alla fuga delle chiavi, già il 2 marzo gli specialisti Doctor Web hanno sviluppato una tecnica di decrittazione di file corrotti da Trojan.Encoder.3953.

Inoltre, a marzo gli analisti dei virus Doctor Web hanno creato un algoritmo di decifratura di dati cifrati da Trojan.Encoder.10465. Il programma malevolo è scritto nel linguaggio Delphi e attribuisce ai file criptati l'estensione .crptxxx. Maggiori informazioni su questo cryptolocker e anche le raccomandazioni per le sue vittime vengono riportate in un articolo pubblicato sul nostro sito.

Dr.Web Security Space 11.0 per Windows

protegge dai cryptolocker (trojan-encoder)

Queste funzioni non sono disponibili nella licenza "Antivirus Dr.Web per Windows".

| Prevenzione della perdita di dati | |

|---|---|

|  |

Nel corso di marzo 2017, 223.173 indirizzi Internet sono stati aggiunti al database di siti sconsigliati e malevoli.

| Febbraio 2017 | Marzo 2017 | DLa dinamica |

|---|---|---|

| + 134,063 | + 223,173 | + 66.46% |

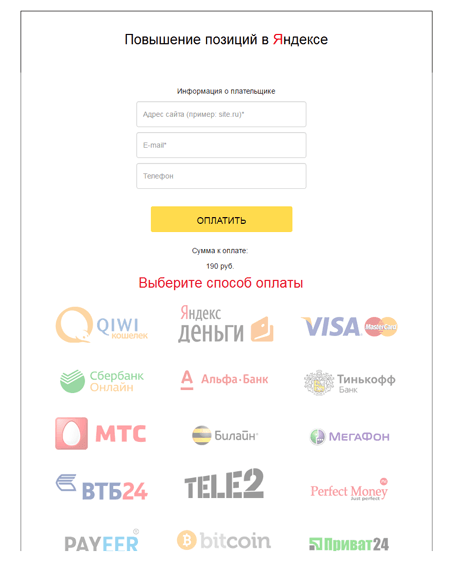

A marzo gli specialisti Doctor Web hanno trovato oltre cinquecento pagine web fraudolente, orientate a proprietari e amministratori di siti Internet. Molti di loro ricevevano un'email che sarebbe una dall'azienda Yandex in cui era contenuta un'offerta di migliorare la posizione del relativo sito nei risultati di ricerca. L'email includeva un link a una pagina con un modulo per il pagamento del servizio offerto.

Questa offerta era una frode: dopo aver pagato, la vittima non riceveva il servizio promesso. I malfattori hanno creato oltre cinquecento tali pagine, collocandole su diversi siti Internet affittati. Per maggiori informazioni su questo incidente informatico, consultate una notizia pubblicata sul sito Doctor Web.

Programmi malevoli e indesiderati per dispositivi mobili

A marzo gli analisti Doctor Web hanno scoperto nella directory Google Play un nuovo modulo pubblicitario che hanno denominato Adware.Cootek.1.origin. È integrato nel software TouchPal che è una tastiera schermo. Dopo l'installazione di questo software il modulo Adware.Cootek.1.origin visualizzava annunci invadenti di diversi tipi: per esempio creava widget non eliminabili e incorporava banner nella schermata di blocco. Inoltre, visualizzava annunci dopo lo sblocco del dispositivo mobile.

Gli eventi più notevoli relativi alla sicurezza mobile a marzo:

- scoperta in Google Play un'applicazione con un modulo software integrato che visualizza pubblicità in maniera aggressiva.

Per maggiori informazioni circa le minacce ai dispositivi mobili a marzo, consultate il nostro resoconto specifico.

Scopri di più con Dr.Web

Statistiche di virus Libreria delle descrizioni Tutti i resoconti sui virus