Doctor Web: panoramica sulle attività dei virus a gennaio 2018

31 gennaio 2018

L'inizio dell'anno 2018 è stato contrassegnato dalla comparsa nella directory delle applicazioni per SO Android Google Play di alcuni giochi con integrato un trojan che scaricava e avviava moduli malevoli sui dispositivi infettati. Inoltre, gli analisti dei virus hanno studiato diversi trojan miner che infettavano server gestiti da Windows. Tutti questi trojan miner sfruttavano una falla nel software Cleverence Mobile SMARTS Server.

Le principali tendenze di gennaio

- La comparsa in Google Play di un pericoloso trojan per Android

- La diffusione di nuove versioni dei trojan miner che infettano server Windows

La minaccia del mese

Cleverence Mobile SMARTS Server — un insieme di applicazioni progettate per l'automatizzazione di negozi, magazzini, uffici e stabilimenti. Gli analisti Doctor Web hanno scoperto in questi programmi una vulnerabilità zero day già a luglio 2017, e l'hanno segnalata agli sviluppatori del software. Poco tempo dopo gli sviluppatori hanno rilasciato un aggiornamento di sicurezza per il loro prodotto software. Tuttavia, non tutti gli amministratori hanno installato questo aggiornamento, il che ha permesso ai malfattori di continuare a hackerare i server vulnerabili. Per questo scopo i criminali informatici inviano su un server vulnerabile un'apposita richiesta, dopodiché viene eseguito un comando contenuto nella richiesta. Quindi gli hacker creano nel sistema un nuovo utente con i privilegi di amministratore e attraverso tale account ottengono l'accesso non autorizzato al server attraverso il protocollo RDP. In alcuni casi i criminali informatici terminano processi antivirus in esecuzione sul server, utilizzando l'utility Process Hacker. Una volta ottenuto l'accesso al sistema, loro ci installano un trojan miner.

Il miner utilizzato dagli hacker viene migliorato di continuo. Inizialmente installavano diverse varianti del trojan aggiunto al database dei virus Dr.Web sotto i nomi Trojan.BtcMine.1324, Trojan.BtcMine.1369 e Trojan.BtcMine.1404. In seguito questa lista è stata completata da Trojan.BtcMine.2024, Trojan.BtcMine.2025, Trojan.BtcMine.2033, e la versione più recente del miner al momento è Trojan.BtcMine.1978.

Questo trojan si avvia come un processo di sistema critico; a tentativo di chiusura di questo processo Windows si arresta in modo imprevisto e visualizza la schermata blue (BSOD). Dopo l'avvio il miner cerca di terminare i processi e rimuovere i servizi di alcuni antivirus. I criminali informatici utilizzano Trojan.BtcMine.1978 per estrarre le cryptovalute Monero (XMR) e Aeon. Gli specialisti Doctor Web consigliano di installare tutti gli aggiornamenti di sicurezza rilasciati dagli sviluppatori di Cleverence Mobile SMARTS Server; informazioni dettagliate su questo incidente informatico sono ritrovabili in un nostro articolo panoramico pubblicato.

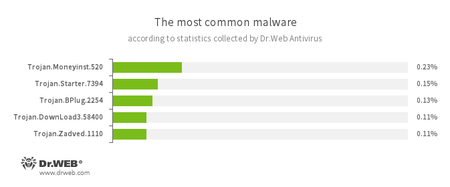

Secondo le statistiche di Antivirus Dr.Web

- Trojan.Moneyinst.520

- Un programma malevolo che installa sul computer vittima diversi programmi, tra cui altri trojan.

- Trojan.Starter.7394

- Un rappresentante della famiglia di trojan che hanno l'obiettivo principale di avviare nel sistema infetto un file eseguibile con un determinato set di funzioni malevole.

- Trojan.BPlug

- Estensioni (plugin) dei popolari browser che visualizzano pubblicità invadenti quando l'utente apre pagine web.

- Trojan.DownLoad

- Una famiglia di trojan che hanno l'obiettivo di scaricare altre applicazioni malevole sul computer sotto attacco.

- Trojan.Zadved

- Estensioni studiate per sostituire furtivamente i risultati dei motori di ricerca nella finestra del browser e per mostrare falsi messaggi pop-up dei social network. Inoltre, le loro funzioni dannose includono la sostituzione di annunci visualizzati su vari siti.

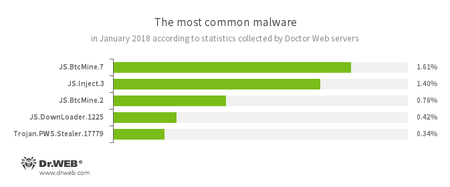

Secondo le informazioni dei server delle statistiche Doctor Web

- JS.BtcMine.7, JS.BtcMine.2

- Uno script nel linguaggio JavaScript progettato per l'estrazione segreta delle criptovalute (mining).

- JS.Inject

- Una famiglia di script malevoli, scritti nel linguaggio JavaScript. Integrano uno script malevolo nel codice HTML di pagine web.

- JS.DownLoader

- Una famiglia di script malevoli, scritti nel linguaggio JavaScript. Scaricano e installano sul computer altri programmi malevoli.

- Trojan.PWS.Stealer

- Una famiglia di trojan studiati per rubare password ed altre informazioni confidenziali sul computer infetto.

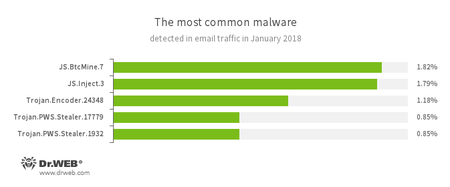

Le statistiche sulle applicazioni malevole nel traffico email

- JS.BtcMine.7

- Uno script nel linguaggio JavaScript progettato per l'estrazione segreta delle criptovalute (mining).

- JS.Inject

- Una famiglia di script malevoli, scritti nel linguaggio JavaScript. Integrano uno script malevolo nel codice HTML di pagine web.

- Trojan.Encoder.24348

- Un campione della famiglia di trojan ransomware che criptano file sul computer e chiedendo alla vittima il riscatto per la decriptazione.

- Trojan.PWS.Stealer

- Una famiglia di trojan studiati per rubare password ed altre informazioni confidenziali sul computer infetto.

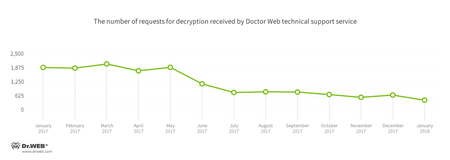

Cryptolocker

A gennaio al servizio di supporto tecnico Doctor Web il più spesso si rivolgevano gli utenti le cui informazioni sono state cifrate dalle seguenti versioni dei trojan cryptolocker:

- Trojan.Encoder.858 — 22,12% dei casi;

- Trojan.Encoder.567 — 7,83% dei casi;

- Trojan.Encoder.11539 — 6,45% dei casi;

- Trojan.Encoder.2267 — 3,46% dei casi;

- Trojan.Encoder.761 — 3,23% dei casi;

- Trojan.Encoder.3953 — 3,20% dei casi.

Dr.Web Security Space per Windows protegge dai trojan cryptolocker

Siti pericolosi

A gennaio 2018 309.933 indirizzi Internet sono stati aggiunti al database dei siti malevoli e sconsigliati.

| dicembre 2017 | gennaio 2018 | La dinamica |

|---|---|---|

| + 241 274 | + 309 933 | +28.4% |

Programmi malevoli e indesiderati per dispositivi mobili

A gennaio gli analisti dei virus Doctor Web hanno rilevato il trojan Android.RemoteCode.127.origin che era incorporato in un grande numero di giochi Android disponibili nella directory Google Play. Il trojan scaricava e avviava impercettibilmente moduli malevoli che potevano eseguire diverse azioni. Inoltre, il mese passato minacciava gli utenti il malware Android.BankBot.250.origin, il quale rubava credenziali di accesso ad account di online banking. Oltre a ciò, a gennaio gli specialisti in sicurezza informatica hanno rilevato un programma miner denominato Android.CoinMine.8. Questo trojan sfruttava le capacità di calcolo di smartphone e tablet infetti per estrarre la criptovaluta Monero. A gennaio al database dei virus Dr.Web sono stati aggiunti alcuni record di rilevamento di spyware Android utilizzati dai malfattori per spiare utenti. Uno degli spyware era Android.Spy.422.origin. Gli altri erano nuove varianti del trojan Android.Spy.410.origin che si diffondeva a dicembre 2017.

Gli eventi più notevoli relativi alla sicurezza "mobile" a gennaio:

- il rilevamento di un nuovo trojan in Google Play;

- la diffusione di un nuovo miner Android che utilizzava i dispositivi mobili infetti per estrarre criptovaluta;

- la comparsa di nuovi trojan spioni.

Per maggiori informazioni circa la situazione con i virus mobile a gennaio leggete la nostra panoramica specifica.