Doctor Web: panoramica sull'attività di virus a maggio 2018

31 maggio 2018

A maggio Doctor Web ha completato lo studio di diversi trojan che minacciavano gli utenti della popolare piattaforma di gioco Steam. Essi rubavano dati degli account degli appassionati di giochi per computer, e inoltre sostituivano oggetti di gioco durante transazioni di scambio. Inoltre, durante l'ultimo mese primaverile sono stati scoperti molti siti fraudolenti i cui indirizzi sono stati aggiunti ai database delle risorse internet sconsigliate. Tra di essi c'erano tante pagine web che sfruttano attivamente l'argomento del prossimo Campionato mondiale di calcio 2018. All'inizio di maggio gli analisti hanno esaminato diversi trojan stealer che rubavano informazioni riservate dai dispositivi infetti.

Le principali tendenze di maggio

- Diffusione dei trojan che minacciavano gli utenti di Steam

- Rilevamento di un grande numero di siti fraudolenti

- Comparsa dei trojan spioni che rubano informazioni private

La minaccia del mese

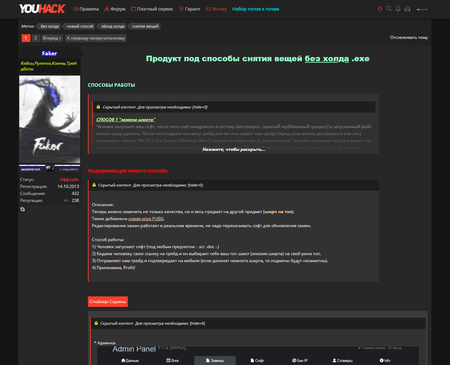

Il creatore dei programmi malevoli aggiunti ai database dei virus Dr.Web sotto i nomi Trojan.PWS.Steam.13604 e Trojan.PWS.Steam.15278 ha elaborato uno schema di distribuzione speciale. I malintenzionati che desiderano partecipare al guadagno illegale non devono fornire nulla eccetto il denaro e in alcuni casi un dominio: l'autore di virus mette a loro disposizione il trojan stesso, l'accesso al pannello amministrativo e il supporto tecnico.

Dopo aver infettato il computer, Trojan.PWS.Steam.13604 visualizza una falsa finestra di autenticazione Steam. Se la vittima inserisce le sue credenziali in questa finestra, il trojan cerca di autenticarsi nel servizio Steam utilizzandole. Se questo tentativo è andato a buon fine e se sul computer è attivato Steam Guard (sistema di autenticazione a due fattori per la protezione dell'account utente), il trojan visualizza sullo schermo una falsa finestra per l'inserimento del codice di autenticazione. Tutte queste informazioni vengono mandate sul server dei malintenzionati.

Un altro programma malevolo dello stesso autore, Trojan.PWS.Steam.15278, è mirato al furto di attrezzature in Steam. Per questo scopo, su molti siti di scambio il trojan sostituisce tramite web injection il destinatario di uno scambio degli oggetti di gioco, dopodiché gli artefatti finiscono nelle mani dei malfattori. E quando le attrezzature si scambiano tramite il sito ufficiale steamcommunity.com, il programma malevolo sostituisce la visualizzazione degli oggetti di gioco sul computer della vittima intercettando e modificando il traffico. Come il risultato, all'utente pare come se stesse acquistando un'attrezzatura costosa, mentre in realtà al suo account verrà aggiunto un oggetto completamente diverso e di un valore molto inferiore.

Maggiori informazioni sui metodi di distribuzione di questi trojan e sui principi di funzionamento sono disponibili in un articolo pubblicato sul nostro sito.

Secondo i server delle statistiche Doctor Web

- JS.BtcMine.36

- Uno script nel linguaggio JavaScript progettato per l'estrazione nascosta delle criptovalute (il mining).

- JS.Inject

- Una famiglia di script malevoli, scritti nel linguaggio JavaScript. Integrano uno script malevolo nel codice HTML di pagine web.

- Trojan.PWS.Stealer

- Una famiglia di trojan studiati per rubare password ed altre informazioni confidenziali sul computer infetto.

- Trojan.MulDrop8.25070

- Un trojan dropper che installa nel sistema altri programmi malevoli.

- Win32.HLLW.Shadow

- Un worm che utilizza supporti rimovibili e unità di rete per la sua diffusione. Può inoltre diffondersi via rete, utilizzando il protocollo standard SMB. Può scaricare dal server di controllo file eseguibili e lanciarli.

Le statistiche sulle applicazioni malevole nel traffico email

- Trojan.Dimnie.14

- Un trojan spione che è in grado di rubare informazioni riservate dal dispositivo infetto e fornire l'accesso non autorizzato al computer. Contiene anche un modulo banker.

- JS.DownLoader

- Una famiglia di script malevoli, scritti nel linguaggio JavaScript. Scaricano e installano sul computer altri programmi malevoli.

- JS.Inject

- Una famiglia di script malevoli, scritti nel linguaggio JavaScript. Integrano uno script malevolo nel codice HTML di pagine web.

- JS.BtcMine.36

- Uno script nel linguaggio JavaScript progettato per l'estrazione nascosta delle criptovalute (il mining).

- Trojan.DownLoader

- Una famiglia di trojan che hanno l'obiettivo di scaricare altre applicazioni malevole sul computer sotto attacco.

Cryptolocker

A maggio al servizio di supporto tecnico Doctor Web il più spesso si rivolgevano gli utenti le cui informazioni sono state cifrate dalle seguenti versioni dei trojan cryptolocker:

- Trojan.Encoder.11464 — 15.90% dei casi;

- Trojan.Encoder.858 — 11.33% dei casi;

- Trojan.Encoder.24249 — 6.16% dei casi;

- Trojan.Encoder.10700 — 3.78% dei casi;

- Trojan.Encoder.13671 — 3.70% dei casi;

- Trojan.Encoder.4592 — 2.39% dei casi.

Dr.Web Security Space per Windows protegge dai trojan cryptolocker

Siti pericolosi

Con l'avvicinarsi della Coppa del Mondo, si sono attivizzati i numerosi truffatori in rete che vogliono sfruttare gli argomenti del campionato mondiale estremamente popolari. Per attirare visitatori, gli imbroglioni collocano sulle loro pagine web i simboli ufficiali del campionato. Offrono ai visitatori delle pagine di partecipare a delle estrazioni di premi organizzate, dicono loro, dalla FIFA e da grandi banche e fondi di investimento internazionali.

Come i premi i truffatori promettono auto costose, somme di denaro notevoli, pacchetti di viaggio all'estero e, naturalmente, biglietti gratuiti per il campionato di calcio. Lo schema utilizzato, in generale, non è nuovo: la potenziale vittima viene informata di una grande vincita per ottenere la quale lei deve trasferire una somma di denaro sull'account dei criminali informatici. È facile intuire che dopo aver pagato, la vittima dell'inganno non riceverà nessun premio. A maggio 2018 gli specialisti Doctor Web hanno aggiunto diverse dozzine di indirizzi di risorse simili ai database di Parental control e Office control, ma i siti con gli argomenti e il design analoghi continuano ad apparire con un'invidiabile regolarità.

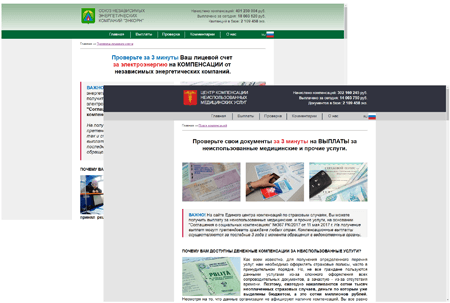

A maggio sono diventati più frequenti i casi di distribuzione dei link a siti fraudolenti tramite SMS e messaggi nei programmi di messaggistica. I truffatori offrono alle potenziali vittime dell'inganno di ricevere un risarcimento spettante di pagamenti eccessivi dei servizi di pubblica utilità, sanitari o una compensazione per l'assicurazione sanitaria obbligatoria.

Per "verificare" la possibilità di ricevere un compenso, al visitatore del sito viene offerto di inserire in uno specifico modulo le ultime cifre di un documento di identità, e inoltre il nome e cognome. Indipendentemente dai dati specificati dall'utente, sul sito appare un messaggio sulla possibilità di ricevere un compenso per cui i truffatori chiedono di trasferire loro una piccola somma di denaro. Maggiori informazioni sul popolare schema di inganno degli utenti di Internet sono ritrovabili in un nostro articolo.

A maggio 2018, 1.388.093 indirizzi Internet sono stati aggiunti al database dei siti malevoli e sconsigliati.

| Aprile 2018 | Maggio 2018 | La dinamica |

|---|---|---|

| + 287 661 | + 1 388 093 | + 382.5% |

Altri eventi nella sfera della sicurezza informatica

A maggio gli analisti di virus Doctor Web hanno esaminato alcune nuove versioni dei trojan che rubavano informazioni riservate. Uno di essi, denominato Trojan.PWS.Stealer.23370, scansiona i dischi del dispositivo compromesso cercando password e file cookies dei browser basati su Chromium. Oltre a ciò, questo trojan ruba informazioni dal programma di messaggistica Telegram, dal client FTP FileZilla, e inoltre copia i file di immagini e documenti d'ufficio secondo un elenco predefinito. I dati ricavati vengono compressi in un archivio che viene salvato su Yandex.Disk.

Un'altra variante di questo spyware è stata chiamata Trojan.PWS.Stealer.23700. Ruba password e cookies dai browser Google Chrome, Opera, Yandex.Browser, Vivaldi, Kometa, Orbitum, Comodo, Amigo e Torch. Inoltre, il trojan copia i file ssfn dalla sottocartella config dell'applicazione Steam, nonché i dati necessari per accedere a un account Telegram. Oltre a ciò, il trojan crea copie di immagini e documenti memorizzati sul Desktop di Windows. Impacchetta tutte le informazioni rubate in un archivio e lo carica nel cloud storage pCloud.

La terza variante del stealer ha ricevuto il nome Trojan.PWS.Stealer.23732. Questo trojan è costituito da più componenti. Uno di essi è un modulo spione che, come i suoi predecessori, è scritto in Python e trasformato in un file eseguibile. Ricava informazioni riservate. Tutti gli altri componenti del trojan sono scritti in Go. Uno di essi scansiona dischi ricercando cartelle in cui sono installati i browser, e un altro ancora comprime i dati rubati in archivi e li carica nello storage pCloud.

Maggiori informazioni sui metodi di distribuzione di questi programmi malevoli sono disponibili in un articolo pubblicato sul nostro sito.

Programmi malevoli e indesiderati per dispositivi mobili

A maggio sono stati rilevati parecchi nuovi programmi malevoli e potenzialmente pericolosi per dispositivi mobili, molti di cui venivano distribuiti attraverso la directory ufficiale dei software per il sistema operativo Android. All'inizio del mese gli analisti di virus Doctor Web hanno trovato su Google Play il trojan Android.Click.248.origin che caricava sui dispositivi infetti pagine fraudolente su cui gli utenti venivano abbonati a servizi costosi. Più tardi nello stesso luogo i nostri specialisti hanno registrato il trojan Android.FakeApp. Esso faceva clic sui link che riceveva dagli autori di virus e caricava pagine web aumentandone artificialmente il numero di visite. Inoltre, su Google Play si propagavano i programmi malevoli della famiglia Android.HiddenAds, progettati per la visualizzazione di annunci. Tra i trojan rilevati a maggio c'erano anche gli spyware Android.Spy.456.origin e Android.Spy.457.origin, usati per spiare gli utenti. Alla fine del mese gli analisti Doctor Web hanno aggiunto al database dei virus un record per il rilevamento del spyware commerciale Program.Onespy.3.origin.

Gli eventi più notevoli relativi alla sicurezza "mobile" a maggio:

- rilevamento di nuovi trojan Android su Google Play;

- rilevamento di una nuova versione di un programma spione potenzialmente pericoloso per il sistema operativo Android.

Maggiori informazioni circa la situazione con i virus per dispositivi mobili a maggio sono ritrovabili nella nostra panoramica specifica.