Doctor Web: panoramica sull'attività di virus ad agosto 2018

31 agosto 2018

Ad agosto gli specialisti Doctor Web osservavano la diffusione di trojan miner di criptovalute, ovvero programmi malevoli progettati per l'estrazione di criptovalute all'insaputa degli utenti. Programmi simili esistono sia per dispositivi Windows che per Linux. Durane l'ultimo mese estivo i criminali informatici inviavano email fraudolente agli amministratori di domini in scadenza cercando di truffarli per ottenere denaro. Inoltre, ad agosto i database dei virus Dr.Web sono stati integrati con nuovi record di rilevamento di trojan Android.

Le principali tendenze di agosto

- Diffusione di trojan miner di criptovalute per Windows e Linux

- Email fraudolente

- Rilevamento di nuovi programmi malevoli per Android

La minaccia del mese

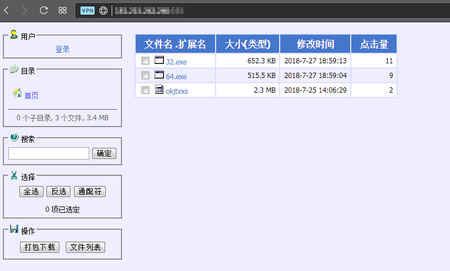

I malfattori hanno iniziato a utilizzare a giugno un programma malevolo aggiunto ai database dei virus Dr.Web sotto il nome di Linux.BtcMine.82. Questo trojan è scritto nel linguaggio Go ed è un dropper nel cui corpo viene conservato un miner di criptovalute compresso. Il dropper lo salva su disco e lo esegue, dopodiché il miner di criptovalute inizia a estrarre la criptovaluta Monero (XMR). Gli analisti Doctor Web hanno trovato su un server appartenente ai malintenzionati altri miner di criptovalute per il sistema operativo Windows.

Tutti programmi malevoli rilevati dagli analisti sono stati aggiunti ai database dei virus Dr.Web. Per maggiori informazioni su questo incidente informatico leggete la relativa notizia pubblicata sul nostro sito.

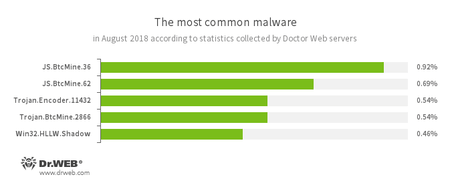

Secondo i server delle statistiche Doctor Web

- JS.BtcMine

- Una famiglia di script nel linguaggio JavaScript progettati per l'estrazione di criptovalute nascosta (il mining).

- Trojan.Encoder.11432

- Un worm cryptolocker, anche conosciuto come WannaCry.

- Trojan.BtcMine

- Una famiglia di programmi malevoli che utilizzano le risorse di calcolo del computer infetto senza la conoscenza dell'utente per estrarre varie criptovalute, per esempio Bitcoin (mining).

- Win32.HLLW.Shadow

- Un worm che utilizza supporti rimovibili e unità di rete per la sua diffusione. Può inoltre diffondersi via rete, utilizzando il protocollo standard SMB. Può scaricare file eseguibili dal server di controllo e lanciarli sul computer.

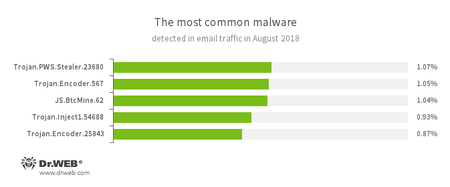

Le statistiche sulle applicazioni malevole nel traffico email

- Trojan.PWS.Stealer

- Una famiglia di trojan studiati per rubare password ed altre informazioni confidenziali sul computer infetto.

- Trojan.Encoder.567, Trojan.Encoder.25843

- Cryptolocker che criptano file sul computer e chiedono alla vittima il riscatto per la decriptazione.

- JS.BtcMine

- Una famiglia di script nel linguaggio JavaScript progettati per l'estrazione di criptovalute nascosta (il mining).

- Trojan.Inject

- Una famiglia di trojan che integrano un codice malevolo nei processi di altri programmi.

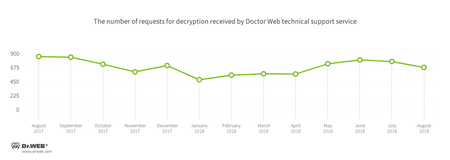

Cryptolocker

Ad agosto al servizio di supporto tecnico Doctor Web il più spesso si rivolgevano gli utenti le cui informazioni sono state cifrate dalle seguenti versioni dei trojan cryptolocker:

- Trojan.Encoder.858 — 20,00% dei casi;

- Trojan.Encoder.11464 — 14,23% dei casi;

- Trojan.Encoder.25574 — 9,24% dei casi;

- Trojan.Encoder.567 — 3,46% dei casi;

- Trojan.Encoder.24249 — 3,45% dei casi;

- Trojan.Encoder.10700 — 2,50% dei casi.

Dr.Web Security Space per Windows protegge dai trojan cryptolocker

Siti pericolosi

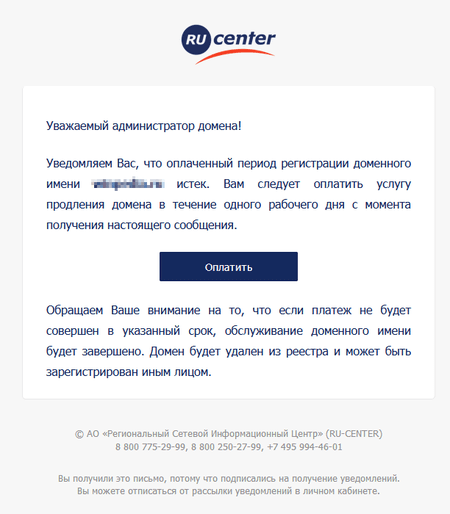

Ad agosto sono diventati attivi i truffatori sulla rete il cui bersaglio questa volta sono stati gli amministratori di domini in scadenza i quali prima utilizzavano i servizi del registrar di domini "Regional Network Information Center" (RU-CENTER). A metà del mese loro ricevevano via email messaggi presumibilmente scritti da questa azienda. Nelle email era contenuto un promemoria di scadenza del nome a dominio pagato. I malintenzionati affermavano che l'amministratore deve pagare il servizio di rinnovo del dominio entro un giorno lavorativo dal momento in cui viene ricevuto il messaggio, altrimenti questo dominio verrà escluso dal registro.

Il link nell'email conduceva su un sito web hackerato, il cui indirizzo è stato aggiunto al database delle risorse internet non consigliate di Office control e Parental control. Uno script installato su tale sito reindirizzava il destinatario dell'email su una pagina del sistema di pagamento Yandex.Money che permetteva di trasferire denaro sul portafoglio elettronico dei truffatori.

Inoltre, ad agosto molti utenti di Internet ricevevano messaggi elettronici in cui i truffatori di rete inviavano al destinatario una password precedentemente utilizzata per la registrazione su un sito, o una combinazione di login e password. Gli autori del messaggio affermano che loro hanno presumibilmente collocato un virus su un sito porno, e quando l'utente ha entrato su questo sito, loro hanno attivato la telecamera del suo dispositivo attraverso cui è stato registrato un video con la partecipazione del destinatario dell'email. Per evitare un invio di questo filmato a una lista di indirizzi che è stata presumibilmente copiata dalla rubrica della potenziale vittima, le veniva chiesto di pagare un riscatto in bitcoin pari a diverse migliaia di dollari USA.

Certamente questi messaggi sono solo un'intimidazione: a quanto pare, è caduto nelle mani dei malfattori un database degli utenti registrati rubato da una o più risorse internet. Per evitare truffe, gli specialisti Doctor Web consigliano agli utenti di cambiare password più frequentemente e di non utilizzare le stesse credenziali per la registrazione su siti diversi.

Ad agosto 2018, 538.480 indirizzi internet sono stati aggiunti al database dei siti malevoli e sconsigliati.

| Luglio 2018 | Agosto 2018 | La dinamica |

|---|---|---|

| + 512 763 | + 538 480 | +5% |

Programmi malevoli e indesiderati per dispositivi mobili

Ad agosto 2018 gli analisti di virus Doctor Web hanno scoperto il trojan clipper Android.Clipper.1.origin, un programma malevolo che sostituiva furtivamente numeri di portafogli elettronici negli appunti dei dispositivi Android infetti. Oltre a ciò, molteplici programmi malevoli diversi sono stati rilevati nella directory Google Play. Tra di essi c'erano i trojan banker Android.Banker.2843 e Android.Banker.2855 che venivano distribuiti con il pretesto di applicazioni innocue. Inoltre, i criminali informatici cercavano di infettare i dispositivi mobili degli utenti tramite i trojan downloader Android.DownLoader.768.origin, Android.DownLoader.772.origin e Android.DownLoader.784.origin i quali scaricavano sugli smartphone e tablet diverse applicazioni malevole. Inoltre, durante il mese passato gli specialisti Doctor Web hanno trovato nella directory Google Play un grande numero di trojan della famiglia Android.Click. I malintenzionati li utilizzavano per scopi fraudolenti e guadagnavano soldi con il loro aiuto. Un altro trojan creato a fini fraudolenti è stato denominato Android.FakeApp.110. Anch'esso si diffondeva attraverso la directory Google Play. Tra i programmi malevoli scoperti ad agosto c'era un pericoloso trojan spyware Android.Spy.490.origin che poteva essere incorporato dagli autori di virus in qualsiasi applicazione e distribuito sotto le mentite spoglie dell'originale.

Gli eventi più notevoli relativi alla sicurezza "mobile" ad agosto:

- rilevamento di un trojan clipper capace di sostituire furtivamente numeri di portafogli elettronici copiati negli appunti di dispositivi Android;

- rilevamento di numerosi programmi malevoli in Google Play;

- diffusione di trojan banker;

- rilevamento di un pericoloso trojan spyware.

Maggiori informazioni circa la situazione con i virus per dispositivi mobili ad agosto sono ritrovabili nella nostra panoramica specifica.