Doctor Web: panoramica sull'attività di virus ad ottobre 2018

31 ottobre 2018

Ad ottobre l'azienda Doctor Web ha pubblicato i risultati di un'indagine sulle attività di uno dei truffatori sulla rete. Le vittime del cyber-criminale erano più di 10.000 persone che hanno perso un totale di almeno $ 24.000.

Durante il mese i malintenzionati continuavano a inviare le email in cui estorcevano denaro agli utenti con la minaccia di compromettere i loro dati personali. A quanto pare, nelle mani dei malfattori sono caduti diversi database con informazioni di registrazione contenenti indirizzi email e password. A questi indirizzi gli estorsori inviavano messaggi dicendo di conoscere la password della vittima e di aver installato un malware sul suo computer. Per evitare che la sua vita privata diventasse pubblica, il destinatario doveva pagare un riscatto in criptovaluta bitcoin equivalente a un importo da 500 a 850 dollari statunitensi.

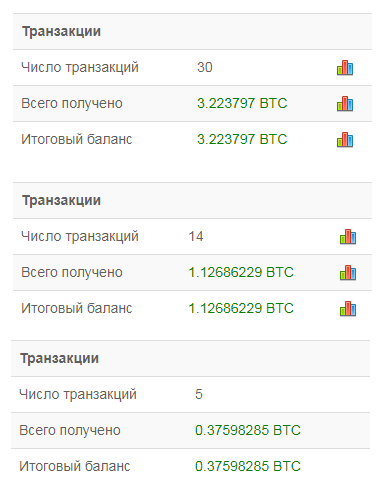

I truffatori utilizzano attivamente diversi portafogli bitcoin e, a giudicare dalle informazioni sul sito blockchain.com, diverse vittime hanno già ceduto alle minacce dei truffatori.

Recentemente, questo metodo di estorsione è estremamente popolare tra i criminali informatici: loro inviano massicciamente le email con varie minacce che però hanno un numero limitato di combinazioni di indirizzi email e password. Ovviamente, gli estorsori non utilizzavano alcun virus o trojan per ricavare tali informazioni, e per proteggersi da tali attacchi, agli utenti basta semplicemente cambiare le password utilizzate.

Le principali tendenze di ottobre

- Svelate le attività di un pericoloso truffatore in rete

- Invio di massa dello spam agli utenti di Internet da parte di estorsori

La minaccia del mese

Gli specialisti Doctor Web hanno condotto un'indagine su larga scala e hanno condiviso i relativi risultati con i lettori e le lettrici ad ottobre passato. L'oggetto dell'attenzione degli analisti di virus è stata l'attività di un criminale informatico nascosto sotto gli pseudonimi Investimer, Hyipblock e Mmpower. Per raggiungere i suoi obiettivi, lui utilizzava il più ampio set di programmi malevoli, tra cui vari stealer, downloader, backdoor e un trojan di mining di criptovalute con un modulo incorporato progettato per la sostituzione furtiva dei dati negli appunti.

Investimer si specializzava nelle frodi nel campo delle criptovalute. La gamma di metodi utilizzati da lui per i guadagni clandestini è molto ampia: creava falsi siti di trading di criptovalute, di mining farm, di partner program di pagamento di ricompense per la visualizzazione di annunci pubblicitari e di lotterie online.

In generale, lo schema utilizzato dal criminale informatico è il seguente. La potenziale vittima viene attirata con vari metodi su un sito fraudolento per il cui utilizzo sarebbe necessario scaricare un determinato programma client. Sotto le mentite spoglie del simile client la vittima dell'inganno scarica un trojan il quale su comando del malfattore installa sul computer altri programmi malevoli. Questi programmi (principalmente trojan stealer) rubano dal dispositivo infetto informazioni riservate, utilizzando le quali il truffatore poi ruba dai conti dell'utente la criptovaluta e il denaro che sono conservati in vari sistemi di pagamento.

Gli analisti Doctor Web ritengono che il numero totale di utenti colpiti dalle attività illegali di Investimer superi le 10.000 persone. Il danno causato dal malfattore alle sue vittime è stimato dai nostri esperti a oltre 23.000 dollari USA. Si aggiungono inoltre 182.000 nella criptovaluta Dogecoin, il che al tasso di cambio attuale è circa 900 dollari. Maggiori informazioni su questa indagine sono presentate in un articolo pubblicato sul nostro sito.

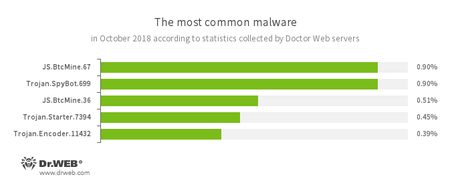

Secondo i dati dei server delle statistiche Doctor Web

- JS.BtcMine

- Una famiglia di script nel linguaggio JavaScript progettati per l'estrazione di criptovalute nascosta (il mining).

- Trojan.SpyBot.699

- Un trojan spyware progettato per l'intercettazione di battiture sulla tastiera del dispositivo infetto, l'esecuzione di comandi arrivati e il furto di informazioni riservate.

- Trojan.Starter.7394

- Un rappresentante della famiglia di trojan che hanno l'obiettivo principale di avviare nel sistema infetto un file eseguibile con un determinato set di funzioni malevole.

- Trojan.Encoder.11432

- Un worm cryptolocker, anche conosciuto come WannaCry.

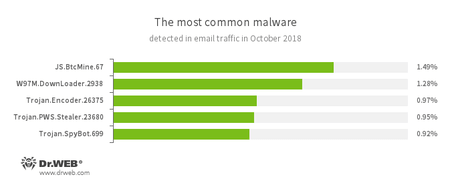

Le statistiche sulle applicazioni malevole nel traffico email

- JS.BtcMine

- Una famiglia di script nel linguaggio JavaScript progettati per l'estrazione di criptovalute nascosta (il mining).

- W97M.DownLoader

- Una famiglia di trojan downloader che per il loro funzionamento approfittano delle vulnerabilità nelle applicazioni di ufficio. Sono studiati per scaricare altre applicazioni malevole sul computer sotto attacco.

- Trojan.Encoder.26375

- Un esemplare della famiglia di trojan ransomware che criptano file sul computer e chiedendo alla vittima il riscatto per la decriptazione.

- Trojan.PWS.Stealer

- Una famiglia di trojan studiati per rubare password ed altre informazioni confidenziali sul computer infetto.

- Trojan.SpyBot.699

- Un trojan spyware progettato per l'intercettazione di battiture sulla tastiera del dispositivo infetto, l'esecuzione di comandi arrivati e il furto di informazioni riservate.

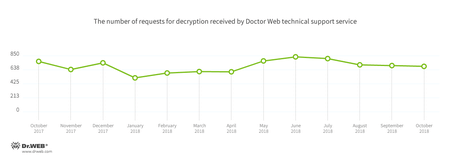

Cryptolocker

Ad ottobre al servizio di supporto tecnico Doctor Web il più spesso si rivolgevano gli utenti le cui informazioni sono state cifrate dalle seguenti versioni dei trojan cryptolocker:

- Trojan.Encoder.858 — 20,04% dei casi;

- Trojan.Encoder.11464 — 11.67% dei casi;

- Trojan.Encoder.567 — 6.23% dei casi;

- Trojan.Encoder. 25574 — 5.84% dei casi;

- Trojan.Encoder.1539 — 4.86% dei casi;

- Trojan.Encoder.5342 — 1.75% dei casi.

Dr.Web Security Space per Windows protegge dai trojan cryptolocker

Siti pericolosi

Ad ottobre 2018 156.188 indirizzi internet sono stati aggiunti al database dei siti malevoli e sconsigliati.

| Settembre 2018 | Ottobre 2018 | La dinamica |

|---|---|---|

| + 271 605 | + 156 188 | - 42.49% |

Programmi malevoli e indesiderati per dispositivi mobili

All'inizio di ottobre ai database dei virus Dr.Web è stato aggiunto il record di rilevamento di un banker Android, Android.BankBot.1781. È in grado di scaricare e lanciare moduli ausiliari, nonché di compilare ed eseguire codice in C# inviato dai malintenzionati. In seguito, gli esperti Doctor Web hanno scoperto diversi trojan nel catalogo ufficiale delle applicazioni per Android. Tra di essi c'erano i programmi malevoli Android.FakeApp.125 e Android.Click.245.origin che caricavano e visualizzavano siti web fraudolenti.

Alla fine del mese su Google Play sono stati trovati i trojan downloader Android.DownLoader.818.origin e Android.DownLoader.819.origin. Scaricavano sui dispositivi mobili altri trojan Android e tentavano di installarli. Inoltre, gli analisti di virus hanno esaminato le applicazioni malevole Android.RemoteCode.192.origin e Android.RemoteCode.193.origin che si diffondevano sotto le mentite spoglie di software innocui. I trojan visualizzavano pubblicità, potevano scaricare moduli ausiliari e aprire sul portale YouTube i video indicati dai malfattori. In questo modo essi accrescevano il contatore delle visualizzazioni e aumentavano la popolarità dei video.

Gli eventi più notevoli relativi alla sicurezza "mobile" ad ottobre:

- rilevamento di applicazioni malevole su Google Play;

- diffusione di un pericoloso trojan bancario che è in grado di compilare ed eseguire codice malevolo "al volo".

Maggiori informazioni circa la situazione con i virus per dispositivi mobili ad ottobre sono ritrovabili nella nostra panoramica specifica.