Doctor Web: panoramica sull'attività di virus a gennaio 2021

24 febbraio 2021

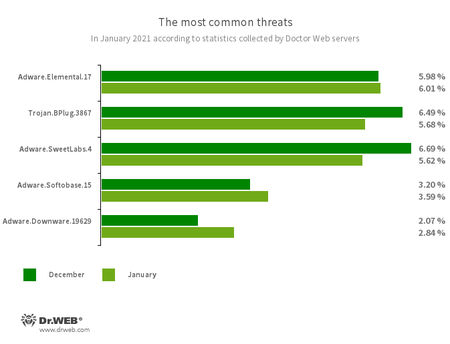

A gennaio l'analisi dei dati statistici Dr.Web ha mostrato un aumento del 4,92% del totale minacce rilevate rispetto a dicembre. Anche il numero di minacce uniche è aumentato del 13,11%. Per totale rilevamenti continuano a essere leader i programmi adware e le estensioni browser malevole. Nel traffico email alle prime posizioni si trovano diverse varianti dei password stealer della famiglia AgentTesla, un backdoor scritto in VB.NET, nonché programmi che utilizzano vulnerabilità in documenti Microsoft Office.

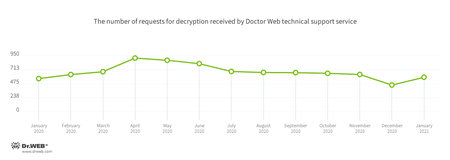

Il numero di richieste utente per la decriptazione file è aumentato del 29,27% rispetto a dicembre. Rimane il cryptolocker più diffuso Trojan.Encoder.26996 con il 24,11% di tutti i casi.

Le principali tendenze di gennaio

- Maggiore attività di diffusione del software malevolo

- Le applicazioni adware rimangono tra le minacce più attive

- Aumento del numero di richieste per la decriptazione di file colpiti da cryptolocker

Secondo i dati del servizio delle statistiche Doctor Web

Le minacce del mese passato:

- Adware.Elemental.17

- Famiglia di programmi adware che entrano nei dispositivi tramite la falsificazione dei link su servizi di condivisione file. Invece dei file attesi, le vittime ricevono queste applicazioni che visualizzano pubblicità e inoltre installano software non necessari.

- Trojan.BPlug.3867

- Estensione browser malevola studiata per effettuare il web injection nelle pagine internet visualizzate dagli utenti e per bloccare la pubblicità di terzi.

- Adware.SweetLabs.4

- Store di applicazioni alternativo e componente aggiuntivo della GUI di Windows dagli autori di Adware.Opencandy.

- Adware.Softobase.15

- Programma installer che diffonde software obsoleti. Modifica le impostazioni del browser.

- Adware.Downware.19629

- Un adware spesso utilizzato come installer intermedio di software pirata.

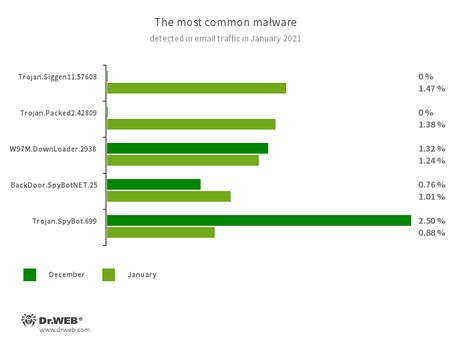

Le statistiche sulle applicazioni malevole nel traffico email

- Trojan.Siggen11.57608

- Variante del password stealer conosciuto come AgentTesla. Ha funzionalità di keylogger e viene utilizzato per furti di informazioni riservate.

- Trojan.Packed2.42809

- Una delle numerose varianti di AgentTesla offuscata tramite un packer.

- W97M.DownLoader.2938

- Una famiglia di trojan downloader che utilizzano per il funzionamento le vulnerabilità delle applicazioni Microsoft Office. Sono studiati per scaricare altre applicazioni malevole sul computer sotto attacco.

- BackDoor.SpyBotNET.25

- Backdoor scritto in VB.NET. È in grado di gestire il file system (copiare, eliminare, creare directory ecc.), terminare processi, catturare schermate.

- Trojan.SpyBot.699

- Un trojan banker multi-modulo. Consente ai criminali informatici di scaricare e avviare varie applicazioni ed eseguire codice arbitrario sul dispositivo infetto.

Cryptolocker

Il 29,27% in più rispetto a dicembre sono le richieste utente per la decriptazione di file colpiti da cryptolocker che sono arrivate al laboratorio antivirus Doctor Web a gennaio.

- Trojan.Encoder.26996 — 24.11%

- Trojan.Encoder.567 — 13.10%

- Trojan.Encoder.29750 — 7.44%

- Trojan.Encoder.11549 — 2.08%

- Trojan.Encoder.30356 — 1.49%

Dr.Web Security Space per Windows protegge dai trojan cryptolocker

Siti pericolosi

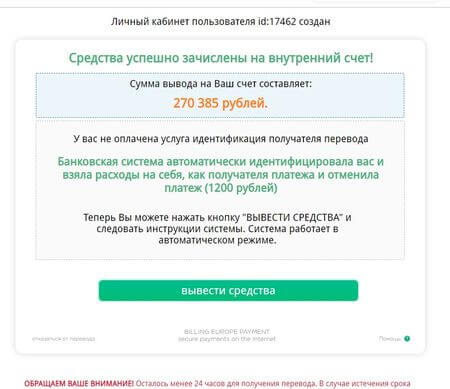

Nel corso di gennaio 2021, gli analisti di internet Doctor Web hanno rilevato un grande numero di siti fraudolenti e di phishing attraverso cui i malintenzionati rubavano denaro e dati personali di utenti. Il più delle volte ai visitatori veniva suggerito di ottenere un bonus inesistente dallo stato o ricevere un bonifico da un privato. In tutti i casi, per "ottenere" quanto promesso, l'utente doveva pagare una commissione.

Inoltre, a gennaio gli analisti hanno rilevato più siti web di banche inesistenti. I malintenzionati registravano siti nel dominio .рф (.rf) e utilizzavano lo stesso modello per creare pagine analoghe che differivano solo per nomi fittizi di banche. Queste risorse fraudolente erano progettate per rubare denaro dai conti di utenti ingenui.

A gennaio sono stati anche rilevati numerosi falsi servizi di trasferimento denaro mascherati da registratori di cassa online. Questi siti venivano spesso utilizzati in combinazione con mercatini fraudolenti e consentivano di rubare non solo soldi, ma anche i dati delle carte di credito degli utenti.

Programmi malevoli e indesiderati per dispositivi mobili

A gennaio rispetto a dicembre le minacce rilevate su dispositivi Android erano l'11,32% in meno. Tra le più diffuse erano applicazioni malevole che sono in grado di scaricare altri software ed eseguire codice arbitrario, nonché trojan che visualizzano annunci.

Durante il mese passato gli specialisti dell'azienda Doctor Web hanno rilevato sullo store Google Play numerose applicazioni malevole appartenenti alla famiglia Android.FakeApp che caricavano siti fraudolenti. Inoltre, sono stati individuati nuovi trojan multifunzionali della famiglia Android.Joker. Una delle loro funzionalità è abbonare utenti a servizi mobili costosi. Oltre a ciò, i malintenzionati distribuivano app in cui erano incorporati moduli pubblicitari indesiderati, denominati Adware.NewDich.

Questi moduli caricavano nel browser diversi siti tra cui potevano esserci sia quelli innocui che risorse web malevole e fraudolente, nonché siti con pubblicità.

Sono stati attivi anche vari trojan bancari. Uno di essi è stato rilevato dagli analisti Doctor Web su Google Play, altri venivano distribuiti dagli autori di virus attraverso siti malevoli.

Gli eventi di sicurezza "mobile" più importanti a gennaio:

- diminuito il numero totale di minacce registrate su dispositivi Android protetti;

- comparsa di numerosi nuovi programmi malevoli e indesiderati sullo store di app Google Play.

Per maggiori informazioni circa la situazione con i virus per dispositivi mobili a gennaio leggete la nostra panoramica specifica.