Doctor Web: panoramica sulle attività dei virus ad aprile 2018

28 aprile 2018

All'inizio di aprile gli analisti dei virus dell'azienda Doctor Web hanno rilevato una nuova versione di un pericoloso trojan banker che infettava dispositivi mobili con il sistema operativo Android. Inoltre, a metà del mese è stata registrata la diffusione di un trojan cryptolocker per Windows che a causa di un errore fatto dagli autori dei virus danneggiava file senza la possibilità di recupero.

Le principali tendenze di aprile

- È comparso un pericoloso trojan banker per il sistema operativo Android

- Si diffondeva un trojan cryptolocker per dispositivi Windows

La minaccia del mese

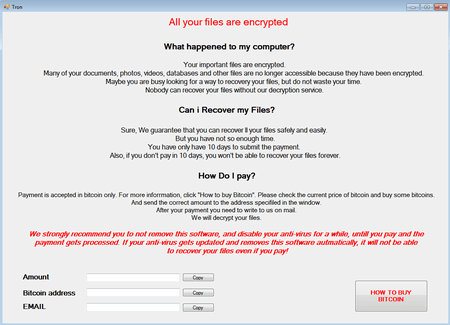

Il trojan cryptolocker, denominato Trojan.Encoder.25129, viene rilevato dalla protezione preventiva di Antivirus Dr.Web sotto il nome di DPH:Trojan.Encoder.9. Secondo l'idea degli autori dei virus, il trojan non dovrebbe cifrare file se l'indirizzo IP del dispositivo compromesso è situato in Russia, Belarus o Kazakistan, e inoltre se nelle impostazioni del sistema operativo sono definiti la lingua russa e i parametri regionali russi. A causa di un errore nel codice però il cryptolocker cifra file a prescindere dalla posizione geografica dell'indirizzo IP.

Trojan.Encoder.25129 cripta, utilizzando gli algoritmi AES-256-CBC, il contenuto delle cartelle dell'utente corrente, del Desktop di Windows, nonché delle cartelle di servizio AppData e LocalAppData. Ai file cifrati viene attribuita l'estensione .tron. La dimensione del riscatto chiesto dai malintenzionati varia da 0,007305 a 0,04 Btc.

Siccome gli autori del trojan hanno fatto un errore nel suo codice, nella maggior parte dei casi loro non potranno decriptare i file danneggiati da questo encoder. Per ulteriori informazioni sui principi di funzionamento e sulle particolarità di Trojan.Encoder.25129 leggete un articolo pubblicato sul nostro sito.

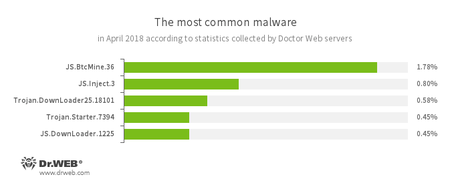

Secondo i server delle statistiche Doctor Web

- JS.BtcMine.36

- Uno script nel linguaggio JavaScript progettato per l'estrazione nascosta delle criptovalute (il mining).

- JS.Inject

- Una famiglia di script malevoli, scritti nel linguaggio JavaScript. Integrano uno script malevolo nel codice HTML di pagine web.

- Trojan.DownLoader

- Una famiglia di trojan che hanno l'obiettivo di scaricare altre applicazioni malevole sul computer sotto attacco.

- Trojan.Starter.7394

- Un rappresentante della famiglia di trojan che hanno l'obiettivo principale di avviare nel sistema infetto un file eseguibile con un determinato set di funzioni malevole.

- JS.DownLoader

- Una famiglia di script malevoli, scritti nel linguaggio JavaScript. Scaricano e installano sul computer altri programmi malevoli.

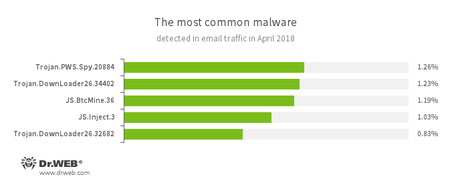

Le statistiche sulle applicazioni malevole nel traffico email

- Trojan.PWS.Spy.20884

- Un esemplare della famiglia di trojan spyware per Windows che sono capaci di rubare informazioni riservate, comprese le password dell'utente.

- Trojan.DownLoader

- Una famiglia di trojan che hanno l'obiettivo di scaricare altre applicazioni malevole sul computer sotto attacco.

- JS.BtcMine.36

- Uno script nel linguaggio JavaScript progettato per l'estrazione nascosta delle criptovalute (il mining).

- JS.Inject

- Una famiglia di script malevoli, scritti nel linguaggio JavaScript. Integrano uno script malevolo nel codice HTML di pagine web.

- Trojan.Encoder.11464 — 10.56% dei casi;

- Trojan.Encoder.11539 — 9.73% dei casi;

- Trojan.Encoder.858 — 8.70% dei casi;

- Trojan.Encoder.25064 — 7.66% dei casi;

- Trojan.Encoder.24249 — 4.76% dei casi;

- Trojan.Encoder.761 — 2.28% dei casi.

- diffusione di un pericoloso trojan banker che ha infettato oltre 60.000 dispositivi mobili degli utenti russi;

- comparsa di nuovi trojan spyware;

- rilevamento in Google Play di programmi malevoli e potenzialmente pericolosi.

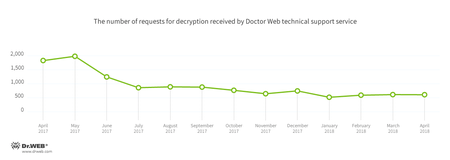

Cryptolocker

Ad aprile al servizio di supporto tecnico Doctor Web il più spesso si rivolgevano gli utenti le cui informazioni sono state cifrate dalle seguenti versioni dei trojan cryptolocker:

Dr.Web Security Space per Windows protegge dai trojan cryptolocker

Siti pericolosi

Ad aprile 2018, 287.661 indirizzi internet sono stati aggiunti al database dei siti malevoli e sconsigliati.

| marzo 2018 | aprile 2018 | La dinamica |

|---|---|---|

| + 624 474 | + 287 661 | - 53,9% |

Programmi malevoli e indesiderati per dispositivi mobili

Ad aprile gli specialisti Doctor Web hanno individuato una nuova versione di un pericoloso trojan banker per il sistema operativo Android, la quale è stata denominata Android.BankBot.358.origin. Ha attaccato i clienti russi di una delle maggiori banche e ha infettato oltre 60.000 dispositivi mobili. Inoltre, il mese passato gli analisti dei virus hanno rilevato in Google Play numerosi programmi malevoli appartenenti alla famiglia Android.Click. Tra cui Android.Click.245.origin, Android.Click.246.origin e Android.Click.458. All'avvio questi programmi caricavano siti web impostati dai criminali informatici su cui le potenziali vittime venivano iscritte con l'inganno a servizi di contenuti costosi. Più tardi in Google Play è stato trovato un programma potenzialmente pericoloso, Program.PWS.2, che consentiva di connettersi al servizio Telegram bloccato in Russia. Questa applicazione non cifrava le informazioni confidenziali trasmesse, il che poteva portare a una fuga di dati segreti dei proprietari di smartphone e tablet Android. Alla fine del mese gli specialisti Doctor Web hanno trovato in Google Play il trojan Android.RemoteCode.152.origin – esso scaricava e lanciava moduli ausiliari attraverso cui creava banner di pubblicità. Quindi il programma malevolo faceva clic su tali banner, portando un profitto ai criminali informatici. Inoltre, ad aprile sono stati rilevati nuovi trojan spyware che spiavano gli utenti. Questi programmi malevoli sono stati denominati secondo la classificazione Doctor Web Android.Spy.443.origin e Android.Spy.444.origin.

Gli eventi più notevoli relativi alla sicurezza "mobile" ad aprile:

Per maggiori informazioni circa la situazione con i virus mobile ad aprile leggete la nostra panoramica specifica.